- •Значение и роль иб в современном мире. Проблема иб

- •Понятие иб. Основные составляющие иб и их определение

- •3. Взаимосвязь между составляющими иб

- •4. Уровни иб. Основные задачи и положения, решаемые на каждом уровне

- •5. Российское законодательство в области защиты информации

- •6. Стандарты и спецификации в области защиты иб

- •7. Административный уровень иб (политика безопасности, распределение ролей и ответственности)

- •8.Понятие угрозы. Виды угроз информационным системам

- •9. Компьютерные вирусы. Определение, классификация, пути заражения

- •10. Виды вирусоподобных программ

- •11. Правила защиты от компьютерных вирусов: методы обнаружения, виды антивирусных программ

- •12. Сетевая безопасность: особенности обеспечения и основные цели иб компьютерных сетей

- •13. Понятие удаленная угроза: классификация и характеристика удаленных угроз.

- •14. Понятие удаленная атака. Классификация и характеристика удаленных атак.

- •15. Методы обнаружения атак. Механизмы реагирования

- •18. Протоколирование и аудит

- •19. Основные понятия криптографической защиты информации: криптология, криптоанализ, криптография

- •20. Основные процедуры цифровой подписи

- •21. Криптографические хэш-функции: понятие, область использования, криптографические алгоритмы

- •22. Разграничение доступа к объектам ос: основные понятия (объекта доступа, метода доступа, субъекта доступа) и модели разграничения доступа ( избирательное, полномочное ).

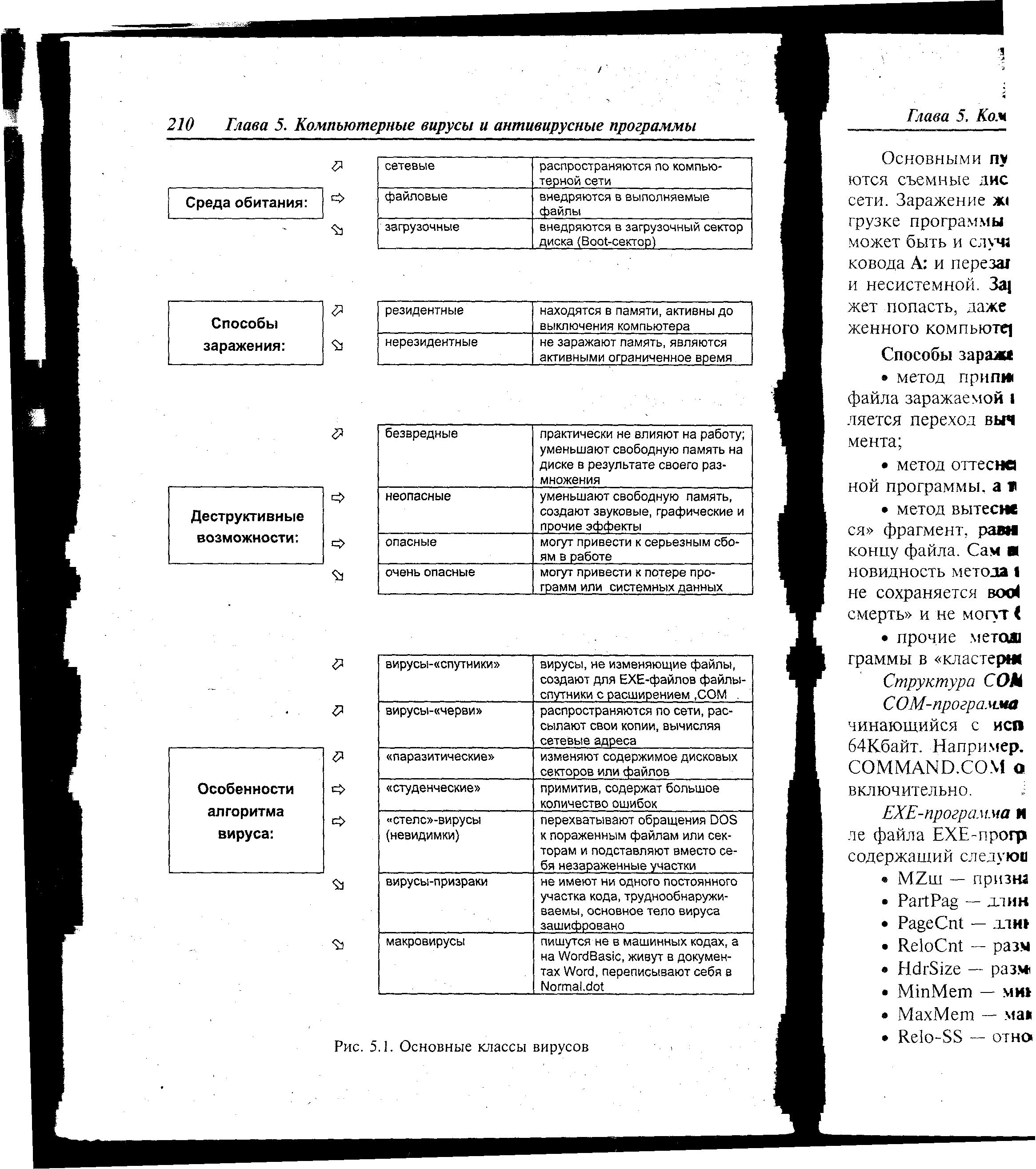

9. Компьютерные вирусы. Определение, классификация, пути заражения

Под компьютерным вирусом принято понимать программный код, обладающий следующими свойствами:

- способность к созданию собственных копий, не обязательно совпадающих с оригиналом, но обладающих свойствами оригинала(самовоспроизводство)

-наличием механизма, обеспечивающего внедрение создаваемых копий в исполняемые объекты вычислительной системы

10. Виды вирусоподобных программ

"Вирусоподобная" программа – это программа, которая сама по себе не является вирусом, однако может использоваться для внедрения, скрытия или создания вируса.

К "вредным программам", помимо вирусов, относятся:

"троянские программы" (логические бомбы);

утилиты скрытого администрирования удаленных компьютеров;

"intended"-вирусы;

конструкторы вирусов;

полиморфик-генераторы.( Главной функцией подобного рода программ является шифрование тела вируса и генерация соответствующего расшифровщика)

11. Правила защиты от компьютерных вирусов: методы обнаружения, виды антивирусных программ

Методы:

Метод сравнения с эталоном. Заключается в том, что для поиска известных вирусов используются так называемые маски. Маской вируса является некоторая постоянная последовательность кода, специфичная для этого конкретного вируса

Эвристический анализ. Эвристический анализатор содержит список таких действий и проверяет программы и загрузочные секторы дисков и дискет, пытаясь обнаружить в них код, характерный для вирусов.

Антивирусный мониторинг. Позволяет проверять все запускаемые программы, создаваемые, открываемые и сохраняемые документы: файлы программ, и документов, полученные через интернет или скопированные на жесткий диск с дискеты или компакт диска

Метод обнаружения изменений. При реализации этого метода антивирусные программы, называемые ревизорами диска, запоминают предварительные характеристики всех областей диска, которые могут подвергнуться нападению, а затем периодически проверяют их

Встраивание антивирусов в BIOS компьютера. В системные платы компьютера встраивают простейшие средства защиты от вирусов. Эти средства позволяют контролировать все обращения к главной загрузочной записи жестких дисков, а также загрузочных секторов и дискет

Виды антивирусных программ:

Программы-фаги(сканеры) используют для обнаружения вирусов метод сравнения с эталоном, метод эвристического анализа и некоторые другие методы. Программы-фаги осуществляют поиск характерной для конкретного вируса маски путем сканирования в оперативной памяти и в файлах и при обнаружении выдают сообщение:

–универсальные сканеры

-специализированные

–резидентные мониторы

-нерезидентные сканеры

2. Программы-ревизоры(CRC-сканеры) используют для поиска вирусов метод обнаружения изменений. Принцип работы CRC-сканеров основан на подсчете CRC-сумм(кодов циклического контроля) для присутствующих на диске файлов\системных секторов

3. Программы-блокировщики реализуют метод антивирусного мониторинга

4. Программы-иммунизаторы - это программы, предотвращающие заражение файлов:

-иммунизаторы, сообщающие о заражении

-иммунизаторы, блокирующие заражение каким-либо типом вируса