- •Федеральное агентство по образованию российской федерации Государственное образовательное учреждение

- •1.Основные теоретические положения компьютерной стеганографии

- •1.2. Требования к стеганографической системе

- •1.3 Классификация файловых форматов, используемых в стеганографии.

- •1.4. Форматы текстовых файлов

- •1.5. Форматы аудио данных

- •1.6. Графические форматы

- •Список литературы

1.3 Классификация файловых форматов, используемых в стеганографии.

Компьютерная стеганография опирается на возможности новых файловых форматов, способных хранить внутри себя дополнительные конфиденциальные данные. В соответствии с этим число стеганографических методов также растет, а их эффективность расширяется.

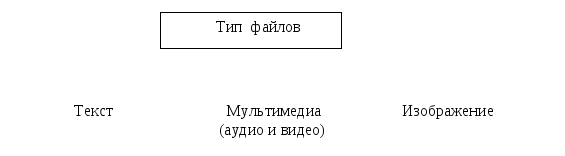

Теоретически данные могут быть сокрыты в файлах различных форматов, однако практика показывает, что только некоторые из них способны хранить дополнительную сокрытую информацию с возможностью ее восстановления. Такие файлы можно разделить на три группы (рис. 3).

Рис. 3. Типы файлов, используемых в стеганографии

1.4. Форматы текстовых файлов

Текстовым файлом называется файл, который содержит внутри себя текст. В качестве синонима также используется и термин ASCII файл, файл в котором символы представлены в виде ASCII кодов. В ASCII файле каждый байт отображает один символ в соответствии с кодами ASCII.

-7-

В таблице 1.1 приведены наиболее известные на сегодняшний день текстовые форматы вместе с их короткими описаниями.

Таблица 1.1

-

Формат

Описание

DOC

Файл, созданный с помощью текстового процессора

PS

Файл, созданный на основе языка PS

PDF

Портативный формат документа, разработанный компанией Adobe

RTF

Форматированный текстовый файл

HTML

Файл, отвечающий требованиям языка HTML

TXT

Открытый текстовый файл

Применение текстовых файлов в системе стеганографии ограничено тем, что их способность передавать встроенные сообщения без потерь качества стегоконтейнера очень низка. Дело в том, что человеческий глаз очень легко обнаруживает искажения передаваемого текста. Более того, современные текстовые редакторы своими возможностями могут, в принципе, уничтожить любые встроенные сообщения в источнике. Несмотря на это, существуют стеганографические методы, которые часто применяют для внедрения дополнительной информации в текстовые файлы. Однако обеспечиваемый этими методами объем скрываемой информации невелик.

1.5. Форматы аудио данных

Звуки, которые компьютер может воспроизвести, являются оцифрованными, т.е. волны, создающие звук, передаются конвертору, а

-8-

потом сохраняются в виде последовательности бит. Звук может быть получен с разных устройств, например от микрофона или проигрывателя дисков.

Звуковые, или аудио файлы бывают двух типов:

- синтезированный звук - звуки воспроизведены с помощью интерфейса цифрового музыкального инструмента (MIDI) и звуковой карты. Файл MIDI состоит из простых команд, а это означает, что сами звуковые данные не хранятся в файле, там содержится только информация о том, как воспроизвести их. Следовательно, размер файлов MIDI намного меньше, чем у обычных звуковых файлов. Особенностью таких файлов является их программная реализация для воспроизведения голоса или звуковых эффектов;

- звуковые данные - это цифровые записи аналогового сигнала, представленные как отчеты акустического сигнала волн, захваченных в фиксированные моменты времени. Чем больше количество таких отчетов и количество бит, использованных для их отображения, тем лучше качество звука и больше размер файла. Частота дискретизации сигнала принимает, как правило, следующие значения: 11, 22 и 44 КГц. Количество применяемых бит для отображения образцов, может быть равным 8, 16 или 32.

Применяемые для аудио файлов методы сокрытия конфиденциальных данных используют, как правило, особенности Человеческого Слухового Аппарата (ЧСА). К примеру, для ЧСА высоко-тональные звуки перекрывают низкотональные звуки, следовательно, некоторые искажения, присутствующие в последних, могут быть игнорированы. Однако самыми распространенными методами сокрытия информации в аудио файлах остаются методы, основанные на добавлении шума в звук путем изменения младших бит рандомизации. Аналогом таких методов является метод LSB (Least Significant Bits или малозначащие биты), применяемый для сокрытия данных в изображениях.