- •Оглавление

- •Раздел 1 Информация и технические и программные средства ее обработки 4

- •Раздел 2 Компьютерные сети 36

- •Реализация информационных процессов (ип) на пк

- •*Системы счисления

- •2.6 Двоичная арифметика.

- •Кодирование информации

- •Технические обеспечение профессиональной деятельности

- •Компьютер

- •Мультимедиа компьютер

- •Хранение информации

- •Память пк

- •Устройства ввода информации

- •Устройства вывода информации

- •*Основы работы компьютера

- •Программное обеспечение профессиональной деятельности

- •Системное и прикладное программное обеспечение

- •Операционные системы линейки Windows

- •Оc unix. Ос linux. Ос ms-dos

- •Утилиты. Программы-оболочки

- •Основные типы файлов и расширений

- •Основы файловой системы

- •Логическая структура гибкого диска формата 3,5 дюйма

- •Защита информации

- •Компьютерные вирусы

- •Текстовые и графические редакторы

- •Обработка электронных таблиц

- •Прикладное программное обеспечение

- •Инструментальные программные системы

- •Раздел 2 Компьютерные сети

- •Локальные вычислительные сети

- •Классификация сетей с ук (устройством коммутации – техническом устройством, возможно, компьютером, для сопряжения каналов связи)

- •Интернет

- •Подключение к Интернету

- •Адресация в Интернет

- •Протокол передачи данных тср/iр

- •Сервисные службы Интернет

- •Облачные технологии

- •Служба www

- •Поиск информации в Интернете

- •Раздел 3 Информационные системы и информационные технологии

- •Моделирование и формализация

- •* Алгоритмизация и программирование

- •*Блок-схемы и программы

- •Автоматизированные системы

- •Понятие информационной технологии

- •Приложение 1. Таблицы для работы с сс

- •Приложение 2 Таблица ascii-кодов

- •Основная таблица ascii и таблица национального стандарта

- •Приложение 3 Кодовая таблица Unicode

- •Списокрекомендуемых пособий

- •Рецензия (внутренняя)

- •Рецензия (внешняя)

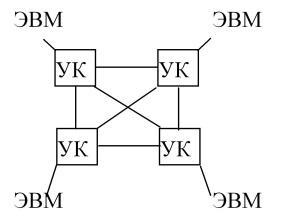

Классификация сетей с ук (устройством коммутации – техническом устройством, возможно, компьютером, для сопряжения каналов связи)

Радиальная топология используется в учрежденческих системах управления с централизованным хранением информации, которое выполняет УК (в этом случае в его роли выступает ЭВМ). Эта топология не надежна, так как выход из строя УК разрушает всю сеть. Кроме того, она характеризуется значительным потреблением кабеля, что повышает ее стоимость.

2.

Кольцевая

топология

обеспечивает передачу информации по

кольцу только в одном направлении, что

уменьшает надежность сети. Для повышения

надежности сети при неисправности

кабеля вводят дополнительное кольцо,

что приводит к удорожанию сети.

Многосвязная топология наиболее сложная и дорогая, применяется очень редко для обеспечения высокой скорости и надежности.

Топология общая шина использует в качестве обслуживающего устройства одну из ЭВМ, которая обеспечивает централизованный доступ к общей информации и ресурсам. Эта топология характеризуется низкой стоимостью, высокой гибкостью и скоростью передачи данных.

5.

Иерархическая

(древовидная) топология

образуется с помощью нескольких топологий

типа «общая шина»: они объединяются в

дерево с корнем в виде ЭВМ, где размещаются

самые важные компоненты сети. Эта

топология используется в сложных

системах с десятками и сотнями

пользователей.

6. Беспроводные сетевые технологии Wi-Fi(WirelessFidelity– англ. «беспроводная преданность») – формат передачи цифровых данных по радиоканалам. Устройства Wi-Fi предназначены для замены традиционных кабелей сети и различаются по масштабу действия радиосистем:

PAN (персональные сети) – короткодействующие, радиусом до 10 м (используется стандарт Bluetooth);

WLAN (Wireless Local Area Network - беспроводные локальные сети) – радиус действия до 100 м (используется стандарт 802.11)

WWAN (беспроводные сети широкого действия) – обеспечивают доступ к корпоративным сетям и Интернету (внедряется стандарт GPRS быстрее в Европе, затем в США).

Угрозу сетевой безопасности могут предоставлять природные явления и технические устройства, однако только люди (недовольные уволенные служащие, хакеры, конкуренты) внедряются в сеть для намеренного получения или уничтожения информации и именно они предоставляют наибольшую угрозу.

Для прохода по ЛВС, специальной программой осуществляется доступ, как правило, по паролю. Для этого используется сетевое аппаратное и программное обеспечение и сетевые протоколы. Протокол – свод правил взаимодействия в процессе обмена данными и форматы передаваемых блоков данных.Данные режутся на небольшие блоки и снабжаются служебной информацией (от кого, кому и пр.), в результате чего образуется пакет. Пакетный протокол обеспечивает циркуляцию пакетов в сети, получение их адресатом и сборку. ЛС не позволяют обеспечить совместный доступ к информации пользователям, находящимся, например, в различных частях города. На помощь приходят региональные сети, объединяющие ПК в пределах одного региона (города, страны, континента). Наиболее защищенные корпоративные сети (военные, банковские). Удаленные друг от друга ЛС объединяются с использованием телекоммуникационных устройств (телефонных линий, радиосвязи, спутниковой связи и др.). Так образуется глобальная компьютерная сеть. Единое информационное поле, возникающее при объединении многих ЛС – Интернет.