918

.pdf

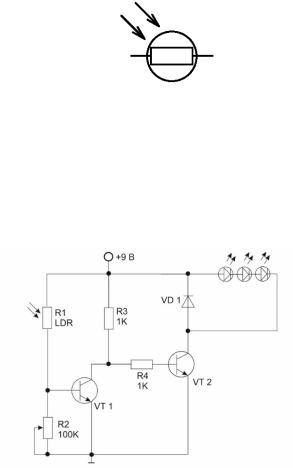

К плюсам использования фоторезистора в данном проекте можно отнести его простоту и доступность. К тому же, любое изменение сопротивления относительно попадающего на неё света позволяет упростить схему подключения. Обозначение фоторезистора на схемах показано на рисункеРисунок 3.

Рисунок 3. Обозначение фоторезистора

Проверка работоспособности фоторезистора производится путем подключения его к омметру, прибор покажет сопротивление около 1 кОм, но стоит только фоторезистор поместить в темное место или накрыть его чем либо, то есть, исключить проникновение света, омметр покажет десятки кОм [5].

Для организации автоматического досвечивания рассады можно собрать устройство, состоящее из фоторезистора, двух транзисторов, переменного резистора и светодиодов. Схема изображена на Рисунок 4 [3].

Рисунок 4. Принципиальная схема

Рассматривая принципиальную схему, мы видим, что при освещении фоторезистора R1, его сопротивление уменьшается, падение напряжения на переменном резисторе R2 будет высоким, вследствие чего транзистор VT1 открывается. Коллектор VT1 соединен с базой транзистора VT2. Транзистор VT2 закрыт и питание не попадает на светодиоды. Когда наступают сумерки, сопротивление LDR увеличивается, напряжение на переменном резисторе R2, падает, транзистор VT1 закрывается. В свою очередь, транзистор VT2 открывается и подает напряжение на светодиоды.

Использование данного метода автоматизирует процесс выращивания рассады. Благодаря умному освещению растения получают необходимое количество света в любое время года. В результате использования светодиодов, а также включения их в определенное время значительно снижаются энергозатраты.

Литература

1.Баранов, Л. А. Светотехника и электротехнология / Л. А. Баранов, В. А. Захаров. – Москва: КолосС, 2013. – 344 с. – Текст: непосредственный.

2.Светодиодные светильники для растений / Д. Б. Валяев, В. В. Малышев. - Текст : непосредственный // Гавриш : научно-производственный журнал. - 2012. - N 6. - С. 29-31

3.Афанасьев, Ю. Светильник за 3 часа / Ю. Афанасьев. // Приусадебное хозяйство : научно-практический журнал. - 2018. - N 1. - С. 68-69

271

4.Давыдов, В. Н. Физические основы оптоэлектроники: учебное пособие / В. Н. Давыдов. - Москва: ТУСУР, 2016. - 139 с

5.Пасынков, В. В. Полупроводниковые приборы: учебное пособие / В. В. Пасынков, Л. К. Чиркин. - 9-е изд. - Санкт-Петербург: Лань, 2021. - 480 с.

УДК 004.4’24

М.В. Каплюхин – студент, А.М. Бочкарев – научный руководитель,

ФГБОУ ВО Пермский ГАТУ г. Пермь, Россия

ИНФОРМАЦИОННАЯ СИСТЕМА «СКЛАД»

Аннотация. Анализ функциональной модели позволяет увидеть слабые места текущих бизнес-процессов и насколько глубоким изменениям подвергнется существующая структура организации бизнес-процесса при оптимизации.

Ключевые слова: склад, автоматизация, архитектура

Решение "1С: Управление предприятием (ERP) 8.3" разработано на новейшей технологической платформе, совместимой только с платформой 8.3. Программный пакет включает в себя, в дополнение к платформе, конфигурацию "Управление производственным предприятием". Такая архитектура обеспечивает открытость, функциональность и гибкость прикладных решений, короткое время работы и высокую производительность.

Это обеспечивает высокую надежность и эффективность прикладных решений, масштабируемость, развитие территориально-распределенных систем и интеграцию с другими системами, не использующими формы. Внутренняя структура прикладного решения полностью открыта, поэтому им можно управлять и адаптировать к конкретным потребностям вашей компании. «1С: Управление предприятием (ERP) 8.3» — это стандартное прикладное решение 1С с лучшими характеристиками.

Заведующий складом собирает потребности сотрудников и заносит данные в Excel таблицу, которая на выходе становится таблицей потребностей. Передает ее в отдел закупок. Закупщики создают проводят конкурентную закупку по 44ФЗ. Все необходимые бухгалтерские документы формируются в ЕИАС УФХД ПК. При проведении приемочных мероприятий в учреждение оргтехника поступает вместе с накладными.

Анализ функциональной модели позволяет увидеть слабые места текущих бизнес-процессов и насколько глубоким изменениям подвергнется существующая структура организации бизнес-процесса при оптимизации.

Исходя из представленного моделирования и ознакомления с отчетной документацией, можно сделать вывод о том, что учет ведется некорректно

не учитывается поступление запчастей;

ремонт техники;

частичное списание техники;

учет в Excel ведется неаккуратно;

не вся техника проходит процедуру инвентаризации, из-за чего возникают «потери»;

272

деятельность всего склада зависит от одного человека. Если он уйдет, информация об оргтехнике рискует потеряться навсегда;

работа склада не обеспечена средствами защиты информации.

Для автоматизации деятельности Пермского края информационные системы обычно пишутся «с нуля», однако в некоторых случаях приобретают так называемые «коробочные решения» и дорабатывают их.

Стоимость разворачивания типовой конфигурации плюс приобретение лицензии 1С обойдется учреждению не более 600 тыс. руб., минимальная стоимость разработки информационной системы «с нуля» начинается от 20 млн. руб.

Для автоматизации деятельности на примере ГБУ ПК «ЦИР ПК» преимущественно выбирают решения, соответствующие следующим критериям:

стоимость до 600 тыс. руб. (можно провести прямую закупку);

входит в реестр отечественного ПО (данный критерий необходим для повышения показателя импортозамещения);

разработка компании Битрикс, т.к. куплены соответствующие лицензии

идля совместимости с другими продуктами.

Конфигурация может быть создана и изменена с помощью стандартных инструментов системы 1С. Конфигурация обычно предоставляется 1С как типовая конфигурация для конкретного приложения, но может быть изменена, дополнена пользователями системы или разработана с нуля.

Система "1С: Предприятие" использует несколько технических механизмов для описания конкретных алгоритмов обработки информации и создания интерфейса, ориентированного на удобное отображение данных, описываемых конфигурацией.

механизм запроса;

встроенный редактор диалоговых окон;

редактор электронных таблиц;

конструктор;

система настройки пользовательского интерфейса;

система для установки прав пользователя и предоставления доступа;

отладчик;

управляйте работой пользователей;

регистрационный журнал.

Для настройки системы требуется встроенный язык программирования. Синтаксис встроенного языка полностью соответствует передовым стандартам локали. Язык зависит от предметной области. Поддерживает специальные типы данных домена, определенные в конфигурации системы.

Эта процедура вызывается системой в нужное время.

Механизм запроса используется для загрузки отчета со сложной структурой в систему. Инструмент опирается на существующую структуру переменных состояния системной базы данных, поэтому вы можете относительно легко писать довольно сложные запросы.

273

Информация может быть отображена в графическом формате (диаграмма). Существует механизм работы с разделами (областями документа), поэтому

вы можете создавать гибкие отчеты.

Данная информационная система должны быть установлена на сетевой операционной системе Linux 16.04, толстый и тонкие клиенты должны работать под Windows 10 и/или РедОс, антивирус, установленный на АРМ пользователей – Касперский.

Внедрив в работу сотрудника склада оргтехники программное обеспечение на базе «1С: Управление предприятием (ERP) 8.3»:

уменьшится количество потерь оргтехники;

все информационные потоки будут зафиксированы;

учет движения товарно-материальных ценностей будет проводиться в полном объеме;

процесс учета будет стандартизирован.

Литература

1.Клепиков, В.В. Автоматизация производственных процессов: Учебное пособие / В.В. Клепиков, А.Г. Схиртладзе, Н.М. Султан-заде. - М.: Инфра-М, 2019. - 351 c.

2.Александрова, Е. И. 1С:Бухгалтерия 8.1 с нуля! (+ CD-ROM) / Е.И. Александрова, М.К. Бейлин. - М.: Лучшие книги, 2019. - 272 c.

3.Андрей, Габец Реализация прикладных задач в системе "1С:Предприятие 8.2" (+ CD-

ROM) / Габец Андрей. - М.: 1С, 2018. - 877 c.

4.Кузнецов, Владимир 1С:Предприятие 8.1. Управление торговлей. Новейший самоучитель / Владимир Кузнецов , Сергей Засорин. - М.: БХВ-Петербург, 2019. - 384 c.

5.Информационные системы и технологии / Под ред. Тельнова Ю.Ф.. - М.: Юнити,

2017. - 544 c.

УДК 343.985

Д.Г. Коновалов – обучающийся,

B.М. Глотина – научный руководитель, канд. экон. наук, ФГБОУ ВО Пермский ГАТУ, г. Пермь, Россия

ОСОБЕННОСТИ ИССЛЕДОВАНИЯ ИНФОРМАЦИИ НА УДАЛЕННЫХ НОСИТЕЛЯХ

Аннотация. Преступления в сфере информационных технологий - это противоправные деяния, совершаемые с использованием современных технических и программных средств, активное развитие которых привело к появлению вопроса исследования информации, расположенной на удалённых носителях. Сложность в расследовании данных преступлений состоит в невозможности восприятия и осязания самой информации и носителей, на которых она расположена, а также несовершенство действующих правовых норм и методик.

Ключевые слова: расследование преступлений, информационнотелекоммуникационные технологии, исследование, удалённый носитель, облако, нормативно-правовая база.

274

Расследованием преступлений в сфере информационных технологий должны заниматься сотрудники, имеющие специальные познания в рассматриваемой области. В рамках правового поля весомое значение играет производство специальных экспертиз в сфере информационно-телекоммуникационных технологий, так как у участников судопроизводства, как правило, отсутствуют специальные познания в этой сфере.

Развитие информационных технологий во всём мире происходит очень быстро, периодически, порой несколько раз в год крупные технологические корпорации представляют какие-либо инновации, которыми могут являться как технические средства, так и программные. Технологии доставки информационного контента потребителю с каждым разом становятся всё совершеннее, это происходит благодаря развитию глобальной сети «Интернет», доступ к которой есть практически у каждого, причём не только из дома, но и с мобильного устройства. Например, управление финансами всё чаще не требует визита в банк, а происходит непосредственно со своего мобильного устройства (гаджета) или с домашнего персонального компьютера. Причём развитие информационных технологий предоставляет не только возможность дистанционного управления ресурсами, обеспечивающими жизнедеятельность пользователя, но и возможность хранения больших объёмов данных на удалённых носителях.

Крупные IT компании уже предлагают бесплатно хранить в среднем до 15 гигабайт данных на своих серверах. При всём этом, на первый взгляд положительном явлении, не каждый пользователь осознаёт и негативную сторону данных инноваций. Тенденция на «цифровизацию» требует от общества соблюдения порядка и правил обращения со своими персональными данными, а также немаловажно соблюдение мер безопасности при обращении с авторизационными данными (логины, пароли и т.п.), знание и введение которых требуют все крупные ин- тернет-ресурсы. Как правило, не все пользователи уделяют должное внимание мерам безопасности при использовании информационных технологий, чем, безусловно, пользуется преступность.

По статистике наибольшая часть преступлений происходит из-за пренебрежения пользователями правилами безопасности при обращении со своими персональными данными, а также уникальной информацией, обеспечивающей доступ к удалённым веб-ресурсам. Категории преступлений в сфере компьютерной информации представлены в главе 28 Уголовного кодекса Российской Федерации. В настоящее время ситуация с раскрытием преступлений в сфере компьютерной информации в России достаточно низкая. Причиной этому является то, что преступность в сфере IT использует всё новые ухищрения в противоправных замыслах, используя самые современные технические и программные достижения в рассматриваемой индустрии. Оказывая сопротивление преступности, правоохранители обязаны действовать в рамках правового поля, созданных действующим в России законодательством, которое хотя и адаптируется под современные реалии, но, к сожалению, не так быстро, как требуется. Действующие методики расследо-

275

вания преступлений, как правило, быстро устаревают, а то и совсем отсутствуют. Правоохранители вынуждены буквально «налету» адаптироваться под новшества, диктуемые преступным миром и действовать исходя из, пусть не большого, но имеющегося опыта, знаний и навыков.

Как правило, любой поиск, осмотр, изъятие предметов, имеющих интерес для следствия, проводится в рамках какого-либо оперативно-розыскного мероприятия или следственного действия, которыми являются обыск и осмотр. Указанные мероприятия обычно проводятся в каком-то помещении, осмотру может быть подвержен какой-либо предмет, имеющий определённые физические характеристики и свойства.

Осмотром принято называть процессуальное действие следователя, направленное на обнаружение, восприятие, исследование, оценку, фиксацию состояния и свойств, признаков материальных объектов, связанных с расследуемым событием, в целях выяснения обстоятельств по делу.

Обыском является следственное действие, направленное на поиск в какомлибо месте или у какого-либо лица средств совершения преступления, предметов, документов и ценностей, имеющих значение для уголовного дела.

С информацией дело обстоит иначе, она не имеет свойств, характерных физическому объекту. В ходе осмотра предмета, например, современного носителя информации (флеш-накопитель, жёсткий диск и т.п.), может быть получена оперативно-значимая информация, получить информацию с носителя расположенного удалённо возможно только с применением специальных технических средств. Причём расположение этого носителя неизвестно, физическое его восприятие невозможно. Информация, в таком случае, выражаясь современным языком, находится в «облаке», то есть, расположена на носителе данных (сервере), доступ к которому возможен также через глобальную сеть.

Как видно, осмотр в таком случае существенно отличается от традиционного и принимает другой вид, что вносит существенное затруднение в расследование преступления из-за отсутствия правовых норм, регламентирующих решение данных задач. Вопрос о возможности производства обыска или осмотра в современных компьютерных сетях по-прежнему открыт, уголовно-процессуальный кодекс, не даёт конкретных пояснений по данному поводу.

К тому же, любое «облачное» хранилище имеет своего владельца, права которого не могут быть нарушены. Возникает необходимость соблюдения ряда процессуальных мер, требующих определённого количества времени, трата которого может привести к негативным моментам в расследовании преступления. Учитывая тот момент, что доступ к облачному общему хранилищу информации возможен с любого мобильного устройства как преступника, так и его сообщника, информация может быть видоизменена или удалена, причём в очень короткий промежуток времени и на стадии получения правоохранительными органами необходимых санкций. В данных случаях важную роль играет оперативность. Необходима работа на опережение, которая затруднительна в рамках действующих

276

правовых норм. Безусловно указанные проблемы требуют решений на законодательных уровнях.

В вопросе исследования информации на удаленных носителях также следует обратить внимание на один момент. Как правило, каждая организация, предоставляющая свои ресурсы для хранения данных пользователям, обеспечивает защиту доступа, предоставляя доступ к хранилищу через уникальную информацию, содержащую логин и пароль. Современные технические средства позволяют получать необходимую информацию из хранилищ, в том числе и расположенных удалённо, но с условием того, что данные авторизации будут обнаружены в процессе «сканирования» устройства. С каждым годом технологии всё активнее проникают во все слои общества, смартфоны, умные телевизоры, а теперь ещё и умная бытовая техника получает доступ в глобальную сеть «Интернет». Причём особенностью этого является взаимосвязь устройств между собой, посредством подключения к сети «Интернет» через аккаунты крупных IT-компаний. Наличие у пользователя множества устройств, поддерживающих выход в глобальную сеть, повышает шансы успешного поиска данных авторизации, необходимых для доступа в облачное хранилище. Правоохранителям необходимо учитывать данный факт и обследовать каждое из имеющихся у пользователя устройств.

Подводя итог вышесказанному, становится понятным факт того, что информационные технологии развиваются «семимильными» шагами. Безусловно, это играет положительную роль в развитии общества. Доступ к информации в современном обществе неограничен. Почти у каждого человека в мире имеется смартфон, а то и не один. Данные устройства являются высокотехнологичными и совмещают в себе несколько устройств (навигатор, фотоаппарат, видеокамера и т.д.). Но нельзя не замечать и негативную сторону в данном направлении. Преступность активно использует современные технологии. После появления какоголибо новшества почти мгновенно появляется адаптивный вариант-способ совершения какого-либо преступления. Правоохранительные органы вынуждены адекватно реагировать в данном направлении, но, как правило, это происходит значительно медленнее. Это связано со многими факторами, но необходимо понимать, что любое промедление значительно снижает шансы раскрытия преступления. Необходимо постоянно совершенствовать имеющуюся нормативно-правовую базу и технические средства. К сожалению пока что работа в этом русле течёт медленно и существует ряд проблем, требующих необходимых решений.

Литература

1.Уголовный кодекс Российской Федерации: Федеральный закон от 13.06.1996 № 63-ФЗ; ред. 21.11.2022.

2.О безопасности критической информационной инфраструктуры Российской Федерации: Федеральный закон от 26.07.2017 № 187-ФЗ.

3.Уголовно-процессуальный кодекс Российской Федерации: Федеральный закон от 18.12.2001 № 174-ФЗ; ред. 21.11.2022.

4.Вехов В. Б. Цифровая криминалистика/В. Б. Вехов [и др.] ; под редакцией В. Б. Вехова, С. В. Зуева.. – 2022.

5.Земсков А. И. Электронная информация и электронные ресурсы/А. И. Земсков, Я. Л. Шрайберг. – 2007.

6.Пржегорлинский В. Н. Элементарные объекты защиты информации/В. Н. Пржегорлинский. – 2012

7.Галиев К. С. Информатика: логические основы, компоненты компьютера, машинные носители информации/К. С. Галиев, Е. К. Печурина. – 2019.

277

УДК 330.332:631

Е.А. Котельникова – обучающаяся, О.А. Зорин – научный руководитель, доцент кафедры информационных систем

и телекоммуникации, ФГБОУ ВО Пермский ГАТУ, г. Пермь, Россия

ПРОЕКТИРОВАНИЕ ЛВС ДЛЯ ЭЛЕКТРОННОЙ БИБЛИОТЕКИ В ГБОУ СПО «КУНГУРСКИЙ КОЛЛЕДЖ ПРОМЫШЛЕННЫХ ТЕХНОЛОГИЙ, УПРАВЛЕНИЯ И ДИЗАЙНА» Г. КУНГУРА, ПЕРМСКОГО КРАЯ

Аннотация. В данной статье приводится вариант спроектированной локальной вычислительной сети для электронной библиотеки в ГБОУ СПО «Кунгурский колледж промышленных технологий, управления и дизайна» г. Кунгура, Пермского края.

Ключевые слова: электронная библиотека, локальная вычислительная сеть, логическая структура сети, активное сетевое оборудование, пассивное сетевое оборудование.

Объектом исследования статьи является сеть учебного заведения «Кунгурский колледж промышленных технологий, управления и дизайна» г. Кунгура, Пермского края.

Актуальность данной темы проектирование локальной вычислительной сети для электронной библиотеки. В процессе работы проведен теоретический анализ существующих сетевых технологий, обоснована необходимость внедрения кабинета электронной библиотеки, проанализировано активное и пассивное оборудования для будущей электронной библиотеки.

Кунгурский колледж промышленных технологий, управления и дизайна – современное и активно развивающееся образовательное учреждение Кунгура, выпускающее активных, творческих и ответственных специалистов. Колледж является средним специальным учебным заведением, реализующим основные профессиональные образовательные программы начального профессионального образования, среднего профессионального образования базовой подготовки и программы среднего профессионального образования углубленной подготовки.

Внедрение электронной библиотеки повысит качества образования и поднимет престиж колледжа.

Электронная библиотека в учебном заведении ГБОУ СПО «ККПТУД» будет выполнять роль, как учебного кабинета информатики, так и непосредственно электронной библиотеки. В электронную библиотеку смогут прийти все обучающиеся колледжа для того, чтобы найти специализированную литературу с помощью веб-сайта электронной библиотеки, выйти в интернет или поработать с офисом Microsoft для создания докладов, курсовых, презентаций [1].

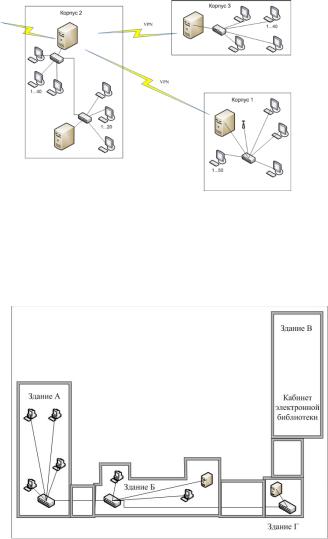

Данная сеть проектировалась для трех разных техникумов, после их слияния в колледж, сеть объединили. Т.к. связь между серверами корпусов осуществляется через сеть интернет, то периодически возникают перебои в связи и доступу к функциям сети. Общая логическая структура сети представлена на рисунке 1.

Логическая топология сети имеет древовидную структуру, с расположенными в кабинетах коммутаторами и точками доступа Wi-Fi, соединенными между собой и подключенными к ним компьютерами.

278

Сеть разделена на подсети для учебных классов и администрации, что позволяет разграничить доступ к ресурсам сети.

Такая конфигурация сети полностью удовлетворяет требованиям по обеспечению бесперебойного документооборота и по использованию совместных ресурсов.

Используемое кабельное соединение – витая пара категории 5 (неэкранированная). Она позволяет передавать информацию со скоростью до 100 Мбит/с [2].

Имеются сегменты сети не вмонтированные в короб, что увеличивает износ кабеля и вероятность механического повреждения.

Сотрудники учебного заведения используют компьютеры и принтеры. Эффективное использование этой техники возможно только при обеспечении качественной связи между компьютерами посредством сети. Для компьютеров необходима постоянная связь с файловым сервером и доступ к принтерам.

Рисунок 1. Общая логическая структура существующей ЛВС

В связи с техническими требованиями установки серверов, так же особенности помещения требуется перемещение основного сервера из здания Б второго корпуса в здание Г в отдельную серверную. Схематичный план расположения зданий корпуса 2 представлен на рисунке 2.

Рисунок 2. План расположения зданий 2 корпуса

В связи с тем, что несколько учебных заведений объединили в один колледж, количество студентов увеличилось, следовательно, увеличился поток желающих посетить библиотеку. Библиотека данного колледжа не справляется с большим количеством студентов. Что бы исправить данное положение необходи-

279

мо открыть электронный читальный зал. В нем студенты смогут: позаниматься за компьютером (удобно для тех, у кого нет дома компьютера), найти в интернете нужную информацию, а так же воспользоваться ресурсами электронных библиотек находящихся в сети интернет. Внедрение электронного читального зала повысит качество образования и престижа колледжа. Для этого потребуется закупка: рабочих станций; активного и пассивного сетевого оборудования; монтаж вышеперечисленного оборудования, а также выход в сеть интернет.

Главный сервер выполняет роли Proxy, VPN, шлюз-сервера. На нём уста-

новлена ОС Linux Ubuntu Server 10.04.

Установлен ряд вспомогательного программного обеспечения, а имен-

но:Samba; Squid; HAVP; Антивирус ClamAV [3].

Для проектирования электронной библиотеки в учебном заведении ККПТУД была выбрана топология «звезда». Так как данная топология оптимальна для расположения рабочих станций в помещении.

Проектируемая сеть будет подключена к общей сети учебного заведения, но доступ к ней будет ограничен.

Со стороны электронной библиотеки доступ к общей сети учебного заведения ограничивается сервером. То есть пользователи электронной библиотеки получат доступ только к ресурсам Internet. Для проектирования сети электронной библиотеки понадобится один 24-портовый коммутатор D-link DES-3200-28, во- локонно-оптический кабель, выбрана рабочая станция, а так же программное обеспечение [4]. Взаимодействие с электронной библиотекой будет происходить посредством браузера и веб-сайта электронной библиотеки при непосредственном выходе в интернет. ГБОУ СПО «ККПТУД» планирует заключить договоры с некоторыми электронно-библиотечными системами такие как ЭБС Университетская библиотека онлайн; ЭБС БиблиоТех; ЭБС ИНФРА-М. Пассивное оборудование является неотъемлемой частью структурированной кабельной системы. Такое оборудование не относится непосредственно к созданию локальной вычислительной сети, но, так или иначе, влияет на ее функциональность. В нашем случае это 19 дюймовый настенный коммутационный шкаф, патч-панель фирмы LANMASTER 24 порта, Конекторы 8P8C, кабель-каналы [5].

Входе работы над работой была разработана локальная вычислительная сеть кабинета электронной библиотеки, объединившая 20 рабочих станций.

Вкачестве среды передачи данных используется неэкранированная витая пара UTP 5е, а так же беспроводная технология Wi-Fi. Рабочие станции подключаются к розеткам RJ-45, которые в свою очередь, подключены к установленному

вкоммуникационном шкафу коммутатору. Коммутатор был приобретен с расчетом расширения сети [5].

Литература

1.Доспехов, Б. А. Методика полевого опыта (с основами статистической обработки результатов исследований) / Б. А. Доспехов. – 6-е изд., стереотип. – Москва : Альянс, 2011. – 352 с. – Текст : непосредственный.

2.Белов, С.В., Безопасность жизнедеятельности. / С.В. Белов, А.В. Ильницкая, А.Ф.Козьяков, и др. ‒М.: Высшая школа, 2016. ‒ 616 с. – Текст : непосредственный.

3.Кузин, А.В., Компьютерные сети 3-е издание. М: Форум‒Инфра , 2019-192с. – Текст : непосредственный.

4.Сети Ком: [сайт] URL: http://seticom.narod.ru/net/sportaknet/Chapter05.html. (дата обра-

щения: 01.12.2022). – Текст : электронный.

5.Витая пара: [сайт]. URL: http://comp.ilc.edu.ru/assets/files/lection13/13.24_Vitaya_para.pdf

(дата обращения: 30.11.2022). – Текст : электронный.

280