- •Вопрос 1. Понятие национальной безопасности рф, национальные интересы России.

- •Вопрос 2. Информационная безопасность в системе национальной безопасности рф.

- •Вопрос 3. Основные принципы обеспечения инф безопасности рф.

- •Вопрос 4. Классификация национальных интересов в информационной сфере по принадлежности интересов.

- •Вопрос 5. Классификация национальных интересов в информационной сфере по важности интересов.

- •Вопрос 6. Понятие информационной безопасности.

- •Вопрос 7. Понятие целостности информации. Вопрос 8. Понятие доступности информации. Вопрос 9. Понятие конфиденциальности информации.

- •Вопрос 10. Понятие угрозы информационной безопасности.

- •Вопрос 11. Классификация угроз по характеру.

- •Вопрос 12. Классификация угроз по локализации источника.

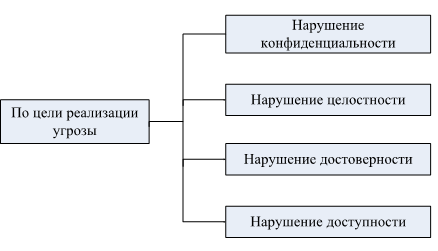

- •Вопрос 13. Классификация угроз по цели реализации угрозы.

- •Вопрос 14. Понятие и классификация уязвимостей информации.

- •Вопрос 15. Классификация уязвимостей по степени риска.

- •Вопрос 16. Список стандартных названий общепринятых уязвимостей.

- •Вопрос 17. Понятие и классификация атак на информационную безопасность.

- •Вопрос 18.Локальные атаки.

- •Вопрос 19. Удаленные атаки.

- •Вопрос 20. Атаки на поток данных.

- •Вопрос 21. Методы обеспечения информационной безопасности в рф.

- •Вопрос 22. Правовые методы обеспечения информационной безопасности.

- •Вопрос 23. Организационно-технические методы обеспечения инф. Без.

- •Вопрос 24. Программно-аппаратные методы обеспечения инф.Безопасности.

- •Вопрос 25. Управление доступом к информации.

- •Вопрос 26. Аутентификация.

- •Вопрос 27. Идентификация.

- •Вопрос 28. Журнализация.

- •Вопрос 29. Парольные методы ограничения доступа к информации.

- •Модификация схемы простых паролей

- •Установление пользователем подлинности систем

- •Меры предосторожности при работе с паролями

- •Вопрос 30. Матрица полномочий.

- •Вопрос 31. Правовое регулирование информационной безопасности в сша

- •Вопрос 32. Государственные органы обеспечения национальной безопасности сша

- •Вопрос 33. Особенности подготовки кадров в области информационной безопасности в сша

- •Вопрос 34. Состояние проблемы информационной безопасности в странах ес

- •Вопрос 35. Системы защиты информации в Великобритании

- •Парламентский Комитет по разведке и безопасности Великобритании (Intelligence and Security Committee /isc/)

- •Вопрос 36. Системы защиты информации в Германии

- •Вопрос 37. Системы защиты информации во Франции

- •Вопрос 38. Системы защиты информации в Швеции

- •Вопрос 39. Законодательство в сфере информационной безопасности в кнр

- •Вопрос 40. Развитие международного сотрудничества в области информационной безопасности

- •Вопрос 41. Международные организации в области информационной безопасности

- •Вопрос 42. Правовое регулирование сети Интернет

Вопрос 10. Понятие угрозы информационной безопасности.

Угроза – возможность возникновения такой ситуации, следствием которой может стать нарушение безопасности информации

Угрозы ИБ могут возникать на разных этапах жизненного цикла информационных систем и со стороны различных источников

Классификация

Угрозы ИБ

По характеру: случайные, преднамеренные.

По локализации: внешние, внутренние.

По отношению к процессу: в процессе, не зависимо от процесса.

По направленности: на конфиденциальность, на целостность, на доступность

По ориентации: на ПО…

Вопрос 11. Классификация угроз по характеру.

|

Случайные |

Преднамеренные | |||

|

1

|

Стихийные бедствия |

От пользователя |

Не от пользователя | |

|

Пожар, наводнение | ||||

|

2

|

Случайные |

1.Несанкц.доступ 2.Прсмотр вводимых данных 3.Просмотр мусора 4.Запоминание или копирование информации. |

1. Маскировка по авторизированного пользователя. 2. Подключение к каналам связи. 3.Перехват ЭМИ 4. Внесение изменений в аппаратуру | |

|

Помехи, отключение электропитания, авария | ||||

|

3

|

Ошибки процесса подготовки | |||

|

Ошибки вывода данных, ошибки ОС, Пользовательские ошибки | ||||

|

4 |

Ошибки процесса обработки Сбой аппаратуры, ошибки эксплуатации | |||

Вопрос 12. Классификация угроз по локализации источника.

Опыт проектирования, изготовления и эксплуатации информационных систем показывает, что информация подвергается различным случайным воздействиям на всех этапах цикла жизни системы.

Причинами случайных воздействий при эксплуатации могут быть:

аварийные ситуации из-за стихийных бедствий и отключений электропитания (природные и техногенные воздействия);

отказы и сбои аппаратуры;

ошибки в программном обеспечении;

ошибки в работе персонала;

помехи в линиях связи из-за воздействий внешней среды.

Преднамеренные воздействия – это целенаправленные действия злоумышленника. В качестве злоумышленника могут выступать служащий, посетитель, конкурент, наемник. Действия нарушителя могут быть обусловлены разными мотивами, например:

недовольством служащего служебным положением;

любопытством;

конкурентной борьбой;

уязвленным самолюбием и т. д.

Вопрос 13. Классификация угроз по цели реализации угрозы.

13. Классификация угроз по цели реализации угрозы

Целостность информации-свойство информации, которое заключается

в том, что информация не может быть модифицирована

неавторизированным пользователем и/или процессом, т.е. сохранность

исходных данных при выполнении над нами любой операции: передача,

хранение и т.д. Целостность можно подразделить на статическую

(неизменность инф. Объектов) и динамическую(транзакции).

Доступность-состояние информации, при котором субъекты, имеющие

право доступа (на чтение, изменение и т.д) могут реализовывать их

беспрепятственно

Конфиденциальность означает защиту информации от разглашения.

Достоверность информации - свойство информации быть правильно

воспринятой. Иначе - соответствие принятого сообщения переданному.