- •Введение

- •1. Теоретические основы анализа вирусных эпидемий в информационно-телекоммуникационных сетях

- •1.1. Актуальность противодействия вирусным эпидемиям вредоносного программного обеспечения

- •1.2. Информационно-телекоммуникационная сеть как объект внедрения вредоносного программного обеспечения

- •1.3. Многообразие вредоносного программного обеспечения вирусного характера

- •1.4. Многообразие антивирусного программного обеспечения

- •1.5. Особенности вирусных эпидемий

- •1.6. Выводы по главе

- •2. Вирусные потоки на элементы информационно - телекоммуникационных сетей: оценка вероятности заражения

- •2.1. Входящий поток

- •2.2. Заражение элемента системы файловым вирусом

- •2.3. Заражение элемента системы сетевым вирусом

- •2.4. Заражение элемента системы загрузочным вирусом

- •2.5. Заражение элемента системы макровирусом

- •2.6. Заражение элемента системы скрипт-вирусом

- •2.7. Оценка вероятностей реализации различных этапов вирусной атаки

- •2.7.1. Вероятностная модель процесса инфекционного заражения элемента системы

- •2.7.2. Вероятностная модель процесса излечения зараженного элемента системы

- •2.7.3. Вероятностная модель процесса латентного инфицирования элемента системы

- •2.7.4. Вероятностная модель процесса выхода из строя зараженного элемента системы

- •3. Модели развития вирусных эпидемий в информационно-телекоммуникационных сетях

- •3.1. Математическая модель развития вирусных алгоритмов на примере sir-модели

- •3.2. Описание процесса реализации и риск-оценки вирусной эпидемии по модели si

- •3.2.1. Принцип построения и перечень обозначений для si-модели

- •3.2.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения эпидемии по модели si

- •3.3. Описание процесса реализации и риск-оценки вирусной эпидемии по модели sis

- •3.3.1. Принцип построения и перечень обозначений для sis-модели

- •3.3.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения вирусной эпидемии по модели sis

- •3.4. Описание процесса реализации и риск-оценки вирусной эпидемии по модели seis

- •3.4.1. Принцип построения и перечень обозначений для seis-модели

- •3.4.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения вирусной эпидемии по модели seis

- •3.5. Описание процесса реализации и риск-оценки вирусной эпидемии по модели sir

- •3.5.1. Принцип построения и перечень обозначений для sir-модели

- •3.5.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения вирусной эпидемии по модели sir

- •3.6. Описание процесса реализации и риск-оценки вирусной эпидемии по модели seir

- •3.6.1. Принцип построения и перечень обозначений для seir-модели

- •3.6.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения вирусной эпидемии по модели seir

- •3.7. Механизм регулирования рисков

- •3.8. Выводы по главе

- •Заключение

- •Библиографический список

- •Оглавление

- •394026 Воронеж, Московский просп., 14

2.7.3. Вероятностная модель процесса латентного инфицирования элемента системы

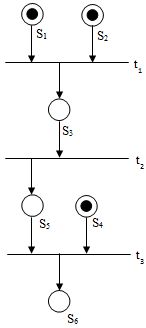

Для нахождения вероятности латентного инфицирования элемента используем сеть Петри-Маркова, где:

S1 — злоумышленник готов к отправки вредоносного ПО;

S2 — устройство пользователя готово к приему вредоносного ПО;

t1 — определение способа отправки вредоносного ПО,

S3 — выбранный способ отправки вредоносного ПО,

t2 — настройка вредоносного ПО под выбранный тип отправки определяемы на шаге t1,

S4 — вредоносное ПО готово к отправке,

S5 — выбранный способ отправки,

t3 — отправка вредоносного ПО на устройство,

S6 — вредоносное ПО находится на устройстве,

Граф данной сети представлен на рис. 2.7.

Рис. 2.7. Граф реализации латентного инфицирования элемента системы

В табл. 2.7 сведены элементы матрицы, определяющие логические функции срабатывания сети (рис. 2.7):

Таблица 2.7

Матрица срабатывания сети Петри-Маркова для графа реализации латентного инфицирования элемента системы

t1 |

t2 |

t3 |

1 |

0 |

0 |

1 |

0 |

0 |

|

1 |

0 |

0 |

0 |

1 |

0 |

1 |

1 |

0 |

0 |

|

Из табл. 2.7 вытекает следующая система интегрально-дифференциальных уравнений (2.26):

, |

(2.26) |

, |

|

|

|

|

|

, |

|

, |

|

|

Используя пуассоновское приближение, получим :

|

(2.27) |

|

|

|

|

|

|

P |

где - среднее время подготовки вредоносного ПО злоумышленником;

- среднее время подготовки устройства пользователя;

- среднее время настройки вредоносного ПО под выбранный тип отправки;

- среднее время подготовки вредоносного ПО;

- среднее время отправки вредоносного ПО на устройств;

- среднее время для всей цепи событий.

Плотности вероятности будет равна:

|

(2.28) |

где – среднее время для всей цепочки событий, полученное при моделировании сетей Петри-Маркова заражения элемента;

– среднее время для всей цепочки событий, полученное при моделировании сетей Петри-Маркова латентного инфицирования элемента компьютерной системы.

Для нахождения времени дискретизации t имеем:

|

(2.29) |

|

|

|

где n – количество дискрет.

Таким образом, вероятность латентного инфицирования элемента будет равна:

|

(2.30) |

где t – момент времени латентного инфицирования.

2.7.4. Вероятностная модель процесса выхода из строя зараженного элемента системы

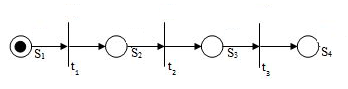

Для нахождения вероятности выхода из строя зараженного элемента необходимо смоделировать данный процесс с помощью сети Петри-Маркова, для чего используем следующие обозначения:

S1 — зараженный элемент компьютерной системы,

t1 — анализ элемента с целью изменения его структуры кода,

S2 — элемент не защищен от записи и следовательно есть возможность изменения его функционала,

t2 — замена функционала зараженного элемента вирусным ПО

S3 — измененный элемент системы,

t3 — запуск измененного элемента,

S4 — элемент больше не имеет прежнего функционала, следовательно, вышел из строя.

Граф данной сети представлен на рис. 2.8.

Рис. 2.8. Граф процесса выхода из строя зараженного элемента системы

Элементы матрицы, определяющие логические функции срабатывания сети, могут быть записаны (без учета направленности дуг графа) следующим образом (табл. 2.8):

Таблица 2.8

Матрица срабатывания сети Петри-Маркова для графа процесса выхода из строя зараженного элемента системы

t1 |

t2 |

t3 |

1 |

0 |

0 |

1 |

1 |

0 |

0 |

1 |

1 |

0 |

0 |

1 |

Для табл. 2.8 имеет место следующая система интегрально-дифференциальных уравнений (2.31):

, |

(2.31) |

, |

|

|

Полагаем, что плотности распределения вероятностей являются экспоненциальными зависимостями и имеют вид:

|

(2.32) |

где i = 1,…,4, j = 1,…,3.

Используя пуассоновское приближение, получим среднее время перемещения по сети Петри-Маркова из начальной позиции до конечного перехода и вероятность этого перемещения:

|

(2.33) |

P |

где - среднее время необходимое анализа элемента с целью изменения его структуры кода;

- среднее время необходимое для замены функционала зараженного элемента вирусным ПО;

- среднее время запуска измененного элемента.

Вероятность выхода из строя зараженного элемента системы будет равна:

|

(2.34) |

где △t – время дискретизации.

Для перехода к плотности вероятности, необходимо взять производную от вероятности, полученной при помощи моделирования сетей Петри – Маркова:

|

(2.35) |

где – среднее время для всей цепочки событий, полученное при моделировании сетей Петри-Маркова заражения элемента;

– среднее время для всей цепочки событий, полученное при моделировании выхода из строя инфицированного элемента системы.

Для шага дискретизации t имеем:

|

(2.36) |

|

|

|

где n – количество дискрет процесса.

Вероятность будет равна:

|

(2.37) |

где t – момент выхода из строя элемента.

Важно отметить, что рабочие значения вероятностей могут быть найдены подстановкой в выражения (2.19), (2.24), (2.30), (2.37) текущего времени, равного периоду итерации в описании процесса вирусной эпидемии. Очевидно, этот шаг дискретизации процесса должен превышать инкубационный период вируса.

2.8. Выводы по главе

В настоящей главе были разработаны аналитические модели процесса заражения элемента системы различными видами вирусного ПО. Был обоснован выбор математического аппарата, проведено вероятностное моделирование основных этапов проведения вирусной атаки. Получены параметры вирусных атак, влияющие на ее реализацию (среднее время заражения, вероятность заражения), и рассчитаны вероятности реализации различных этапов вирусной атаки (вероятность инфекционного заражения элемента, вероятность излечения элемента, вероятность латентного инфицирования элемента, вероятность выхода из строя зараженного элемента).

,

, ,

,

,

,

,

,

,

,