- •Введение

- •1. Теоретические основы анализа вирусных эпидемий в информационно-телекоммуникационных сетях

- •1.1. Актуальность противодействия вирусным эпидемиям вредоносного программного обеспечения

- •1.2. Информационно-телекоммуникационная сеть как объект внедрения вредоносного программного обеспечения

- •1.3. Многообразие вредоносного программного обеспечения вирусного характера

- •1.4. Многообразие антивирусного программного обеспечения

- •1.5. Особенности вирусных эпидемий

- •1.6. Выводы по главе

- •2. Вирусные потоки на элементы информационно - телекоммуникационных сетей: оценка вероятности заражения

- •2.1. Входящий поток

- •2.2. Заражение элемента системы файловым вирусом

- •2.3. Заражение элемента системы сетевым вирусом

- •2.4. Заражение элемента системы загрузочным вирусом

- •2.5. Заражение элемента системы макровирусом

- •2.6. Заражение элемента системы скрипт-вирусом

- •2.7. Оценка вероятностей реализации различных этапов вирусной атаки

- •2.7.1. Вероятностная модель процесса инфекционного заражения элемента системы

- •2.7.2. Вероятностная модель процесса излечения зараженного элемента системы

- •2.7.3. Вероятностная модель процесса латентного инфицирования элемента системы

- •2.7.4. Вероятностная модель процесса выхода из строя зараженного элемента системы

- •3. Модели развития вирусных эпидемий в информационно-телекоммуникационных сетях

- •3.1. Математическая модель развития вирусных алгоритмов на примере sir-модели

- •3.2. Описание процесса реализации и риск-оценки вирусной эпидемии по модели si

- •3.2.1. Принцип построения и перечень обозначений для si-модели

- •3.2.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения эпидемии по модели si

- •3.3. Описание процесса реализации и риск-оценки вирусной эпидемии по модели sis

- •3.3.1. Принцип построения и перечень обозначений для sis-модели

- •3.3.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения вирусной эпидемии по модели sis

- •3.4. Описание процесса реализации и риск-оценки вирусной эпидемии по модели seis

- •3.4.1. Принцип построения и перечень обозначений для seis-модели

- •3.4.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения вирусной эпидемии по модели seis

- •3.5. Описание процесса реализации и риск-оценки вирусной эпидемии по модели sir

- •3.5.1. Принцип построения и перечень обозначений для sir-модели

- •3.5.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения вирусной эпидемии по модели sir

- •3.6. Описание процесса реализации и риск-оценки вирусной эпидемии по модели seir

- •3.6.1. Принцип построения и перечень обозначений для seir-модели

- •3.6.2. Риск-анализ и оценка эпистойкости информационно-телекоммуникационных сетей в условиях распространения вирусной эпидемии по модели seir

- •3.7. Механизм регулирования рисков

- •3.8. Выводы по главе

- •Заключение

- •Библиографический список

- •Оглавление

- •394026 Воронеж, Московский просп., 14

2.4. Заражение элемента системы загрузочным вирусом

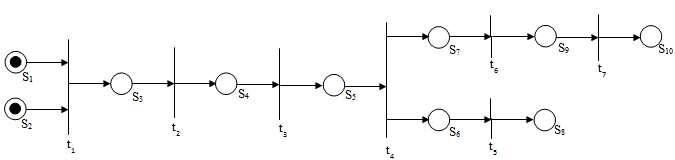

С помощью сетей Петри-Маркова опишем процесс заражения элемента системы загрузочным вирусом. В качестве элемента заражения данный класс вирусов использует свободное место на жестком диске в операционной системе. Поэтому для построения сети используем следующие обозначения:

S1 — злоумышленник готов к отправке вредоносного ПО;

S2 — устройство пользователя готово к приему вредоносного ПО;

t1 — сканирование системы на присутствие вируса подобного типа;

S3 — свободный сектор жесткого диска;

t2 — запись вредоносного кода;

S4 — вредоносный код;

t3 — загрузка операционной системы;

S5 — замененный загрузочный код операционной системы;

t4 — поиск свободных разделов жесткого диска и «распоточивание» приложения;

S6 — найденные свободные разделы жесткого диска;

t5 — выделить найденную свободную область диска и сделать её недоступной операционной системе;

S7 — не удалось найти свободные разделы на жестком диске;

t6 — ожидание освобождения памяти;

S8 — зараженная область жесткого диска;

S9 — найденные свободные разделы жесткого диска;

t7 — выделить найденную свободную область диска и сделать её недоступной операционной системе;

S10 — зараженная область жесткого диска;

С их помощью построим граф сети, представленный на рис. 2.3.

Рис. 2.3. Граф реализации атаки загрузочным вирусом

Отсюда матрица, определяющая логические функции срабатывания сети имеет (без учета направленности дуг графа) следующий вид (табл. 2.3):

Таблица 2.3

Матрица срабатывания сети Петри-Маркова для графа реализации атаки загрузочным вирусом

t1 |

t2 |

t3 |

t4 |

t5 |

t6 |

t7 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

1 |

|

0 |

0 |

0 |

0 |

0 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

1 |

0 |

1 |

0 |

0 |

0 |

0 |

0 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

Для данной матрицы (табл. 2.3) имеет место следующая система интегрально-дифференциальных уравнений (2.9):

, |

(2.9) |

, |

|

|

|

, |

|

|

|

|

|

|

|

|

|

|

Полагая, что плотности распределения вероятностей являются экспоненциальными зависимостями и имеют вид:

|

(2.10) |

где i = 1,…,10, j = 1,…,7, а также используя пуассоновское приближение, получим среднее время перемещения по сети Петри-Маркова из начальной позиции до конечного перехода и вероятность этого перемещения:

|

(2.11) |

|

|

|

где исходные параметры атаки таковы:

– среднее время подготовки вредоносного ПО злоумышленником;

– среднее время подготовки устройства пользователя;

– среднее время для записи вредоносного кода;

– среднее время загрузки операционной системы;

– среднее время поиска свободных разделов жесткого диска и «распоточивание» приложения;

– среднее время необходимое чтобы выделить найденную свободную область диска и сделать её недоступной операционной системе;

![]() – среднее

время ожидание

освобождения памяти;

– среднее

время ожидание

освобождения памяти;

– среднее время необходимое, чтобы выделить найденную свободную область диска и сделать её недоступной операционной системе;

τ – среднее время для всей цепочки событий.

,

,