3-1 Основи побудови та захисту сучасних операційних систем / Защита_операционных_систем_КНМЗ

.pdf28

Додаток Г Варіант оформлення переліку посилань

ПЕРЕЛІК ПОСИЛАНЬ

1. Поповський В. В. Основы криптографічного захисту інформації в телекомунікаційних системах. Навчальний посібник. Частина 1 /

В.В.Поповський, А. В. Персіков. – Харків: СМИТ, 2010. – 352 с.

2.Поповский, В. В. Математические основы управления и адаптации в телекоммуникационных системах / В. В. Поповский, В. Ф. Олейник. – Х. : СМИТ, 2011. – 362 c.

3.Обидєннова М. С. Математичні підходи щодо вибору особи на посаду керівника системи менеджменту інформаційної безпеки / М. С. Обидєннова. // Харків, ХНУРЕ, Матеріали ХХ ювілейного міжнародного молодіжного форуму «Радіоелектроніка та молодь у ХХІ столітті». Том 4. – 2016. – С. 100 – 101.

4.Батлук В.А. Охорона праці в галузі комунікацій. Навчальний посібник / В. А.Батлук, Г. Г. Гогіташвілі, Р. В. Уваров, Т. А. Смердова. – Львів: Афіша, 2003.

– 320 с.

5.Закон України «Про захист інформації в інформаційнотелекомунікаційних системах» [Електронний ресурс]. – 1994. – Режим доступу до ресурсу: http://zakon5.rada.gov.ua/laws/show/80/94-%D0%B2%D1%80.

Контрольні завдання з дисципліни «Основи побудови та захисту сучасних операційних систем» для студентів першого (бакалаврського) рівня освіти зі спеціалізації «Управління інформаційною безпекою» спеціальності 125 «Кібербезпека» галузі знань 12 «Інформаційні технології» [Електронне видання] / Упоряд.: І.С. Добринін.– Харків: ХНУРЕ, 2018.– 23 с.

Мета виконання роботи: Опанування методикою встановлення та налаштування політикою аудиту ресурсів і подій в операційних системах Windows.

За результатами виконання завдання студенти повинні

знати:

−задачі, що вирішуються підсистемою аудиту ресурсів і подій в операційних системах Windows;

−порядок планування та реалізації політики аудиту ресурсів і подій в операційних системах Windows;

−призначення та можливості утиліти перегляду подій (event viewer);

вміти:

−налаштовувати політику аудиту ресурсів і подій в операційних системах Windows;

−користуватися журналом аудиту.

ТЕОРЕТИЧНІ ВІДОМОСТІ

Підсистема аудиту (auditing) - це інструмент, призначений для підтримки безпеки в мережі і дозволяє відстежувати дії користувачів, а також системні події.

1.ПЛАНУВАННЯ ПОЛІТИКИ АУДИТУ

Аудит дозволяє відстежувати на комп'ютері як дії користувачів, так і дії операційної системи Windows, звані подіями (events). Засобами аудиту можна задати режим, при якому Windows, реєструє події в журналі безпеки (security log). У ньому зберігаються записи про успішні і невдалі спроби входу в систему і про такі події, як створення, відкриття та закриття файлів або інших об'єктів.

Запис аудиту в журналі безпеки містить дані про:

−виконаних операціях;

−користувачів, які виконали операцію;

−тому, успішно чи не успішно виконана операція, крім того, вказується час, коли відбулося це подія.

Поняття про політику аудиту

Політика аудиту (audit policy) задає типи подій системи безпеки, які Windows реєструє в журналі безпеки кожного комп'ютера. Журнал безпеки дозволяє відстежувати задані події.

Система Windows реєструє події в журналі безпеки того комп'ютера, на якому подія відбувається. Так, кожен раз, коли хто-небудь намагається увійти в систему і спроба входу виявляється невдалою, OS Windows реєструє подія в журналі безпеки даного комп'ютера.

Можна налаштувати політику аудиту для даного комп'ютера на виконання наступних операцій:

−виявлення успішних чи невдалих дій, наприклад спроб входу користувачів в систему або окремого користувача прочитати вказаний файл, зміни облікового запису пользовате ля або приналежності до групи, зміна параметрів безпеки;

−виключення або мінімізація ризику неавторизованого

використання ресурсів.

Для перегляду подій, зареєстрованих системою Windows в журналі безпеки, використовується утиліта Перегляд подій (Event Viewer). Можна також зберігати файли журналу в архіві для з'ясування закономірностей за вказаний період часу - наприклад, щоб визначити частоту використання принтерів або файлів або виявлення спроб несанкціонованого використання ресурсів.

Визначення подій, що підлягають реєстрації

При плануванні політики аудиту потрібно визначити, які події слід реєструвати і на яких комп'ютерах треба встановити аудит. За замовчуванням аудит відключений. Коли відомо, на яких комп'ютерах він потрібен, потрібно також визначити, які події реєструвати на кожному з них. OS Windows реєструє події, що підлягають аудиту, окремо на кожному комп'ютері.

Можна реєструвати наступні основні типи подій:

−спроби доступу до файлів і папок;

−вхід в систему і вихід з неї;

−вимикання комп'ютера з OS Windows;

−запуск комп'ютера з OS Windows;

−зміни облікових записів користувачів і груп;

−спроби зміни об'єктів Active Directory (тільки якщо комп'ютер з

OS Windows є частиною домену).

Після того як типи реєстрованих подій задані, потрібно визначити, чи реєструвати успішні дії, невдалі спроби або обидва види подій. Відстеження успішних дій дає інформацію про те, як часто система Windows або користувачі звертаються до конкретних файлів, принтерів та інших об'єктів; ця інформація стане в нагоді для планування ресурсів.

Реєстрація невдалих спроб дозволяє виявити слабкі місця в захисті системи. Так, якщо зафіксовано кілька невдалих спроб входу в систему під певним ім'ям користувача, особливо в неробочий час, можна припустити, що неавторизований користувач намагається «зламати» систему.

Крім того, при виборі політики аудиту керуйтеся правилами, описаними далі.

1.Визначте, чи потрібно відстежувати закономірності

завантаження системи.

Якщо так, то передбачте збереження журналів подій в архіві. Це дозволить контролювати розподіл завантаження за часом і заздалегідь планувати збільшення ресурсів системи.

2.Часто переглядайте журнали безпеки.

Обов'язково встановіть розклад і регулярно переглядайте журнали безпеки, так як виконання аудиту саме по собі не попереджає про слабкі місця в захисті системи.

3.Задайте інформативну і працездатну політику аудиту.

Завжди реєструйте спроби доступу до життєво важливих і конфіденційних даних. Реєструйте тільки ті події, які дають істотну інформацію. Це знижує споживання ресурсів комп'ютера до мінімуму і спрощує пошук потрібної інформації. Реєстрація великого числа подій може привести до надмірної трати системних ресурсів OS Windows.

2. РЕАЛІЗАЦІЯ ПОЛІТИКИ АУДИТУ

Аудит - потужний інструмент для відстеження подій, що відбуваються на комп'ютерах в вашому офісі. Перш ніж застосовувати аудит, слід продумати вимоги до нього і встановити політику аудиту. Далі можна виконувати аудит файлів, папок і принтерів.

Конфігурація аудиту

На комп'ютерах з OS Windows політики аудиту встановлюються для кожного комп'ютера окремо.

Необхідні умови для аудиту

Для установки і адміністрування аудиту необхідно:

−мати право користувача Управління аудитом і журналом безпеки

(Manage Auditing And Security Log) на тому комп'ютері, на якому планується встановити політику аудиту або переглядати журнал безпеки. По замовчуванням в OS Windows такі права має група Адміністратори (Administrators);

−розмістити файли і папки, аудит яких планується, на томах з файловою системою NT (NTFS).

Налаштування аудиту

Налаштування аудиту виконується в два етапи.

1.Завдання політики аудиту. Політика аудиту дозволяє аудит об'єктів, але не ініціює аудит заданих об'єктів.

2.Завдання дозволів аудиту заданих ресурсів. Для файлів, папок, принтерів та об'єктів Active Directory призначаються конкретні події, що підлягають реєстрації. Після цього OS Windows починає відслідковувати задані події і реєструвати їх в журналі.

Завдання політики аудиту

На першому етапі установки політики аудиту в OS Windows необхідно вибрати типи подій, що підлягають реєстрації, Для кожного реєстрованого події в параметрах вказується, які спроби слід відстежувати - успішні або невдалі. Політика аудиту на локальному комп'ютері встановлюється засобами оснащення Групова політика, яку можна запустити, використовуючи консоль управління ММС (Microsoft Management Console) і додавши в консоль оснащення Групова політика (Group Policy).

У таблиці 1 перераховані основні типи подій, що реєструються в операційній системі Windows.

|

|

|

|

|

|

|

Таблиця 1. |

|

|

|

Типи подій, що реєструються OS Windows |

|

|||

|

|

|

|

|

|

|

|

|

Подія |

|

|

|

Опис |

|

|

|

|

|

|

||||

|

|

|

|||||

Вхід в |

систему |

|

підКонтролер домену отримав запит на перевірку |

||||

заданої |

|

обліковимоблікового |

запису |

користувача |

(застосовується |

||

записом |

|

|

|

тільки в тих випадках, коли комп'ютер з OS Windows |

|||

|

|

|

|

входить в домен) |

|

|

|

|

|

|

|||||

Служба захисту |

|

Адміністратор створив, змінив або видалив |

|||||

|

|

|

|

обліковий запис користувача або групу. Деяка |

|||

|

|

|

|

обліковий запис була перейменована, відключена або |

|||

|

|

|

|

включена, або для неї був призначений або змінений |

|||

|

|

|

|

пароль |

|

|

|

|

|

|

|

|

|

|

|

Доступ |

до |

службиКористувач |

отримав |

доступ до |

об'єкта Active |

||

каталогів |

|

|

|

Directory.Для реєстрації подій цього типу потрібно |

|||

|

|

|

|

конфігурувати аудит для певних об'єктів Active |

|||

|

|

|

|

Directory (Active Directory можна застосовувати, |

|||

|

|

|

|

тільки якщо комп'ютер з OS Windows входить в |

|||

|

|

|

|

домен) |

|

|

|

|

|

|

|

||||

Вхід в систему |

|

|

Користувач локально увійшов в систему, або вийшов |

||||

|

|

|

|

з неї, або підключився до комп'ютера через мережу |

|||

|

|

|

|

(або відключився від нього) |

|

||

|

|

|

|||||

Доступ до об'єктів |

|

Користувач отримав доступ до файлу, папки або |

|||||

|

|

|

|

принтера. Певні файли, папки або принтери повинні |

|||

|

|

|

|

бути налаштовані для аудиту. В цьому випадку |

|||

|

|

|

|

реєструється доступ користувачів до файлів, папок і |

|||

|

|

|

|

принтерів |

|

|

|

|

|

|

|

||||

Зміна |

|

системноїЗмінено призначені |

для користувача параметри |

||||

політики |

|

|

|

безпеки, права користувача або політика аудиту |

|||

|

|

|

|

|

|

|

|

|

Подія |

|

Опис |

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

Використання привілеїв |

|

Користувач застосував права, наприклад змінив |

|

|

|

|

системний час (в цьому випадку не розуміють права, |

|

|

|

|

пов'язані з реєстрацією в системі або з виходом з неї) |

|

|

|

|

|

|

|

Відстеження процесу |

|

Програма виконала дію. Ця інформація важлива |

|

|

|

|

головним чином для програмістів, яким потрібно |

|

|

|

|

детально простежити виконання програми |

|

|

|

|

|

|

|

Системні події |

|

Користувач перезапустив або вимкнув комп'ютер, |

|

|

|

|

або відбулася подія, що вплинула на безпеку OS |

|

|

|

|

Windows або на журнал безпеки. Наприклад, журнал |

|

|

|

|

аудиту переповнився і OS Windows починає |

|

|

|

|

ігнорувати надходять повідомлення про події |

|

|

|

|

|

|

|

|

|

|

|

Для установки політики аудиту на комп'ютері з OS Windows запустіть оснащення Групова політика (Group Policy), як описано далі.

1.Увійдіть в систему, використовуючи у парну запис користувача, вхо дящего в групу Адміністратори (Administrators).

2.Клацніть Пуск (Start), потім - Виконати (Run). В що відкрився вікні наберіть mmc і клацніть ОК.

3.У вікні Консоль 1 (Console 1) в меню Консоль (File) виберіть пункт Додати або видалити оснащення (Add / Remove Snap - In).

4.У вікні Додати / видалити оснащення (Add / Remove Snap - In) клацніть кнопку Додати (Add).

5.У вікні Додати ізольовану оснастку (Add Standalone Snap - In) виберіть в списку оснащення Групова політика (Group Policy), потім клацніть кнопку Додати (Add).

6.Переконайтеся, що у вікні Вибір об'єкта для настройки групової політики (Select Group Policy Object) в поле Об'єкт групової політики (GroupPolicy Object) вказано параметр Локальний комп'ютер (Local Computer), потім клацніть кнопку Готово (Finish).

7.У вікні Додати ізольовану оснастку (Add Standalone SnapIn) клацніть кнопку Закрити (Close). Зауважте, що в вікні Д одати / видалити оснащення (Add / Remove Snap - In) відображається елемент Політика «Локальний комп'ютер » (Local Computer Policy) незважаючи на то, що ви

вибрали оснащення Групова політика (Group Policy). Справа в тому, що для локального комп'ютера Групова політика (Group Policy) означає то ж саме.

что і Політика «Локальний комп'ютер » (Local Computer Policy).

8.У вікні Додати / видалити оснащення (Add / Remove SnapIn) клацніть кнопку ОК.

9.В панелі Корінь консолі (Console Tree) оснащення двічі клацніть елемент Політика «Локальний комп'ютер » (Local Computer Policy).

10.Двічі клацніть спочатку Конфігурація комп'ютера (Computer Configuration), потім клацніть конфігурація Windows (Windows Settings).

11.Двічі клацніть спочатку Параметри безпеки (Security Settings), потім клацніть Локальні політики (Local Policies).

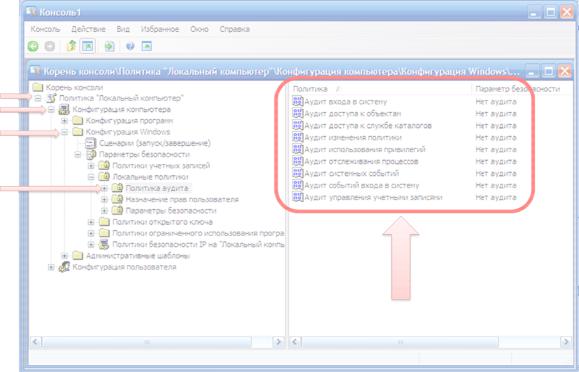

12.Клацніть папку Політика аудиту (Audit Policy). В правою панелі консолі відобразяться поточні параметри поли тики аудиту, як показано на рис. 1.

Рисунок 1 - Події, для яких можна включити аудит в OS Windows

13. Виберіть тип події для аудиту, потім в меню Дія (Action) натисніть пункт Властивості (Properties). Так, якщо в списку вказати Аудит входу в систему(Audit Logon Events) і в меню Дія (Action) клацнути пункт

Властивості (Properties), з'явиться вікно Властивості: аудит входу в систему (Audit AccountLogon Events Properties), як показано на рис. 2.