- •Вопрос №1 Информация как объект технической защиты. Основные свойства информации.

- •Вопрос №2. Защита информации (определение, система, концепция, цель и замысел). Формы защиты информации. Сертификация, аттестация и лицензирование.

- •Вопрос №4. Виды защищаемой информации. Структурирование информации (классификация конфиденциальной информации)

- •Вопрос №5. Классификация демаскирующих признаков. Видовые демаскирующие признаки.

- •Вопрос №6. Классификация демаскирующих признаков. Сигнальные демаскирующие признаки.

- •Вопрос №7. Классификация источников и носителей информации

- •Вопрос №8. Источники сигналов. Источники функциональных сигналов.

- •Вопрос №9. Источники сигналов, опасные сигналы (пэмин)

- •Вопрос 10. Физическая природа пэмин (классификация по физической природе, индуктивные и емкостные паразитные связи и наводки)

- •Вопрос №11. Виды угроз безопасности информации. (реализация угроз, задачи инженерно технической защиты по предотвращению угроз )

- •Вопрос №12. Органы добывания информации. (области предоставляющие интерес для разведки, задачи коммерческих структур, структура службы безопасности предприятия, структура системы разведки )

- •Вопрос №13. Техническая разведка как орган добывания информации.

- •Вопрос №14. Принципы добывания информации.

- •Вопрос №15. Технология добывания информции (технология, организация добывания, структура процессов информационной работы)

- •Вопрос №16. Способы доступа к конфиденциальной информации (классификация средств добывания, структура средств наблюдения)

- •Вопрос №17. Способы и средства перехвата сигналов. (задачи, структура комплекса средств перехвата)

- •Вопрос №18. Построение комплекса средств перехвата (схема, структурные элементы)

- •Вопрос №19. Способы и средства подслушивания (микрофоны).

- •Вопрос №20. Способы и средства подслушивания (закладные устройства)

- •Вопрос №21. Способы и средства подслушивания (средства лазерного подслушивания и высокочастотного навязывания)

- •Вопрос №22. Технические каналы утечки информации. Особенности и характеристики технических каналов утечки.

- •Вопрос №23. Классификация технических каналов утечки информации. Оптический канал утечки.

- •Вопрос №24. Классификация технических каналов утечки информации. Акустический канал утечки.

- •Вопрос №25. Классификация технических каналов утечки информации. Радиоэлектронный канал утечки.

- •Вопрос №26. Способы и средства предотвращения утечки информации. Противодействие наблюдению и подслушиванию.

- •Вопрос 27. Способы и средства защиты информации от утечки через пэмин. Энергетическое скрытие.

- •Вопрос 28. Способы и средства защиты информации в функциональных каналах связи. Методы защиты информации в канале связи.

- •Вопрос 29. Способы и средства защиты информации в фукнциональных каналах связи. Защита речевой информации в канале связи путем преобразования сигнала.

- •Вопрос 30. Способы и средства защиты информации в функциональных каналах связи. Защита цифровой информации.

- •Вопрос 31. Способы и средства предотвращения утечки информации с помощью закладных устройств. Демаскирующие признаки подслушивающих устройств.

- •Вопрос 32. Классификация средств обнаружения и локализации закладных подслушивающих устройств. Физические принципы работы рассматриваемых средств.

- •Вопрос 33. Классификация средств обнаружения и локализации закладных подслушивающих устройств. Аппаратура контроля телефонных линий.

- •Вопрос 34. Технические средства подавления сигнальных закладных устройств.

- •Вопрос 35. Аппаратура нелинейной локации. Физические принципы нелинейной локации.

- •Вопрос 36. Способы и средства контроля помещений на отсутствие закладных устройств. Требования предъявляемые к минимальному набору специальной аппаратуры обнаружения и локализации закладных устройств.

- •Вопрос 37. Методика оценки эффективности защиты информации от утечки ее по техническим каналам. Системный анализ объектов защиты.

- •Вопрос 38. Методика оценки эффективности защиты информации от утечки ее по техническим каналам. Моделирование технических каналов утечки информации.

- •Моделирование технических каналов утечки информации

- •Вопрос 39. Методика оценки эффективности защиты информации от утечки ее по техническим каналам. Методические рекомендации по разработке мер предотвращения утечки информации.

- •Вопрос 40. Цели и задачи специальных обследований и проверок.

- •Вопрос 41. Особенности измерения пэмин.

Вопрос 10. Физическая природа пэмин (классификация по физической природе, индуктивные и емкостные паразитные связи и наводки)

Несмотря на многообразие типов средств источники опасных сигналов можно классифицировать исходя из их физической природе следующим образом:

- акустоэлектрические преобразователи;

- излучатели низкочастотных сигналов;

- излучатели высокочастотных сигналов;

- паразитные связи и наводки.

Паразитные индуктивные и емкостные связи представляют собой физические факторы, характеризующие влияние электрических и магнитных полей, возникающих в одних цепях любого функционирующего радиоэлектронного средства, на другие в этом или иных средствах.

Паразитная индуктивная связь проявляется в ходе следующих физических процессов. В пространстве, окружающем любую цепь, по которой протекает электрический ток I, возникает магнитное поле, постоянное или переменное c частотой в соответствии с характером тока. В соседних проводниках, находящихся в переменном магнитном поле, возбуждаются переменные э.д.с.

Емкостная паразитная связь возникает между любыми элементами схемы, прежде всего, между параллельно расположенными проводами, а также точками схемы и корпусом. Емкостная связь зависит от геометрических размеров элементов цепей и расстояния между ними.

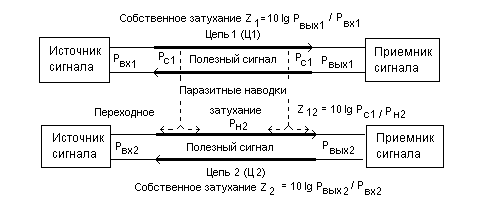

Из-за паразитных индуктивных и емкостных связей возникают паразитные наводки. Под паразитной наводкой понимается передача напряжения из одного элемента радиоустройства в другой, не предусмотренная его схемой и конструкцией. Принципы паразитной наводки иллюстрируются рис. 1.12.

Рис. 1.12. Принципы паразитной наводки

Когда ток проходит по проводам (жилам) первой цепи (Ц1), вокруг них создается электрическое поле, силовые линии которого пронизывают провода (жилы) второй цепи (Ц2). Аналогичная схема магнитного влияния между цепями. В результате этого по цепи Ц2 потечет помимо основного еще и переходной ток, создающий помеху основному. Защищенность от взаимных помех оценивается так называемым переходным затуханием Z12 = 10lgPс1/Pн2, где P1 и Pн2 - мощность сигналов в 1-й цепи и наводки от них во 2-й цепи. Переходное затухание для надежной защиты информации должно быть не менее величины 10lgPс/Pпр, где Pc и Pпр - мощность сигнала с информацией и чувствительность приемника злоумышленника, перехватывающего наведенный сигнал.

Вопрос №11. Виды угроз безопасности информации. (реализация угроз, задачи инженерно технической защиты по предотвращению угроз )

Под безопасностью информации понимается условия хранения, обработки и передачи информации при котором обеспечивается ее защита от угроз уничтожения, изменения и т.д.

Эти показатели взаимозависимы. При заданных конкретных мерах обеспечивается более высокий уровень безопасности в течении короткого времени.

В общем случае угрозы образуются в результате:

- Действий злоумышленника.

- Разглашений информации людьми владеющей конфиденциальной информацией.

- Утеря информации с носителя информации.

- Несанкционированное распространения через поля или электрические сигналы.

- Нарушение эксплуатации.

- Воздействий стихийных сил.

- Сбои в аппаратуре.

Инженерно-техническая защита решает задачу по предотвращению или уменьшению угроз вызванные:

- Попытками злоумышленника проникнуть в места хранения источника информации.

- Организ-й и случайной утечки информации с использованием различных логических средств.

Путь несанкционированного распространения носителя информации от источника к злоумышленнику называется каналом утечки информации. Если распространение информации производится с помощью технических средств, то канал утечки информации называется техническим каналом утечки информации (наблюдение, подслушивание).