- •Оглавление

- •Введение

- •Установка, переустановка и удаление системы защиты

- •Назначение

- •Подготовка компьютера к установке Secret Net 9x

- •Требования к аппаратному и программному обеспечению

- •Предварительная подготовка

- •Установка системы защиты

- •Переустановка системы защиты

- •Временное отключение системы защиты

- •Удаление системы защиты

- •Общие принципы настройки и управление объектами

- •Общие принципы

- •Архитектура системы и организация управления

- •Порядок и особенности настройки системы

- •Средства управления

- •Консоль системы защиты

- •Средства управления общими параметрами системы

- •Средства управления свойствами пользователя

- •Средства управления доступом к дискам, каталогам и файлам

- •Аппаратные средства поддержки Secret Net 9x

- •Установка устройства

- •Настройка устройства

- •Отключение устройства

- •Управление пользователями и группами

- •Администратор безопасности компьютера

- •Пользователи

- •Предоставление привилегий

- •Ограничение времени работы пользователя

- •Группы пользователей

- •Свойства группы

- •Состав группы

- •Настройка механизмов контроля входа

- •Настройка общих параметров входа

- •Управление паролями

- •Общие параметры пароля

- •Правила определения пароля

- •Настройка индивидуальных параметров входа

- •Настройка параметров аутентификации пользователя

- •Смена пароля пользователя

- •Управление блокировкой пользователя

- •Персональные идентификаторы

- •Управление персональными системными файлами пользователя

- •Запреты работы при изменении конфигурации компьютера

- •Настройка механизмов управления доступом и защиты ресурсов

- •Удаленный контроль

- •Полномочное управление доступом

- •Включение и настройка режима

- •Просмотр информации о правах пользователя

- •Определение категории конфиденциальности дисков и каталогов

- •Правила работы с конфиденциальными документами

- •Отключение режима

- •Настройка хранителя экрана

- •Замкнутая программная среда

- •Настройка регистрации событий

- •Корректировка UEL-списка по умолчанию

- •Включение и настройка режима работы замкнутой среды для пользователя

- •Корректировка UEL-списка

- •Настройка замкнутой среды

- •Включение дополнительных механизмов защиты

- •Ограничение доступа к локальным ресурсам

- •Разграничение доступа пользователей к USB - портам компьютера

- •Ограничение доступа к сетевым ресурсам

- •Ограничение доступа к системным ресурсам

- •Криптографическая защита информации

- •Включение режима и управление шифрованием ресурсов

- •Управление списком зашифрованных ресурсов

- •Выключение режима

- •Затирание удаляемой информации

- •Управление доступом к дискам, каталогам и файлам

- •Общие сведения

- •Определение атрибутов по умолчанию для пользователя

- •Управление доступом к ресурсам в программе Проводник

- •Управление доступом пользователей к дискам

- •Управление доступом пользователей к каталогам

- •Управление доступом пользователей к файлам

- •Управление атрибутами помощью программы IMAGE32

- •Настройка параметров IMAGE32

- •Управление атрибутами в режиме "Диалог"

- •Управление атрибутами в режиме "Файлы"

- •Специальные возможности программы Image32

- •Настройка механизмов контроля и регистрации

- •Контроль целостности

- •Создание списка ресурсов

- •Изменение свойств списка ресурсов

- •Удаление списка ресурсов

- •Управление составом списка ресурсов

- •Формирование задания

- •Управление заданиями

- •Пересчет контролируемых параметров

- •Регистрация событий

- •Настройка общих параметров

- •Настройка режима регистрации событий для пользователя

- •Работа с журналом регистрации событий

- •Формирование запроса

- •Настройка основных параметров запроса

- •Настройка дополнительных параметров запроса

- •Формирование запроса с помощью шаблонов

- •Формирование запроса с помощью шаблонов из программы Проводник

- •Работа с программой просмотра журнала

- •Интерфейс программы просмотра журнала

- •Просмотр информации о событии

- •Поиск записей, содержащихся в выборке

- •"Подзапрос" к системному журналу

- •Печать отдельных записей и всего журнала

- •Очистка журнала

- •Преобразование записей журнала в файлы различных форматов

- •Приложение

- •Параметры установки Secret Net 9x

- •Порядок использования файла с атрибутами при установке системы

- •Параметры установки Secret Net 9x

- •Информация о состоянии и настройках Secret Net 9x

- •Параметры настройки. Краткие сведения

- •Общие параметры системы

- •Параметры настройки свойств пользователя

- •Привилегии пользователя

- •Привилегии на работу с системой

- •Привилегии на администрирование системы

- •Ограничения Windows 9х

- •Печать документов с грифом конфиденциальности

- •Печать в Microsoft Word

- •Печать в SnetWPad

- •Текстовый редактор SnEdit

- •Перечень функций редактора

- •Цветовая индикация записей

- •Структура файлов для замкнутой программной среды

- •Средства аппаратной поддержки системы защиты

- •Установка платы Secret Net Card

- •Установка платы Secret Net TM Card

- •Установка сетевой платы с микросхемой Secret Net ROM BIOS

- •Установка платы Электронный замок "Соболь"

- •Установка и настройка считывателя eToken

- •Элементы интерфейса и приемы работы

- •Элементы интерфейса и типовые приемы работы

- •Терминологический справочник

- •Предметный указатель

Secret Net 4.0. Руководство по администрированию

Общие принципы

В этом разделе содержится описание порядка и особенностей настройки системы защиты Secret Net 9x. Более подробная информация о назначении и принципах работы механизмов защиты приведена в документе "Система защиты Secret Net. Принципы построения и применения".

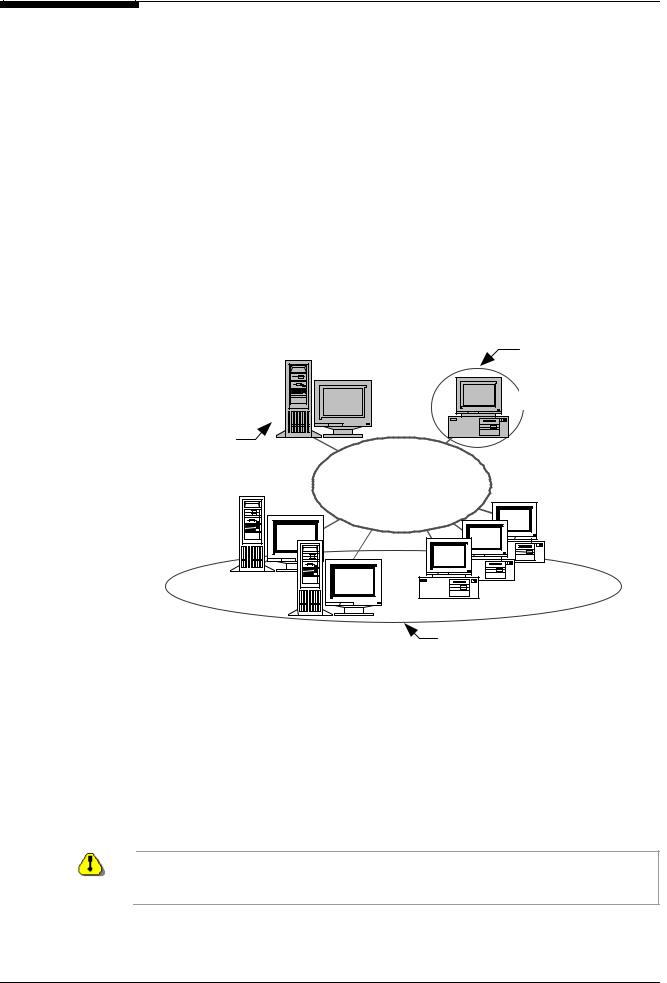

Архитектура системы и организация управления

Программное обеспечение (ПО) системы защиты Secret Net состоит из трех основных компонентов: сервера безопасности, подсистемы управления и клиентского программного обеспечения. Сервер безопасности размещается на выделенном компьютере и обеспечивает хранение в центральной базе данных (ЦБД) информации, связанной с безопасностью информационной системы. Подсистема управления обеспечивает контроль и централизованное управление параметрами системы защиты. Клиентское ПО устанавливается на рабочие станции и серверы сети для защиты локальных ресурсов этих компьютеров. Оно включает в себя средства управления, которые позволяют локально управлять настройками безопасности защищаемого компьютера. Система Secret Net 9x является составной частью клиентского ПО.

Сервер |

|

безопасности |

|

устанавливается |

|

на выделенный |

|

компьютер |

локальная сеть |

|

Клиентское ПО устанавливается на остальные рабочие станции и серверы сети

Рис.16 Компоненты ПО системы защиты

Управление работой Secret Net 9x осуществляется на разных уровнях:

•централизованно средствами подсистемы управления. На этом уровне управление осуществляет Главный администратор безопасности (или группа главных администраторов);

•локально средствами управления системы Secret Net 9x. На этом уровне управление осуществляет администратор безопасности компьютера.

Далее в этой книге рассматриваются вопросы, связанные с локальным управлением системой Secret Net 9x.

Внимание! О централизованном управлении системой Secret Net 9x читайте в документах “Система защиты Secret Net. Подсистема управления. Руководство по администрированию”.

30

Объекты

управления

Глава 2. Общие принципы настройки и управление объектами

Управление системой Secret Net 9x построено по объектному принципу. В системе защиты регистрируются объекты, имеющие отношение к безопасности компьютера. Средства защиты настраиваются изменением параметров этих объектов или, иначе говоря, свойств объектов.

Все объекты в системе Secret Net 9x подразделяются на два типа:

1. Объекты управления, с помощью которых осуществляется управление средствами защиты:

•Пользователи - эти объекты определяют состав пользователей компьютера и свойства каждого из них, что позволяет администратору создавать для каждого пользователя индивидуальную рабочую среду в соответствии с принятым планом защиты;

•Группы пользователей - эти объекты определяют перечень групп пользователей компьютера. Пользователи, включенные в группу, наделяются правами доступа к ресурсам компьютера, которыми обладает данная группа.

2.Объекты, защищаемые средствами системы Secret Net 9x:

•Ресурсы компьютера - делятся на три типа: ресурсы файловой системы, аппаратные ресурсы и ресурсы операционной системы. Для ресурсов устанавливаются правила доступа, определяющие права пользователей на доступ к ресурсу.

Управление объектами системы защиты позволяет администратору безопасности управлять работой пользователей компьютера, создавая для каждого из них рабочую среду в соответствии с требованиями, существующими в организации.

Порядок и особенности настройки системы

Настройке системы защиты должен предшествовать этап выработки политики безопасности и разработки плана защиты. Настройка системы Secret Net 9x состоит в настройке защитных механизмов.

Процедура настройки при вводе системы в эксплуатацию может отличаться от процедуры настройки в процессе эксплуатации системы. Так, при вводе системы в эксплуатацию основной объем работ по настройке защитных механизмов системы может быть выполнен средствами централизованного управления в соответствии с планом защиты. Централизованно может быть выполнена и настройка отдельных компьютеров и свойств пользователей. Исключение составляет настройка на рабочих станциях устройств аппаратной поддержки системы защиты, которая выполняется только средствами локального управления.

Текущая настройка системы в процессе ее эксплуатации может осуществляться как средствами локального, так и средствами централизованного управления. Главный администратор3 приводит настройки в соответствие с требованиями политики безопасности, а администратор безопасности компьютера корректирует настройки защитных механизмов, обеспечивая тем самым эффективную рабочую среду для пользователей.

Внимание! Управление рядом параметров системы Secret Net 9x осуществляется только средствами централизованного управления.

При таком подходе к управлению системой для согласования настроек безопасности компьютера, хранящихся в ЦБД на сервере безопасности и ЛБД данного компьютера, используется механизм синхронизации. Действует он следующим образом. Настройки, выполненные Главным администратором, фиксируются в ЦБД системы защиты, передаются сервером безопасности на защищаемые компьютеры и сохраняются в ЛБД. Этот процесс носит название прямой синхронизации. Для согласованного изменения настроек, выполненных администратором компьютера,

3 Говоряобадминистраторе, мывсегдаимеемввидуадминистраторабезопасности.

31