- •Оглавление

- •Введение

- •1. Теоретическая часть

- •1.1 Топологии компьютерных сетей

- •1.1.1. Шина

- •1.1.2. Звезда

- •1.1.3. Кольцо

- •1.1.4. Дерево

- •1.2. Среда передачи данных

- •1.2.1. Проводные линии связи

- •1.2.2. Кабельные линии связи

- •1.2.3. Беспроводные линии связи

- •1.3. Основные виды кабелей

- •1.3.1. Коаксиальный кабель

- •1.3.2. Витая пара

- •1.3.3. Оптоволоконный кабель

- •1.4. Технологии компьютерных сетей

- •1.4.5. Другие технологии

- •1.5 Сетевое оборудование

- •1.5.1. Повторители

- •1.5.2. Концентраторы

- •1.5.3. Сетевые мосты

- •1.5.4. Коммутаторы

- •1.5.5. Маршрутизаторы

- •1.5.6. Сетевые адаптеры

- •1.5.7. Сетевой экран

- •2. Практическая часть

- •2.1. Выбор технологий и топологии компьютерной сети

- •2.1.1. Выбор топологии

- •2.1.1. Выбор технологии

- •2.2. Выбор сетевых устройств для компьютерной сети

- •2.3. Выбор серверов, компьютеров и комплектующих

- •2.3.1. Выбор серверов

- •2.3.2. Выбор пк

- •2.3.3. Выбор комплектующих

- •2.4. Выбор программного обеспечения

- •2.5. Подсчет стоимости

- •2.6. Структура сети

- •2.7. Список источников

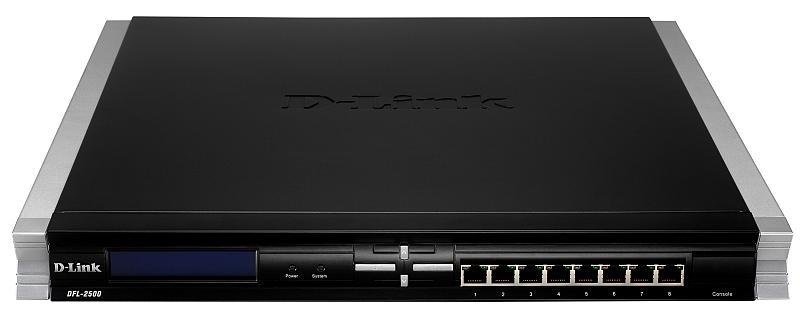

1.5.7. Сетевой экран

Рис. 16 Сетевой экран D-Link

На сегодняшний день работа в интернете без сетевого экрана (файервола/брандмауэра) стала практически невозможна. Компьютер без сетевого экрана подключенный к интернет, особенно через быструю линию (кабель, ADSL), заражается обычно в течении нескольких часов (при отсутствии обновлений безопасности ОС).

У Брандмауэра есть две основные цели:

Защита от проникновения на компьютер снаружи (взлом);

Защита от несанкционированной передачи данных с компьютера. наружу (к примеру, предотвращение кражи паролей, номеров кредиток и т.д. троянскими программами).

Брандмауэр считается основным элементом безопасности, так как помогает блокировать неизвестные угрозы, запрещая им сетевой доступ. Брандмауэры используют проактивный подход – они останавливают неизвестные соединения, спрашивают пользователя, каким образом нужно поступить с подобными попытками зайти в сеть, и назначают сетевой доступ только тем соединениям, которые пользователь определяет как доверенные. Блокируя сетевой доступ, брандмауэр преграждает вредоносному ПО основной путь его распространения – Интернет. Большинство современных угроз — троянцы, черви и прочие вредоносные программы используют Интернет для самораспространения и передачи украденной персональной информации сторонним источникам.

Брандмауэр может скрыть присутствие компьютера в сети, чтобы хакеры не могли обнаружить его и использовать его слабо-защищенные места. Некоторые продвинутые брандмауэры также защищают от известных атак и вторжений, автоматически предотвращая их.

В отличие от типичных приложений по борьбе с вредоносным ПО, брандмауэры не основываются на базе сигнатур, в том смысле, что, чтобы заблокировать угрозу, им не нужно обнаруживать ее по ее известной последовательности символов. Вместо этого они спрашивают пользователя, стоит ли разрешать конкретной программе соединение с сетью или нет. Это является наиболее сложной частью работы с брандмауэром для пользователя, так как, вполне очевидно, многие из них не обладают знаниями, необходимыми для принятия этого решения. Они не знакомы со спецификой сетей или внутренних функций операционной системы и не могут обеспечить обоснованный ответ на запрос брандмауэра. Поэтому, в определенной степени, брандмауэр надежен настолько, насколько пользователь способен отвечать на его запросы.

2. Практическая часть

В данном корпусе Тверского Государственного Университета представлен Филологический факультет. Необходимо соединить компьютерной сетью:

Кафедру журналистики и новейшей литературы;

Кафедру истории русской литературы;

Кафедру русского языка;

Кафедру теоретической лингвистики, рекламы и коммуникативных технологий;

Кафедру теории литературы;

Кафедру филологических основ издательского дела;

Деканат факультета;

Библиотеку.

Необходимо обеспечить доступ к общей базе данных и всеобщий доступ к выходу в Интернет. В данной курсовой работе будет рассмотрена проблема построения локальной сети корпуса ТГУ.