- •1. Свойства безопасности информации.

- •Угрозы безопасности вычислительных систем.

- •Модель защиты с полным перекрытием.

- •2. Нарушители информационной безопасности (иб) вс. Методы нарушений иб.

- •3. Политика безопасности (пб): основные понятия. Способы описания пб, их преимущества и недостатки.

- •4. Типы контроля доступа

- •Отличия.

- •Примеры.

- •5. Модели безопасности: основные понятия. Монитор безопасности пересылок.

- •6. Доверенное программное обеспечение (тсв), его свойства. Принципы разработки тсв.

- •7. Дискреционный контроль доступа.

- •Модель Харрисона-Руззо-Ульмана.

- •Формулировка теоремы о разрешимости проблемы безопасности в некоторых частных случаях.

- •Формулировка теоремы о разрешимости проблемы безопасности в общем случае.

- •8. Доказательство теоремы о разрешимости проблемы безопасности для модели Харрисона-Руззо-Ульмана в общем случае.

- •10. Модель Take-Grant. Кража права. Троянская программа в терминах Take-Grant. Сговор в терминах модели Take-Grant

- •11. Схематическая модель защиты (spm). Основные определения. Цели. Примеры описания различных моделей безопасности в терминах spm (пб владельца, Take-Grant).

- •12. Схематичная модель защиты (spm). Анализ безопасности с использованием spm. Теорема о максимально достижимом состоянии. Объявлено уг.

- •13. Выразительная мощность моделей дискреционного контроля доступа. Сравнение spm и модели хру. Расширенная схематическая модель защиты (espm). Сравнение spm, espm и хру.

- •14. Модель типизированной матрицы доступа (tam).

- •15. Мандатный кд. Основные определения. Модель Белла и Лападула: основные определения

- •16. Модель Белла и Лападула

- •Модель Белла и Лападула.

- •Формальное описание модели Белла и Лападула.

- •Основная теорема безопасности.

- •17. Примеры реализации модели Белла и Лападула, Проблемы реализации и пути их решения.

- •18. Критика модели Белла и Лападулы

- •19. Модели целостности. Различие коммерческой и военной пб. Модель Биба: описание, теорема о пути передачи информации.

- •20. Критика модели Биба. Способы объединения моделей Биба и Белла и Лападулы.

- •21. Особенности обеспечения безопасности в среде разработки. Модель Липнера: область применения, цели, описание

- •22. Модель Кларка-Вилсона: область применения, цели, описание. Сравнение модели Кларка-Вилсона и модели Биба, композиция моделей.

- •Сравнение модели Кларка-Вилсона и модели Биба.

- •23. Модель Китайской стены: область применения, цели, описание. Сравнение моделей Белла-Лападуллы и моделей Китайской стены. Сравнение моделей Кларка-Вилсона и модели Китайской стены.

- •24. Контроль доступа, базирующийся на ролях. Описание, особенности кдбр в сравнении с дискреционным и мандатным кд

- •25. Ролевая модель контроля доступа. Достоинства и недостатки. Основные понятия и принципы ролевой модели

- •26. Сравнительный анализ дискреционных, мандатных и специальных моделей безопасности.

- •Модель систем дискреционного разграничения доступа

- •Мандатное управление доступом

- •Ролевое разграничение

- •27. Механизмы безопасности, соотношение с политикой безопасности. Понятие адекватности. Методы доказательства адекватности на различных этапах жц разработки системы

- •28. Основные принципы разработки механизмов безопасности.

- •30. Идентификация и аутентификация

- •31. Аудит

- •32. Резервное копирование

- •33. Механизмы ограждения данных. Механизмы виртуализации.

- •34. Свойства монитора виртуальных машин.

- •35. Уязвимости. Основные источники проблем с компьютерной безопасностью по Ньюману. Определения , характеристики уязвимостей, базы данных уязвимостей.

- •36. Классификация ошибок, приводящих к уязвимостям. Ошибки на этапе проектирования. Ошибки на этапе администрирования.

- •39. Методы поиска ошибок кодирования. Динамический анализ программного обеспечения

- •40. Аудит безопасности.

- •43. Разрушающие программные средства: классификация, определения. Локальные и удаленные атаки с использованием рпс

- •44. Компьютерные вирусы, определениие и свойства. Методы обнаружения компьютерных вирусов.

3. Политика безопасности (пб): основные понятия. Способы описания пб, их преимущества и недостатки.

ПБ — Набор правовых, организационных и технических мер по обеспечению безопасности, принятых в организации.

ПБ должна быть оформлена в виде специального документа (комплекта документов), с которым должны быть ознакомлены все пользователи системы.

ПБ может быть реализована (не описана) в виде:

Стандарта, который содержит набор правил и требований, специфичных для системы или процесса, которым она/он должна соответствовать.

Руководства, которое содержит набор действий, которых следует придерживаться для достижения определенных целей.

Содержание ПБ определяется сферой деятельности и особенностями обработки информации.

ПБ состоит из:

Введение

Цель политики

Область применения

Требования. Требования — это, по сути, сама политика. В требованиях должны быть ответы на следующие вопросы:

· Для каких ресурсов применяются требования?

· Кто их должен выполнять?

· Когда?

· Где и на каком оборудовании?

· Кто это будет контролировать?

· Возможные последствия невыполнения.

· С какими другими требованиями связано данное требование?

5. Ответственность

6. Термины и определения

7. История изменений

В ПБ не должно быть деталей реализации и конкретных имен.

Любая политика должна быть полной.

Политики бывают 2-х типов:

Разрешительная. Разрешено все, что не запрещено.

Запретительная. Запрещено все, что не разрешено.

Естественно, эти 2 типа можно комбинировать.

Свойства политики:

Политика должна быть выполнима

Требования ПБ должны быть контролируемыми

ПБ должны быть эффективна и обеспечивать достаточный уровень безопасности

ПБ должна быть лаконичной и простой для понимания

ПБ не должна противоречить нормативно-правовым актам

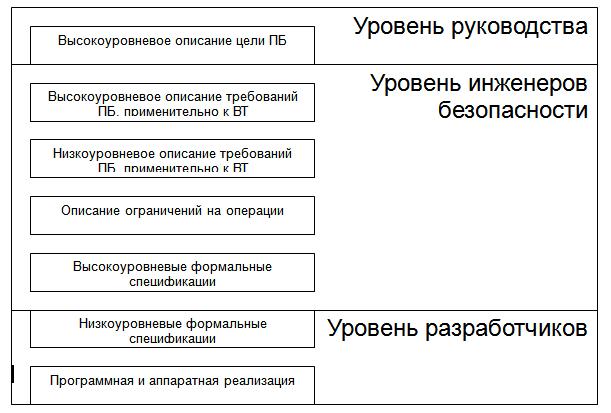

Политику разрабатывают следующим образом:

При разработке необходимо соблюдать следующие 2 правила:

Любая операция, специфицированная на высоком уровне, должна быть учтена на нижнем уровне.

Ни одна из спецификаций нижнего уровня не должна быть забыта на высоком уровне.

Способы описания ПБ:

Естественный язык (неформальный)

"+" прост для понимания

"-" противоречивость, различные интерпретации.

Нематематическое формальное описание.

Промежуточный вариант

Математический способ описания (формальный)

"+" отсутствуют противоречия, возможность доказательства

"-" сложность, проблема адекватности, ограниченность

В основе формального описания лежит модель безопасности

Модель безопасности — абстрактное описание комплекса программно-технических средств и/или организационных мер защиты от НСД.

Свойства МБ:

Адекватность

Способность к предсказанию

Общность

4. Типы контроля доступа

Дискреционный – разграничение доступа между поименованными субъектами и поименованными объектами, основанный на матрице доступа. Матрица доступа – таблица, отображающая правила разграничения доступа.

Мандатный – разграничение доступа субъектов к объектам, основанное на информации о конфиденциальности, содержащейся в объектах и официальном разрешении (допуске) субъектов обращаться к информации такого уровня конфиденциальности.

Базирующийся на ролях – принятие решения о доступе на основе информации о функции, которую пользователь выполняет внутри данной организации – своей роли.