- •1. Управление криптографическими ключами.

- •2. Нормативно-правовые акты Российской Федерации, регламентирующие информационную безопасность и их требования.

- •3. Ряды динамики и их предварительная обработка.

- •2.1. Управление криптографическими ключами.

- •2.2. Нормативно-правовые акты Российской Федерации, регламентирующие информационную безопасность и их требования.

- •2.3. Ряды динамики и их предварительная обработка.

- •1. Определение, задачи и принципы инженерно-технической защиты информации.

- •2. Нормативно-правовые акты Российской Федерации, регламентирующие прогнозирование и их требования.

- •3. Линейная фильтрация. Скользящие средние.

- •3.1. Определение, задачи, принципы итзи

- •3.2. Нормативно-правовые акты рф, регламентирующие прогнозирование и их требования

- •3.3. Линейная фильтрация. Скользящие средние

- •Аппаратные и программные средства защиты информации. Основные принципы функционирования аппаратных и программных средств защиты информации.

- •Методы и модели анализа динамики. Тренд. Сезонные процессы.

- •Глава 4

- •Ассиметричные криптосистемы.

- •Составить и обосновать график-прогноз развития России (до 2025 г.)

- •Ассиметричные криптосистемы

- •Составить и обосновать график-прогноз развития России (до 2025)

- •Вопрос 1 а) Определение и нормативное закрепление состава защищаемой информации. Б) Определение объектов защиты.

- •Вопрос 2 Схема блока, характеризующего экономику государства и возможные угрозы при прогнозировании стабильности государства.

- •Экономика

- •Отрасли:

- •Моноразвитые экономики

- •Вопрос 3 Трендовые модели на основе кривых роста.

- •Международные

- •Отношения

- •Участие оон и других международных организациях

- •Договора о военной помощи, участии

- •Международные торгово-финансовые связи

- •Наличие кабальных договоров

- •Территориальные споры

- •3). Трендовые модели в прогнозировании.

- •Основные понятия, классификация и характеристика технических каналов утечки информации (ткуи)

- •1.2.1. Технические каналы утечки информации,

- •Инструментарий прогнозирования и способы

- •Составить и обосновать краткосрочный прогноз

- •Краткое изложение методики прогнозирования:

- •2. Техносфера

- •3. Биосфера

- •4. Антропогенная сфера

- •Графики ин:

- •1. Модель информационной сферы. Принципы правового регулирования отношений в информационной сфере (по фз №149-фз 2006 г.)

- •2. Виды прогнозов и их краткое содержание

- •Вопрос №1

- •1. Законодательство, регулирующее правоотношения в сфере коммерческой тайны.

- •2.Особенности циклического развития России.

- •Общая характеристика 36-летнего цикла развития государств

- •1.Фаза разрушения и становления, политического переустройства (замена старого режима). Промежуточный этап.

- •Фаза поддержания, идеологического переустройства (сохранение нового режима, закат):

- •Характеристика 12-летних циклов развития.

- •3.Написать формулу коэффициента по религиозному составу при прогнозировании стабильности государства.

- •1.Понятие внутриобъектового и пропускного режимов, основные принципы направления, силы и средства, используемые при их организации.

- •2.Динамические модели прогнозирования в теории прогностики.

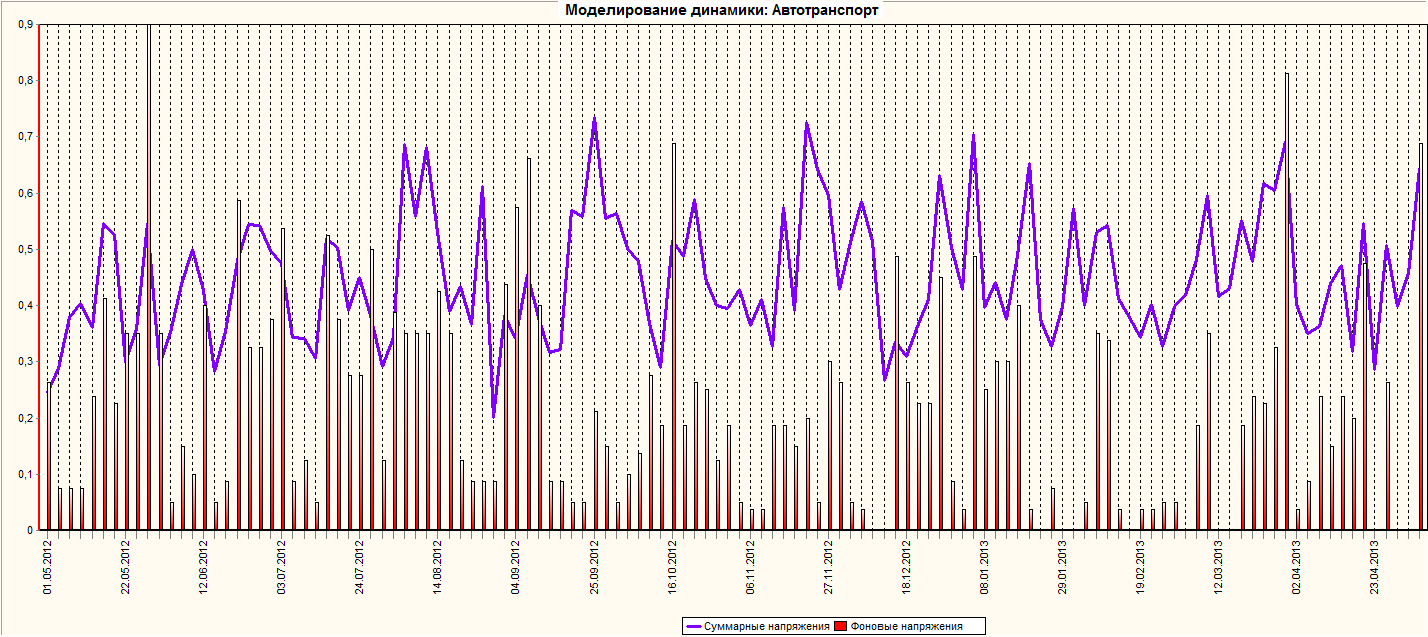

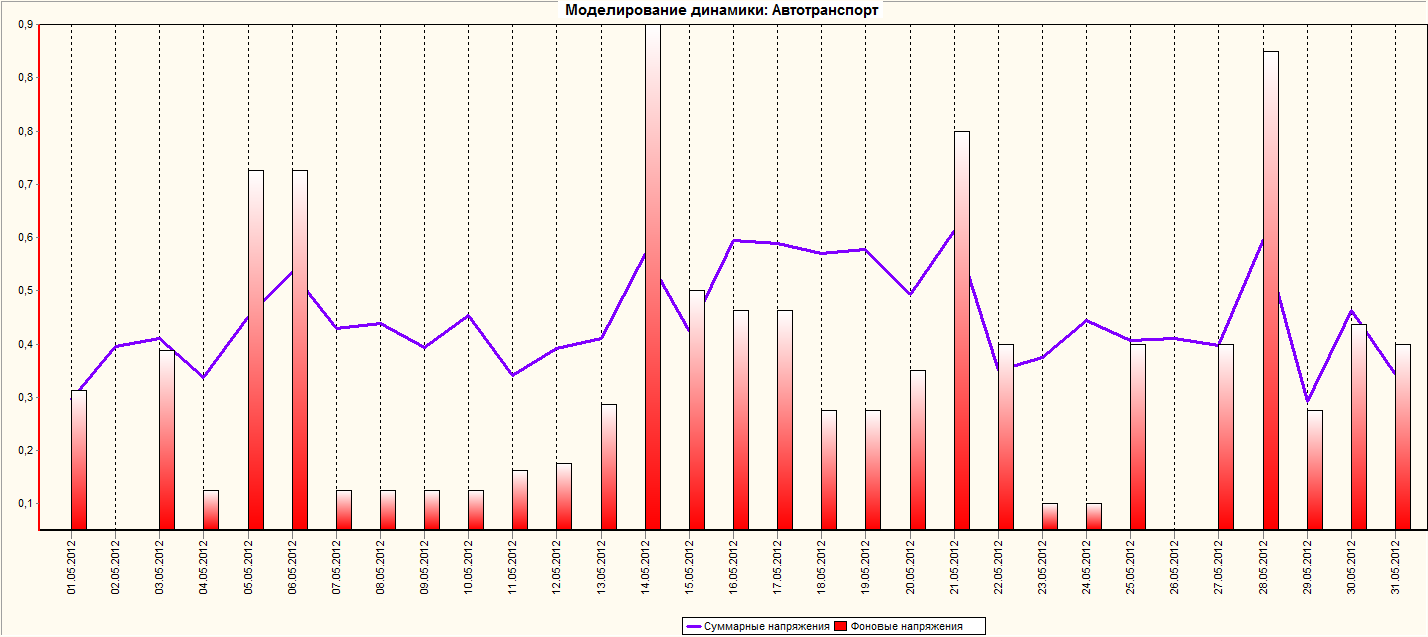

- •3Составить и обосновать краткосрочный прогноз транспортных автомобильных происшествий.

- •Методы и модели оценки эффективности ксзи

- •Краткая характеристика возрастных циклов разнородных систем.

- •Функция корреляции. Автокорреляция.

3Составить и обосновать краткосрочный прогноз транспортных автомобильных происшествий.

Н а

графике видно, что май, июль, август,

сентябрь имеют повышенную напряженность.

а

графике видно, что май, июль, август,

сентябрь имеют повышенную напряженность.

В течение месяца выделяются особо опасные периоды напряженности: с 13.05.2012 по 22.05.2012 и с 27.05.2012 по 31.05.2012. Пики напряженности: 06.05.2012, 14.05.2012, 21.05.2012 и 28.05.2012

Программа работает в двух режимах: на основе базы данных и настоек по умолчанию. В данном случае прогноз выполнен по настройкам по умолчанию.

< Билет 33 >

< Билет 34 >

< Билет 35 >

Методы и модели эффективности комплексной системы защиты информации.

Краткая характеристика возрастных циклов разнородных систем .

Функция корреляции. Автокорреляция.

Методы и модели оценки эффективности ксзи

Под эффективностью системы понимают степень достижения цели этой системы. Цели создания КСЗИ:

-предотвращение /минимизация угроз ИБ (инфо. безопасность)

- обеспечение непрерывности ведения бизнеса

Эффективность КСЗИ оценивается как на этапе разработки, так и в процессе эксплуатации. В зависимости от используемых показателей и способов их получения можно выделить три подхода: вероятностный, оценочный, экспертный.

Под вероятностным подходом понимается использование критериев эффективности, полученных с помощью показателей эффективности. Значения показателей получаются путем моделирования или вычисляются по характеристикам реальной системы. Возможности вероятностных методов применительно к КСЗИ ограничены в силу ряда причин: высокая степень неопределенности исходных данных, отсутствие общепринятых методик расчета показателей эффективности и выбора критериев оптимальности.

Согласно методологии вероятностного анализа эффективности, под эффективностью процесса функционирования системы понимается комплексное операционное свойство этого процесса, характеризующееся оценочным суждением относительно пригодности КСЗИ для решения поставленных задач на основе определения показателей эффективности процесса функционирования (ПЭФ) КСЗИ.

ПЭФ - мера соответствия реального результата процесса функционирования системы требуемому.

Методы оценки эффективности систем:

Аналитический метод основан на непосредственном интегрировании совместной плотности распределения вероятности выполнения системой связи задач по функциональному предназначению.

Численный метод основан на численном интегрировании выражения из аналитического метода.

Метод статистических испытаний основан на геометрическом способе определения вероятности случайного события.

Метод статистического имитационного моделирования основан на построении имитационной модели КСЗИ, отражающей этот процесс в виде алгоритма.

Метод вероятностной скаляризации. Суть метода заключается в использовании в качестве общих показателей эффективности совместной вероятности выполнения требований, предъявляемых пользователем КСЗИ по обеспечению конфиденциальности, достоверности и целостности информации.

Оценочный подход – подход к оценке эффективности КСЗИ, связанный с проверкой соответствия системы защиты тем или иным требованиям. Требования могут быть установлены государством или собственником информационных ресурсов.

Требования: общие и специальные.

Общие требования изложены в Федеральных законах «О персональных данных», «О коммерческой тайне».

Специальные требования – это требования по криптографической защите информации, защите информации от НСД от утечки по каналам ПЭМИН. Контроль и надзор выполняют федеральные органы исполнительной власти, уполномоченные в области обеспечения безопасности и в области противодействия техническим разведкам.

В этих случаях критерии эффективности КСЗИ – это полнота выполнения всех требований.

Преимущество - простота использования. Недостаток- эффективность конкретного механизма защиты не определяется , а констатируется лишь факт наличия и ли отсутствия.

Экспериментальный подход – организация процесса определения эффективности существующей КСЗИ путем попыток преодоления защитных механизмов системы специалистами, выступающими в роли злоумышленников – активный аудит КСЗИ.

ФСТЕК разработала проект «Концепции аудита ИБ систем информационных технологий и организаций».

Аудит ИБ организации- периодический документированный процесс получения свидетельств аудита и их оценки , с целью установления степени выполнения установленных требований по обеспечению ИБ.

Аудит ИБ

Аудит ИБ автоматизированных систем (АС)

Аудит ИБ организации

Показатель уровня защищенности, основанный на экспертных оценкахиспользуется для определения состояния безопасности информации в учреждениях, АС на основе сформированных тестов. Указанный уровень определяется по результатам ответов сотрудников предприятия на предлагаемые экспертами вопросы.

Методы проведения экспертного опроса:

Очные (контакт) и заочные (анкета по почте)

Индивидуальные (интервью, докладная записка, морфологический анализ) и коллективные (метод комиссии, метод суда, метод мозговой атаки, синектика- есть проблема, нужно решение)