- •Вопросы к экзамену по защите информации.

- •Реальная эффективность Экономический аспект

- •Технический аспект

- •Основные причины проблем

- •Системность при защите информации

- •Качество и его подтверждение

- •Модели разграничения доступа

- •Снифферы пакетов

- •Отказ в обслуживании (Denial of Service - DoS)

- •Парольные атаки

- •Атаки типа Man-in-the-Middle

- •Атаки на уровне приложений

- •Сетевая разведка

- •Злоупотребление доверием

- •Переадресация портов

- •Несанкционированный доступ

- •Вирусы и приложения типа "троянский конь"

- •8.3. Обеспечение целостности информации в пэвм

- •3. Разграничение доступа к элементам защищаемой информации.

- •IpSec в работе

- •Технические средства пространственного и линейного зашумления.

- •Механизм применения разрешений

- •Порядок применения разрешений

- •Владение папкой или файлом

- •Возможности применения криптографических методов в асод

- •Основные требования к криптографическому закрытию информации в асод.

- •Методы криптографического преобразования данных.

- •Усложненные замены или подстановки (таблица Вижинера)

- •Борьба со спамом и вирусами

- •Основные методы и средства защиты от атак на электронную переписку

- •«Сильные» криптоалгоритмы

- •Защита корпоративной почтовой системы

- •Государственная система защиты информации

- •Лицензирование

- •Сертификация средств защиты и аттестование объектов информатизации

- •Аттестация

- •Основные цели планирования

- •4.1.2. Отечественная нормативно-правовая база, под действие которой подпадают ас различного назначения

- •6.2.1.2. Свойства нечетких множеств.

- •6.2.1.3 Операции над нечеткими множествами.

- •6.2.2. Нечеткие отношения

- •Оранжевая книга Национального центра защиты компьютеров сша (tcsec)

- •1. Концепция безопасности системы защиты

- •2. Гарантированность системы защиты

- •Гармонизированные критерии Европейских стран (itsec)

- •Концепция защиты от нсд Госкомиссии при Президенте рф

- •Рекомендации х.800

- •Действие 1. С чего начинать?

- •Установить перечень персональных данных, обрабатываемых на предприятии

- •Способы обработки персональных данных?

- •Определить состав и объем обрабатываемых персональных данных?

- •Провести предварительную классификацию информационных систем пДн

- •Полученные результаты и способы защиты персональных данных

- •Действие 2. Подача уведомления в уполномоченный орган Обработка персональных данных без уведомления.

- •Подача уведомления в Роскомнадзор.

- •Действие 3. Организационные меры защиты персональных данных

- •Действие 4. Техническая защита персональных данных

- •Действие 5. Выбор исполнителя

- •Выполнение работ своими силами

- •Привлечение специализированной организации

- •Асимметричные алгоритмы

Возможности применения криптографических методов в асод

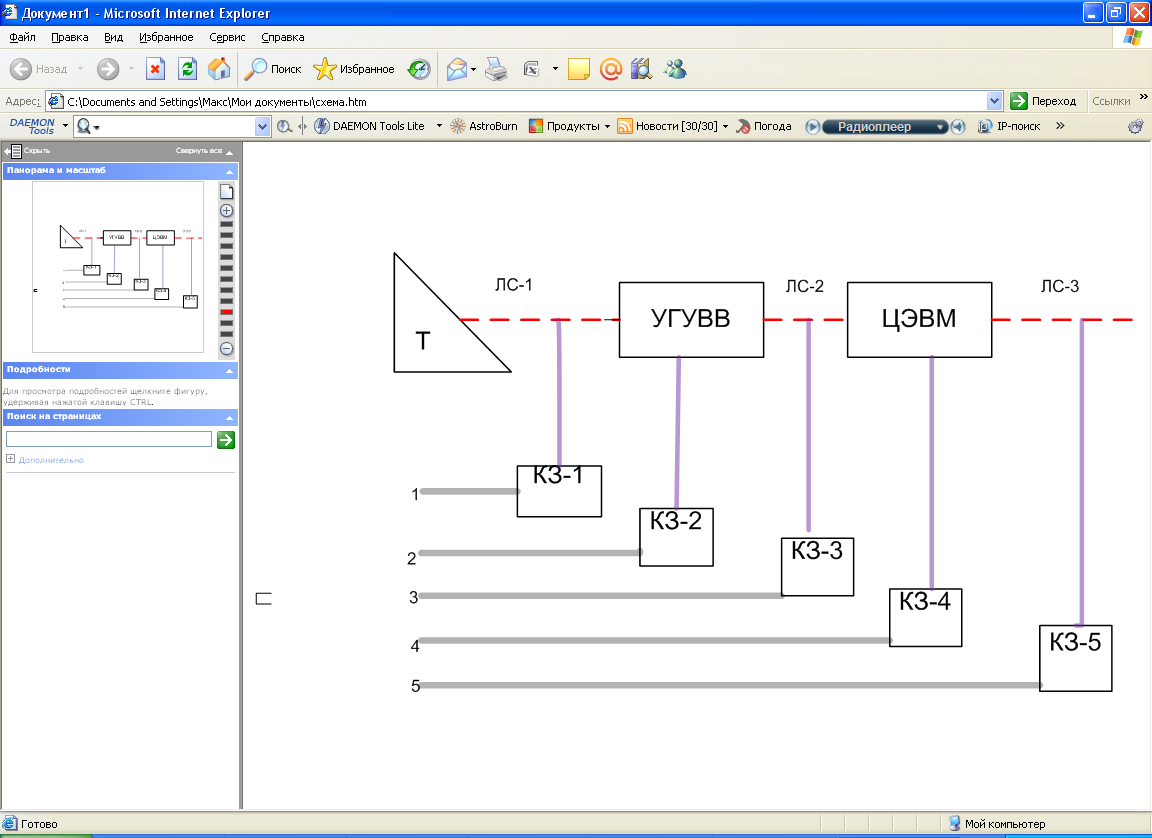

Криптографические методы защиты информации в автоматизированных системах могут применяться как для защиты информации, обрабатываемой в ЭВМ или хранящейся в различного типа ЗУ, так и для закрытия информации, передаваемой между различными элементами системы по линиям связи. Поэтому криптографические методы могут использоваться как внутри отдельных устройств или звеньев системы, так и на различных участках линий связи. Возможные варианты применения криптографических методов защиты показаны на рисунке 1.

Рис.1 «Возможности использования криптографических методов»

В первом варианте (блок КЗ-1) обеспечивается закрытие информации, передаваемой между терминалом пользователя и устройством группового управления вводом-выводом данных (УГУВВ), вариант № 2 (блок КЗ-2) предусматривает защиту информации, хранимой и обрабатываемой в УГУВВ, в варианте № 3 обеспечивается защита информации в линии связи между УГУВВ и ЦЭВМ (центральная ЭВМ сети). В варианте № 4 защищается информация, хранимая и перерабатываемая в ЦЭВМ, и, наконец, вариант № 5 означает защиту информации, передаваемой по линиям связи между ЦЭВМ и внешними абонентами (например, другими автоматизированными системами, некоторыми исполнительными устройствами и т. д.). Необходимость и целесообразность использования любого из названных вариантов защиты информации определяются степенью конфеденциальности обрабатываемой в каждом структурном элементе системы информации и конкретными условиями размещения и функционирования различных элементов автоматизированной системы. Само собой разумеется, что возможно применение любых комбинаций названных вариантов защиты.

Основные требования к криптографическому закрытию информации в асод.

К настоящему времени разработано большое количество различных методов шифрования, созданы теоретические и практические основы их применения. Подавляющее число этих методов может быть успешно использовано и для закрытия информации в АСОД. Наличие в составе таких систем быстродействующих процессоров и ЗУ большого объема значительно расширяет возможности криптографического закрытия. Так как криптографические методы при правильном применении обеспечивают высокую эффективность защиты, то они широко используются в системах различного типа.

Однако для того, чтобы криптографическое преобразование обеспечивало эффективную защиту информации в АСОД, оно должно удовлетворять ряду требований. Эти требования были выработаны в процессе практического применения криптографии, часть их основана на технико-экономических соображениях. В сжатом виде их можно сформулировать следующим образом:

Сложность и стойкость криптографического закрытия информации должны выбираться от объема и степени секретности данных;

Надежность закрытия должна быть такой, чтобы секретность не нарушилась даже в том случае, если злоумышленнику стал известен метод закрытия;

Метод закрытия, набор используемых ключей, а также механизм их распределения не должны быть слишком сложными;

Выполнение процедур прямого и обратного преобразований должны быть формальными. Они не должны зависеть от длины сообщений;

ошибки, возникающие в процессе преобразования не должны распространятся по системе;

вносимая процедурами защиты избыточность должна быть минимальной.