- •1. Определение и функции ос. Классификация многозадачных ос. Принципиальные отличия требований к системам реального времени и к обычными системами разделения времени.

- •1 Вопрос. Определение и функции ос.

- •2 Вопрос. Три подхода к определению ос:

- •3 Вопрос. Классификация многозадачных ос

- •2. Ядро ос. Подходы к определению ядра ос (классический и по Василенко). Причины неоднозначности. Режим ядра и режим пользователя. Системный вызов и его реализация (на примере любой ос/архитектуры).

- •4 Вопрос. Подходы к определению ядра ос

- •7 Вопрос. Понятие процесса. Адресное пространство процесса

- •8 Вопрос. Контекст процесса. Регистровый контекст

- •9 Вопрос. Системный контекст

- •10 Вопрос. Контекст процесса.

- •Создание и завершение процесса

- •11 Вопрос. Создание и завершение процесса

- •12 Вопрос. Граф состояний процесса. Причины перехода между состояниями.

- •Все возможные причины блокировки процесса

- •4. Вытесняющая многозадачность. Цели алгоритма планирования и их противоречивость. Основные алгоритмы планирования и их модификации.

- •13 Вопрос. Вытесняющая многозадачность

- •14 Вопрос. Задачи алгоритмов планирования

- •15 Вопрос. Планирование в системах пакетной обработки данных

- •17 Вопрос. Наименьшее оставшееся время выполнения. Трехуровневое планирование

- •18 Вопрос. Планирование в интерактивных системах

- •19 Вопрос. Несколько очередей. "Самый короткий процесс - следующий"

- •20 Вопрос. Гарантированное планирование. Лотерейное планирование. Справедливое планирование

- •21 Вопрос. Планирование в системах реального времени

- •22 Вопрос. Иерархия классов в Linux: rt, cfs, idle, stats.

- •23 Вопрос. Реальные алгоритмы планирования

- •24 Вопрос. Проблема балансировки нагрузки в smp-системах

- •Область применения нитей и процессов.

- •Реализация потоков в ядре

- •7. Синхронизация процессов и нитей (в т.Ч. Ядерных). Основные примитивы синхронизации. Различия семафоров и спин-блокировки. Ограничения использования семафоров в ядре (сюда же can_sleep()).

- •25 Вопрос. Примитивы межпроцессного взаимодействия

- •Спин-блокировки:

- •26 Вопрос. Семафоры

- •27 Вопрос. Мьютексы

- •[Крищенко: метода sys_linux]

- •28 Вопрос. Виртуальная память

- •Задачи, решаемые виртуальной памятью:

- •Вопросы из лекций:

- •29 Вопрос. Страничная организация виртуальной памяти

- •30 Вопрос. Сегментная и сегментно-страничная организации виртуальной памяти

- •31 Вопрос. Преобразование виртуального адреса в физический при страничном преобразовании

- •32 Вопрос. Tlb и его назначение. Моменты сброса tlb.

- •Адресное пространство процесса

- •Разделы адресного пространства процесса (32 разряда)

- •Выделение памяти процессу и освобождение им памяти. Связь функций выделения памятью стандартной библиотеки и системных вызовов, необходимость менеджера памяти режима пользователя

- •11. Виды межпроцессного взаимодействия и их классификация. Виды ipc в стандартах posix. Использование сокетов tcp/ip при большом количестве соединений Методы межпроцессного взаимодействия.

- •Виды ipc в стандартах posix

- •Использование сокетов tcp/ip при большом количестве соединений

- •32 Вопрос. Ввод-вывод и обработка прерываний.

- •33 Вопрос. Первичная и отложенная обработка прерываний, необходимость такого разделения. Реализация отложенной обработки.

- •13. Планировщик ввода-вывода для дисковых устройств. Алгоритмы планирования ввода-вывода для дискового устройства. Буферизация запросов.

- •34 Вопрос. Структура системы ввода-вывода

- •35 Вопрос. Алгоритмы планирования

- •36 Вопрос. Механизм ввода-вывода

- •36. Вопрос. Дескрипторы очереди запросов. Дескриптор запроса. Процесс планирования ввода-вывода

- •Процесс планирования ввода-вывода

- •14. Подсистема виртуальной фс в ядре ос. Кеширование. Ввод-вывод и прямой доступ к памяти на примере дискового устройства. Необходимость в уровне буферов (на примере Линукс)

- •Основные структуры

- •Уровень виртуальной файловой системы

- •Менеджер ввода-вывода

- •Стратегии организации ввода-вывода:

- •Ещё заметка про уровень буфферов

- •37 Вопрос. Основные структуры файловой системы.

- •Задачи файловой системы (from wiki)

- •38 Вопрос. Различные подходы к организации структур фс

- •39 Вопрос. Неразрывные файлы

- •40 Вопрос. Связанные списки. Связанные списки с индексацией

- •Связанные списки с индексацией

- •41 Вопрос. Индексные узлы

- •42 Вопрос. Реализация простой фс (предлагаю на примере minix file system).

- •43 Вопрос. Битовые карты, индексные узлы в minix 3

- •Индексные узлы

- •44 Вопрос. Журналируемые фс.

- •45 Вопрос. Физическая организация fat

- •46 Вопрос. Физическая организация s5 и ufs

- •47 Вопрос. Поиск адреса файла по его символьному имени

- •49 Вопрос. Физическая организация ntfs

- •50 Вопрос. Первый отрезок mft

- •51 Вопрос. Структура файлов ntfs

- •52 Вопрос. Виды файлов в ntfs

- •53 Вопрос. Каталоги ntfs

- •54 Вопрос. Файловые операции

- •55 Вопрос. Открытие файла

- •56 Вопрос. Обмен данными с файлом

- •57 Вопрос. Блокировки файлов

- •58 Вопрос. Стандартные файлы ввода и вывода, перенаправление вывода

- •59 Вопрос. Контроль доступа к файлам

- •60 Вопрос. Механизм контроля доступа

- •61 Вопрос. Организация контроля доступа в ос unix

- •62 Вопрос. Организация контроля доступа в ос Windows nt

- •63 Вопрос. Разрешения на доступ к каталогам и файлам

- •64 Вопрос. Встроенные группы пользователей и их права

- •65 Вопрос. Выводы

- •16. Сетевая подсистема ос и её функции. Причины включения tcp/ip в ядро ос. Реализация сетевых файловых систем.

- •Реализация сетевых файловых систем

- •Таненбаум Файловая система nfs

- •17. Идея микроядра. Недостатки и достоинства концепции микроядра (см. Qnx, Hurd, Minix, использование Mach в Mac os X). Идея микроядра

- •Достоинства:

- •Недостатки:

- •Более подробно о микроядре на примерах:

- •18. Идея ос на базе jit-vm. Недостатки, достоинства, ограничения концепции (смотреть, например, Singularity)

- •20. Существующие стандарты на интерфейсы ос. Группа стандартов Posix. Достоинства и недостатки реализации нестандартных интерфейсов (на примере WinApi). Реализация интерфейсов "чужеродных" ос.

- •Основные идеи стандарта posix

- •Api операционных систем. Проблемы, связанные с многообразием api (статья Wikipedia: Интерфейс программирования приложений)

- •21. Графическая подсистема и её место в ос на примере x11/Cocoa/WinApi. Достоинства и недостатки различных подходов.

60 Вопрос. Механизм контроля доступа

Каждый пользователь и каждая группа пользователей обычно имеют символьное имя, а также уникальный числовой идентификатор. При выполнении процедуры логического входа в систему пользователь сообщает свое символьное имя и пароль, а операционная система определяет соответствующие числовые идентификаторы пользователя и групп, в которые он входит. Вся идентификационные данные, в том числе имена и идентификаторы пользователей и групп, пароли пользователей, а также сведения о вхождении пользователя в группы хранятся в специальном файле (файл /etc/passwd в UNIX) или специальной базе данных (в Windows NT).

Вход пользователя в систему порождает процесс-оболочку, который поддерживает диалог с пользователем и запускает для него другие процессы. Процесс-оболочка получает от пользователя символьное имя и пароль и находит по ним числовые идентификаторы пользователя и его групп. Эти идентификаторы связываются с каждым процессом, запущенным оболочкой для данного пользователя. Говорят, что процесс выступает от имени данного пользователя и данных групп пользователей. В наиболее типичном случае любой порождаемый процесс наследует идентификаторы пользователя и групп от процесса родителя.

Определить права доступа к ресурсу — значит определить для каждого пользователя набор операций, которые ему разрешено применять к данному ресурсу. В разных операционных системах для одних и тех же типов ресурсов может быть определен свой список дифференцируемых операций доступа. Для файловых объектов этот список может включать следующие операции:

создание файла;

уничтожение файла;

открытие файла;

закрытие файла;

чтение файла;

запись в файл;

дополнение файла;

поиск в файле;

получение атрибутов файла;

установка новых значений атрибутов;

переименование;

выполнение файла;

чтение каталога;

смена владельца;

изменение прав доступа.

Набор файловых операций ОС может состоять из большого количества элементарных операций, а может включать всего несколько укрупненных операций. Приведенный выше список является примером первого подхода, который позволяет весьма тонко управлять правами доступа пользователей, но создает значительную нагрузку на администратора. Пример укрупненного подхода демонстрируют операционные системы семейства UNIX, в которых существуют всего три операции с файлами и каталогами: читать (read, г), писать (write, w) и выполнить (execute, x). Хотя в UNIX для операций используется всего три названия, в действительности им соответствует гораздо больше операций. Например, содержание операции выполнить зависит от того, к какому объекту она применяется. Если операция выполнить файл интуитивно понятна, то операция выполнить каталог интерпретируется как поиск в каталоге определенной записи. Поэтому администратор UNIX, по сути, располагает большим списком операций, чем это кажется на первый взгляд.

В ОС Windows NT разработчики применили гибкий подход — они реализовали возможность работы с операциями над файлами на двух уровнях: по умолчанию администратор работает на укрупненном уровне (уровень стандартных операций), а при желании может перейти на элементарный уровень (уровень индивидуальных операций).

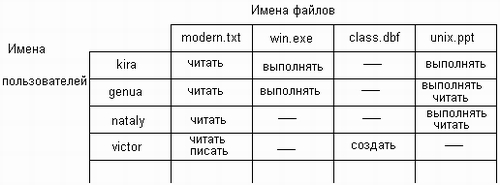

В самом общем случае права доступа могут быть описаны матрицей прав доступа, в которой столбцы соответствуют всем файлам системы, строки — всем пользователям, а на пересечении строк и столбцов указываются разрешенные операции (рис. 7.28).

Рис. 7.28. Матрица прав доступа

Практически во всех операционных системах матрица прав доступа хранится «по частям», то есть для каждого файла или каталога создается так называемый список управления доступом (Access Control List, ACL), в котором описываются права на выполнение операций пользователей и групп пользователей по отношению к этому файлу или каталогу. Список управления доступа является частью характеристик файла или каталога и хранится на диске в соответствующей области, например в индексном дескрипторе inode файловой системы ufs. He все файловые системы поддерживают списки управления доступом, например, его не поддерживает файловая система FAT, так как она разрабатывалась для однопользовательской однопрограммной операционной системы MS-DOS, для которой задача защиты от несанкционированного доступа не актуальна.

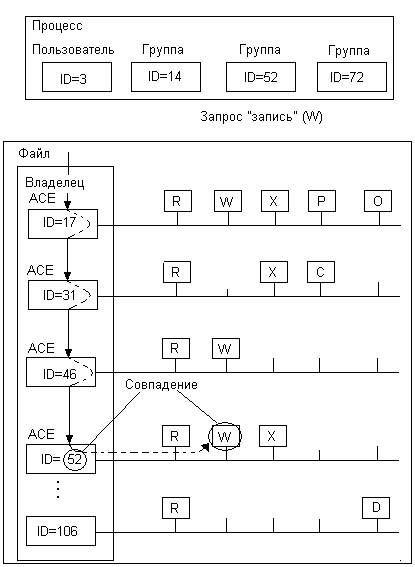

Обобщенно формат списка управления доступом можно представить в виде набора идентификаторов пользователей и групп пользователей, в котором для каждого идентификатора указывается набор разрешенных операций над объектом (рис. 7.29). Говорят, что список ACL состоит из элементов управления доступом (Access Control Element, АСЕ), при этом каждый элемент соответствует одному идентификатору. Список ACL с добавленным к нему идентификатором владельца называют характеристиками безопасности.

Рис. 7.29. Проверка прав доступа

В приведенном на рисунке примере процесс, который выступает от имени пользователя с идентификатором 3 и групп с идентификаторами 14, 52 и 72, пытается выполнить операцию записи (W) в файл. Файлом владеет пользователь с идентификатором 17. Операционная система, получив запрос на запись, находит характеристики безопасности файла (на диске или в буферной системной области) и последовательно сравнивает все идентификаторы процесса с идентификатором владельца файла и идентификаторами пользователей и групп в элементах АСЕ. В данном примере один из идентификаторов группы, от имени которой выступает процесс, а именно 52, совпадает с идентификатором одного из элементов АСЕ. Так как пользователю с идентификатором 52 разрешена операция чтения (признак W имеется в наборе операций этого элемента), то ОС разрешает процессу выполнение операции.

Описанная обобщенная схема хранения информации о правах доступа и процедуры проверки имеет в каждой операционной системе свои особенности, которые рассматриваются далее на примере операционных систем UNIX и Windows NT.