- •Глава 1. Законодавча, нормативно-методична і наукова бази функціонування систем захисту інформації

- •Державна політика забезпечення інформаційної безпеки

- •1.2. Документування інформації, державні інформаційні ресурси

- •1.3. Інформаційна система як об’єкт захисту

- •1.4. Розробка і виробництво інформаційних систем

- •1.5. Структура, типові компоненти та проблеми захисту іс

- •1.6. Проблеми захисту відкритих систем клієнт/сервер та інтеграції систем захисту

- •1.7. Законодавча, нормативно-методична і наукова база функціонування систем захисту інформації

- •1.8. Інформаційне право

- •1.9. Інформація як об’єкт інформаційного права

- •1.10. Основні принципи інформаційного права

- •1.11. Законодавство і промислове шпигунство

- •1.12. Захист програмного забезпечення авторським правом, недоліки наявних стандартів та рекомендацій

- •1.13.Нормативно-методична основа захисту інформації

- •1.14. Стратегічна спрямованість та інструментальна база захисту інформації

- •1.15. Інструментальний базис захисту інформації

- •1.16. Висновки

- •1.17. Контрольні питання

- •Глава 2. Структура і завдання органів захисту інформації

- •2.1. Структура і завдання органів, які здійснюють захист інформації

- •2.2. Завдання, розв’язувані службою інформаційної безпеки

- •2.3. Визначення інформаційних та технічних ресурсів, які підлягають захисту

- •2.4. Виявлення повного обсягу потенційно-можливих загроз і каналів витоку інформації

- •2.5. Оцінювання вразливості та ризику для інформації і ресурсів іс, вибір засобів захисту

- •2.6. Визначення вимог до системи захисту інформації

- •2.7. Впровадження та організація застосування обраних заходів, способів і засобів захисту, контроль цілісності та управління системою захисту

- •2.8. Створення служби інформаційної безпеки, типовий перелік завдань служби інформаційної безпеки

- •2.9. Висновки

- •2.10. Контрольні питання

- •Глава 3. Політика інформаційної безпеки (організаційно-технічні та режимні заходи)

- •3.1. Означення політики інформаційної безпеки та принципи політики безпеки

- •3.2. Типи політики безпеки, організаційно-технічні та адміністративні методи захисту інформації

- •3.3. Організація секретного діловодства та заходів із захисту інформації

- •3.4. Політика безпеки для internet

- •Керованість системи та безпека програмного середовища

- •3.6. Деякі зауваження щодо політики інформаційної безпеки (піб), піб для web-сервера

- •3.7. Висновки

- •3.8. Контрольні питання

- •Захист інформації

- •Частина 2. Програмно-технічні засоби

- •Забезпечення інформаційної безпеки

- •Глава 4. Основні положення теорії інформаційної безпеки

- •4.1. Інформаційна безпека. Основні визначення

- •Мал. 4.1. Основні методи забезпечення інформаційної безпеки

- •4.2. Загрози інформаційної безпеки

- •За природою виникнення:

- •Мал. 4.2. Приклад дерева загроз

- •4.3. Побудова систем захисту від загроз порушення конфіденційності інформації

- •Мал. 4.3. Структура системи захисту від загроз порушення конфіденційності Інформації

- •4.3.1. Ідентифікація і аутентифікація

- •4.3.1.1. Особливості парольних систем аутентифікації

- •4.3.1.2. Оцінка стійкості парольних систем

- •4.3.2. Розмежування доступу

- •4.3.3. Криптографічні методи забезпечення конфіденційності інформації

- •Мал. 4.3.3.1. Структура симетричної криптосистеми

- •Мал. 4.3.3.2. Структура асиметричної криптосистеми

- •4.3.4. Методи захисту зовнішнього периметра

- •4.3.4.1. Міжмережеве екранування

- •1. Фільтри пакетів.

- •Мал. 4.3.4.1. Використання проксі-сервісів

- •4. Міжмережеві екрани експертного рівня.

- •4.3.4.2. Системи виявлення вторгнень

- •2. Ids рівня хоста.

- •Мал. 4.3.4.2. Структурна схема ids

- •Мал. 4.3.4.3. Алгоритм функціонування ids

- •4.3.5. Протоколювання і аудит

- •4.4. Побудова систем захисту від загроз порушення цілісності

- •4.4.1. Принципи забезпечення цілісності

- •4.4.2. Криптографічні методи забезпечення цілісності інформації

- •4.4.2.1 Електронний цифровий підпис

- •4.4.2.2. Криптографічні хеш-функції

- •Мал. 4.4.2.2. Цифровий підпис, що використовує хеш-функцію

- •4.4.2.3. Коди перевірки автентичності

- •4.5. Побудова систем захисту від загроз порушення доступності

- •Мал. 4.5.2. Дублювання шлюзів і міжмережевих екранів

- •4.5.1. Резервне копіювання інформації

- •4.5.2. Відмовостійкість дискової підсистеми

- •Мал.4.5.2.1.1. Схема реалізації зеркалювання.

- •Мал. 4.5.1.1.2. Схема реалізації механізму дуплексування.

- •Мал. 4.5.1.1.3. Схема реалізації почергового запису.

- •4.5.2.2. Базові рівні raid

- •Мал. 4.5.2.2.1. Логічна схема функціонування raid 0

- •Мал. 4.5.2.2.3. Логічна схема функціонування raid 2

- •Мал. 4.5.2.2.4. Логічна схема функціонування raid 3

- •Мал. 4.5.2.2.5. Логічна схема функціонування raid 4

- •Мал. 4.5.2.2.6. Логічна схема функціонування raid 5

- •4.5.2.3. Комбіновані raid масиви

- •4.5.3. Відмовостійкість серверів

- •Мал. 4.5.3. Дублювання серверів

- •4.6. Висновки

- •4.7. Контрольні запитання

- •Глава 5. Елементи комп’ютерної вірусології

- •5.2. Класичні комп’ютерні вируси

- •5.2.1. Файлові віруси

- •5.2.2. Завантажувальні віруси

- •5.2.3. Макро-віруси

- •5.2.3. Скрипт-віруси

- •5.4. Троянські програми

- •5.5.Інші шкідливі програми

- •5.6. Висновки

- •5.7. Контрольні питання

- •Література

- •Глава 1. Законодавча, нормативно-методична і наукова бази функціонування систем захисту інформації 2

- •Глава 2. Структура і завдання органів захисту інформації 25

- •Глава 3. Політика інформаційної безпеки (організаційно-технічні та режимні заходи) 32

- •Глава 4. Основні положення теорії інформаційної безпеки 50

- •Глава 5. Елементи комп’ютерної вірусології 81

4.3.3. Криптографічні методи забезпечення конфіденційності інформації

З метою забезпечення конфіденційності інформації використовуються наступні криптографічні примітиви [10]: симетричні та асиметричні криптосистеми.

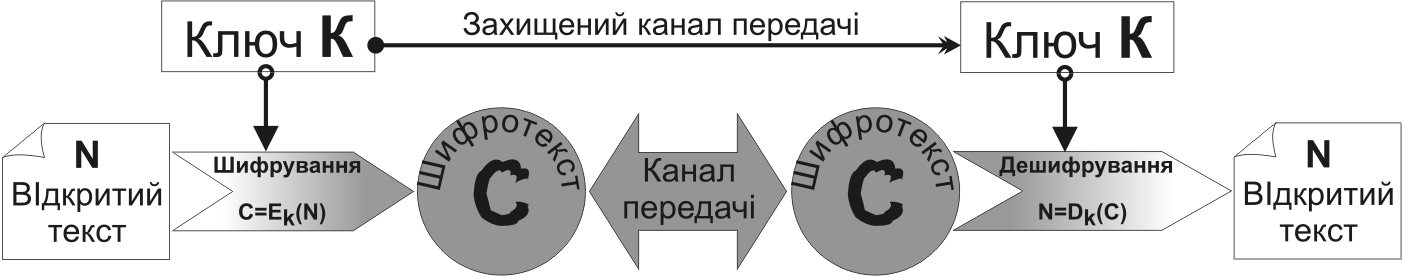

В симетричних криптосистемах для шифрування та розшифровуння інформації використовується один і той же загальний секретний ключ, яким взаємодіючі сторони заздалегідь обмінюються по деякому захищеному каналу (мал. 4.3.3.1).

Мал. 4.3.3.1. Структура симетричної криптосистеми

Як приклади симетричних криптосистем можна привести Радянський алгоритм ГОСТ 28147-89, а також міжнародні стандарти DES і його наступнику AES.

Асиметричні криптосистеми характерні тим, що в них використовуються різні ключі для шифрування та розшифровуння інформації:

Закритий ключ (en: Private key) – ключ, що відомий лише своєму власнику., одержувач, будучи монопольним власником закритого ключа(для розшифровування), буде єдиним, хто зможе розшифрувати призначені для нього повідомлення.

Відкритий ключ (en: Public key) – ключ, який можна зробити загальнодоступним з тим щоб будь-хто міг зашифровувати повідомлення для певного одержувача

Головна властивість ключової пари: по закритому ключу легко обчислюється відкритий ключ, однак, маючи відкритий ключ практично неможливо вирахувати закритий ключ.

Класичний механізм функціонування асиметричної криптосистеми проілюстровано на малюнку 4.3.3.2.

Мал. 4.3.3.2. Структура асиметричної криптосистеми

Як видно з малюнка, персональне конфіденційне повідомлення шифрується за допомогою відкритого ключа, а розшифровується адресатом, з використанням його особистого закритого ключа. Таким чином, дешифрувати повідомлення може тільки той, для кого воно призначалось і більше ніхто. Формально навіть сам автор немає можливості провести процедуру дешифрування.

В алгоритмах, що використовуються для реалізації цифрового підпису ролі закритого та відкритого ключів змінюються на протилежні: візування електронного документа відбувається приватним ключем автора документа, а перевіряється загальнодоступним публічним ключем. Таким чином будь-хто може перевірити достовірність авторства певної особи. Таким чином, асиметричні алгоритми, можуть забезпечувати не тільки конфіденційності та цілісності інформації, але і її автентичність. Детальніше про цифровий підпис дізнатись з розділу 4.4.2.

Загалом використання асиметричних алгоритмів знімає проблему поширення ключів при використанні симетричних криптосистем. Приклади асиметричних криптосистем – RSA і схема Ель-Гамаля.

Симетричні і асиметричні криптосистеми, а також різні їх комбінації використовуються в АС перш за все для шифрування даних на різних носіях і для шифрування трафіку.

4.3.4. Методи захисту зовнішнього периметра

Підсистема захисту зовнішнього периметра автоматизованої системи зазвичай включає два основні механізми: засоби міжмережевого екранування і засоби виявлення вторгнень. Вирішуючи споріднені задачі, ці механізми часто реалізуються в рамках одного продукту і функціонують як єдине ціле. В той же час кожний з цих механізмів є самодостатнім і заслуговує на окреме висивітлення.