МИНИСТЕРСТВО ОБРАЗОВАНИЯ РЕСПУБЛИКИ БЕЛАРУСЬ

БЕЛОРУССКИЙ НАЦИОНАЛЬНЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ

КАФЕДРА «Металлургия литейных сплавов»

Реферат

На тему:

«Компьютерные вирусы»

Выполнил студент

гр.104121 Самсоник Е.О.

Проверил

Преподаватель Рафальский И.В.

Минск 2011

Введение

Блокировщики Windows – это вредоносные программы, которые, согласно классификации, именуются Trojan.Winlock.Блокировщики Windows при старте системы Windows выводят поверх всех окон сообщение о том, что доступ в систему заблокирован, и для того, чтобы данное окно исчезло, необходимо отправить платное СМС-сообщение. В качестве причины блокировки программа могла информировать о том, что на компьютере установлена якобы нелицензионная операционная система или другое программное обеспечение (реже используются другие «поводы»). Известны случаи распространения конструкторов данных вредоносных программ за определённую сумму – приобрести их мог любой желающий. В последнее время блокировщики Windows стали более агрессивными. СМС-сообщения для разблокировки существенно подорожали. Некоторые модификации могут и не содержать в себе правильного кода для разблокировки, и, соответственно, пользователь после отправки денег злоумышленникам остается ни с чем. Данные программы не удаляются автоматически из системы по прошествии некоторого времени. Блокировщики Windows научились препятствовать запуску множества программ, способных упростить исследование блокировщика на заражённой системе или просто завершающих работу системы при попытке запуска такого ПО. В случае заражения системы очередной модификацией Trojan.Winlock не следует перенаправлять деньги злоумышленникам! В случае подобной атаки немедленно обратитесь в техподдержку используемого антивируса.

Компьютерный вирус «червь»

Категория программ компьютерный вирус червь использует для распространения сетевые ресурсы. Черви проникают в компьютер, вычисляют сетевые адреса других компьютеров и рассылают по этим адресам свои копии. Помимо сетевых адресов часто используются данные адресной книги почтовых клиентов. Представители этого класса вредоносных программ иногда создают рабочие файлы на дисках системы, но могут вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти).

Вирусы - программы, которые заражают другие программы - добавляют в них свой код, чтобы получить управление при запуске зараженных файлов. Это простое определение дает возможность выявить основное действие, выполняемое вирусом - заражение. Скорость распространения вирусов несколько ниже, чем у червей.

Вирус троянская программа

программы, которые выполняют на поражаемых компьютерах несанкционированные пользователем действия, т.е. в зависимости от каких-либо условий уничтожают информацию на дисках, приводят систему к «зависанию», воруют конфиденциальную информацию и т.д. Вирус Троянская программа (вопреки распространённому мнению) не является вирусом в традиционном понимании этого термина, т.е. не заражает другие программы или данные; троянские программы не способны самостоятельно проникать на компьютеры и распространяются злоумышленниками под видом «полезного» программного обеспечения. При этом вред, наносимый ими, может во много раз превышать потери от традиционной вирусной атаки. Внутри данной классификации можно выделить некоторые типы вредоносных программ, особо активные в последний период:

Лжеантивирусы

Попадают под категорию Троянских программ - Trojan.Fakealert. Эти программы при запуске внешне похожи на настоящие антивирусные программы, но не являются таковыми. Лжеантивирусы имеют цель завлечь пользователя на специально подготовленный вредоносный сайт, на котором он должен приобрести якобы полную версию продукта. Как правило, лжеантивирусы распространяются в виде приложений к спам-письмам или через специально подготовленные вредоносные сайты. При этом чаще всего таким образом передаётся загрузчик лжеантивируса, который при запуске загружает с сервера злоумышленников компоненты, составляющие основной функционал. Упор во вредоносном ПО этого типа делается на визуальную часть – программа отображает системные окна Windows, которые сообщают о том, что данный антивирус якобы интегрирован в систему. Основное окно программы показывает процесс сканирования компьютера и имитирует обнаружение вирусов. После того, как пользователь заплатит деньги за якобы полную версию такого антивируса, его беды отнюдь не заканчиваются - он остаётся "на крючке", и в систему могут быть загружены какие-либо другие вредоносные объекты.

Рукиты

Эти вредоносные программы скрывают своё присутствие в системе, а также позволяют работать в скрытом от глаз пользователя и большинства антивирусов режиме другим вредоносным программам, которые они загружают с вредоносных интернет-сайтов. Например, Рукиты могут находиться в составе какой-либо другой вирусной программы или находиться в составе антивируса. Наиболее заметными вредоносными программами данного класса стало семейство BackDoor.Tdss (название приводится по классификации Dr.Web). За 2009 год компания "Доктор Веб" оперативно выпустила несколько горячих дополнений сканера с графическим интерфейсом, включающего в себя обновлённый антируткит-модуль Dr.Web Shield для противодействия новым руткит-технологиям. Рукиты – одна из последних модификаций – оснащены инструментами сокрытия в системе. К примеру, специально создаваемый зашифрованный виртуальный диск и механизм обхода некоторых типов поведенческих анализаторов.

Угрозу антивирусной безопасности создают различные типы вредоносного ПО, способного нанести определенный вред ИС или ее пользователям. Вредоносное ПО - это компьютерные вирусы и программы типа "троянский конь", "рекламное ПО" (adware), "шпионское ПО" (spyware) и т. д.

Вирусы - это специально созданный программный код, способный самостоятельно распространяться в компьютерной среде [2]. Сегодня можно выделить следующие типы компьютерных вирусов: файловые и загрузочные вирусы, сетевые черви, бестелесные вирусы, а также комбинированные типы. Все они различаются типом носителя и методом распространения в ИС.

Программы типа "троянский конь" (trojan horses) также относятся к вредоносному программному коду, однако, в отличие от вирусов, не способны самостоятельно распространяться в ИС. Программы данного типа маскируются под штатное или какое-то другое ПО и позволяют нарушителю получить удаленный несанкционированный доступ к тем узлам, на которых они установлены.

Вредоносное ПО типа spyware предназначено для сбора определенной информации о работе пользователя. Примерами таких данных могут служить список Web-сайтов, посещаемых пользователем, перечень программ, установленных на рабочей станции пользователя, содержимое сообщений электронной почты и т. д. Собранная информация перенаправляется программами spyware на заранее определенные адреса в Интернете. Вредоносное ПО данного типа может стать каналом утечки конфиденциальной информации из ИС.

Основная функциональная задача вредоносных программ класса adware заключается в отображении рекламной информации на рабочих станциях пользователей (как правило, они выводят на экран пользователя рекламные баннеры). В большинстве случаев эти программы распространяются вместе с другим ПО, которое устанавливается на узлы ИС. Хотя программы adware и не представляют непосредственной угрозы для конфиденциальности или целостности информационных ресурсов ИС, их работа может приводить к нарушению доступности вследствие несанкционированного использования вычислительных ресурсов рабочих станций.

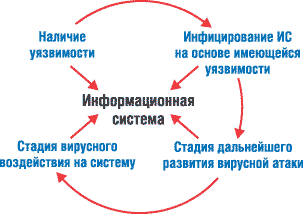

Жизненный цикл вирусных угроз, как правило, состоит из четырех этапов (рис. 1).

|

Рис. 1. Жизненный цикл вирусной угрозы. |

Основное условие первого этапа жизненного цикла вирусной угрозы в ИС - наличие уязвимости, на основе которой могут быть проведены вирусные атаки [3]. Уязвимости бывают связаны с недостатками организационно-правового либо программно-аппаратного обеспечения ИС. Первый тип уязвимостей вызван отсутствием определенных нормативных документов, в которых определяются требования к антивирусной безопасности ИС, а также пути их реализации. Так, в организации может отсутствовать политика информационной безопасности, учитывающая требования к антивирусной защите. Примеры уязвимостей программно-аппаратного обеспечения - это ошибки в ПО, отсутствие средств защиты, неправильная конфигурация программного окружения, наличие нестойких к подбору паролей и т. д.

Уязвимости могут возникать как на технологическом, так и на эксплуатационном этапе жизненного цикла ИС. Технологические уязвимости проявляются на стадиях проектирования, разработки и развертывания ИС. Эксплуатационные уязвимости связаны с неправильной настройкой программно-аппаратного обеспечения, установленного в ИС.

Второй этап жизненного цикла вирусной угрозы - использование вирусом имеющейся технологической или эксплуатационной уязвимости для инфицирования ресурсов ИС. На данном этапе вирус заражает один из хостов, входящих в состав ИС. В зависимости от типа уязвимости применяются различные методы для их использования.

На третьем этапе жизненного цикла вирус выполняет те действия, для которых он был предназначен. Так, вирус может установить на инфицированный компьютер программу типа "троянский конь", исказить информацию, хранящуюся на хосте, или собрать конфиденциальную информацию и передать ее на определенный адрес в Интернете. В ряде случаев вирусы также используются для нарушения работоспособности атакованной ИС.

На четвертом этапе жизненного цикла происходит дальнейшее распространение вирусов в ИС посредством инфицирования других компьютеров, расположенных в одной локальной сети с зараженным хостом. В большинстве случаев распространение вирусов происходит на основе тех же уязвимостей, которые использовались для первичного инфицирования.