- •61) Режим ecb (Электронная кодовая книга) алгоритма des.

- •62.Режим cbc (Сцепление блоков шифров) алгоритма des.

- •63.Режим cfb (Обратная связь по шифру блока) алгоритма des.

- •64)Режим ofb (Обратная связь по выходу) алгоритма des.

- •65)Алгоритм idea.

- •66)Эллиптические кривые. Назначение. Уравнения. Виды. Свойства

- •67).Криптосистемы на основе эллиптических кривых

- •68).Кривые над конечными полями. Поле . Поле .

- •69).Задача о дискретном логарифме. Использование ecc.

- •70).Алгоритм Диффи – Хеллмана. Формирование цифровой подписи.

- •71).Цифровая подпись. Генерация цифровой подписи. Проверка подписи

- •73).Цифровая подпись. Объединённая схема шифрования ecies

- •74).Крипто анализ. Основы построения.

- •75)Дифференциальный крипто анализ.

71).Цифровая подпись. Генерация цифровой подписи. Проверка подписи

Алиса хочет отправит Бобу сообщение. У нее есть пара ключей (da, Qa).

Пусть m = отправленному сообщению, Lm- длина числа n в битах.

Генерация подписи:

1. Вычислить е= HASH(m) и получить z: Lm старших бит е.

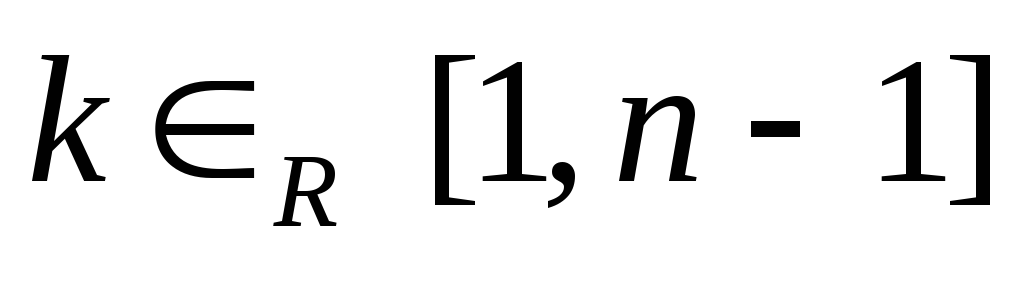

2. Сгенерировать случайное k из [1…n-1]

3. Получим r =x (mod n), где (х1; у1)=kG

4. Вычислить s= k-1(z+rda) (mod n)

5. Если r =0 или s=0, повторит с шага 2

6. Подпись: Пара (r,s).

Для алгоритма генерации ЦП критично, чтобы k каждый раз выбиралось не предсказуемо, не повторялось и было секретным. При нарушении любого из этих условий появляется реальная возможность вычисления закрытого ключа отправителя.

- Если известно что два различных сообщения были отправлены с одним и тем же k, то из пары уравнений, используемых на шаге 4, можно получить k, а затем и da.

Проверка подписи (r,s):

1. Проверить что r и s в диапазоне [1..n-1].

2. Вычислить е= HASH(m) и получим z:Ln старших бит е

3. Вычислить W= s-1 (mod n)

4. Вычислить u1= zW(mod n) и u2= rW(mod n)

5. Вычислить (х1, у1) = u1G+ u2Q

6. Если х1= r (mod n), то считаем подпись верной, иначе нет.

72). Цифровая подпись. Действия отправителя и получателя.

Пусть обе стороны знают некие секретные данные S1 и S2.

- действия сука отправителя (Алиса Б.):

1. Сгенерировать случайное число r из [1…n-1]

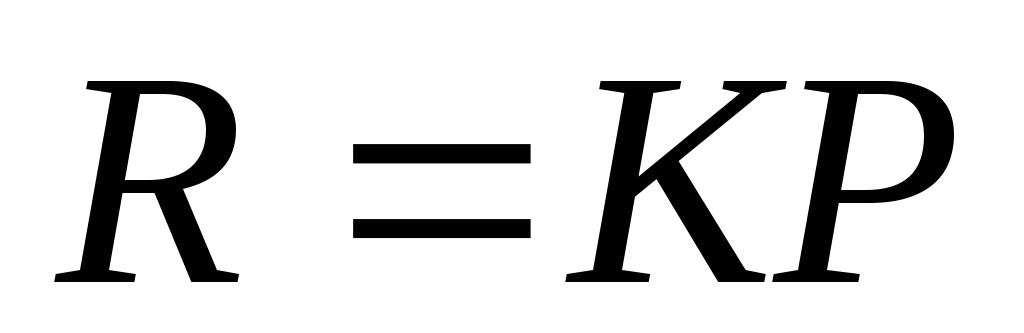

Вычислить R= rG. Получить S=x , где (х1, у1) = rQБ

2. Использовать некоторый KDF (Keg Privation Function) для генерации ключей KE и Km , нужных для симметричного шифрования и вычисления тега сообщения, по S b S1 .

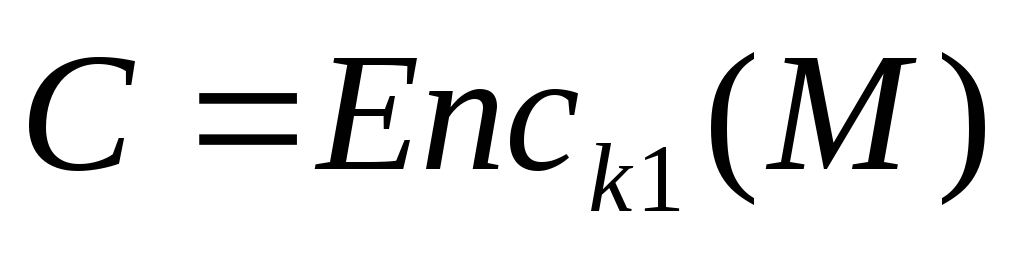

3. Зашифровать сообщение каким либо симметричным методом: с= Е (KE , m)

4. Сгенерировать d-тег сообщения (MAC) используя Km , с и S2 .

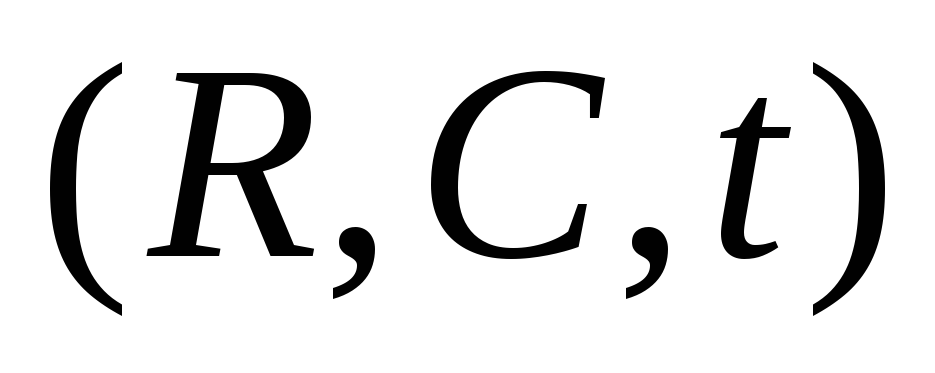

5. Результат для отправки: (R, c, d).

Адресат (Боб) получил (R, c, d) действия сука получателя:

1. Получаем S= dB R( такое же как у Алисы)

2. Использовать KDF для генерации ключей KE и Km по S b S1 .

3. Вычислить МАС по Km , c, S2 и сравнить его с d.

4. Расшифровать сообщение симметричным методом: с=Е-1 (КЕ , m)

73).Цифровая подпись. Объединённая схема шифрования ecies

В

ECIES

схема Диффи-Хеллмана с разделяемым

секретом используется для получения

двух симметричных ключей

![]() и

и

![]() .

Ключ

.

Ключ

![]() используется для шифрования открытого

текста, используя симметричный шифр, в

то время как ключ

используется для шифрования открытого

текста, используя симметричный шифр, в

то время как ключ

![]() - для подтверждения подлинности

получившегося шифрованного текста.

Используются следующие криптографические

примитивы:

- для подтверждения подлинности

получившегося шифрованного текста.

Используются следующие криптографические

примитивы:

1.

KDF

(key

derivation

function)

– функция выработки ключа, которая

получается с помощью хэш-функции H.

Если необходим ключ длиной

![]() бит тогда KDF(S)

определена как конкатенация хэш-значений

H(S,i),

где i

– счётчик, инкрементирующийся после

каждого вычисления хэш-функции до тех

пор пока не сгенерированы все

бит тогда KDF(S)

определена как конкатенация хэш-значений

H(S,i),

где i

– счётчик, инкрементирующийся после

каждого вычисления хэш-функции до тех

пор пока не сгенерированы все

![]() бит хэш-значений.

бит хэш-значений.

2. ENC – функция шифрования для схемы шифрования с симметричным ключом, такой как, например, AES. DEC – это функция расшифрования.

3. MAC – алгоритм кода аутентификации сообщения, например, HMAC

ECIES зашифрование

Входные

данные:

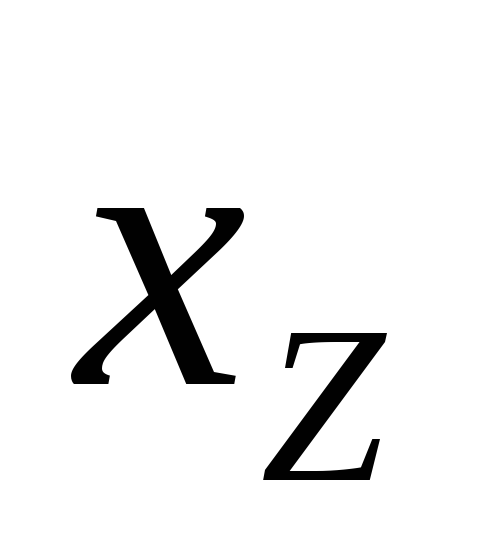

![]() открытый ключ Q,

открытый текст M.

открытый ключ Q,

открытый текст M.

Выходные

данные: шифртекст

![]()

Выбираем

Вычисляем

и

и

.

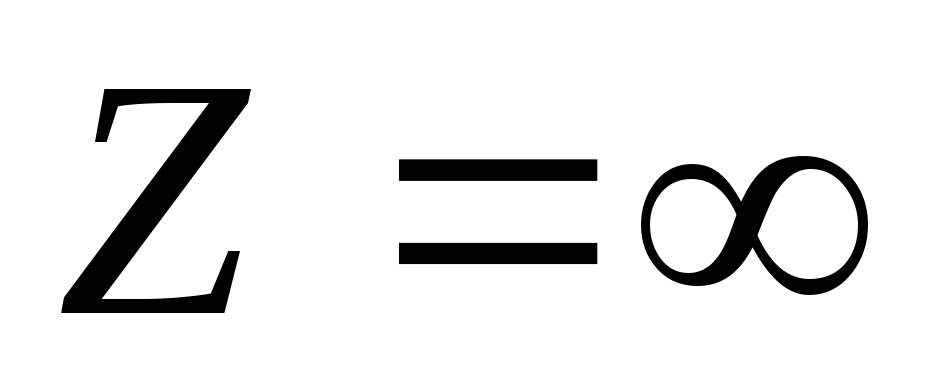

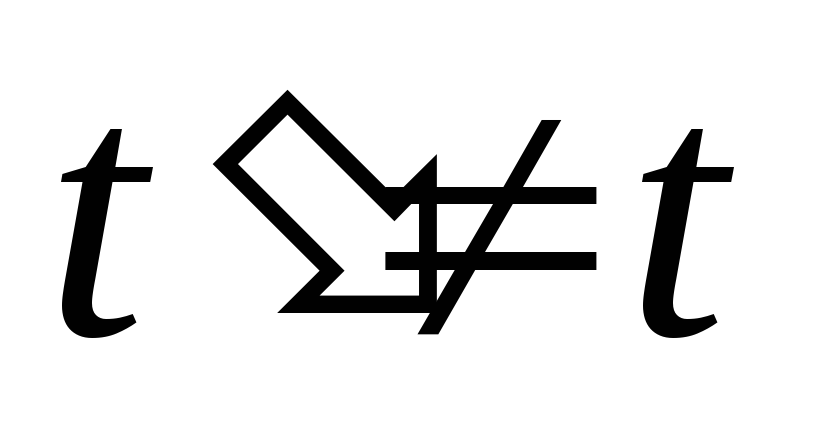

Если

.

Если

,

то переходим к шагу 1

,

то переходим к шагу 1 ,

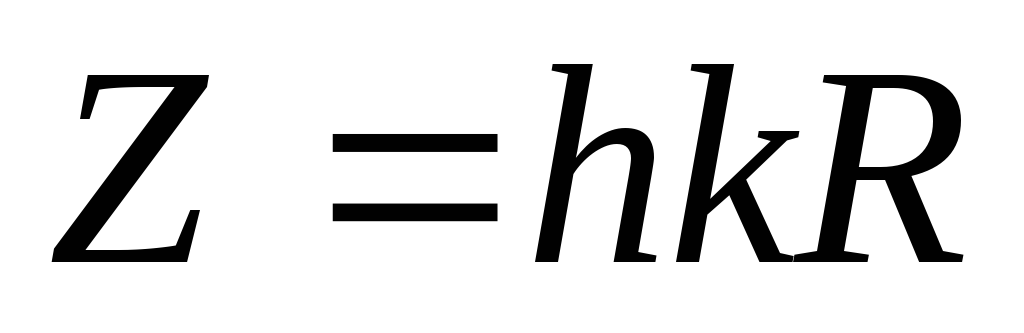

где

,

где

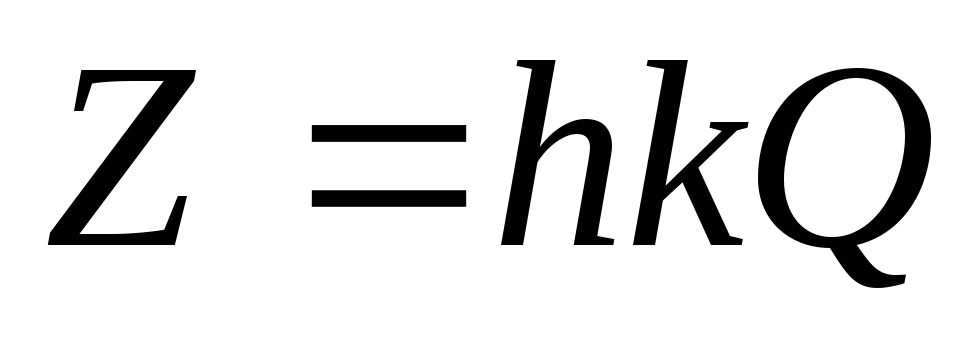

- x-координата

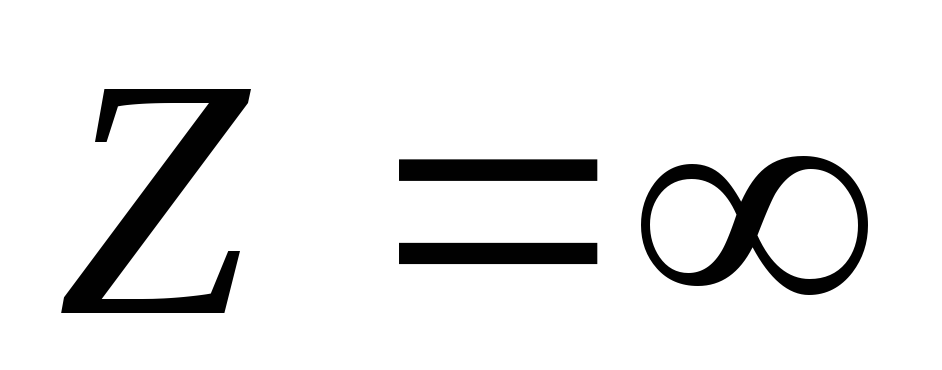

Z

- x-координата

ZВычисляем

и

и

Возвращаем

ECIES расшифрование

Входные

данные:

![]() секретный ключ d,

шифртекст

секретный ключ d,

шифртекст

![]()

Выходные данные: Открытый текст M или непринятие шифртекста.

Проводим встроенную проверку на открытом ключе величины R. Если проверка возвращает ошибку, то возвращаем (“непринятие шифртекста ”)

Вычисляем

.

Если

.

Если

,

то возвращаем (“непринятие шифртекста

”)

,

то возвращаем (“непринятие шифртекста

”) ,

где

,

где

- x-координата

Z

- x-координата

ZВычисляем

.

Если

.

Если

,

то возвращаем (“непринятие шифртекста

”)

,

то возвращаем (“непринятие шифртекста

”)Вычисляем

.

.Возвращаем (M).

ECIES схема является безопасной, основываясь на предположениях, что схема симметричного шифрования и схема MAC являются безопасными, а также потому что определённые нестандартизированные (но рациональные) варианты вычислительных проблем Диффи-Хеллмана являются трудноразрешимыми. Эти проблемы Диффи-Хеллмана включают в себя KDF - функцию выработки ключа.