2015_лекции / Лекция №2_2015

.pdf

Основные типы вредоносного ПО

Вирус

Кролик (DDoS-атака)

Червь

Почтовые черви с массовой рассылкой

Макрочерви : комбинация двух типов зловредов (вирус + червь)

Осьминог

Логические бомбы

Трояны :

вредоносная программа с привлекательной для пользователя функциональностью или интерфейсом

тщательно доработанная версия полезных утилит со встроенной вредоносной нагрузкой

Трояны –Бекдоры

Трояны, ворующие пароли

Трояныкейлоггеры

Трояны-загрузчики

Трояны –звонильщики

Основные типы вредоносного ПО

Эксплойты

Дропперы

Инжекторы

Микроб

Авторутеры, руткиты

Вирусные конструкторы

Спамеры

Флудеры

Программы-шутки

Вирусные мистификаторы

Основные типы вредоносного ПО

Буткиты

Ботсети

Нежелательное ПО

muleware

ransomware

extortionware

riskware

pornware

adware

Схема наименования вредоносного ПО. Схема наименования CARO

При формировании имени вредоносного ПО должны выполняться следующие требования.

Имя должно иметь смысл. Одинаковые зловреды должны иметь одинаковые имена (возникает вопрос, а как определить «одинаковость» вредоносных программ? Схожесть поведения, исходного кода, свойств и т.д.)

Имя должно быть понятным обычному обывателю (пользователь

скорее запомнить название Melissa, нежели комбинацию букв и цифр

BfPsHgTx234)

Стандарт должен использоваться всеми (или по крайней мере большинством антивирусных компаний).

Схема наименования CARO

Общий формат схемы:

[<type>://][<platform>/]<family>[.<group>][.<length>]

.<variant>[<modifiers>][!<comment>]

Поля, указанные в квадратных скобках, являются необязательными.

Type (тип) – обозначает тип вредоносного ПО (перечень используемых типов приведен в ниже);

Platform (платформа) – указывает минимально необходимые программные, аппаратные средства, для успешного функционирования вредоносного ПО.

Схема наименования CARO

Family (семейство) является ключевым компонентом в построении имени зловреда, при определении семейства зловреда необходимо придерживаться следующих правил:

Нельзя использовать имена собственные (названия компаний, марок и т.д. в т.ч. географические)

Нельзя использовать существующее имя семейства, если вирус не принадлежит этому семейству

Нельзя использовать угрожающие название

Нельзя использовать численные обозначения

Нельзя использовать название, использованное автором вируса

Следует избегать названия, характеризующие условия срабатывания вредоносной нагрузки (например пятница 13)

Group (группа) –название группы обозначает более обширное семейство вирусов, имеющих более общие схожие характеристики.

Схема наименования CARO

Length (инфективная длина) – характеризует на сколько увеличилась длина вируса после заражения. Применялся для различия вирусов внутри семейства.

Variant – позволяет различать вирусы внутри семейства или группы с одинаковой инфективной длиной.

Modifiers (модификаторы) – описывает дополнительные

характеристики вредоносного ПО (возможные значения

модификаторов приведены ниже).

Схема наименования Сaro

virus://{W32,W97M}/Beast.41472.A17

Техническое описание:

Вирус в зараженных документах состоит из двух компонент: Wordмакроса и исполняемого EXE-файла Windows. Макрос вируса расположен в документе в обычном для макро-вирусов виде и имеет авто-имя "AutoOpen" (т.е. автоматически активизируется при

открытии документа). EXE-файл в зараженных документах

содержится как объект, вложенный в документ (embedded).

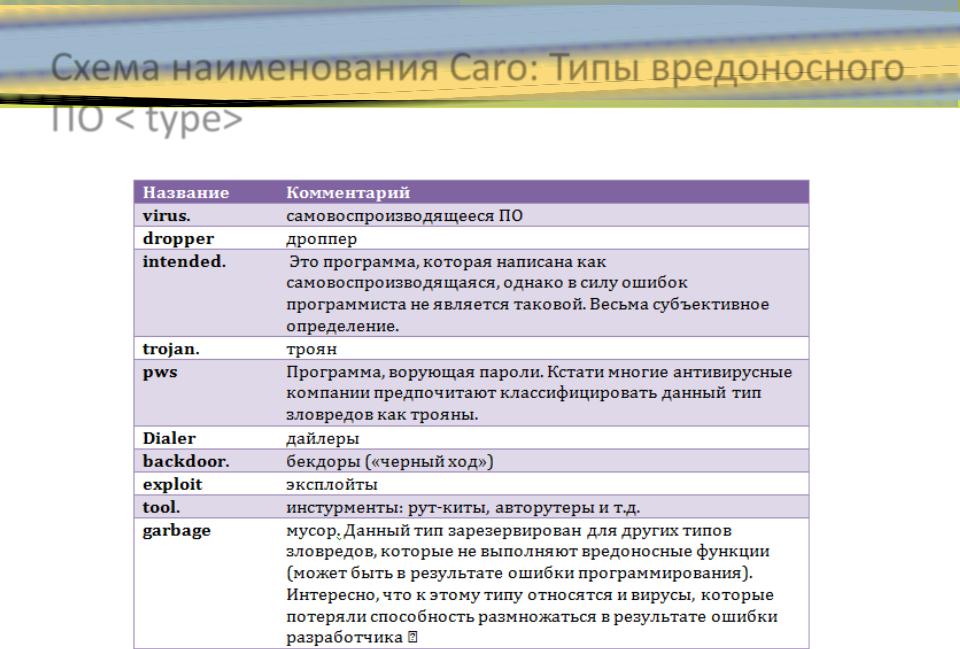

Схема наименования Сaro: Типы вредоносного ПО < type>

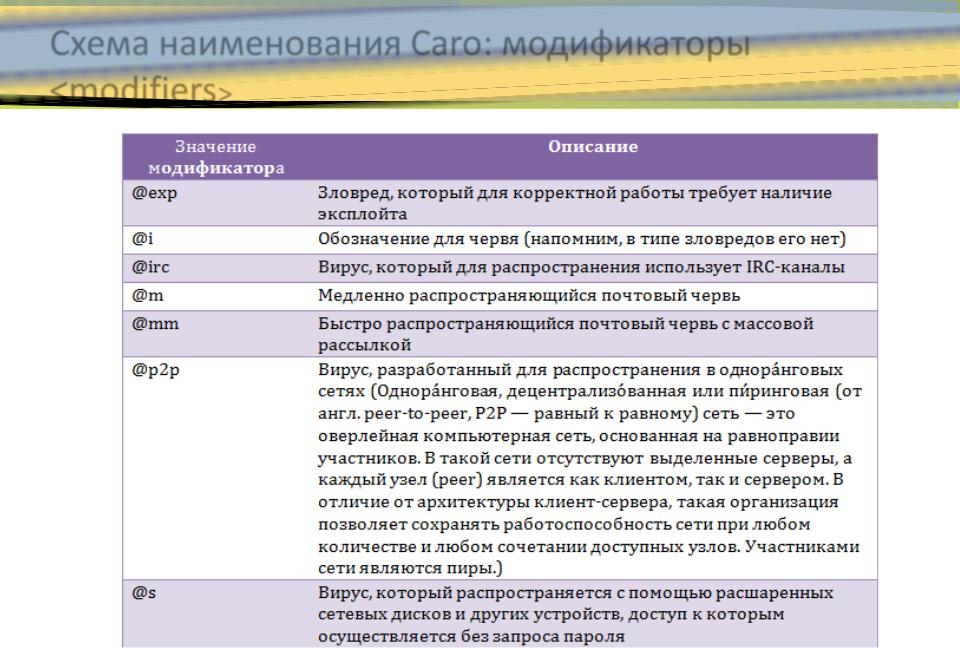

Схема наименования Сaro: модификаторы

<modifiers>