2015_лекции / Лекция №2_2015

.pdf

Язык описания Malware Attribute Enumeration and Characterization (MAEC™)

Элемент Поведение (действие)

Copyright © 2014, The MITRE Corporation. All rights reserved.

Язык описания Malware Attribute Enumeration and Characterization (MAEC™)

Пример

Copyright © 2014, The MITRE Corporation. All rights reserved.

Язык описания Malware Attribute Enumeration and Characterization (MAEC™)

Copyright © 2014, The MITRE Corporation. All rights reserved.

Язык описания Malware Attribute Enumeration and Characterization (MAEC™)

1 этап : статический анализ

Copyright © 2014, The MITRE Corporation. All rights reserved.

Язык описания Malware Attribute Enumeration and Characterization (MAEC™)

2 этап : динамический анализ

Язык описания Malware Attribute Enumeration and Characterization (MAEC™)

3 этап: детальный анализ в ручном режиме

Copyright © 2014, The

Язык описания Malware Attribute Enumeration and Characterization (MAEC™)

Copyright © 2014, The MITRE Corporation. All rights reserved.

STIX™ - Структурированное описание угроз

информационной безопасности

|

Атака |

|

Подбор средств |

(эксплуатация |

|

уязвимостей) |

||

для проведения |

||

Управление |

||

атаки («вооружение») |

||

|

Разведка |

Установка |

Контроль |

Поддержка |

инструментов |

|

||

|

|

работоспо- |

|

|

для атаки |

|

|

|

|

собности |

|

|

|

|

До атаки

После атаки

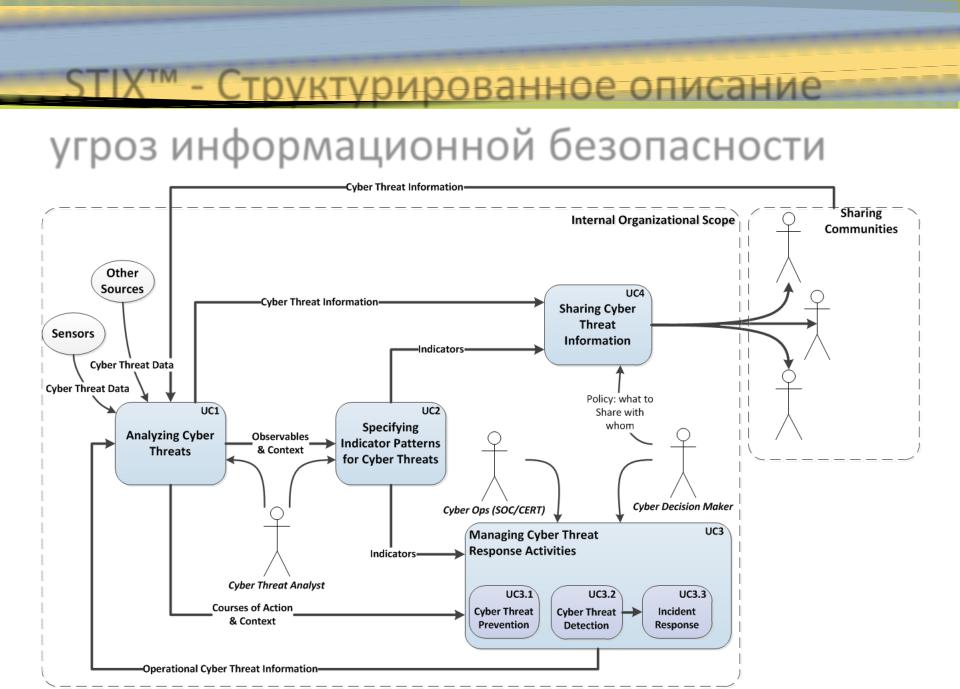

STIX™ - Структурированное описание угроз

информационной безопасности

Задачи

Анализ киберугроз

Определение связного набора индикаторов для описания киберугрозы

Управление деятельностью по предотврщению киберугроз

Распространение информацией (структурированным описанием) киберугроз

STIX™ - Структурированное описание угроз информационной безопасности