все лекции

.pdf

4.4.1 Согласно РД Гостехкомиссии России, «Защита от несанкционирован-

ного доступа к информации. Ч. 1. Программное обеспечение средств защиты ин-

формации. Классификация по уровню контроля отсутствия недеклари-

рованных возможностей», введённого в действие 04.06.1999, устанавлива-

ется КЛАССИФИКАЦИЯ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ как

отечественного, так и импортного производства средств защиты информации (СЗИ),

в том числе и встроенных в общесистемное и прикладное ПО, по уровню кон-

троля отсутствия в нем НЕДЕКЛАРИРОВАННЫХ возможностей.

Действие документа НЕ РАСПРОСТРАНЯЕТСЯ на программное обеспече-

ние средств криптографической защиты информации. Классификация рас-

пространяется на ПО, предназначенное для защиты информации ограниченного доступа.

Уровень контроля определяется выполнением НАБОРА ТРЕБОВАНИЙ, предъявляемого:

– к составу и содержанию документации, представляемой заяви-

телем для проведения испытаний ПО СЗИ;

– к содержанию испытаний.

Документ предназначен для специалистов испытательных лабораторий, заказчиков, разработчиков ПО СЗИ при его контроле в части отсутствия недекларированных возможностей.

Устанавливается четыре уровня контроля отсутствия недеклариро-

ванных возможностей. Каждый уровень характеризуется определённой

минимальной совокупностью требований.

Для ПО, используемого при защите информации, отнесённой к государ-

ственной тайне, должен быть обеспечен уровень контроля не ниже (не

хуже) третьего.

9

Самый высокий уровень контроля – первый, достаточен для ПО, ис-

пользуемого при защите информации с грифом «ОВ» (особой важно-

сти).

Второй уровень контроля достаточен для ПО, используемого при за-

щите информации с грифом «CC» (совершенно секретно).

Третий уровень контроля достаточен для ПО, используемого при за-

щите информации с грифом «C» (секретно).

Самый низкий уровень контроля – четвёртый, достаточен для ПО, ис-

пользуемого при защите конфиденциальной информации.

4.4.2 Президентом Российской Федерации подписан Федеральный Закон

«Об электронной цифровой подписи», устанавливающий условия ис-

пользования электронной цифровой подписи (в том числе в сфере госу-

дарственного управления и в корпоративных информационных системах), тре-

бования по сертификации ключа подписи, положения об удостове-

ряющих центрах.

В целях обеспечения нормативной поддержки положений и требова-

ний настоящего закона с участием ВНИИстандарта разработан, а Госстандар-

том России по представлению ФАПСИ (Федеральное агентство правительственной

связи и информации при Президенте РФ) утверждён ГОСТ Р 34.10-2001 «Ин-

формационная технология. Криптографическая защита информации.

Процессы формирования и проверки электронной цифровой подпи-

си» (взамен ГОСТ 34.310-95 / ГОСТ Р 34.10-94).

10

4.5 Интеграция в мировом информационном пространстве

Приведённые выше в данном разделе документы послужили основой

при создании «Единых критериев безопасности информационных

технологий» (международная организация по стандартизации ISO).

Цель «Единых критериев» – единый согласованный стандарт, ли-

шенный концептуальных и технических различий. В 1998 г. была опубли-

кована вторая версия критериев.

4.5.1 Практические правила управления информационной безопасностью (ISO 17799)

Наиболее полно критерии для оценки механизмов безопасности ор-

ганизационного уровня представлены в ещё одном международном стандарте

ISO 17799, принятом в 2000 году.

Стандарт, являющийся международной версией британского стан-

дарта BS 7799,

содержит практические правила по управлению информационной безопасностью,

и может использоваться в качестве критериев оценки механиз-

мов безопасности организационного уровня, включая административные,

процедурные и физические меры защиты.

Разработка политики безопасности организации сопряжена с порядком её разработки. В связи с этим могут быть использованы при разработке политики безопасности организации положения данного международного стандарта.

Практические правила разбиты на десять разделов.

1Политика безопасности.

2Организация защиты.

3Классификация ресурсов и их контроль.

11

4 Безопасность персонала.

5Физическая безопасность.

6Администрирование компьютерных систем и сетей.

7Управление доступом.

8Разработка и сопровождение информационных систем.

9Планирование бесперебойной работы организации.

10Контроль выполнения требований политики безопасности.

Десять КЛЮЧЕВЫХ СРЕДСТВ КОНТРОЛЯ (механизмов управления информационной безопасностью), предлагаемых в ISO 17799, считаются особенно важными. При использо-

вании некоторых из средств контроля, например, шифрования, могут потребоваться советы специалистов по безопасности и оценка рисков. Для обеспечения защиты особенно ценных ресурсов или оказания противодействия особенно серьёзным угрозам безопасности, в ряде случаев могут потребоваться более сильные средства контроля, которые выходят за рамки ISO 17799.

КЛЮЧЕВЫЕ СРЕДСТВА КОНТРОЛЯ представляют собой либо

обязательные требования (например, требования действующего законода-

тельства),

либо считаются основными структурными элементами

ционной безопасности (например, обучение правилам безопасности). Эти сред-

ства актуальны для всех организаций и составляют основу системы управления информационной безопасностью. Они служат в качестве основы для организаций, приступающих к реализации средств управления информационной безопасностью.

К КЛЮЧЕВЫМ отнесены следующие средства контроля:

–документ о политике информационной безопасности;

–распределение обязанностей по обеспечению информационной без-

опасности;

– обучение и подготовка персонала к поддержанию режима информаци-

онной безопасности;

–уведомление о случаях нарушения защиты;

–средства защиты от вирусов;

–планирование бесперебойной работы организации;

12

– контроль над копированием программного обеспечения, защищён-

ного законом об авторском праве;

–защита документации организации;

–защита данных;

–контроль соответствия политике безопасности.

ПРОЦЕДУРА АУДИТА БЕЗОПАСНОСТИ автоматизированных си-

стем по стандарту ISO 17799 включает в себя:

–проверку наличия перечисленных ключевых средств контроля;

–оценку полноты и правильности их реализации;

–анализ их адекватности рискам, существующим в данной среде

функционирования.

Составной частью работ по аудиту также является анализ и управление рисками.

Таким образом, для реализации информационной безопасности современных продуктов информационных технологий необходимо учитывать соответствие современным международным стандартам безопасности.

4.6 Базовая модель систем с открытым каналом Криптографическая подсистема, одна из четырёх важнейших

подсистем комплекса средств защиты. Она обеспечивает:

а) шифрование конфиденциальной информации; б) шифрование информации, принадлежащей различным субъек-

там доступа на разных ключах; в) использование аттестованных (сертифицированных) крипто-

графических средств.

Шифрование, как способ сокрытия информации, относится к криптографии, в

общем, являющейся разделом криптологии. Криптология (cryptology) – одно из

13

направлений прикладной математики, которое состоит из криптографии (изу-

чает методы сокрытия текста сообщений)

и криптоанализа (изучает методы восстановления смысла сообще-

ний, скрытого с помощью криптографических методов).

Общие принципы и модели криптографических методов [5] воплощают в себе мощные средства обеспечения конфиденциальности, контроля

целостности и аутентификации.

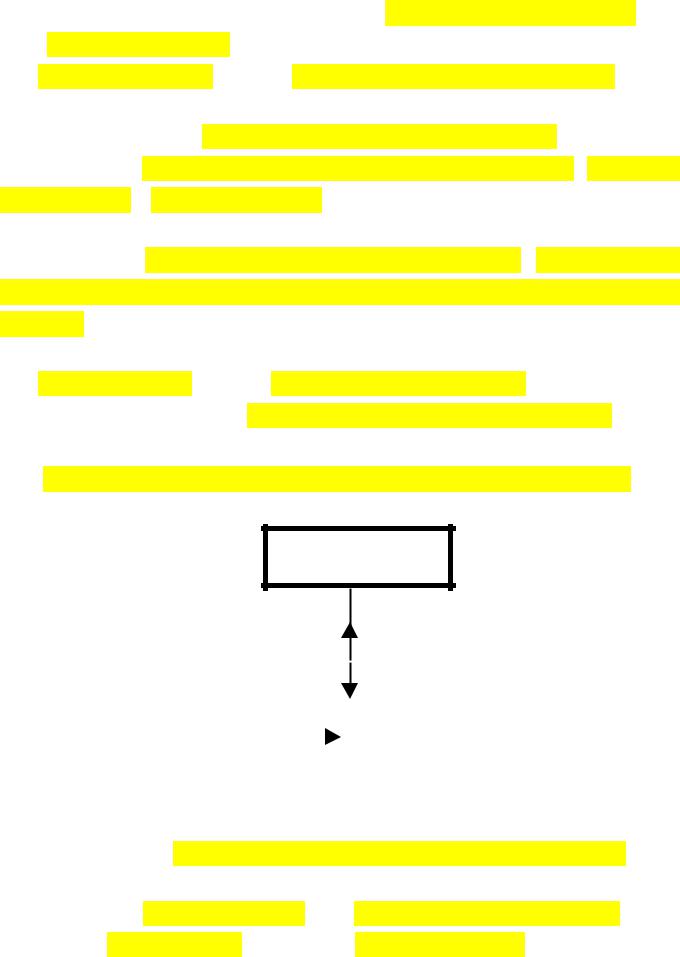

Рассмотрим общие принципы построения систем, удовлетворяю-

щих требованиям безопасной передачи информации по открытым каналам.

Базовая модель системы предполагает противника, имеющего доступ

к открытому каналу связи и перехватывающему все сообщения, рисунок

4.1.

Подслушивание называется ПАССИВНЫМ ПЕРЕХВАТОМ сооб-

щений.

Противник

|

|

|

|

|

|

|

|

Получатель |

|

|

Отравитель |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

сообщений |

|

Открытый |

|

сообщений |

|

|||

|

|

|

|

|

|

||||

|

|

|

канал |

|

|

|

|||

|

|

|

|

|

|

||||

|

|

|

|

|

|

||||

Рисунок 4.1 – Базовая модель системы с открытым каналом

На практике для определения того, были ли искажены данные во вре-

мя передачи, применяются достаточно сложные методы.

14

Их СУТЬ состоит В ЗАЩИТЕ ОТ ИСКАЖЕНИЙ КОНТРОЛЬНОГО ЧИСЛА, полученного на основе передаваемых данных.

То есть, это число модифицируется (создаётся) таким образом,

чтобы его мог декодировать только авторизованный получатель.

Или ДРУГОЙ ПОДХОД, заключающийся в том, что сгенерировать

указанное число может только авторизованный отправитель.

С помощью таких методов достигается гарантированное отсут-

ствие в передаваемых данных искажений, чем обеспечивается целостность данных.

В указанной выше модели противник также может активно

ВМЕШИВАТЬСЯ в процесс передачи информации:

–модифицировать сообщения;

–навязывать получателю собственные сообщения;

–изымать сообщения из канала.

Эти действия называются АКТИВНЫМ ПЕРЕХВАТОМ сообще-

ний.

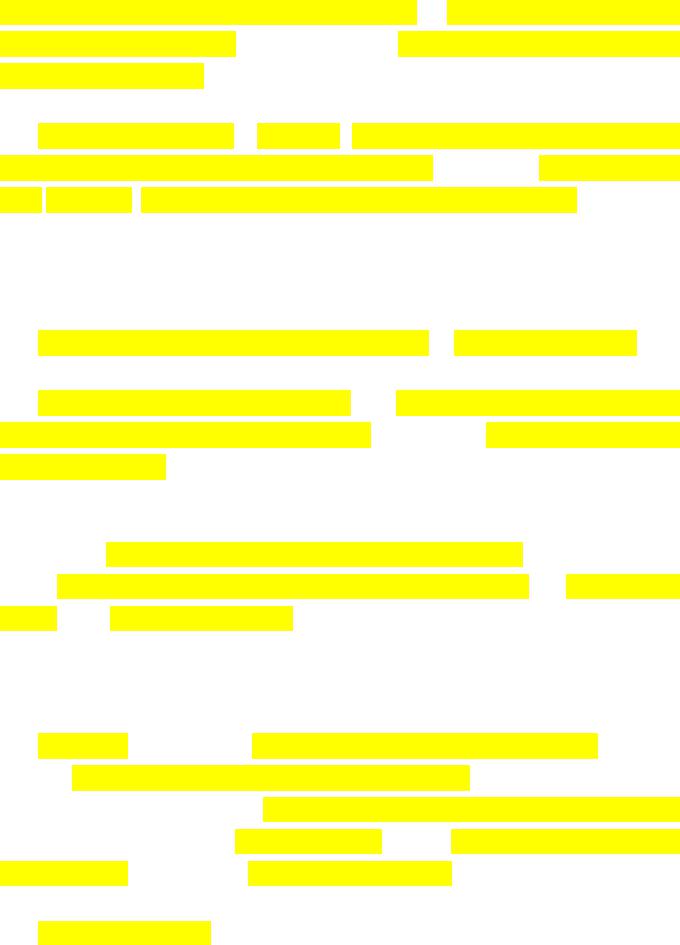

4.7 Симметричная (одноключевая) криптосистема ПЕРВАЯ классическая криптографическая модель, призванная про-

тиводействовать криптоаналитику (противнику), иллюстрируется

ОДНОКЛЮЧЕВОЙ (или СИММЕТРИЧНОЙ) криптосистемой, рису-

нок 4.2.

Перед передачей сообщения в открытый канал отправитель подвергает исходную информацию специальному преобразованию. Для получения исходной информации на приёмном конце необходимо выполнить обратное преобразование.

15

Криптоаналитик

|

Шифратор |

|

Дешифратор |

|

|

|

Открытый канал |

||||||

|

|

|||||

|

||||||

|

|

|

|

|

|

|

Отправитель |

Секретный канал |

Получатель |

||||

|

|

|

|

|

||

Секретный

ключ

Рисунок 4.2 – Симметричная (одноключевая) криптосистема

Процедура прямого преобразования называется ШИФРОВАНИЕМ, а про-

цедура обратного преобразования – ДЕШИФРОВАНИЕМ.

В такой криптосистеме необходимо знать ОБЩИЙ КОМПОНЕНТ –

секретный ключ.

Информация на входе шифратора называется ОТКРЫТЫМ ТЕКСТОМ, а

на входе дешифратора – ШИФРОТЕКСТОМ.

Термин КРИПТОГРАММА – это более широкое понятие, включаю-

щее помимо шифротекста дополнительные данные: криптографические атрибуты (идентификаторы криптоалгоритмов, хэш-функций, сертификаты, метки… ).

КРИПТОАЛГОРИТМ – прямое/обратное криптографическое пре-

образование, выполняемое в ходе шифрования открытого текста и де-

шифрования шифротекста.

ШИФР – совокупность обратимых преобразований множества

16

возможных символов открытого текста на множество возможных символов шифротекста, осуществляемых по определённым правилам с применением ключей.

КРИПТОСИСТЕМА – система, устанавливающая требования по

выбору криптоалгоритма и его параметров, а также правил генерации, передачи, обработки и хранения ключевой информации.

АТАКА – действия, предпринимаемые криптоаналитиком с целью раскры-

тия секретного ключа. Криптосистема, выдерживающая многие из разновидностей предпринятых атак, обладает высоким уровнем криптостойкости.

Создание надёжного секретного канала – сложная проблема, тре-

бующая значительных затрат.

Обеспечение секретного канала для КАЖДОЙ пары абонентов в

распределённой сетевой архитектуре становится практически нераз-

решимой задачей.

Так как процессы шифрования и дешифрования идут в рамках одной крипто-

системы, то характерной особенностью симметричной криптосистемы яв-

ляется применение одного и того же секретного ключа как при шифровании, так и при дешифровании.

4.8 Двухключевая (асимметричная) криптосистема

ВТОРАЯ классическая криптографическая модель решает, в первую очередь, ЗАДАЧИ РАСПРЕДЕЛЕНИЯ КЛЮЧЕЙ.

В этом плане была создана концепция ДВУХКЛЮЧЕВОЙ

(АСИММЕТРИЧНОЙ) криптографии. Здесь для шифрования и де-

шифрования применяются РАЗЛИЧНЫЕ ключи.

Для шифрования информации, отправляемой отправителем конкретно-

17

му получателю, отправителем используется УНИКАЛЬНЫЙ,

ПАРНЫЙ СЕКРЕТНОМУ, ОТКРЫТЫЙ ключ получателя.

Для дешифрования получатель использует свой, ПАРНЫЙ ОТКРЫТОМУ, СЕКРЕТНЫЙ КЛЮЧ.

Для передачи открытого ключа от получателя к отправителю секрет-

ный канал не нужен.

Вместо секретного канала используется аутентичный канал, гарантирующий подлинность источника передаваемой информации (ис-

точника, передающего открытый ключ получателя для отправителя), рисунок 6.3.

Криптоаналитик

|

Шифратор |

|

|

Дешифра- |

|

|

|

|||

|

|

|

тор (секрет- |

|

|

|

||||

|

(открытый |

|

|

|

|

|

||||

|

|

|

ный ключ) |

|

|

|

||||

|

ключ) |

|

|

|

|

|

||||

|

Открытый канал |

|

|

|

||||||

|

|

|

|

|||||||

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Отправитель |

|

|

|

|

|

|

|

|

|

|

|

|

|

Секрет- |

|

Получа- |

|||||

|

|

|

||||||||

|

|

|

|

|

ный ключ |

|

|

тель |

||

|

|

|

|

|

|

|

|

|

|

|

Аутентичный канал  Откры-

Откры-

тый ключ

Ключи получателя

Рисунок 6.3 – Двухключевая (асимметричная) криптосистема

АУТЕНТИЧНЫЙ КАНАЛ является открытым и доступен крито-

аналитику.

Но механизм аутентификации позволяет обнаруживать попытки нарушения целостности и подлинности передаваемой информации

18