KN_6_2013-2014 / СТЕПАНОВ / Захист інформації / Лекції / ZM3

.pdf

Дисципліна “Захист інформації”

Семестр 9.

Модуль 2. Багаторівневий захист корпоративних мереж, технологія виявлення вторгнень та управління засобами захисту інформації.

Змістовний модуль 3. Багаторівневий захист корпоративних мереж.

Викладач: Степанов Михайло Миколайович –

доцент кафедри інформаційних систем та технологій, кандидат технічних наук, старший науковий співробітник

Київ, 2011

Умовні скорочення

скорочення

АВБ

АС

ГПБ

ЕЦП

ІБ

КІС

ЛПБ

МЕ

НСД

ПЕМВН

ПЗ

ПК

ЦП

повна назва

антивірусна безпека

автоматизована система

глобальна політика безпеки

електронний цифровий підпис

інформаційна безпека

корпоративна інформаційна система

корпоративна інформаційна система

локальна політика безпеки

міжмережевий екран

несанкціонований доступ

побічні електромагнітні випромінювання та наводки

програмне забезпечення

персональний комп'ютер цифровий підпис

План лекції:

1.Проблеми забезпечення безпеки ОС.

2.Архітектура підсистеми захисту ОС.

3.Захист в ОС UNIX.

4.Засоби безпеки ОС Windows XP.

5.Функції міжмережевих екранів.

6.Особливості функціонування міжмережевих екранів.

7.Схеми мережевого захисту на базі міжмережевих екранів.

8.Концепція побудови віртуальних захищених мереж VPN.

9.VPN-рішення для побудови захищених мереж.

10.Технічні і економічні переваги технологій VPN.

1.Протоколи формування захищених каналів на канальному рівні.

2.Протоколи формування захищених каналів на сеансовому рівні.

3.Захист бездротових мереж.

4.Архітектура засобів безпеки IPSec.

5.Захист переданих даних за допомогою протоколів AH і ESP.

6.Протокол управління криптоключами IKE.

7.Особливості реалізації засобів IPSec.

8.Управління ідентифікацією та доступом.

9.Організація захищеного віддаленого доступу.

10.Управління доступом за схемою однократного входу з авторизацією Single Sign-On.

11.Протокол Kerberos.

12.Інфраструктура управління відкритими ключами PKI.

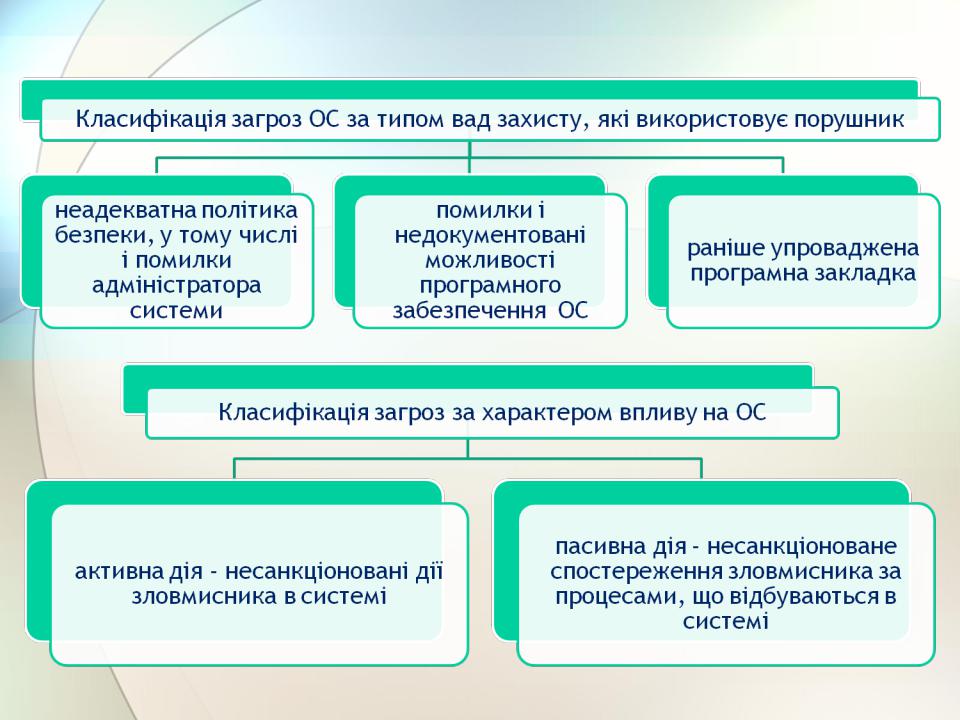

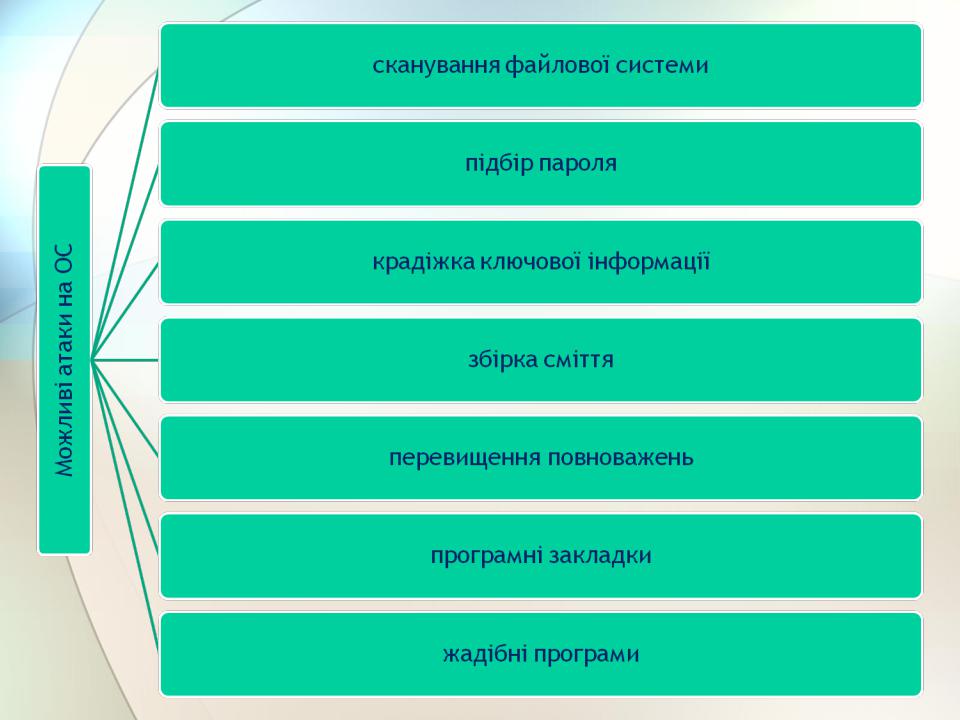

1. Проблеми забезпечення безпеки ОС.

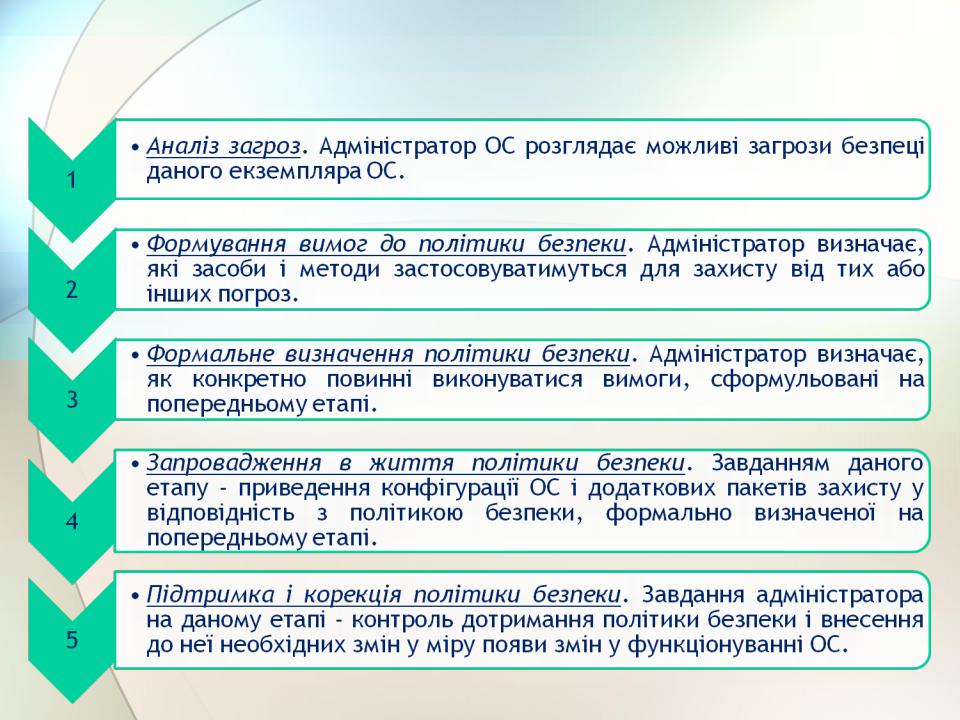

Оптимальна адекватна політика безпеки - це така політика безпеки, яка не тільки не дозволяє зловмисникам виконувати несанкціоновані дії, але і не приводить до негативних ефектів.

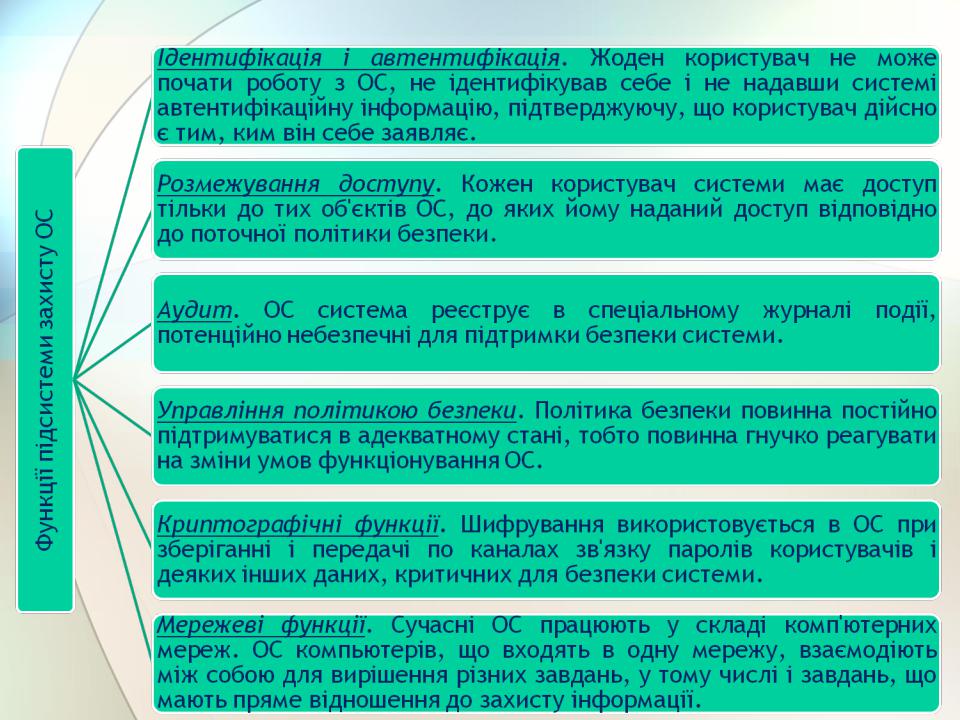

2. Архітектура підсистеми захисту ОС.