KN_6_2013-2014 / СТЕПАНОВ / Захист інформації / Лекції / ZM3

.pdf

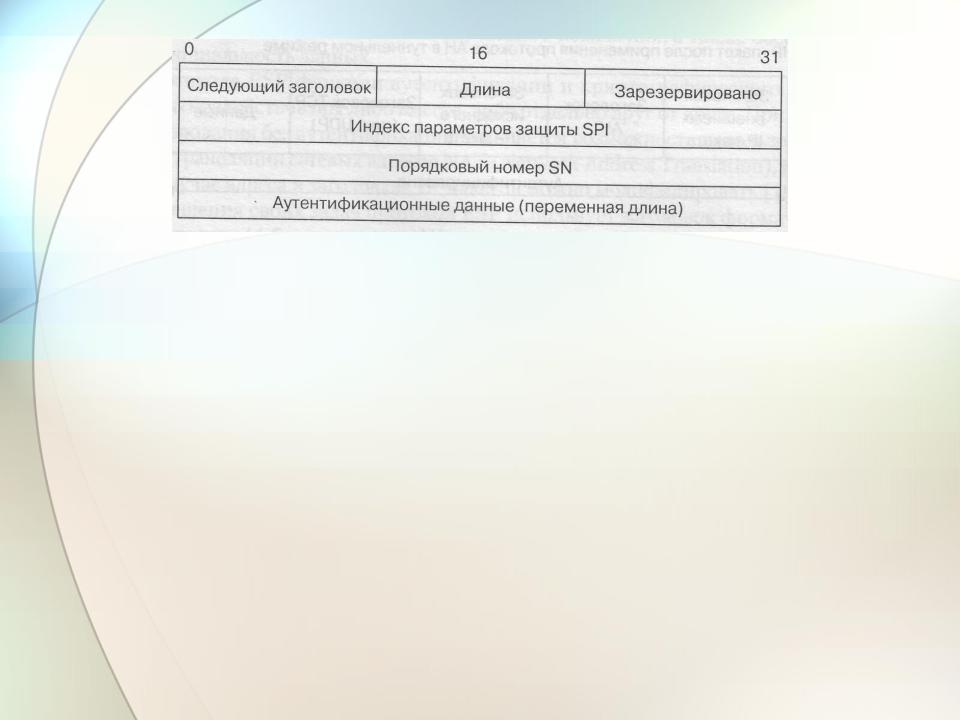

Формат заголовка AH

-наступний заголовок (Next Header) - однобайтове поле, що містить код протоколу наступного заголовка, вкладеного в IPSec-пакет, наприклад код протоколу TCP або ESP, чий заголовок слідує за АН;

-довжина (Payload Len) - указує довжину заголовка АН в 32-бітових словах;

-індекс параметрів захисту SPI (Security Parameters Index) - 32-розрядна мітка безпечної асоціації SA (Security Association), яка містить параметри тунелю IPSec, типи криптографічних алгоритмів і ключі шифрування;

-порядковий номер SN (Sequence Number) - 32-бітове число, що збільшується на 1 після передачі кожного захищеного по протоколу АН IP-пакету. Забезпечує захист від помилкового відтворення раніше посланих IP-пакетів;

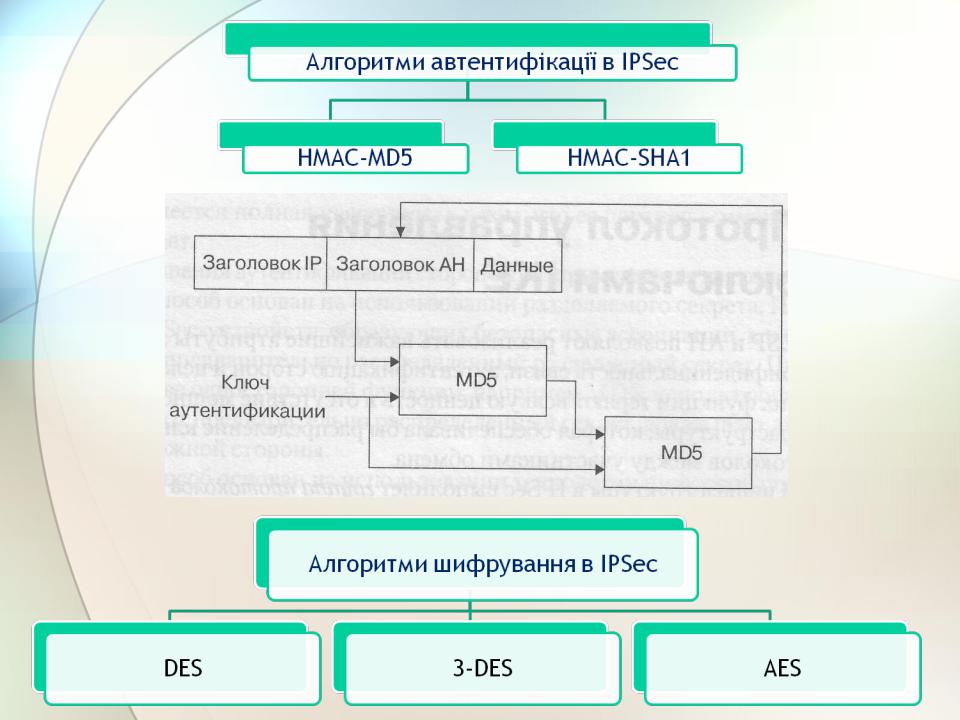

-автентифікаційні дані (Authentication Data) (цифровий підпис, дайджест або код перевірки цілісності ICV (Integrity Check Value)) - поле змінної довжини, що містить інформацію, для автентифікації пакету і звану МАС-кодом (Message Authentication Code). Вміст поля обчислюється за допомогою одного з двох алгоритмів HMAC-MD5 і HMAC-SHA1, заснованих на застосуванні односторонніх хэш-функций з секретними ключами.

IP-пакет після застосування протоколу АН в транспортному режимі

IP-пакет після застосування протоколу АН в тунельному режимі

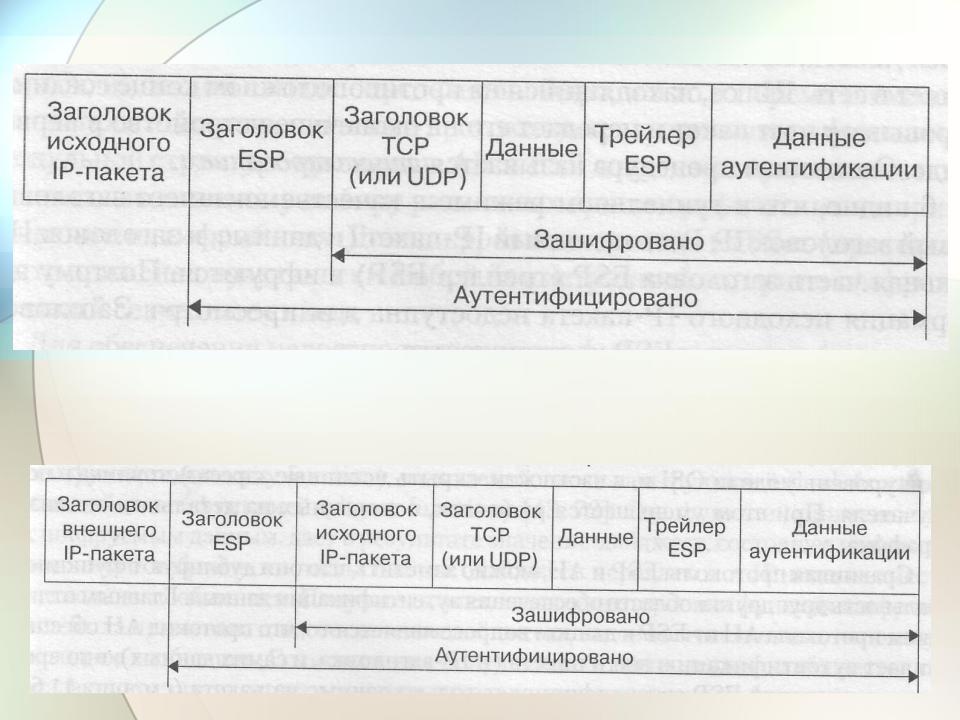

Протокол інкапсулюючого захисту вмісту ESP (Encapsulating Security Payload) забезпечує конфіденційність, автентичність, цілісність і захист від повторів для пакетів даних. Слід зазначити, що конфіденційність даних протокол ESP забезпечує завжди, а цілісність і автентичність є для нього опційними вимогами. Конфіденційність даних забезпечується шляхом шифрування вмісту окремих пакетів. Цілісність і автентичність даних забезпечуються на основі обчислення дайджеста.

З приведеного переліку функцій по захисту інформаційного обміну видно, що функціональність протоколу ESP ширша, ніж у протоколу АН. Протокол ESP підтримує всі функції протоколу АН по захисту зашифрованих потоків даних від фальсифікації, відтворення і випадкового спотворення, а також забезпечує конфіденційність даних.

У протоколі ESP функції аутентифікації і криптографічного закриття можуть бути задіяні або разом, або окремо один від одного. При виконанні шифрування без аутентифікації з'являється можливість використання механізму трансляції мережевих адрес NAT (Network Address Translation), оскільки в цьому випадку адреси в заголовках IP-пакетов можна модифікувати.

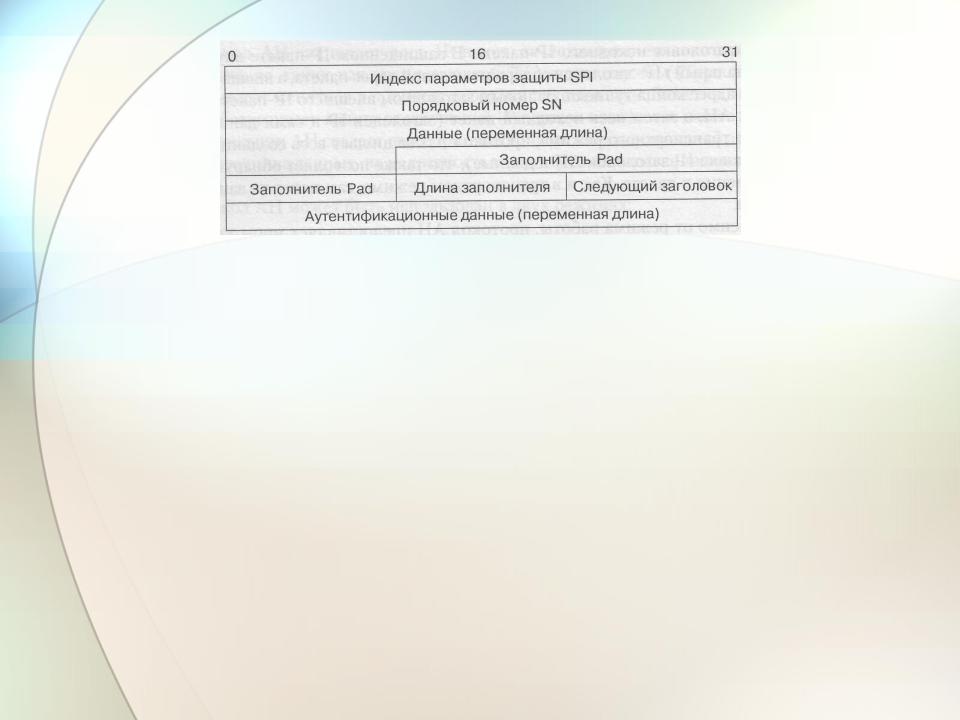

Формат заголовка ESP

-індекс параметрів захисту SPI (Security Parameters Index) - використовується спільно з адресою одержувача і протоколом захисту (АН або ESP). Указує на відповідну угоду SA;

-порядковий номер SN (Sequence Number) - забезпечує захист від повторів для SA. 32-бітове число, спочатку =1 і збільшується з кроком 1. Не повторюється і указує № посланого пакету за даною угодою. Одержувач упевняється, що пакету з таким № ще не було. Якщо ж пакет вже був, він не приймається;

-дані (Payload Data);

-заповнювач (Padding) – 0-255 байт для 32-біт вирівнювання з блоком шифру;

-довжина заповнювача (Padding Length) - довжина поля заповнювача в байтах;

-наступний заголовок (Next Header) – природа даних (TCP або UDP);

-автентифікаційні дані (Authentication Data) - код перевірки цілісності ICV і код автентичності повідомлення, які використовуються для перевірки достовірності відправника і цілісності повідомлення. ICV обчислюється для заголовка ESP, переданих даних і кінцевої мітки ESP. Authentication Data

поміщається в заголовок ESP тільки при включеній автентифікації.

IP-пакет після застосування протоколу ESP в транспортному режимі

IP-пакет після застосування протоколу ESP в тунельному режимі

16. Протокол управління криптоключами IKE.

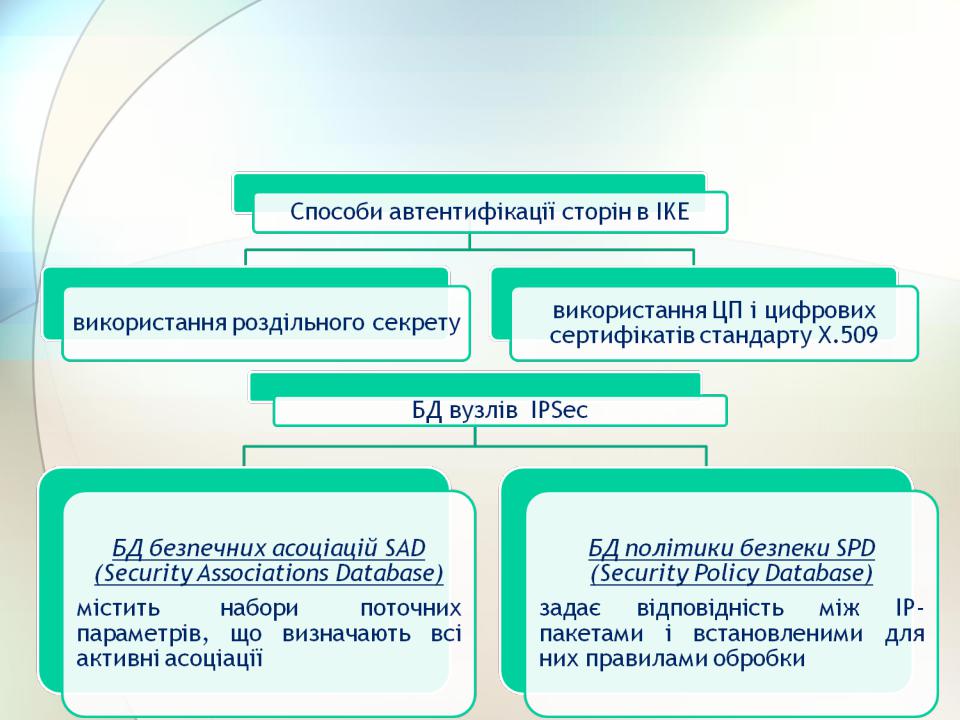

IKE (Internet Key Exchange) - стандартний протокол IPSec, який використовується для забезпечення безпеки взаємодії у віртуальних приватних мережах. Призначення IKE - захищене узгодження і доставка ідентифікованого матеріалу для асоціації безпеки (SA).

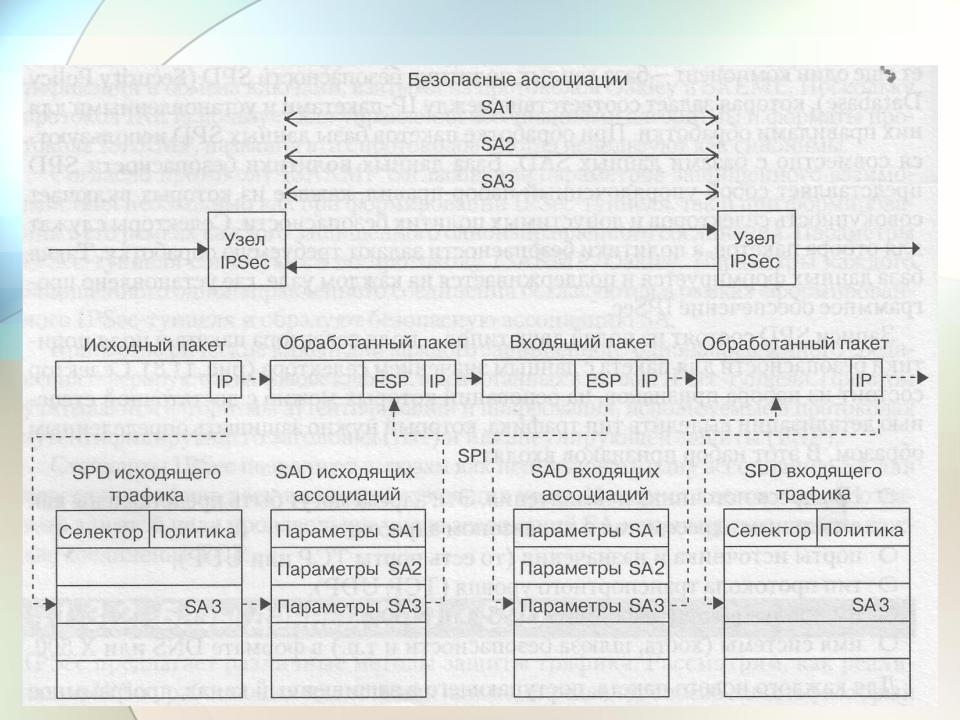

Встановлення відповідності між IP-пакетами і правилами обробки

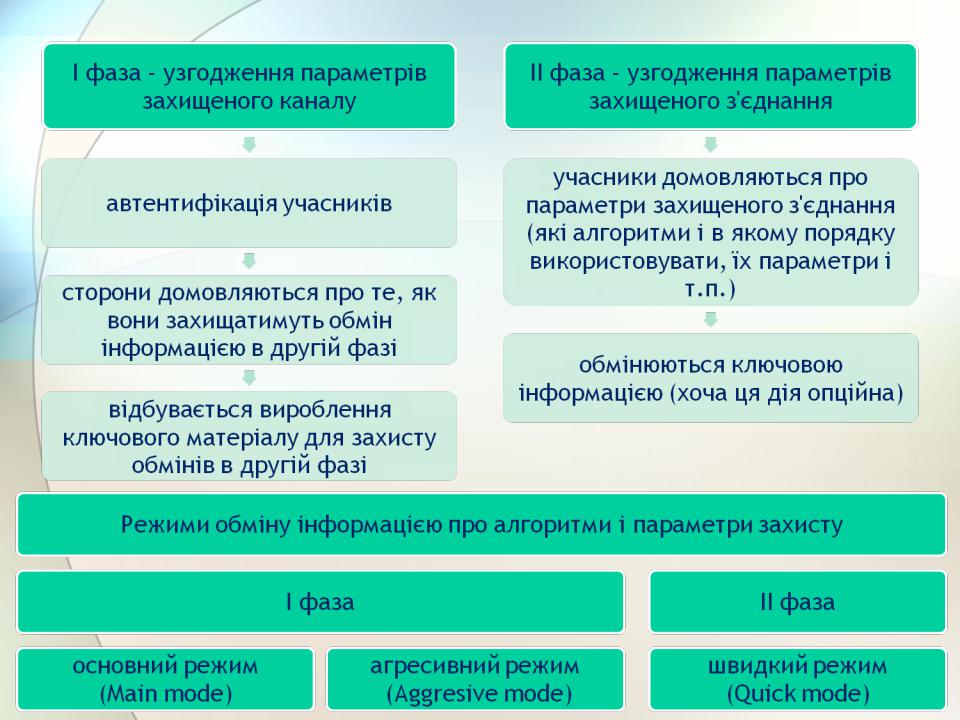

Процес встановлення захищеного з'єднання в протоколі IKE