- •Модуль 1 лекция 1. Основные направления обеспечения безопасности информации и информационных ресурсов

- •1.1. Основные определения

- •1.2. Правовая защита

- •1.3 Организационная защита информации

- •1.3.1 Общие положения организационной защиты

- •1.4 Инженерно-техническая защита информации

- •1.4.1 Общие положения инженерно-технической защиты

- •Лекция 2 системный подход к решению проблемы защиты информации

- •Лекция 3 угрозы безопасности информации и информационных ресурсов

- •3.1. Общие положения

- •3.2. Классификация угроз безопасности информации

- •3.3. Классификация источников угроз

- •3.4. Классификация уязвимостей безопасности

Лекция 3 угрозы безопасности информации и информационных ресурсов

3.1. Общие положения

На сегодня считают, что обеспечение безопасности информации должно носить комплексный характер. Все больше специалистов предлагают свои решения в отрасли обеспечения безопасности информационных ресурсов как комплексные. Однако организация обеспечения безопасности информации должна носить не просто комплексный характер, но еще и учреждаться на всестороннем анализе возможных негативных последствий, при котором важно не упустить никаких существенных аспектов.

В первую очередь мероприятия обеспечения информационной безопасности в организации направляются только на то, чтобы не допустить убытков от потери конфиденциальной информации. В соответствии с этим, уже предусматривается наличие ценной информации, в случае потери которой организация может понести убытки. А если есть ценная информация, то конечно же есть возможность осуществления любых действий, которые могут нанести вред этой информации. Все вредные действия могут быть осуществленные только при наличии любых слабых мест (уязвимостей) (рис. 3.1). А если есть действия, то есть наивысшая угроза их осуществления, а также имеются источники, из которых эти угрозы могут исходить.

Рис. 3.1. Механизм формирования атаки

Возникает следующая цепочка: источник угроза — фактор (уязвимость) — угроза (действие) — следствие (атака).

Источник угрозы — это потенциальные антропогенные, техногенные или стихийные носители угрозы безопасности.

Угроза (действие) — это возможная опасность (потенциальная или реальная) совершения любого действия (действия или бездействия), направленного против объекта защиты (информационных ресурсов), которое наносит убыток собственнику или пользователю, которая проявляется как опасность искажения или потери информации.

Фактор (уязвимость) — это свойственные объекту информатизации причины, которые приводят к нарушению безопасности информации на конкретном объекте и предопределенны слабыми местами процесса функционирования объекта информатизации, свойствами архитектуры информационно-телекоммуникационной системы, протоколами обмена и интерфейсами, которые применяются, программным обеспечением и аппаратными средствами, условиями эксплуатации.

Следствие (атака) — это возможные последствия реализации угрозы (возможные действия) при взаимодействии источника угрозы через имеющиеся факторы (уязвимости).

Атака — это всегда пара "источник-фактор", который реализует угрозу и приводит к убыткам.

3.2. Классификация угроз безопасности информации

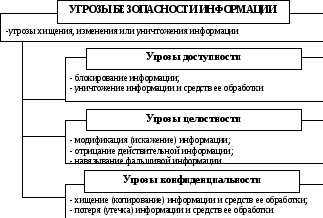

Можно выделить три основных вида угроз безопасности информации: угрозы безопасности информации при обеспечении конфиденциальности, доступности и целостности (рис. 3.2).

Рис. 3.2. Классификация угроз безопасности информации

Угрозы безопасности информации при обеспечении конфиденциальности:

кража (копирование) информации и средств ее обработки;

потеря (неумышленная потеря, утечка) информации и средств ее обработки.

Угрозы безопасности информации при обеспечении доступности:

блокировка информации;

уничтожение информации и средств ее обработки.

Угрозы безопасности информации при обеспечении целостности:

модификация (искажение) информации;

отрицание подлинности информации;

навязывание фальшивой информации.