- •Методы и средства защиты информации

- •Российская разведка

- •Радиоразведка во время Второй мировой войны

- •Разведка конца ХХ века

- •Советские спецслужбы

- •КГБ СССР

- •ГРУ ГШ ВС СССР

- •Спецслужбы США

- •РУМО (DIA)

- •НУВКР (NRO)

- •НАГК (NIMA)

- •Спецслужбы Израиля

- •Моссад

- •Аман

- •Спецслужбы Великобритании

- •MI5 (Security Service)

- •ЦПС (GCHQ)

- •Спецслужбы ФРГ

- •Спецслужбы Франции

- •ДГСЕ (DGSE)

- •Роль средств технической разведки в XXI веке

- •Сигнал и его описание

- •Сигналы с помехами

- •Излучатели электромагнитных колебаний

- •Низкочастотные излучатели

- •Высокочастотные излучатели

- •Оптические излучатели

- •Образование радиоканалов утечки информации

- •Оценка электромагнитных полей

- •Аналитическое представление электромагнитной обстановки

- •Обнаружение сигналов в условиях воздействия непреднамеренных помех

- •Оценка параметров сигналов в условиях воздействия непреднамеренных помех

- •Физическая природа, среда распространения и способ перехвата

- •Заходовые методы

- •Перехват акустической информации с помощью радиопередающих средств

- •Перехват акустической информации с помощью ИК передатчиков

- •Закладки, использующие в качестве канала передачи акустической информации сеть 220 В и телефонные линии

- •Диктофоны

- •Проводные микрофоны

- •“Телефонное ухо”

- •Беззаходовые методы

- •Аппаратура, использующая микрофонный эффект телефонных аппаратов

- •Аппаратура ВЧ навязывания

- •Стетоскопы

- •Лазерные стетоскопы

- •Направленные акустические микрофоны (НАМ)

- •Физические преобразователи

- •Характеристики физических преобразователей

- •Виды акустоэлектрических преобразователей

- •Индуктивные преобразователи

- •Микрофонный эффект электромеханического звонка телефонного аппарата

- •Микрофонный эффект громкоговорителей

- •Микрофонный эффект вторичных электрочасов

- •Паразитные связи и наводки

- •Паразитные емкостные связи

- •Паразитные индуктивные связи

- •Паразитные электромагнитные связи

- •Паразитные электромеханические связи

- •Паразитные обратные связи через источники питания

- •Утечка информации по цепям заземления

- •Радиационные и химические методы получения информации

- •Классификация каналов и линий связи

- •Взаимные влияния в линиях связи

- •Виды и природа каналов утечки информации при эксплуатации ЭВМ

- •Анализ возможности утечки информации через ПЭМИ

- •Способы обеспечения ЗИ от утечки через ПЭМИ

- •Механизм возникновения ПЭМИ средств цифровой электронной техники

- •Техническая реализация устройств маскировки

- •Устройство обнаружения радиомикрофонов

- •Обнаружение записывающих устройств (диктофонов)

- •Физические принципы

- •Спектральный анализ

- •Распознавание событий

- •Многоканальная фильтрация

- •Оценка уровня ПЭМИ

- •Метод оценочных расчетов

- •Метод принудительной активизации

- •Метод эквивалентного приемника

- •Методы измерения уровня ПЭМИ

- •Ближняя зона

- •Дальняя зона

- •Промежуточная зона

- •Средства проникновения

- •Устройства прослушивания помещений

- •Радиозакладки

- •Устройства для прослушивания телефонных линий

- •Методы и средства подключения

- •Методы и средства удаленного получения информации

- •Дистанционный направленный микрофон

- •Системы скрытого видеонаблюдения

- •Акустический контроль помещений через средства телефонной связи

- •Перехват электромагнитных излучений

- •Классификация

- •Локальный доступ

- •Удаленный доступ

- •Сбор информации

- •Сканирование

- •Идентификация доступных ресурсов

- •Получение доступа

- •Расширение полномочий

- •Исследование системы и внедрение

- •Сокрытие следов

- •Создание тайных каналов

- •Блокирование

- •Помехи

- •Намеренное силовое воздействие по сетям питания

- •Технические средства для НСВ по сети питания

- •Вирусные методы разрушения информации

- •Разрушающие программные средства

- •Негативное воздействие закладки на программу

- •Сохранение фрагментов информации

- •Перехват вывода на экран

- •Перехват ввода с клавиатуры

- •Перехват и обработка файловых операций

- •Разрушение программы защиты и схем контроля

- •Показатели оценки информации как ресурса

- •Классификация методов и средств ЗИ

- •Семантические схемы

- •Некоторые подходы к решению проблемы ЗИ

- •Общая схема проведения работ по ЗИ

- •Классификация технических средств защиты

- •Технические средства защиты территории и объектов

- •Акустические средства защиты

- •Особенности защиты от радиозакладок

- •Защита от встроенных и узконаправленных микрофонов

- •Защита линий связи

- •Методы и средства защиты телефонных линий

- •Пассивная защита

- •Приборы для постановки активной заградительной помехи

- •Методы контроля проводных линий

- •Защита факсимильных и телефонных аппаратов, концентраторов

- •Экранирование помещений

- •Защита от намеренного силового воздействия

- •Защита от НСВ по цепям питания

- •Защита от НСВ по коммуникационным каналам

- •Основные принципы построения систем защиты информации в АС

- •Программные средства защиты информации

- •Программы внешней защиты

- •Программы внутренней защиты

- •Простое опознавание пользователя

- •Усложненная процедура опознавания

- •Методы особого надежного опознавания

- •Методы опознавания АС и ее элементов пользователем

- •Проблемы регулирования использования ресурсов

- •Программы защиты программ

- •Защита от копирования

- •Программы ядра системы безопасности

- •Программы контроля

- •Основные понятия

- •Немного истории

- •Классификация криптографических методов

- •Требования к криптографическим методам защиты информации

- •Математика разделения секрета

- •Разделение секрета для произвольных структур доступа

- •Определение 18.1

- •Линейное разделение секрета

- •Идеальное разделение секрета и матроиды

- •Определение 18.3

- •Секретность и имитостойкость

- •Проблема секретности

- •Проблема имитостойкости

- •Безусловная и теоретическая стойкость

- •Анализ основных криптографических методов ЗИ

- •Шифрование методом подстановки (замены)

- •Шифрование методом перестановки

- •Шифрование простой перестановкой

- •Усложненный метод перестановки по таблицам

- •Усложненный метод перестановок по маршрутам

- •Шифрование с помощью аналитических преобразований

- •Шифрование методом гаммирования

- •Комбинированные методы шифрования

- •Кодирование

- •Шифрование с открытым ключом

- •Цифровая подпись

- •Криптографическая система RSA

- •Необходимые сведения из элементарной теории чисел

- •Алгоритм RSA

- •Цифровая (электронная) подпись на основе криптосистемы RSA

- •Стандарт шифрования данных DES

- •Принцип работы блочного шифра

- •Процедура формирования подключей

- •Механизм действия S-блоков

- •Другие режимы использования алгоритма шифрования DES

- •Стандарт криптографического преобразования данных ГОСТ 28147-89

- •Аналоговые скремблеры

- •Аналоговое скремблирование

- •Цифровое скремблирование

- •Критерии оценки систем закрытия речи

- •Классификация стеганографических методов

- •Классификация стегосистем

- •Безключевые стегосистемы

- •Определение 20.1

- •Стегосистемы с секретным ключом

- •Определение 20.2

- •Стегосистемы с открытым ключом

- •Определение 20.3

- •Смешанные стегосистемы

- •Классификация методов сокрытия информации

- •Текстовые стеганографы

- •Методы искажения формата текстового документа

- •Синтаксические методы

- •Семантические методы

- •Методы генерации стеганограмм

- •Определение 20.4

- •Сокрытие данных в изображении и видео

- •Методы замены

- •Методы сокрытия в частотной области изображения

- •Широкополосные методы

- •Статистические методы

- •Методы искажения

- •Структурные методы

- •Сокрытие информации в звуковой среде

- •Стеганографические методы защиты данных в звуковой среде

- •Музыкальные стегосистемы

Спецслужбы Великобритании 87

делов, а также Учебный центр по военной разведке и безопасности (DISC — Defence Intelligence and Security Center) и Агентство военной геодезической разведки (DGIIA

— Defence Geographic and Imagery Intelligence Agency).

MI5 (Security Service)

Служба безопасности (по понятным причинам аббревиатура ее англоязычного названия не используется) подотчетна государственному секретарю (секретарю по внутренним делам), но при этом не входит в структуру Управления внутренних дел (Home Office). Службой руководит Генеральный директор (Director General). Оперативное руководство возложено на его заместителя.

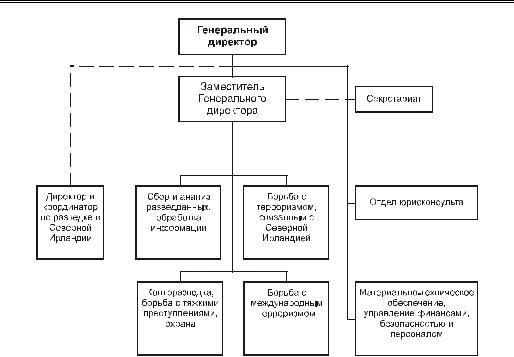

В структуре Службы безопасности (рис. 3.11) имеется шесть отделений, возглавляемых директорами, а также отдел юрисконсульта. Генеральный директор, его заместитель, директоры отделений и юрисконсульт составляют Руководящий совет (Management Board), принимающий решения по политическим и стратегическим вопросам.

Исполнительным органом Службы безопасности является спецподразделение, входящее в состав Скотланд-Ярда. Только оно имеет право проводить аресты и представлять MI5 в суде. Спецподразделение занимается борьбой с ирландскими террористами, а также предотвращением подрывных акций иностранных разведок (в недавнем прошлом, в основном, советских).

Служба безопасности работает в тесном контакте с SIS и спецслужбами Вооруженных Сил. Доступ к разведывательной информации, собираемой другими спецслужбами, предоставляется сотрудникам Службы безопасности только для проведения расследований в рамках их компетенции.

88 Глава 3. Спецслужбы ведущих стран мира и бывшего СССР

Рис. 3.11. Структура Службы безопасности (MI5)

MI6 (SIS)

Служба SIS занимается внешней разведкой. Первым директором Бюро секретной службы (Secret Service Bureau), предшественника SIS, был капитан Королевского флота Мэнсфилд Камминг (Mansfield Cumming). Все документы он подписывал серыми чернилами, ставя в качестве подписи первую букву своей фамилии — “C”. С тех пор всех Генеральных директоров SIS называют “С”, а изображение серой буквы “C” вынесено на эмблему SIS.

Хотя служба SIS включена в состав Управления по иностранным делам и Содружеству (Министерство иностранных дел Великобритании), Генеральный директор SIS по многим вопросам может связываться непосредственно с премьер-министром или действовать самостоятельно. Подчиненность SIS внешнеполитическому ведомству позволяет ее сотрудникам при работе в других странах пользоваться дипломатическим прикрытием.

В структуре SIS пять управлений и несколько вспомогательных отделов.

•Управление подготовки заданий и анализа разведывательной информации. Готовит задания для добывающих подразделений в соответствии с указаниями, полученными от политического и военного руководства Великобритании. Анализирует собранную информацию и готовит обзоры, отчеты, сводки и другие документы.

•Управление регионов. Состоит из отделов, работающих по отдельным географическим регионам мира.

Спецслужбы Великобритании 89

•Управление внешней разведки и безопасности. Занимается противодействием иностранным разведкам, а также оперативным обеспечением сотрудников SIS.

•Управление специальной разведки. Отвечает за разработку и применение в оперативной работе технических средств специального назначения.

•Административное управление. Отвечает за административное обеспечение основных управлений SIS, а также за подбор и расстановку кадров.

Помимо управлений, в структуре SIS имеются самостоятельные отделы, такие как отдел по международным отношениям и отдел по связям с другими спецслужбами.

SIS — одна из старейших спецслужб мира, оказавшая влияние на развитие спецслужб США, Канады, Австралии и Новой Зеландии. Не удивительно, что SIS тесно сотрудничает с ними, обмениваясь добываемой разведывательной информации и согласовывая свои действия.

ЦПС (GCHQ)

GCHQ — это одна из основных спецслужб Великобритании, которая отвечает за ведение радиотехнической и радиоэлектронной разведки, а также за безопасность правительственных линий связи. Хотя структурно центр GCHQ, как и служба SIS, подчинен секретарю по иностранным делам, фактически он подчиняется непосредственно пре- мьер-министру.

Задача радиоразведки решается станциями слежения и перехвата, расположенными как на территории Великобритании, так и за рубежом (Германия, Гибралтар, Турция, Оман, Кипр, о. Вознесения). Эта работа координируется Организацией по комплексному перехвату сигналов (CSO — Complex Signal Organization). Большинство станций, работающих в интересах ОКПС и находящихся на территории военных баз Великобритании, входят в структуру Министерства обороны, и только станция в г. Морвенстоув напрямую подчинена GCHQ.

Вторая задача GCHQ возложена на Группу безопасности электронных коммуникаций

(CESG — Communication Electronics Security Group). ГБЭК работает в интересах прави-

тельства и Вооруженных Сил Великобритании, оказывая помощь в защите используемых ими линий связи и информационных систем. Группа CESG является официальным органом, регулирующим вопросы использования криптографии в Великобритании, а также отвечающим за безопасность информации в целом. Помимо правительства и трех спецслужб (MI5, MI6 и GCHQ), под юрисдикцию группы CESG подпадают все юридические лица, работающие на правительство Великобритании. Кроме того, эта группа тесно сотрудничает с промышленностью с целью обеспечения государственных органов в соответствующих технологиях и системах.

Исторически центр GCHQ находился в пригороде Лондона Блетчли Парк (именно там во время второй мировой войны был взломан код немецкой шифровальной машины “Энигма”). После войны GCHQ переехал в г. Челтенхем, находящийся в 129 км от Лондона, и занимает в нем два отдельно стоящих здания. В мае 2003 года центр должен за-