- •М.А.Андриянова, м.А.Князева

- •Учебное пособие

- •Часть 2

- •Тема 1.Базы данных 7

- •Тема 2.Модели и моделирование 23

- •Тема 3.Компьютерные сети 39

- •Тема 4.Информационная безопасность 77

- •Тема 5.Искусственный интеллект 84

- •Предисловие

- •Тема 1.Базы данных

- •1.1.Основные понятия баз данных

- •1.2.Виды моделей бд

- •1.2.1.Иерархическая модель данных

- •1.2.2.Сетевая модель данных

- •1.2.3.Реляционная модель данных

- •1.3.Классификация баз данных

- •1.4.Проектирование реляционной бд

- •1.4.1.Требования к бд

- •1.4.2.Трехуровневая архитектура представления данных

- •1.4.3.Средства представления инфологической модели данных

- •1.4.4.Нормализация отношений

- •Первая нормальная форма

- •Вторая нормальная форма

- •Третья нормальная форма

- •1.5.Основы использования языка sql

- •1.5.1.Язык Описания Данных

- •1.6.Язык Манипулирования Данными

- •1.7.Тесты для самопроверки

- •2.1.Ключевые этапы моделирования

- •2.2.Обобщённая классификация моделей

- •2.2.1.Категориальные модели

- •2.2.2.Модели, фиксирующие особенности свойств оригинала

- •2.2.3.Природа моделей

- •2.2.4.Основания для перехода от модели к оригиналу

- •2.3.Классификация математических моделей

- •2.3.1.Модели, определяемые методом получения результата

- •2.3.2.Модели, определяемые инструментальной средой моделирования

- •2.4.Тесты для самопроверки

- •3.2.Топология компьютерных сетей

- •3.3.Структура вычислительной сети

- •3.3.1.Компьютеры

- •3.3.2.Каналы передачи данных

- •3.3.3.Устройства сопряжения эвм с аппаратурой передачи данных

- •3.3.4.Устройства межсетевого интерфейса

- •3.3.5.Устройства коммутации

- •3.3.6.Методы доступа к каналам связи

- •3.4.Локальные сети

- •3.5.Организация работы в локальной сети

- •3.5.1.Сеть с файловым сервером

- •3.5.2.Одноранговая сеть

- •3.5.3.Модель открытой системы взаимодействия

- •3.6.Возможности сети Интернет

- •3.6.1.Программное обеспечение работы в Интернет

- •3.6.2.Адресация и протоколы в Интернет

- •3.7.Службы Интернета

- •3.7.1.Терминальный режим

- •3.7.2.Всемирная паутина, или WorldWideWeb

- •3.7.3.Служба Gopher

- •3.7.4.Файловые информационные ресурсы ftp

- •3.7.5.Электронная почта (e-mail)

- •3.7.6.Списки рассылки (Mail List)

- •3.7.7.Новости, или конференции

- •3.7.8.Передача разговоров по Интернету

- •3.7.9.Многопользовательские области, или Игры в Internet

- •3.7.10.Радиовещание Интернет (Internet Talk Radio)

- •3.7.11.Базы данных wais

- •3.8.Сетевая операционная система (сос)

- •3.8.1.Сетевая операционная система aix

- •3.8.2.Сетевая операционная система Cairo

- •3.8.3.Сетевая операционная система Dayton

- •3.8.4.Сетевая операционная система lan Server

- •3.8.5.Сетевая операционная система NetWare

- •3.8.6.Сетевая операционная система vines

- •3.8.7.Сетевая операционная система Windows 95

- •3.8.8.Сетевая операционная система Windows nt*

- •3.8.9.Сетевая операционная система Windows ntas

- •3.8.10.Операционная система unix

- •3.9.Тесты для самопроверки

- •6. Какой домен обозначает образовательные структуры?

- •4.2.Объекты и элементы защиты в компьютерных системах обработки данных

- •4.3.Средства опознания и разграничения доступа к информации

- •4.4.Криптографический метод защиты информации

- •4.5.Компьютерные вирусы и антивирусные программные средства

- •4.6.Защита программных продуктов

- •4.7.Обеспечение безопасности данных на автономном компьютере

- •4.8.Безопасность данных компьютерных сетей

- •4.9.Тесты для самопроверки

- •5.2.Типичные модели представления знаний

- •5.2.1.Логическая модель представления знаний

- •5.2.2.Представление знаний правилами продукций

- •5.2.3.Объектно-ориентированное представление знаний фреймами

- •5.2.4.Модель семантической сети

- •5.3.Эволюционные аналогии в искусственных интеллектуальных системах

- •5.4.Тесты для самопроверки

- •Информатика

- •Часть 2

- •300600, Г. Тула, пр. Ленина, 92

- •300600, Г. Тула, ул. Болдина, 151

3.4.Локальные сети

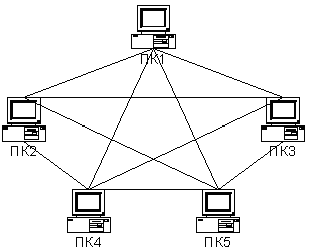

Существуют два принципиально разных способа соподчинения компьютеров в локальной сети (ЛС) и соответственно технологии работы в ней:

Рисунок

21 - Схема соподчинения ПК в одноранговой

сети

Рисунок

21 - Схема соподчинения ПК в одноранговой

сети

Равноправность ПК означает, что владельцу каждого компьютера в сети предоставлена программная возможность самому преобразовывать свой локальный ресурс (диски, папки, принтер) в разделяемый, предоставив доступ к нему другим пользователям группы, а также устанавливать права и пароль доступа к ресурсу.

В одноранговой сети каждая рабочая станция может одновременно как предоставлять свои ресурсы другим компьютерам группы (быть сервером), так и использовать ресурсы других ПК (быть клиентом). Сети этого вида часто организуются в небольших офисах для объединения в сеть небольшого числа компьютеров (10-15 ПК). Создание и эксплуатация такой сети не требуют высокого профессионализма и наличия специального лица - системного администратора, ответственного за функционирование сети;

Рисунок

22 - Иерархическая сеть

Рисунок

22 - Иерархическая сеть

Однако создание иерархической сети требует высокого профессионализма, а работу всей сети организует системный администратор.

Наряду с классическими сетями указанных выше двух видов возможна организация сетей и более сложных видов.

Наибольшее распространение в связи с применением в качестве сетевых кабелей витой пары получила радиальная топология ЛС.

3.5.Организация работы в локальной сети

Рассмотрим технологию работы в сети с файловым сервером, т.к. организация файлового сервера является наиболее простой и распространенной формой использования иерархических сетей, и работу в одноранговой сети.

3.5.1.Сеть с файловым сервером

Способ организации и хранения информации на файловом сервере устанавливается администратором сети. На нем также лежит ответственность за сохранность коллективно используемой информации. В отличие от одноранговых сетей в иерархических сетях всегда идентифицируются не компьютеры, а конкретные пользователи.

Для получения полноправного доступа в сеть пользователь должен лично зарегистрироваться у системного администратора.

В процессе регистрации пользователю присваиваются уникальное имя (имя пользователя, LoginNameилиUserName), под которым он будет известен в сети, и пароль (Password), который должен быть известен только системному администратору и самому пользователю. Присвоенные пользователюUserNameиPasswordзаносятся в специальную учетную запись пользователя, которая хранится в базе данных пользователей на сервере. В этой записи в дальнейшем регистрируются основные результаты работы пользователя в сети, например, такие, как общее использованное время, объем занятой им на сервере памяти, количество распечатанных на сетевом принтере страниц и др.

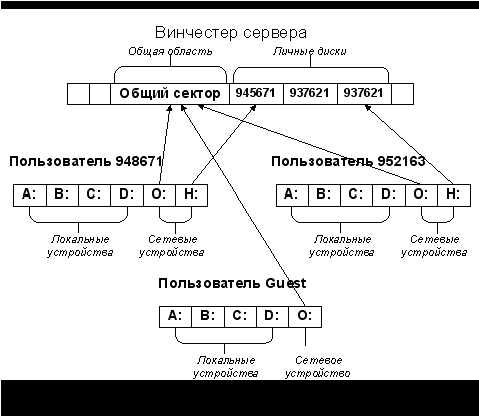

В момент регистрации системным администратором также устанавливается, какие ресурсы на сервере и с какими правами доступа будут доступны пользователю. Обычно каждому пользователю выделяются на жестком диске сервера три области следующего вида:

· личная область пользователя, доступная только ему со всеми правами (создания в ней папок и файлов, редактирования и исполнения файлов, их удаления). Другие пользователи не только не имеют доступа в «чужие личные области», но даже и не видят их средствами файловой системы. Личные области используются для хранения конфиденциальной информации пользователя;

· общая область, к которой одновременно имеют доступ все пользователи сети с правом чтения и записи. Эта область предназначена для обмена информацией между различными пользователями сети или между рабочими станциями;

· область чтения, из которой пользователь может только читать информацию.

Для того чтобы получить доступ к личной области на сервере, пользователь должен выполнить процедуру регистрации в сети. Процедура входа в сеть выполняется после включения или перезагрузки компьютера, а также по специальным командам.

Если задано неверное UsernameилиPasswordне соответствует указанному пользователемUsername, то после троекратного предоставления возможности повторной регистрации выполняется загрузка ПК без подключения к серверу (загрузка только локальной станции).

При правильном задании UsernameиPasswordзагрузка ПК заканчивается и производится его подключение к серверу. После этого во всех программах работы с файлами, а также во всех окнах открытия и сохранения файлов в приложениях (например, вWord,Excelи др.) сетевые ресурсы чаще всего выступают как новые логические диски с назначенными им буквами и, возможно, с именами. Например, личная область студентов появляется в указанных окнах как диск Н: с именем, совпадающим сUserName, а общая область - как диск О: с именемCommon. Причем, для пользователей, вошедших в сеть под разными именами, выражение Н: обозначает разные области диска сервера, а диск О: у всех пользователей относится к общей для всех информации (рисунок 23).

Для того чтобы пользователи, не имеющие учетной записи, могли работать в сети с очень ограниченными правами, во всех сетевых операционных системах обычно регистрируется пользователь с некоторым специальным именем, например Guest. Такой пользователь может войти в сеть, указав при регистрации в полеUserNameимяGuestи любой пароль (обычно он не задается вовсе). Получаемые им при этом права в сети устанавливаются системным администратором.

Обычно каждому зарегистрированному пользователю устанавливается ограничение на объем памяти, занимаемой им в совокупности на всех сетевых дисках.

По окончании работы в сети пользователь должен выполнить процедуру выхода из сеты. После этого его личные диски станут не только недоступны, но и невидимы другому пользователю, севшему за этот ПК. Вся ответственность за это лежит непосредственно на пользователе. В функции системного администратора входит только обеспечение работоспособности сервера и восстановление информации на нем в случае системных сбоев.

Отметим, что рабочие станции, входящие в иерархическую сеть, могут одновременно организовать между собой одноранговую сеть.