!!! Внимание. У файла Hosts нет расширения

Например:

127.0.0.1 localhost

192.168.2.23 mnlin2.iskratel.ru mnlin2

192.168.2.161 class1.iskratel.ru class1

или

127.0.0.1 localhost

192.168.2.23 mnlin2.iskratel.ru mnlin2

192.168.2.162 class2.iskratel.ru class2

Шаг 11. Введите команду ping в командной строке и имя хоста (например class1), нажмите Enter.

Шаг 12. Введите команду ping в командной строке и домен (например class1.iskratel.ru), нажмите

Enter.

Шаг 13. Введите команду tracert в командной строке и IP address или Domain, или Web URL и нажмите Enter. В командной строке отображаются все устройства в сети и не только (до 30), через которые проходит пакет, прежде, чем достигнуть удаленного хоста.

Шаг.14. Введите команду arp –a в командной строке для просмотра MAC-адресов последних 6-и устройств, к которым обращался ваш компьютер (broadcast запросы).

Шаг.15. Выполните ping запрос на соседнее устройство и выясните его MAC-address (arp –a).

Контрольные вопросы

1. Уникальный шестнадцатиричный код, назначаемый производителем каждому сетевому устройству для идентификации его в сети называется

-

IP-адрес

-

PC-адрес

-

MAC-адрес

-

Sun SPARCstation-адрес

-

обратный адрес

2. Хостом (от англ. host — хозяин, принимающий гостей) в компьютерных сетях называют

-

Компьютер или компьютерное устройство, оборудованное сетевым интерфейсом любого типа и не являющееся маршрутизатором

-

Дисковый массив, подключенный к серверу с помощью интерфейса SAS

-

Магистральный маршрутизатор CISCO в сети провайдера услуг Internet

-

Базовую станцию микросотовой сети DECT c функцией handover и ненаправленными штыревыми антеннами

-

Программируемый считыватель магнитных карт, установленный на двери серверной комнаты.

3. Сетевой протокол это

-

Документ, составленный инспектором Рыбнадзора об обнаружении и изъятии браконьерской сети

-

Журнал прокладки оптоволоконных кабельных трасс с указанием характеристики стыков

-

Документ о регистрации заявки на подключение компьютера к сети

-

Свод правил, созданный для Финансового управления и коммерческой Дирекции о вежливом общении с сотрудниками Управления ИТ

-

Набор правил, позволяющий осуществлять соединение и обмен данными между двумя включёнными в сеть компьютерами

4. Модель ISO/OSI

-

Имеет семь уровней взаимодействия, четко определяет различные уровни взаимодействия систем, дает им стандартные имена и указывает, какую работу должен делать каждый уровень.

-

Имеет четыре уровня взаимодействия, описывает взаимодействие протоколов в стеке TCP/IP

-

Имеет двенадцать уровней взаимодействия. Каждый уровень описвает механизмы работы с сетевыми средами и имеет формат IEEE 802.*

-

Имеет физически и канальный уровни. Физический делится на PHY и PMD, а канальный на МАС и LLC

-

Самый красивый системный администратор США. Звание ежегодно присуждается коллегией Американского Национального Института Стандартов ANSI

5. Коллизия это - …

-

Нравственные терзания сисадмина при разговоре с секретаршей Ген. директора

-

Юридический термин, означающий столкновение в арбитражном суде интересов правообладателя ПО и лица, незаконно это ПО использующего

-

Столкновение в локальной сети кадра Ethernet и маркера TokenRing в один и тот же момент времени

-

Наложение двух и более кадров от станций, пытающихся передать кадр в один и тот же момент времени

-

Перехват управляющей информации SNMP выходным маршрутизатором сети

6. RFC — это….

-

Низкоуровневый протокол передачи данных семейства xDSL

-

Один из множества пронумерованных информационных документов Интернета, содержащий технические спецификации и стандарты

-

Протокол маршрутизации высокого уровня в сетях MPLS и в автономных системах

-

Цифроаналоговый преобразователь оптических сигналов в сетях 1000BaseFX и 1000BaseLX

-

Приемник-перехватчик ROGER

7. Метод множественного доступа к среде с контролем несущей и и предотвращением коллизий (CSMA/CA) используется в:

-

Специализированных психиатрических стационарах для лечения пациентов

-

Сетях стандарта IEEE 802.3

-

Сетях стандарта IEEE 802.5

-

Сетях стандарта IEEE 802.11

-

Сетях стандарта IEEE 802.12

8. При передаче данных по оптическому волокну на большие расстояния используется:

-

Физическое уплотнение каналов

-

Интегральное уплотнение каналов

-

Криптографическое уплотнение каналов

-

Спектральное уплотнение каналов

-

Административное уплотнение каналов

9. В цифровом потоке E1 может одновременно подаваться ....... абонентских линий

-

16

-

20

-

26

-

30

-

35

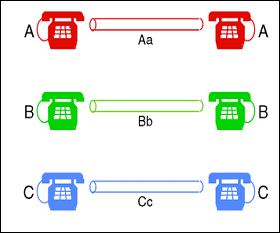

10. На рисунках приведены технологии, которые в настоящее время используются во всем мире. Как называются эти сети?

____________________________ ____________________________________________

11. Какие из перечисленных адресов являются MAC-адресами? Выберите правильный ответ.

-

00-b0-c0-cb-55-30

-

192.168.111.124

-

00-50-8b-b2-84-4b

-

10.0.1.3

-

Ул. Карла Маркса, д.2/1

12. Какие из ниже перечисленных устройств работают на 2-м уровне модели OSI (семиуровневая модель)?

-

Маршрутизатор (router)

-

Коммутатор (switsh)

-

Хаб (hub)

-

Ваш компьютер (PC)

13. На нижеприведенных рисунках обозначены способы рассылки сообщений в сети: broadcast, multicast и unicast. Какой тип запроса к какому рисунку относится?

___________________ _________________ ___________________

14. В каком исполнении на сегодняшний день существуют корзины MEA?

-

20 слотов

-

10 слотов

-

3 слота

-

1 слот

-

24 слота

15. На какой позиции в корзине MEA20 находится Ethernet Switch?

-

1

-

3

-

5

-

9

-

16

16. Какая шина в корзине MEA отвечают за определение № позиции?

-

Ethernet шина

-

IPMI шина

-

Synchronization bus (шина синхронизации)

-

Кабельная шина

-

Шина данных

Пикалова Таисия

pikalova@iskratel.ru