- •Самарский государственный архитектурно-строительный университет

- •О.В. Прохорова

- •Оглавление

- •Введение

- •Основные понятия и определения предмета защиты информации

- •Правовое обеспечение информационной безопасности

- •Статья 272 ук рф

- •Статья 273 ук рф

- •Статья 274 ук рф

- •Статья 146 ук рф

- •Организационно – распорядительная документация

- •1.3. Санкционированный и несанкционированный доступ

- •1.4. Угрозы безопасности и каналы реализации угроз

- •1.5. Основные принципы обеспечения информационной безопасности

- •1.6. Ценность информации

- •1.7. Меры обеспечения безопасности компьютерных систем

- •1.8. Характеристика способов защиты компьютерной информации

- •2. Разграничение доступа к ресурсам

- •Политики безопасности

- •Дискреционные политики безопасности

- •Мандатные политики безопасности

- •Контроль доступа, базирующийся на ролях

- •Политика безопасности сети

- •3. Идентификация и аутентификация субъектов

- •3.1. Классификация подсистем идентификации и аутентификации субъектов

- •3.2. Парольные системы идентификации и аутентификации пользователей

- •Методы и средства криптографической защиты

- •4.1. Принципы криптографической защиты информации

- •4.2. Традиционные симметричные криптосистемы

- •1. Шифры замены.

- •2. Шифры перестановки.

- •3. Шифры гаммирования.

- •4.2.1. Шифрование методом замены

- •Шифрование методом Цезаря

- •Простая моноалфавитная замена

- •Шифр Гронсфельда

- •Шифрование методом Вернама

- •4.2.2. Шифрование методами перестановки

- •Метод простой перетановки

- •Алгоритм Гамильтона

- •Шифрование методом гаммирования

- •4.3.Элементы криптоанализа

- •4.4. Современные симметричные системы шифрования

- •4.5. Асимметричные криптосистемы

- •4.5.1. Принципы асимметричного шифрования

- •4.5.2. Однонаправленные функции

- •Целочисленное умножение

- •Модульная экспонента

- •4.5.3. Алгоритм шифрования rsa

- •Алгоритм формирования ключевой пары пользователем а

- •Шифрование и дешифрование сообщений в криптосистеме rsa

- •Действия получателя а

- •Действия отправителя b

- •Действия пользователя a

- •4.6. Сравнение симметричных криптосистем с асимметричными

- •Контроль целостности информации. Электронно-цифровая подпись

- •5.1. Проблема обеспечения целостности информации

- •Алгоритм вычисления контрольной суммы

- •5.2. Функции хэширования и электронно-цифровая подпись

- •1. Для документа м формируется дайджест (контрольная сумма) h с помощью заданного алгоритма хэширования.

- •2. Сформированный дайджест h шифруют на секретном ключе отправителя сообщения. Полученная в результате шифрования последовательность и есть эцп.

- •3. Сообщение м и его эцп передаются получателю сообщения.

- •5.3. Инфраструктура открытых ключей pki

- •Структура, сервисы и архитектура pki

- •Программные средства поддержки pki

- •Хранение и распределение ключевой информации

- •Типовые схемы хранения ключевой информации

- •Алгоритм идентификации и аутентификации для схемы 1

- •Алгоритм идентификации и аутентификации для схемы 2

- •Защита баз данных аутентификации в ос Windows nt и unix

- •Алгоритм хэширования lanman

- •Алгоритм хэширования ntlm

- •Иерархия ключевой информации

- •Распределение ключей

- •1. Распределение ключевой информации с использованием одного

- •2. Прямой обмен сеансовыми ключами между пользователями.

- •Прямой обмен сеансовыми ключами между пользователями

- •Протокол Диффи-Хеллмана

- •Протоколы безопасной удаленной аутентификации пользователей

- •Протокол chap (Challenge Handshaking Authentication Protocol)

- •Протокол одноразовых ключей s/key

- •Реализация метода «запрос-ответ» в oc Windows при сетевой аутентификации

- •Алгоритм формирования ответа

- •7. Защита от разрушающих программных воздействий

- •7.1. Понятие разрушающего программного воздействия

- •Модели взаимодействия прикладной программы и рпв

- •Компьютерные вирусы как класс рпв

- •Классификация файловых вирусов по способу заражения

- •Перезаписывающие вирусы

- •Вирусы-компаньоны

- •Файловые черви

- •Вирусы-звенья

- •Паразитические вирусы

- •Вирусы, поражающие исходный код программ

- •1. Загрузка вируса в память.

- •Защита от рпв. Изолированная программная среда

- •Эвристическая методика выявления рпв в bios

- •8. Защита информации в компьютерных сетях

- •8.1. Основные угрозы и причины уязвимости сети internet

- •Классификация типовых удаленных атак на интрасети

- •Отказ в обслуживании (DoS)

- •Сканирование компьютерных сетей

- •Ограничение доступа в сеть. Межсетевые экраны

- •Фильтрующие маршрутизаторы (пакетные фильтры)

- •Шлюзы сетевого уровня

- •Шлюз прикладного уровня

- •Виртуальные частные сети (vpn)

- •Протокол skip

- •Доменная архитектура вWindowsNt. Служба Active Directory

- •Централизованный контроль удаленного доступа. Серверы аутентификации

- •Прокси – сервер

- •Библиографический список

4.5. Асимметричные криптосистемы

4.5.1. Принципы асимметричного шифрования

Наряду с вычислительной простотой и интуитивной понятностью симметричных криптосистем, они обладают рядом серьезных недостатков. К основным недостаткам симметричных криптосистем относят проблему распространения симметричных ключей и проблему их хранения [2].

При использовании симметричных криптосистем для шифрования информации между пользователями криптографической сети необходимо обеспечить безопасную передачу ключей шифрования между всеми доверенными пользователями (участниками криптографического обмена). При этом передача ключа шифрования обязательно должна осуществляться по закрытому каналу, так как перехват злоумышленником данного ключа ведет к компрометации всей криптографической сети.

В связи с этим, использование симметричных алгоритмов предполагает наличие взаимного доверия сторон. Вероятность компрометации ключей тем выше, чем большее количество пользователей входит в криптографическую сеть. Это является большим недостатком симметричных криптосистем.

В отличие от симметричных криптосистем, асимметричные криптосистемыиспользуют различные ключи для шифрования и дешифрования сообщений.

Ключи в асимметричных криптосистемах всегда генерируются парами и состоят из двух частей – открытого ключа (ОК) и секретного ключа (СК).

-

Ключевая пара

СК

ОК

Открытый ключ используется для шифрования информации, является доступным для всех пользователей и может быть опубликован в общедоступном месте для использования всеми пользователями криптографической сети. Дешифрование информации с помощью открытого ключа невозможно.

Секретный ключ является закрытым и не может быть восстановлен злоумышленником из открытого ключа. Этот ключ используется для дешифрования информации и хранится только у одного пользователя – сгенерировавшего ключевую пару.

Функциональная схема взаимодействия участников асимметричного криптографического обмена представлена на рис. 4.5.

В данной схеме участвует получатель секретного сообщения А и отправитель секретного сообщения B. ОКА– открытый ключ пользователя А, СКА– секретный ключ пользователя А. Ключевая пара (ОКА, СКА) сгенерирована на стороне получателя А, после чего открытый ключ данной пары ОКАотправляется по открытому каналу пользователюB. Предполагается, что злоумышленнику также известен открытый ключ ОКА.

Рис. 4.5. Функциональная схема асимметричной криптосистемы

Отправитель B, зная открытый ключ получателя А, может зашифровать на данном ключе открытый текст и переслать его пользователю А. Пользователь А с помощью своего секретного ключа, соответствующего ОКА, может дешифровать присланное пользователем B сообщение. Злоумышленник, зная ОКА и закрытый текст, не может получить доступ не к СКА, не к открытому тексту.

Рис 4.5 отражает только одностороннюю схему взаимодействия в рамках асимметричных криптосистем. Для реализации двустороннего обмена необходима реализация следующих шагов:

1. Пользователь A генерирует ключевую пару (ОКА,СКА).

2. Пользователь B генерирует ключевую пару (ОКB,СКB).

3. Пользователи A и B должны обменяться своими открытыми ключами. Пользователь А передает свой открытый ключ ОКА пользователю B, пользователь B передает свой открытый ключ ОКB пользователю A.

4. Пользователь А шифрует информацию для пользователя B на ключе ОКB, пользователь B шифрует информацию для пользователя A на ключе ОКA.

5. Пользователь А дешифрует информацию, присланную ему от пользователя B, на ключе СКА, пользователь B дешифрует информацию, присланную ему от пользователя A, на ключе СКB.

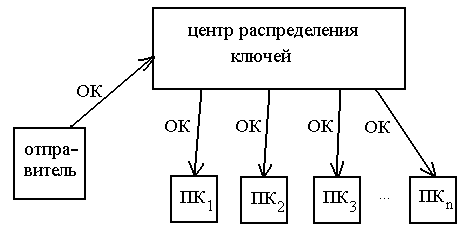

Обмен открытыми ключами в современных криптографических сетях, насчитывающих десятки и даже сотни тысяч пользователей более удобно реализовывать, используя специально выделенные для этого центры распределения ключей. Пользователь A может выложить на центр распределения ключей свой открытый ключ и любой другой пользователь, желающий шифровать информацию для A, может обратиться в данный центр и забрать его открытый ключ. Схема распределения ключей в данном случае может выглядеть следующим образом (рис. 4.6).

Рис. 4.6. Схема распределения ОК с использованием центра распределения ключей

В настоящее время все более распространенным подходом к распределению ключей становится подход, основанный на реализации инфраструктуры открытых ключей PKI и удостоверяющих центров (УЦ).

У. Диффи и М. Хеллман сформулировали требования, выполнение которых обеспечивает безопасность асимметричной криптосистемы [13]:

1. Вычисление ключевой пары (ОК, СК) должно быть достаточно простым.

2. Отправитель, зная открытый ключ получателя, может легко получить шифротекст.

3. Получатель, используя свой секретный ключ, может легко из шифротекста восстановить исходное сообщение.

4. Знание открытого ключа злоумышленником не должно влиять на криптостойкость системы. При попытке вычислить злоумышленником закрытый ключ по открытому, он должен наталкиваться на непреодолимую вычислительную проблему.

5. Злоумышленник, зная шифротекст и открытый ключ, на котором осуществлялось шифрование, при попытке восстановить исходный текст должен наталкиваться на трудно преодолимую вычислительную проблему.