- •Часть 1. Проверка локального подключения и тестирование работы списка контроля доступа

- •Из командной строки рс1 отправьте ping-запрос на рс4.

- •Шаг 2. Удаление списка контроля доступа 11 из конфигурации

- •Предлагаемый способ подсчета баллов

- •Часть 2. Топология удаленной локальной сети

- •Часть 3. Топология глобальной сети Шаг 1. Pc0 на веб-сайты.

- •Шаг 2. Pc1 на веб-сайты.

Часть 3. Топология глобальной сети Шаг 1. Pc0 на веб-сайты.

a. Оставаясь в режиме моделирования, откройте веб-обозреватель на PC0. Введите адрес www.cisco.pka и нажмите клавишу Go (Перейти).

Спрогнозируйте путь пакета , чтобы разрешить имя www.cisco.pka в IP-адрес. Запишите свой прогноз.

PC0 => Wireless Router 0 => Кабельный модем 0 => облако 0 => Router 5 => Восточный => Switch 0 => Switch2 => Switch 1=> Открытный DNS и обратно к PC0

б. Нажмите кнопку Capture / Forward (Перехватить или переслать), пока отображается веб-страница на PC0, чтобы просмотреть поток пакетов. Нажмите кнопку View Previous Events (Просмотреть предыдущие события) по запросу диалогового окна Buffer Full (Переполнение буфера).

После распознавания IP-адреса по какому пути проходили пакеты HTTP для отображения веб-страницы? Запишите свои наблюдения.

PC0 => Wireless Router 0 => Кабельный модем 0 => облако 0 => Router 5 => Router 2 => Router 4=> Западный =>Switch=> www.cisco.pka и обратно к PC0

в. Переключитесь в режим реального времени (Shift + R). Удалите канал между маршрутизатором 4 и маршрутизатором 2 из топологии, чтобы смоделировать недоступный путь. Маршрутизаторы используют усовершенствованный внутренний протокол маршрутизации шлюзов (EIGRP), чтобы динамически настроить таблицы маршрутизации для учетной записи удаленного канала.

г. Переключитесь на режим моделирования (Shift + S). Откройте веб-обозреватель на планшете 0 и перейдите по адресу www.cisco.pka.

д. Как изменился путь после разрыва канала в глобальной сети? Запишите наблюдения.

PC0 => Wireless Router 0 => Кабельный модем 0 => облако 0 => Router 5 => Восточный => Switch 0 => Switch2 => Switch 1=> Открытный DNS и обратно к PC0

PC0 => Wireless Router 0 => Кабельный модем 0 => облако 0 => Router 5 => Router 2 => Router 3=> Router 4=> Западный=>Switch => www.cisco.pka и обратно к PC0

е. Переключитесь в режим реального времени (Shift + R).

Шаг 2. Pc1 на веб-сайты.

a. Нажмите «PC1 > Рабочий стол» и откройте командную строку.

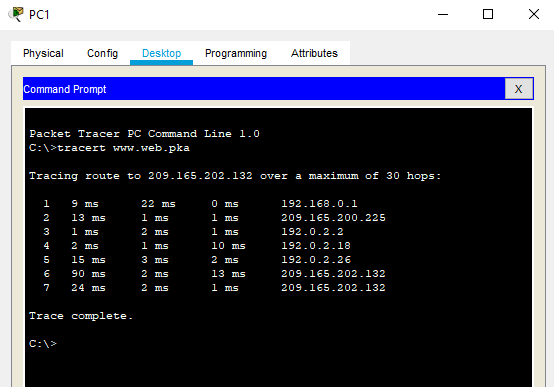

б. Введите команду tracert www.web.pka.

PC> tracert www.web.pka

в. Сопоставьте IP-адреса в результатах в tracert с устройствами в топологии. Наведите указатель мыши на маршрутизаторы в топологии, чтобы просмотреть IP-адреса интерфейсов на маршрутизаторах. Если всплывающее окно не остается достаточный интервал времени активным, то можно получить доступ к IP-адресам маршрутизатора следующим образом: щелкните маршрутизатор > CLI > нажмите «Ввод». Теперь введите команду show ip interface brief для получения списка интерфейсов и IP-адресов.

Отслеживание номера |

Устройство |

Интерфейс |

IP-адрес |

1 |

Западный |

Fa0/3 |

192.168.0.1 |

2 |

Router 4 |

S0/1/1 |

209.165.200.225 |

3 |

Router 3 |

S0/0/0 |

192.0.2.2 |

4 |

Router 2 |

S0/0/1 |

192.0.2.18 |

5 |

Router 5 |

S0/1/1 |

192.0.2.26 |

6 |

Восточный |

Serial 0/0/0 |

209.165.202.130 |

7 |

www.web.pka |

NIC |

209.165.202.132 / 192.168.2.254 |

Преобразование сетевых адресов (NAT) используется для преобразования внутреннего IP-адреса www.web.pka (192.168.2.254) в маршрутизируемый адрес IPv4 209.165.202.132. В результате выполнения команды tracert первая строка адреса IPv4 будет 209.165.202.132 (для интерфейса G0/1 East). Вторая строка адреса IPv4 209.165.202.132 содержит внешний адрес IPv4 веб-сервера.

Санкт-Петербург

2022