lab8

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ

КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

Факультет Инфокоммуникационных сетей и систем

Кафедра Защищенных систем связи

Дисциплина Защита операционных систем сетевых устройств

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №8

Направление/специальность подготовки: Информационная безопасность

Студенты:

Преподаватель:

Скорых М.А. ______ (ФИО) (подпись)

Оглавление

Цель работы

Изучение процессов, выполняемых на компьютере, используемого ими протокола, а также адресов локального и удаленного порта.

Выполнение работы

Лабораторная работа №1

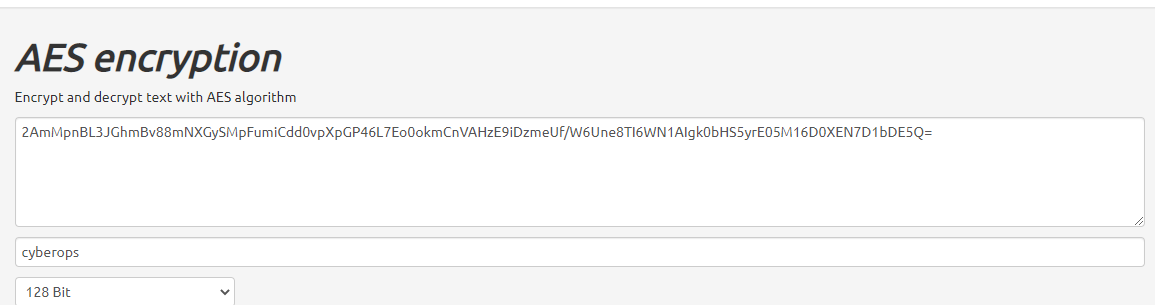

Вводим секретный ключ. Некоторые инструменты могут попросить подтвердить пароль. В нашем примере мы использовали секретный ключ cyberops.

Затем нажимаем Encrypt (Шифровать).

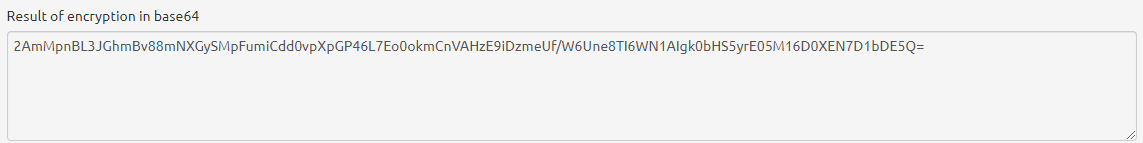

В окне Result of encryption in base64 (Результат шифрования в base64) отображается произвольный текст. Это зашифрованное сообщение.

Скопируем получившееся в результате сообщение.

2AmMpnBL3JGhmBv88mNXGySMpFumiCdd0vpXpGP46L7Eo0okmCnVAHzE9iDzmeUf/W6Une8TI6WN1AIgk0bHS5yrE05M16D0XEN7D1bDE5Q=

Вводим уже имеющийся общий секретный ключ.

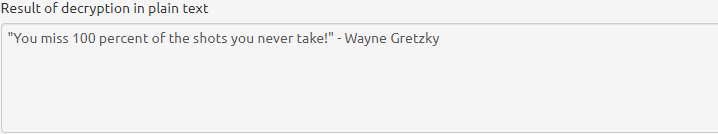

Щелкаем Decrypt (Расшифровать); должно отображаться исходное сообщение открытым текстом.

Что произойдет, если использовать неверный секретный ключ?

Правильный результат отображаться не будет

Лабораторная работа №2

Из того же окна терминала выполните приведенную ниже команду для шифрования текстового файла. В команде будет использован алгоритм AES-256 для шифрования текстового файла, зашифрованная версия сохраняется в файле message.enc. OpenSSL запросит пароль и подтверждение пароля. Вводим затребованный пароль и обязательно запоминаем пароль.

[analyst@secOps lab.support.files]$ openssl aes-256-cbc -in letter_to_grandma.txt -out message.enc

Вводим пароль шифрования aes-256-cbc.

Проверка — вводим пароль шифрования aes-256-cbc.

[analyst@secOps lab.support.files]$

Сохраняем пароль.

taivip12

После завершения процесса, чтобы отобразить содержимое файла message.enc, снова используем команду cat.

[analyst@secOps lab.support.files]$ cat message.enc

Правильно ли отображается содержимое файла message.enc? Как оно выглядит? Дайте пояснение.

Нет. Файл кажется поврежденным, так как отображаются только символы. Символы показаны, потому что OpenSSL сгенерировал двоичный файл.

Отображается ли message.enc правильно теперь? Дайте пояснение.

Да. Несмотря на то, что файл message.enc зашифрован, теперь он отображается правильно, поскольку он был преобразован из двоичного в текстовый и закодирован с помощью Base64.

Какие преимущества кодировки файла message.enc с использованием Base64 вы можете

Зашифрованное сообщение теперь можно скопировать и вставить, например, в сообщение электронной почты.

После расшифровки с помощью OpenSSL файла message.enc расшифрованное сообщение сохраняется в текстовом файле с именем decrypted_letter.txt. Используйте cat для показа содержимого decrypted_letter.txt.

[analyst@secOps lab.support.files]$ cat decrypted_letter.txt

Правильно ли расшифровано письмо?

Да, письмо было расшифровано правильно.

Команда, которая используется для расшифровки, также содержит параметр -a. Объясните почему.

Поскольку message.enc был закодирован в Base64 после того, как был выполнен процесс шифрования, message.enc должен быть закодирован в Base64, прежде чем OpenSSL сможет его расшифровать.

Лабораторная работа №3

Сколько времени требуется для раскрытия пароля?

Это занимает меньше секунды

Сколько времени требуется для раскрытия двухсимвольный пароля?

Это занимает меньше секунды

Сколько времени требуется для раскрытия трехсимвольного пароля?

около секунды или двух.

Сколько времени требуется для раскрытия пароля?

Около двух секунды или трех

Сколько времени требуется для раскрытия пароля?

около двух минут.

Как вы считаете, сколько времени потребуется для раскрытия 6-символьного пароля с помощью fcrackzip?

Примерно 30 минут

Сколько времени требуется для раскрытия пароля с помощью fcrackzip?

это займет гораздо больше времени (часы).

Какую длину вы рекомендуете для надежного пароля?

С 7 до 8 символы

Лабораторная работа №4

Почему для удаленных подключений протокол SSH является более предпочтительным, чем протокол Telnet?

Подобно Telnet, SSH используется для доступа и выполнения команд в удаленной системе. Однако протокол SSH позволяет пользователям безопасно обмениваться данными с удаленной системой за счет шифрования связи. Это предотвращает захват конфиденциальной информации, такой как имена пользователей и пароли, во время передачи.

Лабораторная работа №5

Отличается ли новый хеш от рассчитанного в пункте (d)? Насколько отличается?

Да. Новый хэш полностью отличается от предыдущего хэша.

Совпадают ли хеши, созданные с помощью md5sum и sha1sum, с образами, созданными в пунктах (g) и (h) соответственно? Дайте пояснение.?

Да. Хотя используются разные инструменты, они используют один и тот же алгоритм хеширования и входные данные

Да. Поскольку оба хэша совпадают, хэш, рассчитанный до загрузки, и хэш, рассчитанный после, правильно будет сказать, что во время загрузки не было допущено ошибок.

Лабораторная работа №6

Что такое отпечатки? Почему они важны?

Отпечаток сертификата — это хэш, рассчитанный для сертификата. Это важно, потому что позволяет быстро проверить, не была ли подделана какая-либо информация внутри сертификата.

Кто вычисляет отпечатки? Как найти их?

Отпечаток сертификата обычно рассчитывается центром сертификации, который подписывает сертификат. После его вычисления ЦС включает его в свой сертификат. Отпечаток пальца легко отображается при просмотре сертификата.

Какой алгоритм хеширования использовался OpenSSL для расчета отпечатка?

SHA-1

Почему был выбран именно этот алгоритм? Это важно?

Все отпечатки пальцев, полученные и показанные в таблице, являются SHA-Любой другой алгоритм, используемый OpenSSL при вычислении отпечатка, даст другой хеш и, следовательно, другой отпечаток, что сделает тест недействительным.

Отпечатки совпадают?

Да

Что это означает?

Если отпечатки пальцев совпадают, скорее всего, подделки сертификата не было, и, следовательно, прокси-сервер HTTPS не работает; трафик, которым обмениваются локальная машина и сайт cisco.com, полностью зашифрован

Обеспечивает ли этот метод полную надежность?

Нет. Хотя несовпадающие отпечатки пальцев сообщают о перехвате трафика SSL/TLS, с совпадающими отпечатками следует обращаться осторожно.

Какие условия необходимы для работы прокси-сервера HTTPS?

Локальная машина должна будет слепо доверять HTTPS-прокси. Компании и организации, которые хотят отслеживать HTTPS-трафик, достигают этого доверия, устанавливая сертификат прокси-сервера HTTPS в корневое хранилище сертификатов локального компьютера. В этом сценарии локальные машины будут доверять прокси-серверу HTTPS, что позволит ему расшифровывать трафик без каких-либо предупреждений

Санкт-Петербург

2022