- •Сети, 4 сем

- •1. Что такое dhcp. Отличие dhcPv4 и dhcPv6

- •2. Какой ip адрес надо указывать при устройстве статической маршрутизации на broadcast интерфейсе(???)

- •3. Какое количество стадий порта есть в протоколе rstp

- •4. На какое время резервируется ip адрес выданный dhcp сервером

- •5. Какой бродкаст адрес имеет сеть 10.1.1 1.0/30

- •6. Какая длина флага rstp bpdu – 1 байт

- •7. Какой тип имеет ip-адрес версии 6 fe80::2e0:fcff:fe6f:4f36 (Адрес уровня линии связи)

- •8. Какой порт используется ftp сервер

- •9. Какой стандартный приоритет у маршрутизатора – 0

- •11. Что такое vlan? Где применяется? На каком уровне osi работает

- •12. Отличия между статической и динамической маршрутизацией

- •13. Что такое dns? Где работает? Как работает?

- •14. Перечислите порядок обжима кабелей rj-45 тип а? Перечислите проблемы если обжать неправильно?

- •15. Назовите все отличия витой пары от оптики

- •16. Каким кабелем вы будете соединять маршрутизатор с маршрутизатором, маршрутизатор и коммутатор, коммутатор и компьютер, компьютер и концентратор

- •17. Что такое сегментация сети и для чего она необходима

- •18. Для чего нужна маска сети и как она рассчитывается

- •19. Чему равна пропускная способность Fast Ethernet 0/1 и Gigabit Ethernet 0/2

- •20. Назовите основные принципы статической маршрутизации

- •21. Назовите основные принципы динамической маршрутизации

- •22. Опишите принцип действия протокола rip

- •23. Опишите принцип действия протокола ospf

- •24. Опишите принцип действия протокола isis

- •25. Опишите принцип действия протокола eigrp

- •26. Опишите принцип действия протокола bgp

- •27. Что такое Dora – Получение адреса dhcp проходит в четыре шага. Этот процесс называют dora по первым буквам каждого шага: Discovery, Offer, Request, Acknowledgement.

- •28. Чем отличаются стандартные и расширенные acl

- •29. Отличие tcp от udp

- •30. Что за цифры 80 и 443

- •31. Что такое ::1

- •32. Что такое Source и Destination mac адрес

- •33. Что такое режим enable

- •34. Какие данные вы можете собрать с помощью команды Show

- •35. Что такое stp? На каком уровне работает? Основные принципы работы?

- •36. Что такое abr и asbr

- •38. Необходимо ли включать функцию portfast на Access Port и почему

- •39. Что такое telnet ssh и на каких портах работают эти протоколы

- •40. Какое дефолтное время пересылки административных пакетов в протоколе stp

- •41. Что такое nat где он применяется и для чего

- •42. Во сколько раз iPv6 больше iPv4

- •43. Назовите пример icmp запроса и опишите его

- •44. Назовите порт команды Ping

- •45. Опишите физический уровень модели osi и что на нём передаётся

- •46. Опишите канальный уровень модели osi и что на нём передаётся

- •47. Опишите сетевой уровень модели osi и что на нём передаётся

- •48. Опишите транспортный уровень модели osi и что на нём передаётся

- •49. Опишите сеансовый уровень модели osi и что на нём передаётся

- •50. Опишите представительский уровень модели osi и что на нём передаётся

- •51. Опишите прикладной уровень модели osi и что на нём передаётся

- •52. В чём разница между enable secret и enable password

- •53. В чём разница между ssh и telnet

- •54. Режимы работы портов на коммутаторе

- •55. Что такое Native vlan

- •Сети, 5 сем Глава 1. Введение

- •Глава 2. Vlan

- •Глава 3. Stp. Виды stp

- •Роли портов

- •Состояния портов

- •Виды stp

- •Port security - предотвращение атаки “переполнение mac-table”

- •Root Guard – это функция, позволяющая предотвращать появление мошеннических коммутаторов и спуфинг.

- •Глава 4. EtherChannel/hsrp

- •Hsrp Состояния

- •Глава 5. Протоколы динамической маршрутизации

- •Классификация протоколов маршрутизации

- •На базе векторов расстояния

- •На основе состояния канала

- •Классовые протоколы маршрутизации

- •Бесклассовые протоколы маршрутизации

- •Метрика

- •Характеристики протокола ospf

- •Ospf для одной области - area 0

- •Ospf для нескольких областей

- •Отличия ospFv2 и ospFv3

- •Типы пакетов eigrp

- •Идентификатор маршрутизатора eigrp

- •Пассивный интерфейс

- •Составная метрика eigrp

- •Алгоритм dual

- •Сети, 6 сем Модуль 1 Принципы ospFv2 для одной области

- •Модуль 2 Конфигурация ospFv2 для одной области

- •Модуль 3 Принципы обеспечения безопасности сети

- •Модуль 4 Принципы создания acl

- •Модуль 5 acl для конфигурации iPv4

- •Модуль 6 nat для iPv4

- •Модуль 7 Основные понятия wlan

- •Модуль 8 Принципы работы vpn и iPsec

- •Модуль 9 Принципы QoS

- •Модуль 10 Управление Сетью

- •Модуль 11 Проектирование сети

- •Модуль 12 Поиск и устранение неполадок в сети

- •Модуль 13 Виртуализация сети

- •Модуль 14 Автоматизация сети

Модуль 4 Принципы создания acl

ACL-список — это ряд команд IOS, определяющих, пересылает ли маршрутизатор пакеты или сбрасывает их, исходя из информации в заголовке пакета.

Маршрутизатор не имеет списков ACL, настроенных по умолчанию.

Если ACL-список используется на интерфейсе, маршрутизатор выполняет дополнительную задачу, оценивая все сетевые пакеты, проходящие через интерфейс, с целью определения разрешения пересылки пакета.

Список контроля доступа (ACL) — это последовательный список разрешающих или запрещающих операторов, называемых записями списка контроля доступа (ACE).

Маршрутизаторы Cisco поддерживают два типа ACL: стандартные ACL и расширенные ACL.

Входящий ACL фильтрует пакеты, приходящие на определенный интерфейс, до того, как они будут направлены на исходящий интерфейс. Если согласно списку контроля доступа (ACL) прохождение пакета следует разрешить, то этот пакет маршрутизируется.

Исходящий ACL фильтрует пакеты после их маршрутизации вне зависимости от входящего интерфейса.

IPv4 ACE использует 32-разрядную шаблонную маску, чтобы определить, какие биты адреса необходимо проверить на соответствие.

Шаблонная маска аналогична маске подсети в том, что она использует процесс логического И для определения того, какие биты IPv4-адреса соответствуют. Однако они отличаются тем, как они соответствуют двоичным 1 и 0.Бит 0 шаблонной маски — совпадает с соответствующим значением бита в адресе.Бит 1 шаблонной маски — игнорирует соответствующее значение бита в адресе.

Другой способ расчета шаблонной маски заключается в вычитании маски подсети из 255.255.255.255.

Работа с десятичными представлениями битов маски двоичных подстановочных знаков может быть упрощена с помощью host ключевых слов Cisco IOS и any из них для определения наиболее распространенных применений маскировки подстановочных знаков.

Существует ограничение на количество списков ACL, которые могут быть применены к интерфейсу.

Списки контроля доступа не требуется конфигурировать на оба направления. Количество списков ACL и их направление, применяемое к интерфейсу, будут зависеть от политики безопасности организации.

Стандартные списки ACL разрешают или запрещают пакеты, основываясь на исходном IPv4-адресе.

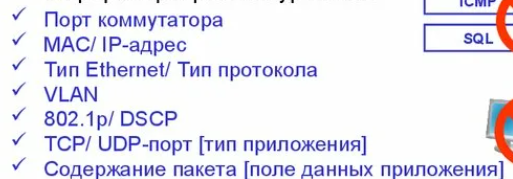

Расширенные списки ACL— разрешают или запрещают пакеты, основанные на адресе IPv4 источника и адресе назначения IPv4, типе протокола, TCP-или UDP-портах источника и назначения и т. д.

ACL, пронумерованные 1-99 или 1300-1999, являются стандартными ACL. ACL, пронумерованные 100-199 или 2000-2699, являются расширенными ACL.

Именованные списки ACL являются предпочтительным методом для использования при настройке списков ACL.

В частности, стандартные и расширенные списки ACL могут быть названы для предоставления сведений о назначении ACL.

Каждый список контроля доступа (ACL) должен быть размещен там, где он может демонстрировать максимальную эффективность.

Расширенные списки контроля доступа следует располагать как можно ближе к источнику фильтруемого трафика. Таким образом, нежелательный трафик отклоняется близко к сети-источнику, не пересекая инфраструктуру сети.

Стандартные списки контроля доступа следует размещать как можно ближе к месту назначения. Если стандартный список контроля доступа размещен на источнике трафика, то трафик разрешается или отклоняется на основе данного адреса источника, независимо от места назначения трафика.

Размещение ACL может зависеть от степени организационного контроля, пропускной способности сетей и простоты настройки