Базовые настройки безопасности беспроводных сетей 802.11 методические указания к лабораторной работе

.pdfФЕДЕРАЛЬНОЕ АГЕНТСТВО СВЯЗИ

Федеральное государственное бюджетное образовательное учреждение высшего образования

«ПОВОЛЖСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ И ИНФОРМАТИКИ»

Кафедра информационной безопасности

И.С. Поздняк

БАЗОВЫЕ НАСТРОЙКИ БЕЗОПАСНОСТИ БЕСПРОВОДНЫХ

СЕТЕЙ 802.11

Методические указания к лабораторной работе

Самара

2020

УДК 004.056

БКК

П

Рекомендовано к изданию методическим советом ПГУТИ, протокол №25, от 28.04.2020 г.

Рецензент:

заведующий кафедрой ССС ПГУТИ, д.т.н., проф. Росляков А.В.

Поздняк, И.С.

ПБазовые настройки безопасности беспроводных сетей

802.11: методические указания к лабораторной работе / И.С. Поздняк,

И.С. – Самара: ПГУТИ, 2020. – 10 с.

Методические указания по дисциплине «Защита информации в системах беспроводной связи» содержат описание базовых функций безопасности при настройке беспроводных сетей стандарта 802.11.

Приводится подробное описание пошагового выполнения работы.

Методические указания разработаны в соответствии с ФГОС ВО по направлению подготовки 10.05.02 (ИБТС) для студентов факультета ТР для работы на лабораторных занятиях.

ISBN

© ПГУТИ, Поздняк И.С. 2020

2

Цель работы:

Произвести настройку основных функций безопасности при организации беспроводных сетей стандарта 802.11 (Wi-Fi).

Литература:

1.IEEE 802.11 / Национальная библиотека им. Н. Э. Баумана: ред. Р.А. Бельферым – Электрон. дан. – М. : 2012. – Режим доступа: https://ru.bmstu.wiki/IEEE_802.11.

2.Елисеев, С. Н. Беспроводные сети передачи данных / С. Н. Елисеев – Учебн. Пособие для вузов. – М.: САЙНС-ПРЕСС, 2008. – 136 с.

3.Беспроводные сети Wi-Fi / А.В. Пролетарский [и др.]. - 2-е

изд. - М.: НОУ "ИНТУИТ", 2016. – 284 с.

4.Дэвис, Д. Создание защищенных беспроводных сетей 802.11

вMicrosoft Windows. Справочник профессионала / Д. Дэвис. - М. :

ЭКОМ, 2006. - 400с.

Подготовка к работе:

1.Изучить способы организации беспроводной сети.

2.Изучить указанный список литературы.

Содержание отчета:

1.Титульный лист (с фамилиями исполнителей, номером

группы).

2.Цель работы.

3.Схема сети.

4.Скриншоты этапов настройки точки доступа и их краткое

описание.

5.Выводы по проделанной работе.

Задание:

1.Установить надежный пароль для доступа к ТД.

2.Установить уникальное имя для сети Wi-Fi.

3.Установить надежный пароль для сети Wi-Fi.

4.Задать минимальный радиус сигнала сети Wi-Fi.

5.Скрыть сеть Wi-Fi.

6.Активировать и настроить режим фильтрации MAC-адресов

на ТД.

3

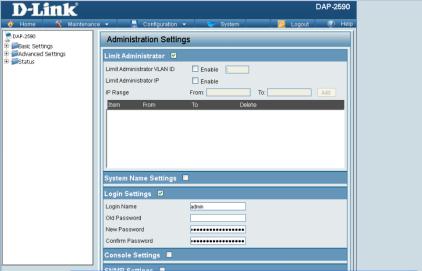

Методические указания 1. Установка надежного пароля для доступа к ТД Стойкость

пароля напрямую зависит от количества символов из которых состоит пароль и от того какие символы используются. Приветствуется использование чисел и букв разного регистра (нижнего и верхнего). Рекомендуемая длина пароля: 8 знаков.

Для того чтобы существенно повысить надежность пароля можно дополнительно использовать служебные символы (#~@&*).

Установка пароля к точке доступа осуществляется в разделе

Administration Setting (рис. 1)

Рис. 1 - Установка пароля на вход

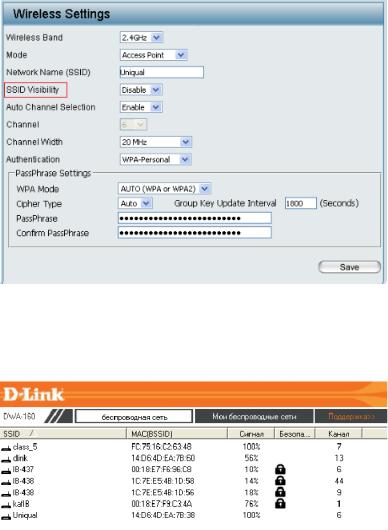

2. Установка уникального имени для сети. Установка SSID

осуществляется в разделе настроек Wireless Settings (рис. 2). В качестве SSID следует задать свое имя.

4

Рис. 1 – Установка уникального SSID

3.Установка надежного пароля для сети Wi-Fi. Установка пароля осуществляется в разделе Wireless Settings (рис. 3). В качестве пароля выбрать комбинацию символов, руководствуясь правилами п.1

4.Задание минимального радиуса сигнала сети Wi-Fi. Уменьшить радиус действия точки доступа можно, уменьшив мощность ее передатчика. Данная процедура необходима для уменьшения эффекта интерференции сигналов с другими точками доступа, а также для усложнения работы злоумышленника. Уменьшить мощность передатчика можно в разделе настроек Performance Settings (рис. 4).

5

Рис. 2 – Установка надежного пароля на сеть Wi-Fi

Рис.4 – Уменьшение мощности передатчика

5. Маскировка сети Wi-Fi. Действие по скрытию отображения SSID

6

выполняется в разделе настроек Wireless Settings (рис. 5).

Рис. 3 - Скрытие сети Wi-Fi

После того как значение SSID будет переведено в состояние Disable, идентификатор сети исчезнет из списка доступных беспроводных сетей, выводимых монитором Wi-Fi адаптера (рис. 6).

Рис. 4 – Монитор Wi-Fi адаптера до отключения видимости SSID

Убедиться в отсутствии выбранной SSID из общего списка доступных сетей.

7

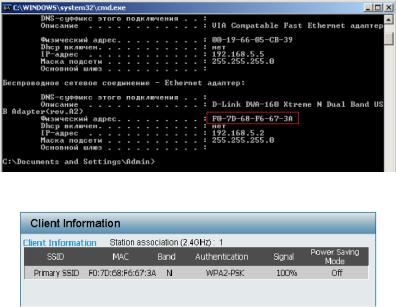

6. Активация и настройка режима фильтрации MAC-

адресов на ТД. Усложнить жизнь злоумышленнику можно, включив на точке доступа фильтрацию по MAC-адресам. Данный метод позволит обеспечить минимальную защиту ТД. Тем не менее, уже давно широко используются анализаторы беспроводных сетей, позволяющие злоумышленникам увидеть доверенные MAC-адреса.

Чтобы включить фильтрацию по MAC-адресам следует зайти в раздел настроек точки доступа Wireless MAC ACL Settings (рис. 8).

Рис. 5 – Раздел фильтрации по MAC-адресам

Ниже рассматривается процесс фильтрации для одной из рабочих станций. Для примера, MAC-адрес рабочей станции F0-7D-68- F6-67-3A. Просмотреть его можно с помощью команды ipconfig /all в командной строке.

В разделе Client Information точки доступа в информации о клиентах можно увидеть МАС-адрес выбранного пользователя (рис.

10).

8

Рис. 6 – Параметры сетевого адаптера рабочей станции

Рис. 10 – Пользователь с MAC-адресом

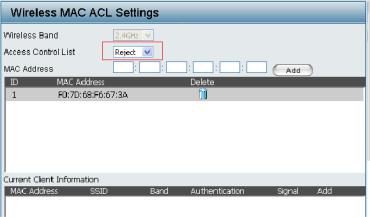

Далее следует включить фильтрацию и запретить доступ устройству с выбранным MAC-адресом к используемой точке доступа

(рис. 11).

После этого необходимо проверить возможность подключения устройства с выбранным МАС-адресом к ТД. Сделать выводы.

9

Рис. 11 – Запрет доступ к устройству

Контрольные вопросы:

1.Расскажите об архитектуре сети стандарта IEEE 802.11. Какие основные способы организации сети стандарта 802.11 вы знаете?

2.Какие типы кадров поддерживает стандарт IEEE 802.11?

3.Что такое SSID?

4.Какое оборудование используется при организации беспроводной сети?

5.Для чего необходимо уменьшать радиус действия сети?

6.Какой пароль является надежным?

7.Что такое «белый» и «черный» список?

10