Sb96067

.pdf

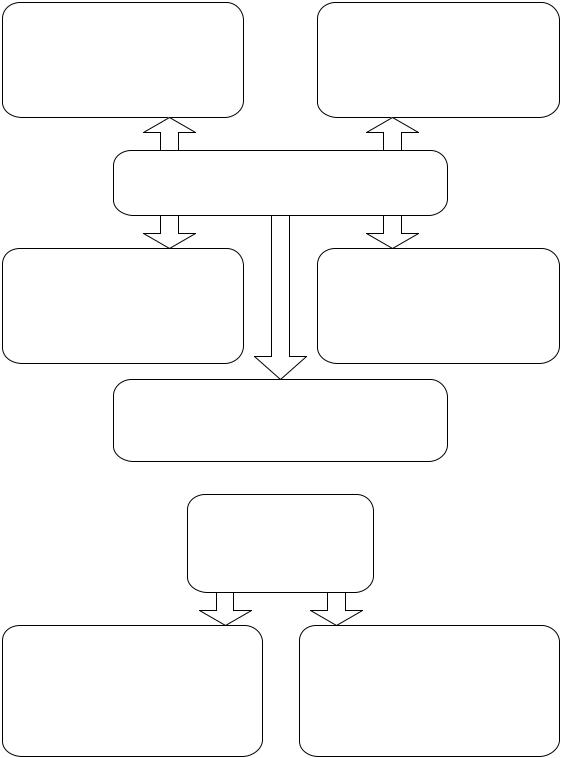

17. Внедрение организационных мер защиты информации

|

|

Введение |

|

Проверка полноты |

|

ограничений на |

|

|

действия персонала |

||

и детальности |

|

(пользователей |

|

описания |

|

(операторского |

|

в организационно- |

При внедрении |

персонала), |

|

распорядительных |

администраторов, |

||

организационных |

|||

документах |

обеспечивающего |

||

мер защиты |

|||

по защите |

персонала), а также |

||

информации |

|||

информации |

на условия |

||

осуществляются |

|||

действий персонала |

эксплуатации, |

||

АСУ, направленных |

|

изменение состава |

|

на обеспечение |

|

и конфигурации |

|

защиты |

|

технических |

|

информации |

|

средств |

|

|

|

и программного |

|

|

|

обеспечения |

Отработка практических |

Реализация правил разграничения |

|

действий должностных лиц |

||

доступа, регламентирующих |

||

и подразделений, |

||

права доступа субъектов доступа |

||

обеспечивающих эксплуатацию |

||

к объектам доступа |

||

АСУ и защиту информации |

||

|

Установка и настройка средствзащиты информации осуществляется в случаях, если такие средства необходимы дляблокирования (нейтрализации) угроз безопасности информации, которые невозможно исключить настройкой (заданием параметров) программного обеспечения АСУ и (или) реализацией организационных мер защиты информации

Установка и настройка средств защитыинформации в АСУ должна проводиться в соответствии с эксплуатационной документацией на систему защиты АСУ и документацией на средства

защиты информации

При этом установка и настройка средств защиты информации должна обеспечивать корректность функционирования АСУ и совместимость выбранных средств защиты информации с программным обеспечением и техническими АСУ. Установленные и настроенные средства защиты информации не должны оказывать отрицательного влияния на штатный режим функционирования АСУ

21

18. Испытания, опытная эксплуатация, уязвимости

Предварительные испытания системы защитыАСУ проводятся с учетомГОСТ 34.603 «Информационная технология. Виды испытаний автоматизированных систем, стандартов организации» и включают проверку работоспособности системы защиты АСУ, а также принятие решенияо возможности опытной эксплуатации системы защиты АСУ

По результатам предварительных испытаний системы защиты АСУ могут разрабатываться предложения по корректировке проектных решений по АСУ и (или) ее системе защиты

Опытная эксплуатация системы защиты АСУ проводится с учетом ГОСТ 34.603, стандартов организации и включает проверку функционирования системы защиты АСУ, в том числе реализованных мер защиты информации, а также готовность персонала АСУ кэксплуатации системы защиты АСУ

По результатам опытной эксплуатации системы защиты АСУ могут разрабатываться предложения по корректировке проектных решений по АСУ и (или) ее системе защиты

Анализ уязвимостей АСУ проводится в целях оценки возможности преодоления нарушителем системы защиты АСУ и нарушения безопасного функционирования АСУ за счет реализации угроз безопасности информации

Анализ уязвимостей АСУ включает анализ уязвимостейсредств защиты информации, технических средств и программного обеспечения АСУ

Прианализе уязвимостей АСУ проверяется отсутствие уязвимостей средствзащиты информации, технических средств ипрограммного обеспечения, в том числе с учетом информации, имеющейся

уразработчиков иполученной издругих общедоступных источников, правильность установки и настройки средствзащиты информации, технических средств ипрограммного обеспечения,

атакже корректность работы средств защитыинформации, технических средств ипрограммного

обеспечения АСУ при их взаимодействии

По решению заказчика для подтверждения выявленных уязвимостей может проводиться тестирование АСУ на проникновение. Указанное тестирование проводится, как правило, на макете (в тестовой зоне) АСУ

Вслучае выявленияуязвимостейв АСУ, приводящих квозникновениюдополнительных угроз безопасности информации, проводитсяуточнение модели угрозбезопасности информации

ипринеобходимостипринимаютсядополнительные меры защитыинформации, направленные на устранение выявленных уязвимостейилиисключающие возможность эксплуатации

нарушителем выявленных уязвимостей

Анализ уязвимостей АСУ проводится до ввода АСУ в промышленную эксплуатациюна этапах, определяемых заказчиком

22

19. Приемочные испытания

Приемочные испытаниясистемы защиты АСУ проводятся, как правило, в рамках приемочных испытаний АСУв целом с учетом ГОСТ 34.603 и стандартов организации

Входе приемочных испытаний должен быть проведенкомплекс организационных

итехнических мероприятий (испытаний), в результате которых подтверждается

соответствие системы защиты АСУ техническому заданию на создание (модернизацию) АСУ и (или) техническому заданию (частному техническому заданию) на создание системызащиты АСУ, а также заданным требованиям

Иные документы, |

|

разрабатываемые |

|

в соответствии |

|

с требованиями приказа |

|

ФСТЭКРоссии |

В качестве |

и требованиями стандартов |

исходных |

организации |

данных при |

|

приемочных |

Материалы предварительных |

испытаниях |

используются |

|

и приемочных испытаний |

|

системы защиты АСУ |

|

Результатыанализа |

Организационно- |

распорядительные |

|

уязвимостей АСУ |

документыпо |

|

защите информации |

Модель угроз безопасности информации, акт классификации АСУ

Техническое задание на создание (модернизацию) АСУ и (или) техническое задание (частное техническое задание) на создание системы

защиты АСУ

Проектная

иэксплуатационная

документация

на систему защиты АСУ

Приемочные испытания системы защиты АСУпроводятся в соответствии с программой и методикой приемочных испытаний. Результатыприемочных испытаний системы защиты АСУс выводом о ее соответствии установленным требованиям включаются в акт приемки АСУв эксплуатацию

По решению заказчика подтверждение соответствия системы защиты АСУтехническому заданию на создание (модернизацию) АСУи (или) техническому заданию (частному техническому заданию) на создание системызащиты АСУ, а также заданным требованиям

может проводиться в форме аттестации АСУна соответствие требованиям по защите информации. В этом случае для проведения аттестации применяются национальные стандарты, а также методические документы ФСТЭК России

Ввод в действие АСУосуществляется с учетом ГОСТ 34.601, стандартов организации и при положительном заключении (выводе) в акте приемки о соответствии ее системы защиты установленным требованиям к защите информации

(или при наличии аттестата соответствия)

23

20. Обеспечение защиты информации в ходе эксплуатации АСУ |

|||

Контроль |

|

Планирование |

|

(мониторинг) |

|

мероприятий |

|

за обеспечением |

|

по обеспечению |

|

уровня защищенности |

|

защиты информации |

|

АСУ |

|

в АСУ |

|

|

Обеспечение защиты |

|

|

|

информации в ходе |

Обеспечение действий |

|

Управление |

эксплуатации АСУ |

в нештатных |

|

конфигурацией АСУ |

осуществляется |

(непредвиденных) |

|

и ее системы защиты |

оператором |

ситуациях в ходе |

|

|

в соответствии |

эксплуатации АСУ |

|

|

с эксплуатационной |

|

|

|

документацией |

|

|

Выявление |

на систему защиты |

Информирование |

|

и организационно- |

|||

инцидентов в ходе |

|||

распорядительными |

и обучение |

||

эксплуатации АСУ |

|||

документами по защите |

персонала АСУ |

||

и реагирование на них |

|||

информации |

|

||

|

|

||

|

и включает следующие |

|

|

|

процедуры |

|

|

Управление |

|

Периодический анализ |

|

|

угроз безопасности |

||

(администрирование) |

В ходе |

информации в АСУ |

|

системой защиты АСУ |

и рисков от их |

||

планирования |

|||

|

реализации |

||

|

мероприятий |

||

|

|

||

|

по обеспечению |

|

|

|

защиты |

|

|

Контроль |

информации |

Определение лиц, |

|

за выполнением |

в АСУ |

ответственных |

|

мероприятий |

осуществляются |

за планирование |

|

по обеспечению защиты |

|

и контроль |

|

информации в АСУ, |

|

мероприятий |

|

предусмотренных |

|

по обеспечению |

|

утвержденным планом |

Разработка, утверждение |

защиты информации |

|

|

в АСУ |

||

|

и актуализация плана |

||

|

|

||

|

мероприятий |

|

|

|

по обеспечению защиты |

|

|

|

информации в АСУ |

|

|

24

21.Обеспечение защиты информации в ходе действий

внештатных (непредвиденных) ситуациях

ив ходе информирования и обучения персонала

Резервирование программного обеспечения, технических средств, каналов передачи данных АСУ на случай возникновения нештатных (непредвиденных) ситуаций

Планирование мероприятий по обеспечению защиты информации в АСУ на случай возникновения нештатных (непредвиденных) ситуаций

В ходе обеспечения действий в нештатных (непредвиденных) ситуациях при эксплуатации АСУ осуществляются

Создание альтернативных мест хранения и обработки информации на случай возникновения нештатных (непредвиденных) ситуаций

Обучение и отработка действий персонала по обеспечению защиты информации в АСУ в случае возникновения нештатных (непредвиденных) ситуаций

Обеспечение возможности восстановления АСУ и (или) ее компонентов в случае возникновения нештатных (непредвиденных) ситуаций

Входе информирования

иобучения персонала АСУ осуществляются

Периодическое обучение персонала |

Периодическое информирование |

|

правилам эксплуатации системы |

||

персонала об угрозах безопасности |

||

защиты АСУ и отдельных средств |

||

информации, о правилах |

||

защиты информации, включая |

||

эксплуатации системы защиты АСУ |

||

проведение практических занятий |

||

и отдельных средств защиты |

||

с персоналом на макетах |

||

информации |

||

или в тестовой зоне |

||

|

25

22. Анализ угроз и управление системой защиты АСУ

В ходе анализа угроз безопасности информации в АСУи возможных рисков от их реализации осуществляются

Периодический анализ уязвимостей АСУ, возникающих в ходе ее эксплуатации

Сопровождение

функционирования системы защиты АСУ в ходе ее эксплуатации, включая ведение эксплуатационной документации

и организационнораспорядительных документов по защите информации

Анализ

зарегистрированных событий в АСУ, связанных с безопасностью информации (события безопасности)

Централизованное управление системой защиты АСУ (при необходимости)

Периодический анализ изменения угроз безопасности информации в АСУ, возникающих в ходе

ееэксплуатации

Входе управления

(администрирования) системой защиты АСУ осуществляются

Управление

обновлениями

программного обеспечения, включая программное обеспечение средств защитыинформации, с учетом особенностей функционирования АСУ

Периодическая оценка последствий

от реализации угроз безопасности информации в АСУ (анализ риска)

Определение лиц, ответственных за управление (администрирование)

системой защиты АСУ

Управление учетными записями пользователей и поддержание правил разграничения доступа в АСУ в актуальном

состоянии

Управление средствами защиты информации в АСУ, в том числе параметрами настройки программного обеспечения, включая восстановление работоспособности средств защиты информации, генерацию, смену

и восстановление паролей

26

23. Выявление инцидентов и реагирование на них

|

Для выявления |

|

|

|

инцидентов |

|

|

Планирование |

и реагирования |

Определение лиц, |

|

на них |

|||

и принятие мер |

ответственных |

||

осуществляются |

|||

по предотвращению |

за выявление |

||

|

|||

повторного |

|

инцидентов |

|

возникновения |

|

и реагирование |

|

инцидентов |

|

на них |

Планирование и принятие мер |

Обнаружение и идентификация |

|

по устранению инцидентов, в том |

||

инцидентов, в том числе отказов |

||

числе по восстановлениюАСУ |

||

в обслуживании, сбоев (перезагрузок) |

||

в случае отказа в обслуживании |

||

в работе технических средств, |

||

или после сбоев, устранению |

||

программного обеспечения и средств |

||

последствий нарушения правил |

||

защиты информации, нарушений |

||

разграничения доступа, |

||

правил разграничения доступа, |

||

неправомерных действий по сбору |

||

неправомерных действий по сбору |

||

информации, внедрения |

||

информации, внедрения вредоносных |

||

вредоносных компьютерных |

||

компьютерных программ (вирусов) |

||

программ (вирусов) и иных |

||

и иных событий, приводящих |

||

событий, приводящих |

||

к возникновению инцидентов |

||

к возникновению инцидентов |

||

|

||

Анализ инцидентов, в том числе |

Своевременное информирование |

|

персоналом лиц, ответственных |

||

определение источникови причин |

||

за выявление инцидентов |

||

возникновения инцидентов, а также |

||

и реагирование на них, |

||

оценка их последствий |

||

о возникновении инцидентов в АСУ |

||

|

27

24. Управление конфигурацией АСУ

Поддержание конфигурации АСУ и ее системы защиты (структуры системы защиты АСУ, состава, мест установки и параметров настройки средств защиты информации, программного обеспечения и технических средств) в соответствии с эксплуатационной документацией на систему защиты (поддержание базовой конфигурации АСУ и ее системы защиты)

Внесение информации |

В ходе управления |

Определение лиц, |

||

которым разрешены |

||||

(данных) |

||||

конфигурацией |

действия по внесению |

|||

об изменениях |

||||

АСУ и ее системы |

изменений в базовую |

|||

в базовой |

||||

|

защиты |

конфигурацию АСУ |

||

конфигурации АСУ |

|

|||

осуществляется |

и ее системы защиты |

|||

и ее системы защиты |

||||

|

|

|

||

в эксплуатационную |

|

|

|

|

документацию |

|

|

Регламентация и контроль |

|

на систему защиты |

|

|

||

информации в АСУ |

|

|

технического обслуживания, |

|

|

|

|

в том числе дистанционного |

|

|

|

|

(удаленного), технических |

|

|

|

|

средств и программного |

|

Анализ потенциального |

|

|

обеспечения АСУ |

|

|

|

|

||

воздействия планируемых |

|

|

|

|

изменений в базовой |

|

|

|

|

конфигурации АСУ и ее системы |

Управление изменениями базовой |

|||

защиты на обеспечение |

|

|||

ее безопасности, возникновения |

конфигурации АСУ и ее системы защиты, |

|||

дополнительных угроз |

|

в том числе определение типов |

||

безопасности информации |

|

возможных изменений базовой |

||

и работоспособности АСУ |

|

конфигурации АСУ и ее системы защиты, |

||

|

санкционирование внесения изменений |

|

|

в базовую конфигурацию АСУ |

|

|

и ее системы защиты, документирование |

|

Определение параметров настройки |

действий по внесению изменений |

|

в базовую конфигурацию АСУ |

||

программного обеспечения, включая |

||

и ее системы защиты, сохранение данных |

||

программное обеспечение средств |

||

об изменениях базовой конфигурации |

||

защиты информации, состава |

||

АСУ и ее системы защиты, контроль |

||

и конфигурации технических средств |

||

действий по внесению изменений |

||

и программного обеспечения |

||

в базовую конфигурацию АСУ |

||

до внесения изменений в базовую |

||

и ее системы защиты |

||

конфигурацию АСУ и ее системы |

||

|

||

защиты |

|

28

25. Мониторинг обеспечения уровня защищенности

В ходе мониторинга обеспеченияуровня защищенности АСУ осуществляются

|

Контроль (анализ) |

Анализ и оценка |

|

|

функционирования |

||

|

защищенности |

||

Контроль |

системы защиты |

||

информации, |

|||

за событиями |

АСУ, включая |

||

обрабатываемой |

|||

безопасности |

выявление, анализ |

||

в АСУ, с учетом |

|||

и действиями |

и устранение |

||

особенностейее |

|||

персонала |

недостатков |

||

функционирования |

|||

в АСУ |

в функционировании |

||

|

|

системы защиты |

|

|

АСУ |

|

Принятие решения по результатам |

|

|

мониторинга обеспечения уровня |

Документирование процедур |

|

защищенности АСУ |

||

и результатов мониторинга |

||

о необходимостипересмотра |

||

обеспечения уровня |

||

требований кзащите информации |

||

защищенности АСУ |

||

в АСУ и доработке (модернизации) |

||

|

||

ее системы защиты |

|

Обеспечение защиты информации при выводе из эксплуатации АСУ

Oсуществляется оператором в соответствии с эксплуатационнойдокументацией на систему защиты АСУ, организационно-распорядительнымидокументами

по защите информациии втом числе включает

Архивирование информации, |

Уничтожение (стирание) данных |

|

и остаточной информациис машинных |

||

содержащейся в АСУ |

||

носителей информациии (или) |

||

|

||

|

уничтожение машинных носителей |

|

|

информации |

Архивирование информации, содержащейся в АСУ, должно осуществляться принеобходимости дальнейшего использования информации в деятельности оператора

Уничтожение (стирание) данных и остаточной информациис машинных носителей информациипроизводится

принеобходимостипередачи машинного носителя информациидругому пользователю АСУ или всторонние организации для ремонта, технического обслуживания илидальнейшего уничтожения

Привыводе АСУ из эксплуатации производится уничтожение машинных носителей информации, содержащих энергонезависимую память

29

26. Требования к мерам защиты информации в АСУ

Организационные и технические меры защиты информации, реализуемые в АСУв рамках ее системы защиты, в зависимости от класса защищенности, угроз безопасности информации, используемых технологий

иструктурно-функциональных характеристик АСУ

иособенностей ее функционированиядолжны обеспечивать

|

|

|

|

|

Управление |

Идентификацию |

|

|

|

обновлениями |

|

|

и аутентификацию |

|

|

|

программного |

|

субъектов доступа |

Контроль (анализ) |

|

обеспечения |

|

|

и объектов доступа |

|

защищенности |

Планирование |

|

|

|

|

информации |

|

мероприятий |

Управление доступом |

Целостность АСУ |

|

по обеспечению |

||

|

субъектов доступа |

|

и информации |

|

защиты информации |

|

к объектам доступа |

Доступность |

Обеспечение |

||

|

|

|

технических средств |

|

действий |

Ограничение |

|

и информации |

|

в нештатных |

|

|

программной среды |

Защиту среды |

|

(непредвиденных) |

|

|

|

|

виртуализации |

|

ситуациях |

Защиту машинных |

Защиту технических |

Информирование |

|||

|

носителей |

|

средств |

|

и обучение персонала |

|

информации |

|

и оборудования |

Анализ угроз |

|

|

|

Защиту АСУ |

|

безопасности |

|

Регистрацию событий |

|

и ее компонентов |

|

информации и рисков |

|

|

безопасности |

Безопасную |

|

от их реализации |

|

|

|

|

разработку |

Выявление |

|

Антивирусную |

|

прикладного |

|

инцидентов |

|

|

защиту |

|

и специального |

|

и реагирование |

|

|

|

программного |

|

на них (управление |

Обнаружение |

|

обеспечения |

|

инцидентами) |

|

|

(предотвращение) |

|

|

Управление |

|

|

вторжений |

|

|

|

конфигурацией АСУ |

|

|

|

|

|

и ее системы защиты |

30