Sb96067

.pdfМИНОБРНАУКИ РОCСИИ

––––––––––––––––––––––––––––––––––––––––––––––––––––

Санкт-Петербургский государственный электротехнический университет «ЛЭТИ» им. В. И. Ульянова (Ленина)

–––––––––––––––––––––––––––––––––––––––––––

Е. Г. ВОРОБЬЕВ А. К. ПЛЕМЯННИКОВ В. Н. САБЫНИН

ЗАЩИТА ИНФОРМАЦИИ В АСУ ПРОИЗВОДСТВЕННЫМИ И ТЕХНОЛОГИЧЕСКИМИ ПРОЦЕССАМИ В ТЕРМИНАХ,

ТАБЛИЦАХ И РИСУНКАХ

Учебное пособие

Санкт-Петербург Издательство СПбГЭТУ «ЛЭТИ»

2017

УДК 004.056.57(07) ББК З 986.1-07я7

В75

Воробьев Е. Г., Племянников А. К., Сабынин В. Н.

В75 Защита информации в АСУ производственными и технологическими процессами в терминах, таблицах и рисунках: учеб. пособие. СПб.: Изд-во СПбГЭТУ «ЛЭТИ», 2017. 48 с.

ISBN 978-5-7629-2120-6

Приведены основные термины и определения в области защиты информации в АСУПП и АСУТП согласно действующим нормативным документам РФ. В краткой и доступной форме изложен процесс обеспечения безопасности информации в АСУ с учетом приказа ФСТЭК России от 14.03.2014 № 31 «Об утверждении требований к обеспечению защиты информации в автоматизированных системах управления производственными и технологическими процессами на критически важных объектах, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей и для окружающей природной среды».

Предназначено для студентов вузов, изучающих вопросы обеспечения безопасности информации.

УДК 004.056.57(07) ББК З 986.1-07я7

Рецензенты: кафедра информационной безопасности Северо-Западного центра комплексной защиты информации; канд. воен. наук В. А. Сошнев (ООО «ПетербургГаз»).

Утверждено редакционно-издательским советом университета

в качестве учебного пособия

ISBN 978-5-7629-2120-6 |

© СПбГЭТУ «ЛЭТИ», 2017 |

2

Содержание

1. |

Приказ ФСТЭК России от 14.03.2014 № 31........................................................................ |

4 |

|

2. |

Уровни структуры АСУ........................................................................................................ |

5 |

|

3. |

Объекты защиты в АСУ........................................................................................................ |

6 |

|

4. |

Защита информации в АСУ.................................................................................................. |

7 |

|

5. |

Исполнители защиты информации в АСУ.......................................................................... |

8 |

|

6. |

Мероприятия по защите информации в АСУ..................................................................... |

9 |

|

7. |

Формирование требований к защите информации в АСУ.............................................. |

10 |

|

8. |

Требования к системе защиты АСУ.................................................................................. |

11 |

|

9. |

Принятие решения о необходимости защиты информации в АСУ................................ |

12 |

|

10. |

Классификация АСУ......................................................................................................... |

13 |

|

11. |

Определение класса защищенности АСУ....................................................................... |

14 |

|

12. |

Определение угроз безопасности информации.............................................................. |

16 |

|

13. |

Разработка системы защиты АСУ.................................................................................... |

17 |

|

14. |

Разработка эксплуатационной документации на систему защиты АСУ .................... |

18 |

|

15. |

Внедрение системы защиты АСУ и ввод ее в действие................................................ |

19 |

|

16. |

Разрабатываемые организационно-распорядительные документы |

|

|

|

|

по защите информации..................................................................................................... |

20 |

17. |

Внедрение организационных мер защиты информации................................................ |

21 |

|

18. |

Испытания, опытная эксплуатация, уязвимости............................................................ |

22 |

|

19. |

Приемочные испытания.................................................................................................... |

23 |

|

20. |

Обеспечение защиты информации в ходе эксплуатации АСУ..................................... |

24 |

|

21. |

Обеспечение защиты информации в ходе действий в нештатных |

|

|

|

|

(непредвиденных) ситуациях и в ходе информирования и обучения персонала....... |

25 |

22. |

Анализ угроз и управление системой защиты АСУ ...................................................... |

26 |

|

23. |

Выявление инцидентов и реагирование на них.............................................................. |

27 |

|

24. |

Управление конфигурацией АСУ.................................................................................... |

28 |

|

25. |

Мониторинг обеспечения уровня защищенности.......................................................... |

29 |

|

26. |

Требования к мерам защиты информации в АСУ.......................................................... |

30 |

|

27. |

Состав мер защиты информации в АСУ......................................................................... |

31 |

|

28. |

Выбор мер защиты информации для их реализации в АСУ |

|

|

|

|

в рамках ее системы защиты............................................................................................ |

33 |

29. |

Требования к мерам защиты............................................................................................. |

35 |

|

30. |

Требования к сертифицированным средствам защиты................................................. |

36 |

|

31. |

Состав мер защиты информации и их базовые наборы |

|

|

|

|

для соответствующего класса защищенности АСУ....................................................... |

37 |

Список использованной литературы..................................................................................... |

48 |

||

3

1. Приказ ФСТЭК России от 14.03.2014 № 31

Приказ ФСТЭК России от 14.03.2014 № 31 «Об утверждении требований к обеспечению защиты информации в автоматизированных системах управления

производственными и технологическими процессами на критически важных объектах, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей и дляокружающей природной среды»

Требования к обеспечению защиты информации

вавтоматизированных системах управления производственными

итехнологическими процессами на критически важных объектах, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни издоровья людей

идля окружающей природной среды

Защита информации вавтоматизированной системе управления (АСУ) обеспечивается путем выполнения заказчиком, оператором

иразработчиком требований к организации защиты информации

вАСУ и требований к мерам защиты информации в АСУ

4

5

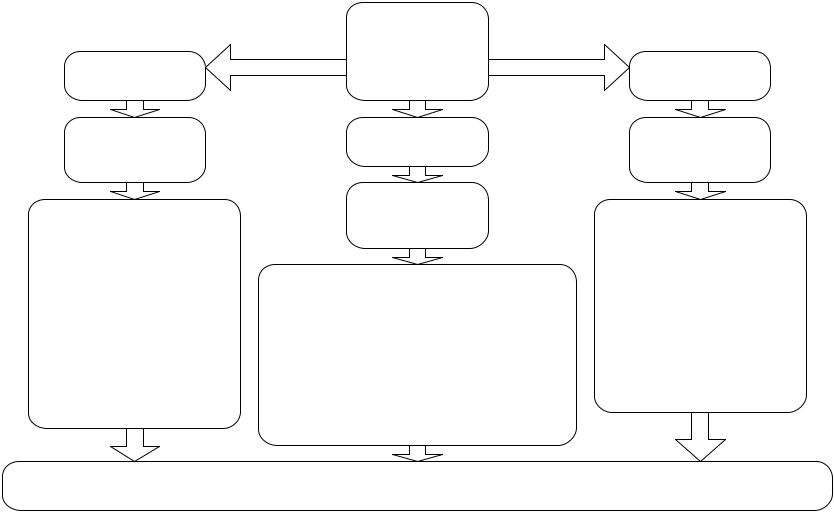

2. Уровни структуры АСУ

Верхнийуровень

Уровень

операторского (диспетчерского)

управления

Операторские (диспетчерские), инженерные автоматизированные рабочие места, промышленные серверы

(SCADA-серверы)

с установленным на них общесистемным и прикладным программным обеспечением, телекоммуникационное оборудование (коммутаторы, маршрутизаторы, межсетевые экраны, иное оборудование), а также каналысвязи

Структура АСУ

Нижний уровень (полевой)

Уровень ввода Средний уровень (вывода) данных (исполнительных

устройств)

Уровень автоматического

управления

Программируемые логические контроллеры, иные технические средства с установленным программным обеспечением, получающие данные с нижнего (полевого) уровня, передающие данные на верхнийуровень для принятия решения по управлению объектом и (или) процессом и формирующие управляющие команды (управляющую (командную) информацию) для исполнительных устройств, а также промышленная сеть передачи данных

Датчики, исполнительные механизмы, иные аппаратные устройства с установленными

вних микропрограммами

имашиннымиконтроллерами

Количество уровней АСУ и ее состав на каждом из уровнейзависит от назначения АСУ ивыполняемых ею целевых функций. На каждом уровне АСУ по функциональным, территориальным илииным признакам могут выделяться дополнительные сегменты

5

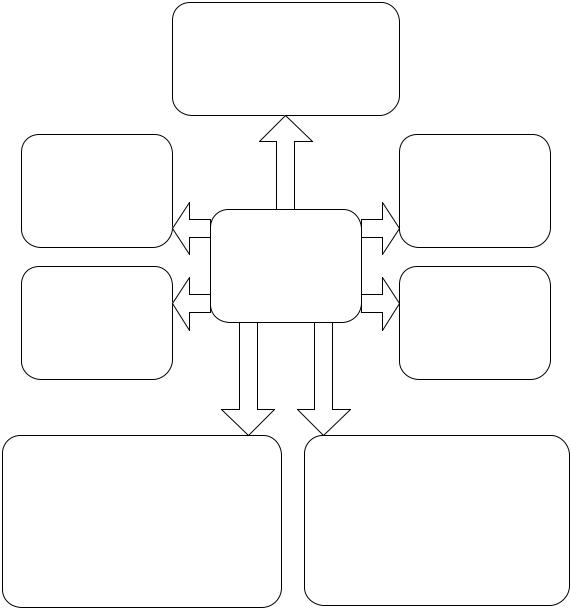

3. Объекты защиты в АСУ

Информация (данные) о параметрах (состоянии)

управляемого (контролируемого) объекта или процесса (входная (выходная) информация)

Средства защиты |

|

Управляющая |

|

(командная) |

|

информации |

|

|

|

информация |

|

|

|

|

Программное |

Объекты защиты |

Контрольно- |

в АСУ |

||

обеспечение |

|

измерительная |

(в том числе |

|

информация, иная |

микропрограммное, |

|

критически важная |

общесистемное, |

|

(технологическая) |

прикладное) |

|

информация |

Программно-техническийкомплекс, включающий технические средства (в том числе автоматизированные

рабочие места, промышленные Иная критически важная серверы, телекоммуникационное (технологическая) информация оборудование, каналысвязи,

программируемые логические контроллеры, исполнительные устройства)

6

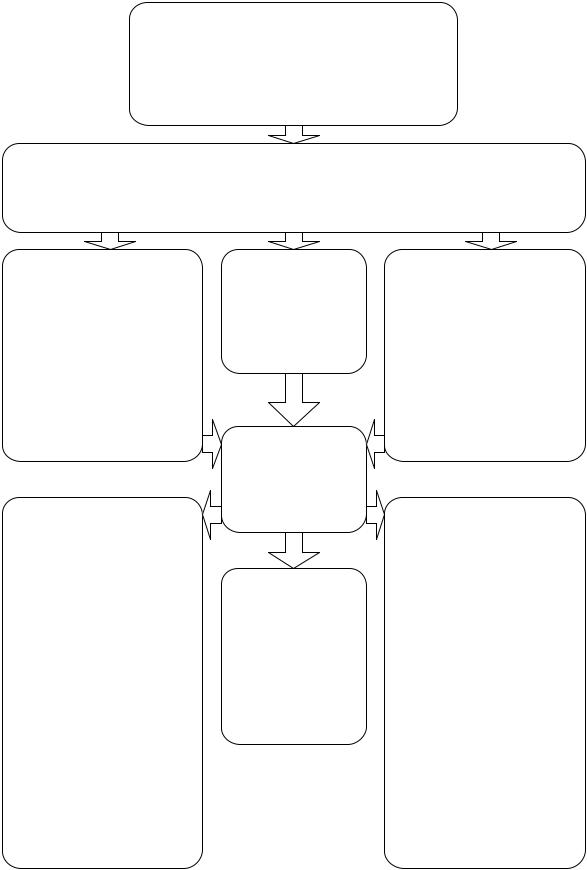

4. Защита информации в АСУ

Защита информации в АСУ является составной частью работ по созданию (модернизации) и эксплуатации АСУ

иобеспечивается на всех стадиях (этапах)

еесоздания и в ходе эксплуатации

Защита информации в АСУ достигается путем принятия в рамках системы защиты АСУ совокупности организационных и технических мер защиты информации, направленных на

Блокирование (нейтрализацию) угроз безопасности информации, реализация которых может привести к нарушению штатного режима функционирования АСУ и управляемого (контролируемого) объекта и (или) процесса

Должныобеспечивать доступность обрабатываемой в АСУ информации (исключение неправомерного блокирования информации), ее целостность (исключение неправомерного уничтожения, модифицирования информации), а также, при необходимости, конфиденциальность (исключение неправомерного доступа, копирования, предоставления или распространения информации)

Локализацию и минимизацию последствий от возможной реализации угроз безопасности

информации

Принимаемые

организационные и технические меры защиты информации

Не должны оказывать отрицательного влияния на штатный режим функционирования АСУ

Восстановление штатного режима функционирования АСУ в случае реализации угроз безопасности информации

Должнысоотноситься с мерами по промышленной, физической, пожарной, экологической, радиационной безопасности, иными мерами по обеспечению безопасности АСУ и управляемого

(контролируемого) объекта и (или) процесса

7

5. Исполнители защиты информации в АСУ

Проведение работ по защите информации

в соответствии c требованиями приказа ФСТЭК России в ходе создания (модернизации)

и эксплуатации АСУ осуществляется

Заказчиком |

Оператором |

При необходимости

спривлечением в соответствии

сзаконодательством Российской Федерации организаций,

имеющих лицензию на деятельность по технической

защите конфиденциальной информациив соответствии с Федеральным законом от 04.05.2011 № 99-ФЗ

«О лицензировании отдельных видов деятельности»

Разработчиком

самостоятельно

и (или)

8

6. Мероприятия по защите информации в АСУ

Для обеспечениязащиты информации в АСУоператором назначается структурное подразделение или должностное лицо (работник), ответственные за защиту информации

В АСУ применяются средства защиты информации, прошедшие оценку соответствия требованиям законодательства Российской Федерации о техническом регулировании

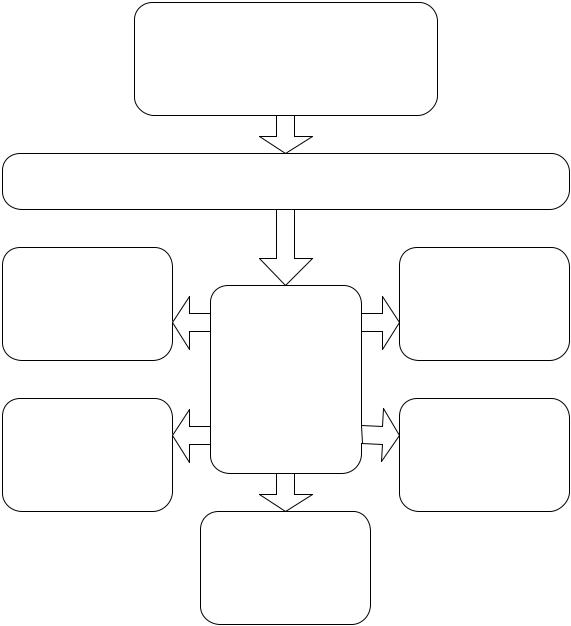

Обеспечение защиты |

|

Формирование |

|

|

требований кзащите |

||

информации |

|

||

|

информации |

||

при выводе |

Для обеспечения |

||

в АСУ |

|||

из эксплуатации АСУ |

|||

защиты |

|

||

|

|

||

|

информации в АСУ |

|

|

|

проводятся |

|

|

|

следующие |

|

|

Обеспечение защиты |

мероприятия |

Разработка системы |

|

|

|||

информации в ходе |

|

||

|

защиты АСУ |

||

эксплуатации АСУ |

|

||

|

|

Внедрение системы защиты АСУ и ввод ее в действие

9

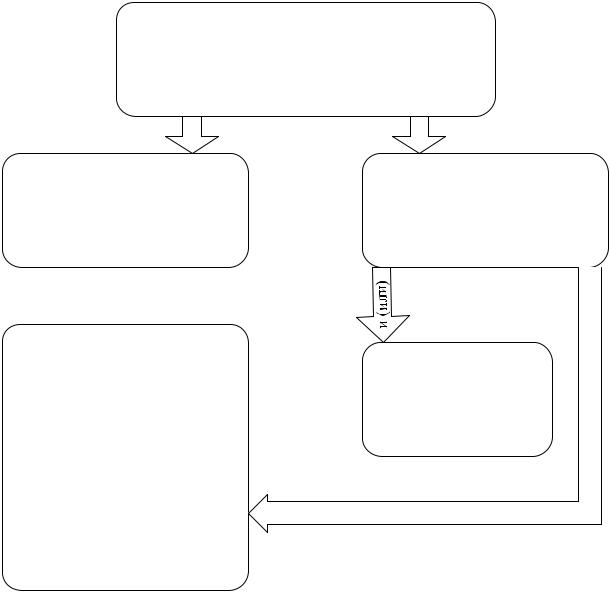

7. Формирование требований к защите информации в АСУ

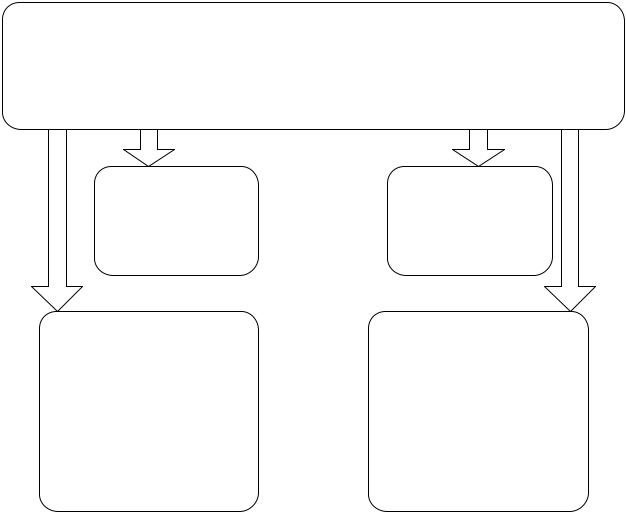

Формирование требований к защите информации в АСУ осуществляется заказчикомс учетомГОСТР 51583 «Защита информации. Порядок создания автоматизированных систем в защищенном исполнении. Общие положения», ГОСТ Р 51624 «Защита информации. Автоматизированные системы в защищенном исполнении. Общие требования», стандартов организации и втом числе включает

Определение |

Принятие решения |

|

о необходимости |

||

требований ксистеме |

||

защиты информации |

||

защиты АСУ |

||

в АСУ |

||

|

Определение угроз |

|

безопасности информации, |

|

реализация которых может |

Классификацию АСУ |

привестик нарушению |

|

штатного режима |

по требованиям защиты |

функционирования АСУ, |

информации |

и разработку на их основе |

|

модели угроз безопасности |

|

информации |

|

10