- •Введення в спеціальність

- •Фішинг

- •Географія фішингових атак, другий квартал 2017 року

- •Фішинг

- •У другому кварталі соціальну мережу Facebook заполонили радісні репости користувачів про виграш двох

- •ТОР 3 атакованих фішерами організацій

- •Однією з прийомів фішерів є розміщення підроблених сторінок популярних організацій на доменах, що

- •Приклади фішингових сторінок, що імітують сторінки входу в сервіси QQ

- •Класичний приклад фішингової сторінки, що імітує сторінку авторизації поштового сервісу Yahoo!

- •Приклад фішингової сторінки, що пропонує користувачам Skype верифікувати свій аккаунт

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Фішинговий сайт соціальної мережі Facebook

- •Ботнети (зомбі-мережі)

- •Ботнети (зомбі-мережі)

- •Динаміка збільшення кількості ботнетів за останній рік

- •Мобільні ботнети

- •«Ботнет-бізнес»

- •Розподіл командних серверів ботнетів по країнам, Q2 2015

- •Співвідношення атак з Windows- і Linux-ботнетів (Q1, Q2, 2017)

- •DDoS-атаки

- •Використання ботнетів для організації DDoS атаки

- •Розподіл кількості DDoS- атак за 30 днів

- •Розподіл кількості DDoS- атак за 60 днів

- •Розподіл кількості DDoS- атак за 180 днів

- •Розподіл кількості DDoS- атак за останні 2 роки

- •Карта DDoS– атак

- •підсумки 2 кварталу 2017 року (Лабораторія Касперського)

- •Розподіл DDoS-атак по країнам, Q1 і Q2 2017

- •Розподіл унікальних мішеней DDoS-атак по країнам, Q1 і Q2 2017

- •Динаміка числа DDoS-атак, Q2 2017

- •Розподіл DDoS-атак за типами

- •Розподіл DDoS-атак по тривалості, години

- •DDoS-атаки

- •Приклад. DDoS-атака на сайт «Нової газети»

- •СПАМ

- •Спам в другому кварталі 2017 року

- •Шкідливі вкладення в пошті

- •Розміри спамових листів

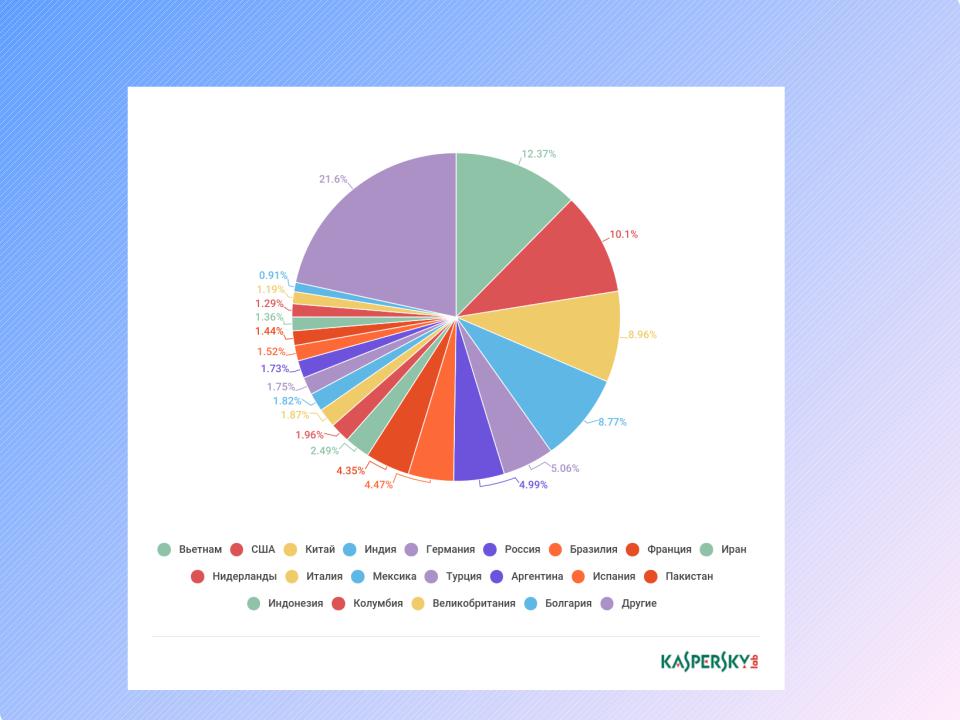

- •Країни - джерела спаму

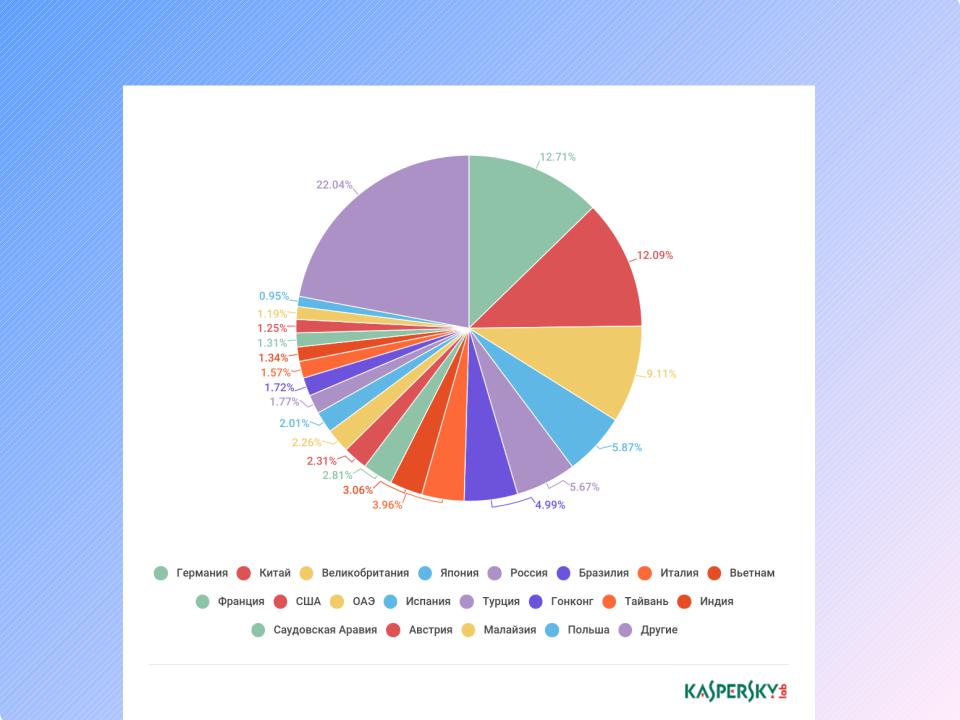

- •Країни - мішені шкідливих розсилок

- •Особливості шкідливого спаму

- •Спамерські методи й трюки

- •Приклад шахрайського спаму

- •кейлоггери

- •Приклади використання кейлогерів зловмисниками

- •У лютому 2006 року бразильська поліція заарештувала 55 осіб, причетних до розповсюдження шкідливих

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

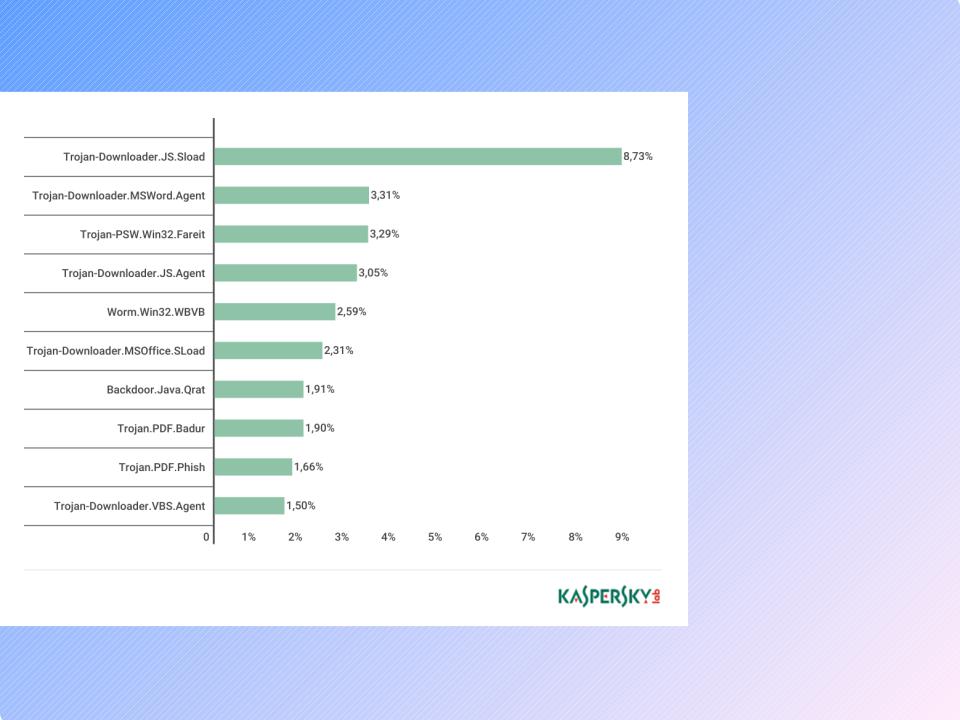

Шкідливі вкладення в пошті

Частка листів зі шкідливими вкладеннями склала 3,3%.

Trojan-Downloader.JS

.SLoad

скачує і запускає на комп'ютері-жертві інші шкідливі програми. Завантажені програми, як правило, є шифрувальником..

ТOP 10 сімейств шкідливих програм в спамі, Q2 2017

Розміри спамових листів

Країни - джерела спаму

Країни - мішені шкідливих розсилок

Особливості шкідливого спаму

Зловмисники дуже часто маскують спам зі шкідливими вкладеннями під листи від відомих організацій - служб доставки, магазинів, соціальних мереж. Але, як правило, всі подібні розсилки імітують листи, що регулярно приходять користувачам (рахунок за послуги, повідомлення про статус доставки і т.д.).

Нижче приведена креативна в плані соціальної інженерії розсилка, яка була розіслана нібито відомою мережею кав'ярень Starbucks (інформація Лабораторії Касперського).

Спамерські методи й трюки

У представленому нижче листі користувач бачить ось таку цільну картинку. Насправді, це не одна картинка, а кілька. Для обходу спам-фільтрів зловмисники нарізали представлену картинку на кілька частин, які варіювалися від листа до листа.

Приклад шахрайського спаму

У російськомовному спамі тема Олімпіади використовувалася в шахрайської розсилці, яка пропонувала підключитися до тарифу МТС «Безлімітна Олімпіада». Для «підключення» користувач повинен був відправити SMS з кодовим словом на чотиризначний номер. Контактний телефон, вказаний в листі, як і короткий номер для відправки повідомлення, не відповідають телефону служби підтримки компанії МТС, що свідчить про шахрайський характер письма. Ця розсилка розрахована на те, що користувач, який чув про можливість підключитися до недорогого тарифу за допомогою SMS, скористається інформацією, що потрапила до нього в поштову скриньку, не звернувши уваги на підозріле поле «from» ( «Венедикт Нургаян») і невідповідність контактів.

кейлоггери

У перекладі з англійської keylogger - це реєстратор натискань клавіш. У більшості джерел можна знайти таке визначення кейлоггера: кейлоггер (клавіатурний шпигун) - програмне забезпечення, основним призначенням якого є прихований моніторинг натискань клавіш і ведення журналу цих натискань. На відміну від інших типів шкідливих програм, для системи кейлоггер абсолютно безпечний. Однак він може бути надзвичайно небезпечним для користувача: за допомогою кейлоггера можна перехопити паролі та іншу конфіденційну інформацію, що вводиться користувачем за допомогою клавіатури. В результаті зловмисник дізнається коди і номери рахунків в електронних платіжних системах, паролі до облікових записів в online-іграх, адреси, логіни, паролі до систем електронної пошти і так далі.

Приклади використання кейлогерів зловмисниками

Одним з найвідоміших випадків використання кейлогерів стала крадіжка більше 1 млн. доларів з рахунків клієнтів найбільшого скандинавського банку Nordea. У серпні 2006 року клієнтам шведського банку Nordea почали приходити від імені цього банку електронні листи з пропозицією встановити антиспам-продукт, нібито міститься в додатку. При спробі одержувача листа скачати прикріплений файл на свій комп'ютер встановлювався спеціальний варіант широко відомої троянської програми Haxdoor, який активізувався при реєстрації жертви в онлайн- сервісі Nordea і виводив на екран повідомлення про помилку з проханням про повторну реєстрацію. Після цього клавіатурний шпигун, вбудований в троянську програму, записував дані, які вводилися користувачем, і передавав їх на сервер зловмисників. Зібрані таким чином персональні дані використовувалися шахраями для зняття грошей з рахунків довірливих клієнтів банку. Творця цього троянця допоміг обчислити один з експертів з безпеки компанії Symantec. За заявою автора троянської програми, haxdoor використовувався і в атаках проти австралійських і багатьох інших банків.