- •Введення в спеціальність

- •Фішинг

- •Географія фішингових атак, другий квартал 2017 року

- •Фішинг

- •У другому кварталі соціальну мережу Facebook заполонили радісні репости користувачів про виграш двох

- •ТОР 3 атакованих фішерами організацій

- •Однією з прийомів фішерів є розміщення підроблених сторінок популярних організацій на доменах, що

- •Приклади фішингових сторінок, що імітують сторінки входу в сервіси QQ

- •Класичний приклад фішингової сторінки, що імітує сторінку авторизації поштового сервісу Yahoo!

- •Приклад фішингової сторінки, що пропонує користувачам Skype верифікувати свій аккаунт

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Фішинговий сайт соціальної мережі Facebook

- •Ботнети (зомбі-мережі)

- •Ботнети (зомбі-мережі)

- •Динаміка збільшення кількості ботнетів за останній рік

- •Мобільні ботнети

- •«Ботнет-бізнес»

- •Розподіл командних серверів ботнетів по країнам, Q2 2015

- •Співвідношення атак з Windows- і Linux-ботнетів (Q1, Q2, 2017)

- •DDoS-атаки

- •Використання ботнетів для організації DDoS атаки

- •Розподіл кількості DDoS- атак за 30 днів

- •Розподіл кількості DDoS- атак за 60 днів

- •Розподіл кількості DDoS- атак за 180 днів

- •Розподіл кількості DDoS- атак за останні 2 роки

- •Карта DDoS– атак

- •підсумки 2 кварталу 2017 року (Лабораторія Касперського)

- •Розподіл DDoS-атак по країнам, Q1 і Q2 2017

- •Розподіл унікальних мішеней DDoS-атак по країнам, Q1 і Q2 2017

- •Динаміка числа DDoS-атак, Q2 2017

- •Розподіл DDoS-атак за типами

- •Розподіл DDoS-атак по тривалості, години

- •DDoS-атаки

- •Приклад. DDoS-атака на сайт «Нової газети»

- •СПАМ

- •Спам в другому кварталі 2017 року

- •Шкідливі вкладення в пошті

- •Розміри спамових листів

- •Країни - джерела спаму

- •Країни - мішені шкідливих розсилок

- •Особливості шкідливого спаму

- •Спамерські методи й трюки

- •Приклад шахрайського спаму

- •кейлоггери

- •Приклади використання кейлогерів зловмисниками

- •У лютому 2006 року бразильська поліція заарештувала 55 осіб, причетних до розповсюдження шкідливих

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

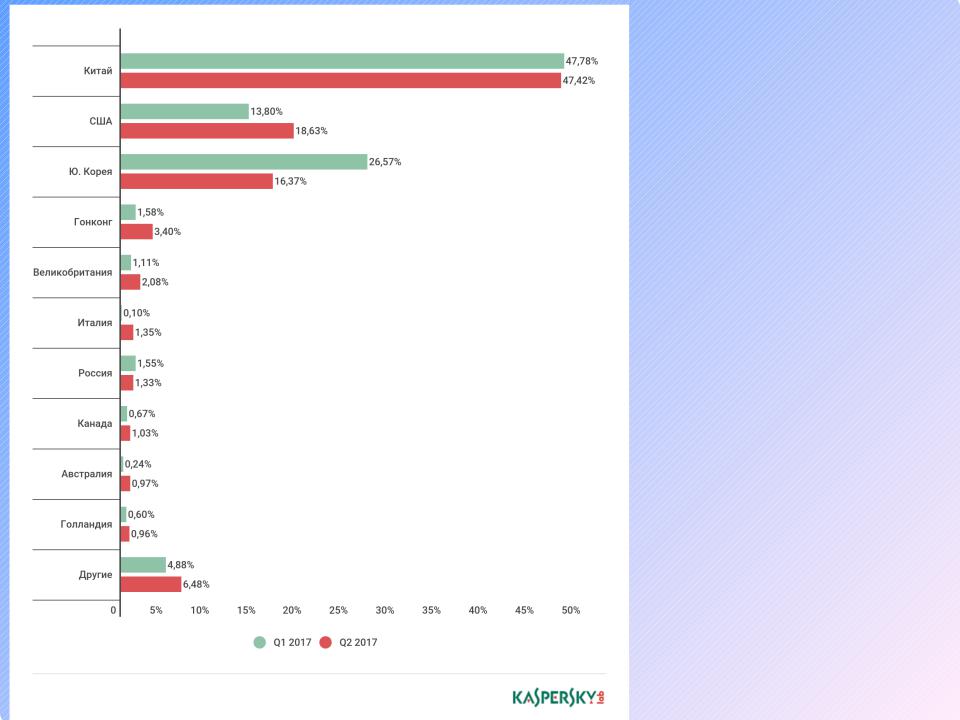

підсумки 2 кварталу 2017 року (Лабораторія Касперського)

У другому кварталі 2017 року були не зафіксовані атаки по цілям з 86 країн світу, що на 14 більше, ніж у попередньому кварталі.

Як і в минулому кварталі, майже половина атак (47,42%) припала на китайські об’єкти.

І за кількістю атак, і по числу цілей як і раніше лідирують Китай, Південна Корея і США. За зафіксованим командним серверам в ТОР 3 входять ті ж країни, але на перше місце вийшла Південна Корея.

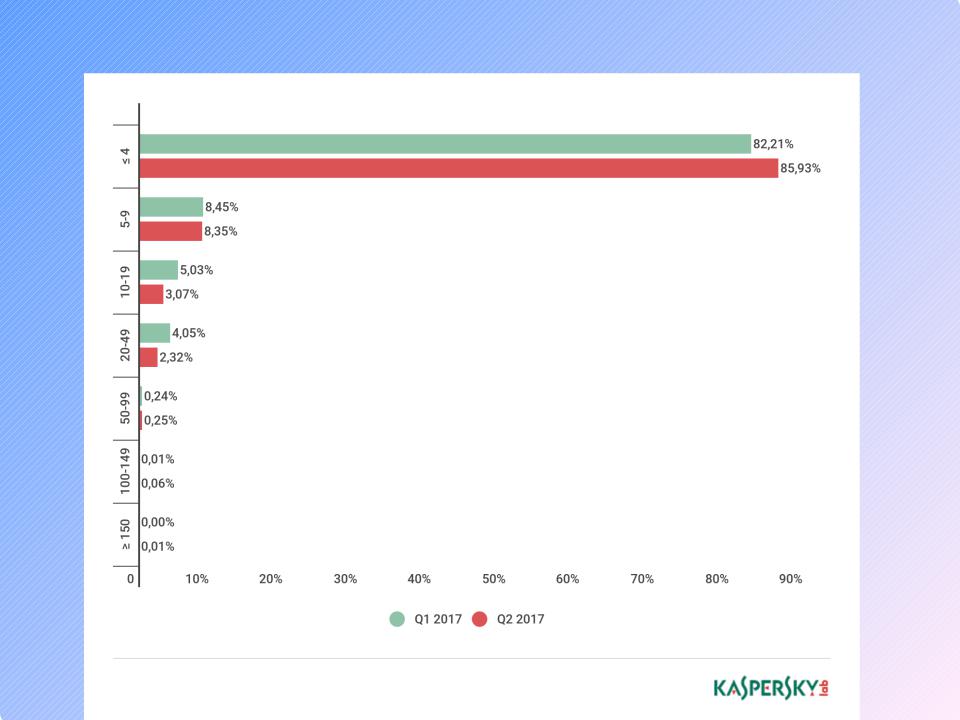

У другому кварталі повернулися тривалі DDoS-атаки. Рекордна тривалість склала 277 годин, що на 131% більше, ніж в першому кварталі. При цьому частка атак, що тривали менше 50 годин, залишилася майже без змін (99,7% проти 99,8% в минулому кварталі).

Значно впали частки атак по TCP (з 26,6% до 18,2%) і ICPM (з 8,2% до 7,3). За рахунок цього зросли частки SYN-DDoS і атак по UDP і HTTP.

Linux-ботнети відіграли падіння своєї частки в минулому кварталі. Тепер вони відповідальні за 51,23% атак (проти 43,40% в минулому кварталі).

Розподіл DDoS-атак по країнам, Q1 і Q2 2017

Розподіл унікальних мішеней DDoS-атак по країнам, Q1 і Q2 2017

Динаміка числа DDoS-атак, Q2 2017

Розподіл DDoS-атак за типами

Розподіл DDoS-атак по тривалості, години

DDoS-атаки

Розподіл DDoS-атак по потужності. Переважають атаки <5 Гб / с і атаки потужністю> 60 Гб / с (джерело: Prolexic)

Приклад. DDoS-атака на сайт «Нової газети»

Все почалося в неділю 31 березня 2013 року в 22:00. Атака SYN Flood потужністю до 300 Мб / с була успішно відфільтрована, але до середини дні 1 квітня потужність зросла до 700 Мб / с. Фахівці провайдера запропонували перенести сервер в інший сегмент мережі.

Оскільки сайт під атакою продовжував нормально працювати, на 15.00 атакуючі змінили тактику, вдавшись до методу DNS Amplification. Зовнішні канали провайдера були перевантажені сміттєвим трафіком потужністю 40 Гб / c, що, незважаючи на успішну фільтрацію, привело як до недоступності сайту «Нової газети», так і до проблем у інших клієнтів провайдера. Через 25 хвилин атака раптово припинилася.

Перепочинок тривал недовго. 2 квітня о 16:00 атака методом DNS Amplification відновилася. В результаті нетривалий час сайт «Нової газети» був недоступний. Ми спробували отримати додаткову пропускну здатність, анонсувавши підмережу, що атакується, через одного з провайдерів, на майданчику якого встановлено наше обладнання для фільтрації трафіку. Однак до успіху це не призвело - канал провайдера був також забитий сміттєвим UDP-трафіком обсягом понад 20 Гб / с, в результаті чого йому довелося відключити маршрут. Сумарна потужність атаки в цей час перевищувала 60 Гб / с.

СПАМ |

спам - це анонімна масова непрохана розсилка. |

|

"Спам" - це акронім, складноскорочене слово. Утворилося воно від усіченого "spiced ham" - "шинка зі спеціями", "ковбаса з перчиком", "перчене шинка". Тому прямим перекладом англійського "spam" можна вважати щось на кшталт "спетчіна" - "спеції" плюс "шинка".

Термін "спам" в новому значенні (нав'язливою електронної розсилки, поштового сміття) з'явився в 1993 році. Адміністратор комп'ютерної мережі Usenet Річард Депью написав програму, помилка якої 31 березня 1993 року спровокувала відправку двох сотень ідентичних повідомлень в одну з конференцій. Його незадоволені співрозмовники швидко знайшли відповідна назва для нав'язливих повідомлень - "спам".

Cпам (незапрошенной користувачем інформація) в залежності від цілей і завдань відправника (спамера) може містити комерційну інформацію або не мати до неї ніякого відношення. Таким чином, за змістом повідомлення розрізняють "комерційний" спам - "unsolicited commercial e-mail" (загальноприйнята абревіатура - "UCE") і "некомерційний" - "unsolicited bulk e-mail" ( "UBE").

Спам в другому кварталі 2017 року

Доля спама в поштовому трафику