- •Введення в спеціальність

- •Фішинг

- •Географія фішингових атак, другий квартал 2017 року

- •Фішинг

- •У другому кварталі соціальну мережу Facebook заполонили радісні репости користувачів про виграш двох

- •ТОР 3 атакованих фішерами організацій

- •Однією з прийомів фішерів є розміщення підроблених сторінок популярних організацій на доменах, що

- •Приклади фішингових сторінок, що імітують сторінки входу в сервіси QQ

- •Класичний приклад фішингової сторінки, що імітує сторінку авторизації поштового сервісу Yahoo!

- •Приклад фішингової сторінки, що пропонує користувачам Skype верифікувати свій аккаунт

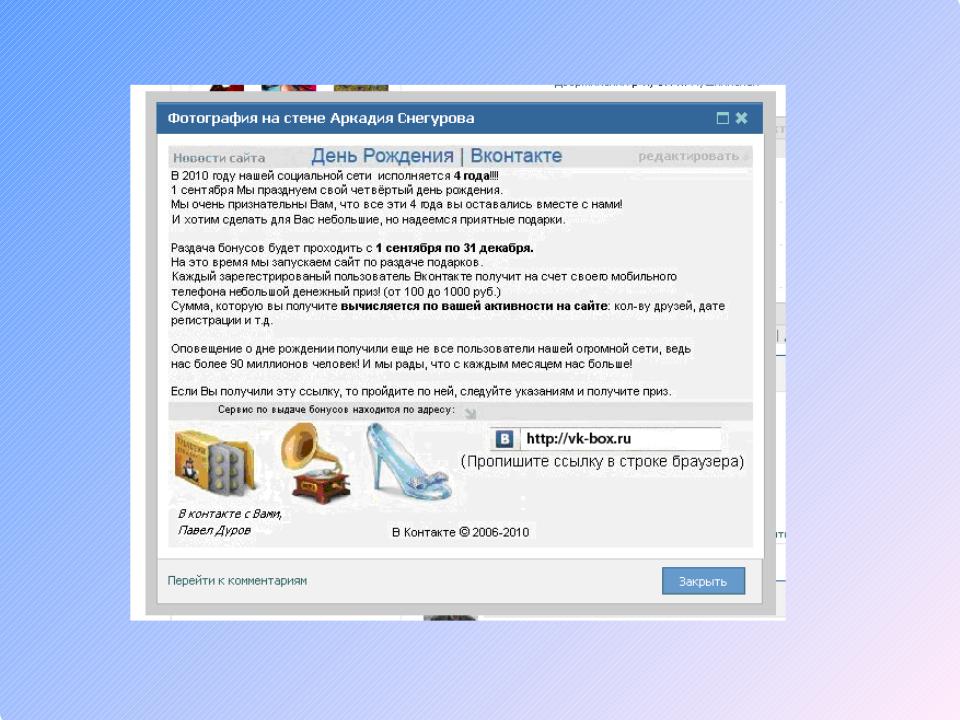

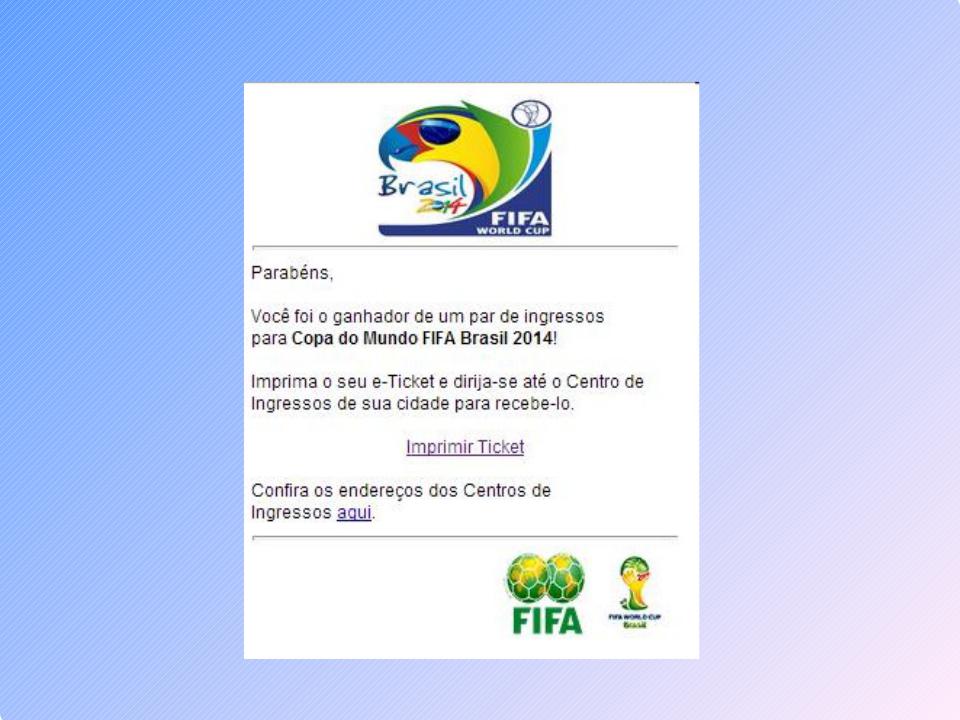

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Приклад Фішинг-атаки

- •Фішинговий сайт соціальної мережі Facebook

- •Ботнети (зомбі-мережі)

- •Ботнети (зомбі-мережі)

- •Динаміка збільшення кількості ботнетів за останній рік

- •Мобільні ботнети

- •«Ботнет-бізнес»

- •Розподіл командних серверів ботнетів по країнам, Q2 2015

- •Співвідношення атак з Windows- і Linux-ботнетів (Q1, Q2, 2017)

- •DDoS-атаки

- •Використання ботнетів для організації DDoS атаки

- •Розподіл кількості DDoS- атак за 30 днів

- •Розподіл кількості DDoS- атак за 60 днів

- •Розподіл кількості DDoS- атак за 180 днів

- •Розподіл кількості DDoS- атак за останні 2 роки

- •Карта DDoS– атак

- •підсумки 2 кварталу 2017 року (Лабораторія Касперського)

- •Розподіл DDoS-атак по країнам, Q1 і Q2 2017

- •Розподіл унікальних мішеней DDoS-атак по країнам, Q1 і Q2 2017

- •Динаміка числа DDoS-атак, Q2 2017

- •Розподіл DDoS-атак за типами

- •Розподіл DDoS-атак по тривалості, години

- •DDoS-атаки

- •Приклад. DDoS-атака на сайт «Нової газети»

- •СПАМ

- •Спам в другому кварталі 2017 року

- •Шкідливі вкладення в пошті

- •Розміри спамових листів

- •Країни - джерела спаму

- •Країни - мішені шкідливих розсилок

- •Особливості шкідливого спаму

- •Спамерські методи й трюки

- •Приклад шахрайського спаму

- •кейлоггери

- •Приклади використання кейлогерів зловмисниками

- •У лютому 2006 року бразильська поліція заарештувала 55 осіб, причетних до розповсюдження шкідливих

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Хто і чому пише вредоносні програми

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

- •Найвідоміші хакери

Приклад Фішинг-атаки

Приклад Фішинг-атаки

«Шанс выиграть билеты на следующую игру Кубка!»

Приклад Фішинг-атаки

Приклад Фішинг-атаки

Приклад Фішинг-атаки

Фішинговий сайт соціальної мережі Facebook

Ботнети (зомбі-мережі)

Ботнет або зомбі-мережа - це мережа комп'ютерів, заражених шкідливою програмою, що дозволяє зловмисникам віддалено керувати зараженими машинами без відома користувачів.

Побудова зомбі-мережі:

1. Зараження комп'ютерів користувачів спеціальною програмою - ботом (боти - шкідливі програми, які займаються об'єднанням уражених комп'ютерів в ботнети). Для зараження шкідливою програмою-ботом комп'ютерів користувачів використовуються спам-розсилки, постінг повідомлень на форумах і в соціальних мережах або ж сам бот наділяється функцією саморозповісюдження, як всі віруси або черв'яки. При замовленні спам-розсилок, при постінгу повідомлень на форумах і в соціальних мережах, щоб змусити потенційну жертву встановити бот, використовуються різні прийоми соціальної інженерії. Наприклад, пропонується подивитися цікаве відео, для чого потрібно завантажити спеціальний кодек. Після завантаження та запуску такого файлу, користувач, звичайно, не зможе подивитися ніякого відео та, швидше за все, не помітить взагалі ніяких змін, а комп'ютер виявиться заражений.

Ботнети (зомбі-мережі)

Другим широко використовуваним методом є drive-by-download, тобто непомітне завантаження шкідливої програми . Суть цього методу зводиться до того, що при відвідуванні користувачем зараженої веб-сторінки на його комп'ютер, через різні уразливості в додатках, перш за все в популярних браузерах, завантажується шкідлива програма. Для експлуатації вразливостей використовуються - експлойти, що дозволяють не тільки непомітно завантажити, але і непомітно запустити шкідливу програму. У разі успішної атаки, у користувача навіть не виникне підозри, що з комп'ютером відбувається щось недобре. Такий вид поширення шкідливого ПЗ найбільш небезпечний, адже якщо зламаний популярний ресурс заражаються десятки тисяч користувачів!

Прикладами таких ботів можуть бути представники сімейств Virus.Win32.Virut і Net-Worm.Win32.Kido.

Ефективність такого підходу важко переоцінити: на сьогоднішній день зомбі- мережа, побудована Kido, є найбільшою в світі.

Динаміка збільшення кількості ботнетів за останній рік

Джерело: Shadowserver

Мобільні ботнети

іконка Foncy «MADDEN NFL 12» після установки