Щерба В.В. Криптографическая защита информации

.pdfФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ КАЗЕННОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«МОСКОВСКИЙ УНИВЕРСИТЕТ МИНИСТЕРСТВА ВНУТРЕННИХ ДЕЛ РОССИЙСКОЙ ФЕДЕРАЦИИ ИМЕНИ В.Я. КИКОТЯ»

_______________________________________________________________________________________________________

В. В. Щерба

КРИПТОГРАФИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ

Курс лекций

Москва

2016

2

ББК 32.97

Щ61

Щерба, В. В.

Криптографическая защита информации : курс лекций /

В. В. Щерба. – М. : Московский университет МВД России имени В.Я. Кикотя, 2016. – 121 с. – ISBN 978-5-9694-0289-8.

Излагаются основные понятия и разделы, позволяющие получить представление о задачах и проблемах современной криптографии.

В сборнике лекций описаны как традиционные вопросы классификации и оценки надежности шифров, так и системные вопросы использования криптографических алгоритмов.

Предназначен для курсантов, слушателей и адъюнктов, изучающих дисциплины по безопасности информационных технологий, преподавателей, а также широкого круга специалистов, задачами которых являются квалифицированный выбор и организация использования криптографических средств защиты информации.

ББК 32.97

Рецензенты: преподаватель кафедры оперативно-розыскной деятельности Казанского юридического института МВД России кандидат педагогических наук подполковник полиции П. В. Матижев; профессор кафедры организации оперативно-разыскной деятельности Академии управления МВД России доктор юридических наук, доцент полковник полиции Е. Н. Яковец.

ISBN 978-5-9694-0289-8

© Московский университет МВД России имени В.Я. Кикотя, 2016 © Щерба В. В., 2016

|

|

3 |

|

СОДЕРЖАНИЕ |

|

Введение…………………………………………………………… |

4 |

|

Лекция 1. Предмет, задачи и особенности изучения дисциплины… |

8 |

|

Лекция 2. Основные понятия и задачи криптографии…………. |

27 |

|

Лекция 3. Классификация и виды шифров……………………… |

41 |

|

Лекция 4. Формальные модели шифров…………………………. |

47 |

|

Лекция 5. Блочные системы шифрования……………………….. |

55 |

|

Лекция 6. |

Поточные системы шифрования……………………… |

60 |

Лекция 7. |

Системы шифрования с открытыми ключами………. |

67 |

Лекция 8. |

Идентификация………………………………………… |

71 |

Лекция 9. |

Криптографические хэш-функции……………………. |

80 |

Лекция 10. Цифровые подписи…………………………………… |

91 |

|

Лекция 11. Управление криптографическими ключами………… |

96 |

|

Лекция 12. Организационно-правовые аспекты применения крип- |

|

|

тографических систем…………………………………………….. |

110 |

|

Библиографический список………………………………………. |

120 |

|

4

ВВЕДЕНИЕ

Бурное развитие информационных технологий и внедрение автоматизированных методов и средств обработки информации во все сферы деятельности современного общества привели к необходимости широкого использования криптографических средств защиты информации. Сегодня без использования криптографии практически невозможно решение широкого круга задач обеспечения безопасности информации, связанных с сохранением ее секретности, конфиденциальности, целостности, аутентичности. При этом квалифицированное применение криптографических средств невозможно без знания теоретических основ криптографии.

В результате изучения дисциплины обучающиеся должны овладеть основными теоретическими положениями криптографии, лежащими в основе функционирования и определяющими возможности соответствующих средств защиты информации. К таким основным положениям относятся: понятийный аппарат, формальные модели и классификация шифров, надежность шифров, основные виды криптографических систем, протоколы идентификации субъектов и объектов информационного взаимодействия, распределения ключей, понятие и порядок применения цифровых подписей и т. д.

По содержанию материалы дисциплины связаны с такими учебными дисциплинами образовательного стандарта, как «Математика», «Информатика и математика», «Программно-аппаратная защита информации», «Инженерно-техническая защита информации» и рядом других.

ИБ и БИ и задачи криптографии. В соответствии со словарем русского языка1 безопасность – положение, при котором не угрожает опасность кому-либо или чему-либо. Если ввести понятие «состояние» объекта или субъекта, то с использованием этого понятия безопасность можно определить более строго, а именно: безопасность – это состояние объекта или субъекта, в котором в условиях действия опасностей (угроз) сохраняются (защищены) определенные качества объекта или субъекта.

Поясним суть понятия «состояние» объекта или субъекта. Для упрощения положим, что важнейшими качествами (признаками), кото-

1 Ожегов С. И. Словарь русского языка. М. : Советская энциклопедия, 1972.

С. 41.

5

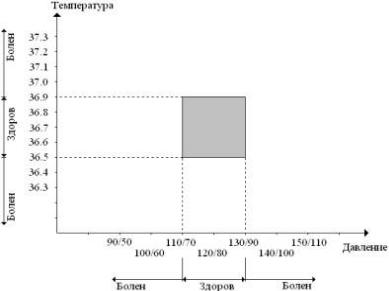

рые отличают здорового человека от больного, являются значения температуры его тела и давления крови. В этих предположениях можно представить декартово пространство, где по осям координат отложены значения выделенных признаков. Очевидно, что каждая точка этого пространства отображает систему двух конкретных значений двух изучаемых признаков. С другой стороны, в условиях сделанных предположений каждая точка этого пространства характеризует состояние здоровья человека, т. е. отображает его возможное состояние. В связи с этим рассматриваемое пространство часто называют пространством состояний субъекта (рис. 1).

Рис. 1. Пространство состояний «здоров-болен» человека

Для каждого выделенного признака на соответствующей оси координат могут быть обозначены диапазоны значений признаков, характеризующие то или иное качественное состояние человека: здоров или болен. Тогда множество точек пространства, для которых значения каждого из выделенных признаков находятся в одном диапазоне, будут отображать состояние человека «здоров» (область, выделенная серым тоном), в другом диапазоне – «болен».

В общем случае пространство состояний объекта или субъекта является n-мерным декартовым пространством, по числу существенных признаков, используемых для описания объекта или субъекта; при этом значения отдельных признаков могут принимать как числовые, так и качественные значения (например, признак «внешний вид» может иметь следующие значения: неряшливый, опрятный, идеальный).

6

Одно из немногих «официальных» определений понятия «информационная безопасность» приводится в Доктрине информационной безопасности Российской Федерации. Под информационной безопасностью Российской Федерации понимается состояние защищенности ее национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства1. При этом в качестве основных составляющих информационной сферы рассматриваются: информация, субъекты информационной деятельности и ее нормативное обеспечение, а также средства и системы обработки информации.

На основании этого большинство авторов информационную безопасность субъекта определяют как состояние защищенности его интересов в информационной сфере (или, что то же самое, как состояние субъекта, в котором защищены его интересы в информационной сфере).

Отсюда, в частности, следует, что в условиях принятого определения понятие «информационная безопасность» может рассматриваться только в отношении субъектов, поскольку объекты не имеют никаких интересов не только в информационной сфере, но и в какихлибо других. Следует также иметь в виду, что в определении речь, как правило, идет лишь о законных интересах субъекта.

Таким образом, для обеспечения информационной безопасности субъекта (личности, организации, общества, государства) необходимо:

–выявить интересы субъекта в информационной сфере;

–определить степень реализации этих интересов и установить имеющиеся препятствия (угрозы);

–разработать меры по нейтрализации действующих угроз.

В свою очередь, под безопасностью информации понимается такое ее состояние, в котором сохраняются2:

–установленный режим доступа к информации. Отметим, что необходимый режим доступа должен обеспечиваться как для общедоступной информации, так и для информации ограниченного доступа. Конечно, особое значение решение этой задачи имеет в отношении информации ограниченного доступа – секретной и конфиденциаль-

1Доктрина информационной безопасности Российской Федерации; утверждена Президентом Российской Федерации 9 сентября 2000 г.

2Каретников М. К. Введение в дисциплину «Инженерно-техническая защита информации» : фондовая лекция. М. : Московский университет МВД России, 2006. С. 7.

7

ной, на ознакомление и работу с которой имеют право только пользователи, обладающие соответствующими полномочиями. Вместе с тем, обеспечение установленного режима доступа в большинстве случаев требует решения взаимосвязанной задачи – обеспечения доступности информации для легального пользователя. Здесь имеется в виду возможность получения легальным пользователем необходимой информации за разумное время, с разумными затратами сил и средств. Ситуация, при которой неисправность средств обработки информации либо выстроенные защитные барьеры фактически делают информацию недоступной либо вовсе блокируют доступ, может рассматриваться как нарушение безопасности информации. Таким образом, обеспечение установленного режима доступа, в общем случае, предполагает обеспечение секретности и конфиденциальности, а также доступности информации;

–целостность информации, которая означает отсутствие в процессе хранения, обработки или передачи несанкционированного уничтожения или изменения информации.

Таким образом, для обеспечения безопасности информации субъекта или объекта необходимо:

–выявить источники информации (например, источником информации могут стать сигналы телефонной линии, перехват которых противником возможен) и информационные ресурсы субъекта или объекта, подлежащие защите (следует знать, что действующее законодательство обязывает обладателя информации защищать как имеющуюся у него информацию ограниченного доступа, так и общедоступную информацию);

–установить имеющиеся и потенциальные угрозы безопасности информации и определить уровень защищенности источников информации и информационных ресурсов;

–разработать меры по нейтрализации действующих и потенциальных угроз.

Криптография предлагает оригинальные средства и методы решения следующих основных задач, а именно: обеспечения секретности или конфиденциальности, проверки авторства сообщений, контроля их целостности.

Помимо основных, криптография решает ряд дополнительных задач, например, таких как идентификация взаимодействующих сторон, управление криптографическими ключами, сертификация открытых ключей и т. д.

8

Л е к ц и я 1. ПРЕДМЕТ, ЗАДАЧИ И ОСОБЕННОСТИ

ИЗУЧЕНИЯ ДИСЦИПЛИНЫ

Тематический план изучения дисциплины

В соответствии с действующим Рабочим учебным планом специальности «Организация и технология защиты информации» Московского университета МВД России преподавание учебной дисциплины «Криптографическая защита информации» осуществляется в V семестре в объеме 60 аудиторных часов. В процессе изучения дисциплины учебным планом предусмотрена самостоятельная работа курсантов также в объеме 60 ч, направленная на расширение и углубление теоретических знаний, подготовку к учебным занятиям.

Рабочая учебная программа дисциплины составлена в соответствии с примерной программой образовательного стандарта и предусматривает изучение 12 тем; соответствующий перечень представлен ниже:

1.Предмет, задачи и особенности изучения дисциплины.

2.Основные понятия и задачи криптографии.

3.Классификация и виды шифров.

4.Формальные модели шифров.

5.Блочные системы шифрования.

6.Поточные системы шифрования.

7.Системы шифрования с открытыми ключами.

8.Идентификация.

9.Криптографические хэш-функции.

10.Цифровые подписи.

11.Управление криптографическими ключами.

12.Организационно-правовые аспекты применения криптографических систем.

Тематический план преподавания предусматривает проведение лекционных (24 ч), семинарских (6 ч) и практических занятий (28 ч).

Всоответствии с Рабочим учебным планом в завершение изучения дисциплины проводится экзамен, а по материалам первых 9 тем – контрольная работа (2 ч), положительные результаты которой являются необходимым условием допуска обучающегося к экзамену.

Поскольку теоретическая криптография неразрывно связана с основными положениями различных разделов высшей математики, существенной особенностью и, возможно, определенной трудностью

9

усвоения материалов дисциплины является обладание обучаемым достаточным уровнем математической грамотности. Вместе с тем, необходимо отметить, что с учетом специфики образовательного стандарта специальности «Организация и технология защиты информации» материалы соответствующих разделов дисциплины в значительной степени адаптированы.

Следует также упомянуть следующее обстоятельство. С целью стимулирования учебной работы курсантов, определения степени усвоения основных понятий, положений различных тем, методика преподавания дисциплины предусматривает проведение так называемых массовых экспресс-опросов практически по всем изучаемым темам. Экспресс-опросы проводятся в течение 10–15 мин на семинарских и практических занятиях, оцениваются преподавателем, а соответствующие оценки проставляются в журнал учета учебных занятий взвода на очередном групповом занятии.

В процессе изучения дисциплины в качестве основной рекомендуется следующая литература:

1.Процедура выработки и проверки электронно-цифровой подписи на основе асимметрического криптографического алгоритма // ГОСТ 3410-94. М., 1994.

2.Система обработки информации. Защита криптографическая. Алгоритм криптографического преобразования // ГОСТ 28147-89. М.,

1990.

3.Информационная технология. Криптографическая защита информации. Функция хэширования // ГОСТ Р 34.11-94. М.,1994.

4.Указ Президента Российской Федерации от 3 апреля 1995 г.

№334 «О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации».

5.Алфёров А. П., Зубов А. Ю., Кузьмин А. С., Черёмушкин А. В. Основы криптографии : учебное пособие. М. : «Гелиос АРВ», 2002.

Руководством университета преподавание учебной дисциплины на факультете подготовки специалистов в области информационной безопасности поручено сотрудникам кафедры специальных информационных технологий учебно-научного комплекса информационных технологий.

Исторический очерк развития криптографии

История криптографии насчитывает несколько тысячелетий. Уже в исторических документах древних цивилизаций Индии, Египта, Ки-

10

тая, Месопотамии можно встретить сведения о системах и способах шифрованного письма. Полагают, что первые системы шифрования появились одновременно с возникновением письменности в IV тысячелетии до н. э.

Вдревнеиндийских рукописях приводятся более шестидесяти способов письма, среди которых имеются и такие, которые можно рассматривать как криптографические. Например, в рукописях встречаются описания систем замены гласных букв согласными и систем обратной замены. Один из сохранившихся шифрованных текстов Месопотамии представляет собой таблицу клинописи с рецептом изготовления глазури для гончарных изделий. В таблице использовались редко употребляемые знаки, игнорировались некоторые символы, употреблялись цифры вместо имен.

Врукописях древнего Египта шифровались религиозные тексты и медицинские рецепты. Некоторые фрагменты Библии зашифрованы с помощью шифра, который назывался АТБАШ. В нем правило зашифрования состояло в замене i-ой буквы алфавита (i = 1, n) буквой с номером n – i + 1, где n – число букв алфавита. Таким образом, этот шифр представлял собой шифр простой замены.

Вдревней Греции криптография использовалась в различных областях деятельности, наиболее широко – в государственной сфере. В V–IV веках до н. э. применялось одно из первых шифровальных приспособлений – СЦИТАЛА. Это был жезл цилиндрической формы, на который наматывалась пергаментная лента. Вдоль образующей цилиндра на пергамент построчно записывался текст, предназначенный для передачи. После записи лента сматывалась с жезла и с посыльным передавалась адресату, который расшифровывал сообщение с помощью точно такой же сциталы. Понятно, что такой способ шифрования осуществлял перестановку букв сообщения. Секретным ключом шифра перестановки являлся диаметр сциталы. Известен также и один из методов вскрытия этого шифра, авторство которого приписывают Аристотелю. Для определения значения секретного ключа предлагалось, обернув пергаментную ленту вокруг конического жезла, сдвигать витки от малого диаметра в сторону большого. В том месте, где диаметр конуса совпадал с диаметром исходной сциталы, буквы сообщения образовывали слоги и слова. После этого для расшифрования сообщения оставалось только изготовить цилиндр нужного диаметра. Шифр сциталы является примером шифра другого