- •Часть I. Основы сетей передачи данных 25

- •Глава 1. Эволюция компьютерных сетей 26

- •Глава 2. Общие принципы построения сетей 45

- •Глава 3. Коммутация каналов и пакетов 92

- •Глава 4. Архитектура и стандартизация сетей 130

- •Глава 5. Примеры сетей 167

- •Глава 6. Сетевые характеристики 198

- •Глава 7. Методы обеспечения качества обслуживания 227

- •Часть II. Технологии физического уровня 283

- •Глава 8. Линии связи 284

- •Глава 9. Кодирование и мультиплексирование данных 320

- •Глава 10. Беспроводная передача данных 357

- •Глава 11. Первичные сети 389

- •Часть III. Локальные вычислительные сети 441

- •Глава 12. Технологии локальных сетей на разделяемой среде 443

- •Глава 13. Коммутируемые сети Ethernet 507

- •Глава 14. Интеллектуальные функции коммутаторов 565

- •Часть IV. Сети tcp/ip 607

- •Глава 15. Адресация в стеке протоколов tcp/ip 608

- •Глава 16. Протокол межсетевого взаимодействия 652

- •Глава 17. Базовые протоколы tcp/ip 700

- •Глава 18. Дополнительные функции маршрутизаторов ip-сетей 758

- •Часть V. Технологии глобальных сетей 834

- •Глава 19. Транспортные услуги и технологии глобальных сетей 838

- •Глава 20. Технология mpls 885

- •Глава 21. Ethernet операторского класса 921

- •Глава 22. Удаленный доступ 961

- •Глава 23. Сетевые службы 1008

- •Глава 24. Сетевая безопасность 1052

- •От авторов

- •Для кого эта книга

- •Изменения в четвертом издании

- •Структура книги

- •Благодарности

- •Часть I. Основы сетей передачи данных

- •Глава 1. Эволюция компьютерных сетей

- •Два корня компьютерных сетей Вычислительная и телекоммуникационная технологии

- •Системы пакетной обработки

- •Многотерминальные системы — прообраз сети

- •Первые компьютерные сети Первые глобальные сети

- •Первые локальные сети

- •Конвергенция сетей Сближение локальных и глобальных сетей

- •Конвергенция компьютерных и телекоммуникационных сетей

- •Вопросы и задания

- •Глава 2. Общие принципы построения сетей

- •Простейшая сеть из двух компьютеров Совместное использование ресурсов

- •Сетевые интерфейсы

- •Связь компьютера с периферийным устройством

- •Обмен данными между двумя компьютерами

- •Доступ к пу через сеть

- •Сетевое программное обеспечение

- •Сетевые службы и сервисы

- •Сетевая операционная система

- •Сетевые приложения

- •Физическая передача данных по линиям связи

- •Кодирование

- •Характеристики физических каналов

- •Проблемы связи нескольких компьютеров

- •Топология физических связей

- •Адресация узлов сети

- •Коммутация

- •Обобщенная задача коммутации

- •Определение информационных потоков

- •Маршрутизация

- •Продвижение данных

- •Мультиплексирование и демультиплексирование

- •Разделяемая среда передачи данных

- •Типы коммутации

- •Вопросы и задания

- •Глава 3. Коммутация каналов и пакетов

- •Коммутация каналов

- •Элементарный канал

- •Составной канал

- •Неэффективность при передаче пульсирующего трафика

- •Коммутация пакетов

- •Буферизация пакетов

- •Дейтаграммная передача

- •Передача с установлением логического соединения

- •Передача с установлением виртуального канала

- •Сравнение сетей с коммутацией пакетов и каналов

- •Транспортная аналогия для сетей с коммутацией пакетов и каналов

- •Количественное сравнение задержек

- •Ethernet — пример стандартной технологии с коммутацией пакетов

- •Вопросы и задания

- •Глава 4. Архитектура и стандартизация сетей

- •Декомпозиция задачи сетевого взаимодействия

- •Многоуровневый подход

- •Протокол и стек протоколов

- •Модель osi

- •Общая характеристика модели osi

- •Физический уровень

- •Канальный уровень

- •Сетевой уровень

- •Транспортный уровень

- •Сеансовый уровень

- •Уровень представления

- •Прикладной уровень

- •Модель osi и сети с коммутацией каналов

- •Стандартизация сетей

- •Понятие открытой системы

- •Источники стандартов

- •Стандартизация Интернета

- •Стандартные стеки коммуникационных протоколов

- •Стек osi

- •Стек ipx/spx

- •Стек NetBios/smb

- •Стек tcp/ip

- •Соответствие популярных стеков протоколов модели osi

- •Информационные и транспортные услуги

- •Распределение протоколов по элементам сети

- •Вспомогательные протоколы транспортной системы

- •Вопросы и задания

- •Глава 5. Примеры сетей

- •Классификация компьютерных сетей

- •Классификация компьютерных сетей в технологическом аспекте

- •Другие аспекты классификации компьютерных сетей

- •Обобщенная структура телекоммуникационной сети

- •Сеть доступа

- •Магистральная сеть

- •Информационные центры

- •Сети операторов связи

- •Клиенты

- •Инфраструктура

- •Территория покрытия

- •Взаимоотношения между операторами связи различного типа

- •Корпоративные сети

- •Сети отделов

- •Сети зданий и кампусов

- •Сети масштаба предприятия

- •Интернет

- •Уникальность Интернета

- •Структура Интернета

- •Классификация провайдеров Интернета по видам оказываемых услуг

- •Вопросы и задания

- •Глава 6. Сетевые характеристики

- •Типы характеристик Субъективные оценки качества

- •Характеристики и требования к сети

- •Временная шкала

- •Соглашение об уровне обслуживания

- •Производительность

- •Идеальная сеть

- •Статистические оценки характеристик сети

- •Активные и пассивные измерения в сети

- •Характеристики задержек пакетов

- •Характеристики скорости передачи

- •Надежность Характеристики потерь пакетов

- •Доступность и отказоустойчивость

- •Характеристики сети поставщика услуг

- •Расширяемость и масштабируемость

- •Управляемость

- •Совместимость

- •Вопросы и задания

- •Глава 7. Методы обеспечения качества обслуживания

- •Обзор методов обеспечения качества обслуживания

- •Приложения и качество обслуживания

- •Предсказуемость скорости передачи данных

- •Чувствительность трафика к задержкам пакетов

- •Чувствительность трафика к потерям и искажениям пакетов

- •Классы приложений

- •Анализ очередей

- •Модель м/м/1

- •Очереди и различные классы трафика

- •Техника управления очередями

- •Очередь fifo

- •Приоритетное обслуживание

- •Взвешенные очереди

- •Комбинированные алгоритмы обслуживания очередей

- •Механизмы кондиционирования трафика

- •Классификация трафика

- •Профилирование

- •Формирование трафика

- •Обратная связь Назначение

- •Участники обратной связи

- •Информация обратной связи

- •Резервирование ресурсов Резервирование ресурсов и контроль допуска

- •Обеспечение заданного уровня задержек

- •Инжиниринг трафика

- •Недостатки традиционных методов маршрутизации

- •Методы инжиниринга трафика

- •Инжиниринг трафика различных классов

- •Работа в недогруженном режиме

- •Вопросы и задания

- •Часть II. Технологии физического уровня

- •Глава 8. Линии связи

- •Классификация линий связи Первичные сети, линии и каналы связи

- •Физическая среда передачи данных

- •Аппаратура передачи данных

- •Характеристики линий связи Спектральный анализ сигналов на линиях связи

- •Затухание и волновое сопротивление

- •Помехоустойчивость и достоверность

- •Полоса пропускания и пропускная способность

- •Биты и боды

- •Соотношение полосы пропускания и пропускной способности

- •Типы кабелей

- •Экранированная и неэкранированная витая пара

- •Коаксиальный кабель

- •Волоконно-оптический кабель

- •Структурированная кабельная система зданий

- •Вопросы и задания

- •Глава 9. Кодирование и мультиплексирование данных

- •Модуляция Модуляция при передаче аналоговых сигналов

- •Модуляция при передаче дискретных сигналов

- •Комбинированные методы модуляции

- •Дискретизация аналоговых сигналов

- •Методы кодирования Выбор способа кодирования

- •Потенциальный код nrz

- •Биполярное кодирование ami

- •Потенциальный код nrzi

- •Биполярный импульсный код

- •Манчестерский код

- •Потенциальный код 2b1q

- •Избыточный код 4в/5в

- •Скремблирование

- •Компрессия данных

- •Обнаружение и коррекция ошибок

- •Методы обнаружения ошибок

- •Методы коррекции ошибок

- •Мультиплексирование и коммутация

- •Коммутация каналов на основе методов fdm и wdm

- •Коммутация каналов на основе метода tdm

- •Дуплексный режим работы канала

- •Вопросы и задания

- •Глава 10. Беспроводная передача данных

- •Беспроводная среда передачи Преимущества беспроводных коммуникаций

- •Беспроводная линия связи

- •Диапазоны электромагнитного спектра

- •Распространение электромагнитных волн

- •Лицензирование

- •Беспроводные системы Двухточечная связь

- •Связь одного источника и нескольких приемников

- •Связь нескольких источников и нескольких приемников

- •Типы спутниковых систем

- •Геостационарный спутник

- •Средне- и низкоорбитальные спутники

- •Технология широкополосного сигнала

- •Расширение спектра скачкообразной перестройкой частоты

- •Прямое последовательное расширение спектра

- •Множественный доступ с кодовым разделением

- •Вопросы и задания

- •Глава 11. Первичные сети

- •Сети pdh

- •Иерархия скоростей

- •Методы мультиплексирования

- •Синхронизация сетей pdh

- •Ограничения технологии pdh

- •Сети sonet/sdh

- •Иерархия скоростей и методы мультиплексирования

- •Типы оборудования

- •Стек протоколов

- •Кадры stm-n

- •Типовые топологии

- •Методы обеспечения живучести сети

- •Новое поколение протоколов sdh

- •Сети dwdm

- •Принципы работы

- •Волоконно-оптические усилители

- •Типовые топологии

- •Оптические мультиплексоры ввода-вывода

- •Оптические кросс-коннекторы

- •Сети otn Причины и цели создания

- •Иерархия скоростей

- •Стек протоколов otn

- •Кадр otn

- •Выравнивание скоростей

- •Мультиплексирование блоков

- •Коррекция ошибок

- •Вопросы и задания

- •Часть III. Локальные вычислительные сети

- •Глава 12. Технологии локальных сетей на разделяемой среде

- •Общая характеристика протоколов локальных сетей на разделяемой среде Стандартная топология и разделяемая среда

- •Стандартизация протоколов локальных сетей

- •Ethernet со скоростью 10 Мбит/с на разделяемой среде

- •Форматы кадров технологии Ethernet

- •Доступ к среде и передача данных

- •Возникновение коллизии

- •Время оборота и распознавание коллизий

- •Спецификации физической среды

- •Максимальная производительность сети Ethernet

- •Технологии Token Ring и fddi

- •Беспроводные локальные сети ieee 802.11 Проблемы и области применения беспроводных локальных сетей

- •Топологии локальных сетей стандарта 802.11

- •Стек протоколов ieee 802.11

- •Распределенный режим доступа dcf

- •Централизованный режим доступа pcf

- •Безопасность

- •Физические уровни стандарта 802.11

- •Физические уровни стандарта 802.11 1997 года

- •Физические уровни стандартов 802.11а и 802.11b

- •Физический уровень стандарта 802.11g

- •Физический уровень стандарта 802.11n

- •Персональные сети и технология Bluetooth Особенности персональных сетей

- •Архитектура Bluetooth

- •Стек протоколов Bluetooth

- •Кадры Bluetooth

- •Поиск и стыковка устройств Bluetooth

- •Пример обмена данными в пикосети

- •Новые свойства Bluetooth

- •Вопросы и задания

- •Глава 13. Коммутируемые сети Ethernet

- •Мост как предшественник и функциональный аналог коммутатора Логическая структуризация сетей и мосты

- •Алгоритм прозрачного моста ieee 802.1d

- •Топологические ограничения при применении мостов в локальных сетях

- •Коммутаторы Параллельная коммутация

- •Дуплексный режим работы

- •Неблокирующие коммутаторы

- •Борьба с перегрузками

- •Характеристики производительности коммутаторов

- •Скоростные версии Ethernet

- •История создания

- •Физические уровни технологии Fast Ethernet

- •История создания

- •Проблемы совместимости

- •Средства обеспечения диаметра сети в 200 м на разделяемой среде

- •Спецификации физической среды стандарта Gigabit Ethernet

- •Gigabit Ethernet на витой паре категории 5

- •Архитектура коммутаторов

- •Конструктивное исполнение коммутаторов

- •Вопросы и задания

- •Глава 14. Интеллектуальные функции коммутаторов

- •Алгоритм покрывающего дерева

- •Классическая версия stp

- •Три этапа построения дерева

- •Недостатки и достоинства stp

- •Версия rstp

- •Агрегирование линий связи в локальных сетях Транки и логические каналы

- •Борьба с «размножением» пакетов

- •Выбор порта

- •Фильтрация трафика

- •Виртуальные локальные сети

- •Назначение виртуальных сетей

- •Создание виртуальных сетей на базе одного коммутатора

- •Создание виртуальных сетей на базе нескольких коммутаторов

- •Альтернативные маршруты в виртуальных локальных сетях

- •Качество обслуживания в виртуальных сетях

- •Классификация трафика

- •Маркирование трафика

- •Управление очередями

- •Резервирование и профилирование

- •Ограничения коммутаторов

- •Вопросы и задания

- •Часть IV. Сети tcp/ip

- •Глава 15. Адресация в стеке протоколов tcp/ip

- •Стек протоколов tcp/ip

- •Типы адресов стека tcp/ip

- •Локальные адреса

- •Сетевые ip-адреса

- •Доменные имена

- •Формат ip-адреса

- •Классы ip-адресов

- •Особые ip-адреса

- •Использование масок при ip-адресации

- •Порядок назначения ip-адресов

- •Назначение адресов автономной сети

- •Централизованное распределение адресов

- •Адресация и технология cidr

- •Отображение ip-адресов на локальные адреса

- •Протокол разрешения адресов

- •Протокол Proxy-arp

- •Система dns Плоские символьные имена

- •Иерархические символьные имена

- •Обратная зона

- •Протокол dhcp

- •Режимы dhcp

- •Алгоритм динамического назначения адресов

- •Вопросы и задания

- •Глава 16. Протокол межсетевого взаимодействия

- •Формат ip-пакета

- •Упрощенная таблица маршрутизации

- •Просмотр таблиц маршрутизации без масок

- •Примеры таблиц маршрутизации разных форматов

- •Источники и типы записей в таблице маршрутизации

- •Пример ip-маршрутизации без масок

- •Маршрутизация с использованием масок

- •Структуризация сети масками одинаковой длины

- •Просмотр таблиц маршрутизации с учетом масок

- •Использование масок переменной длины

- •Перекрытие адресных пространств

- •Фрагментация ip-пакетов

- •Параметры фрагментации

- •Механизм фрагментации

- •Вопросы и задания

- •Глава 17. Базовые протоколы tcp/ip

- •Протоколы транспортного уровня tcp и udp

- •Порты и сокеты

- •Протокол udp и udp-дейтаграммы

- •Протокол tcp и тср-сегменты

- •Логические соединения — основа надежности tcp

- •Повторная передача и скользящее окно

- •Реализация метода скользящего окна в протоколе tcp

- •Управление потоком

- •Общие свойства и классификация протоколов маршрутизации

- •Протокол rip

- •Построение таблицы маршрутизации

- •Адаптация маршрутизаторов rip к изменениям состояния сети

- •Пример зацикливания пакетов

- •Методы борьбы с ложными маршрутами в протоколе rip

- •Протокол ospf

- •Два этапа построения таблицы маршрутизации

- •Метрики

- •Маршрутизация в неоднородных сетях Взаимодействие протоколов маршрутизации

- •Внутренние и внешние шлюзовые протоколы

- •Протокол bgp

- •Протокол icmp

- •Утилита traceroute

- •Утилита ping

- •Вопросы и задания

- •Глава 18. Дополнительные функции маршрутизаторов ip-сетей

- •Фильтрация

- •Фильтрация пользовательского трафика

- •Фильтрация маршрутных объявлений

- •Стандарты QoS в ip-сетях

- •Модели качества обслуживания IntServ и DiffServ

- •Алгоритм ведра маркеров

- •Случайное раннее обнаружение

- •Интегрированное обслуживание и протокол rsvp

- •Дифференцированное обслуживание

- •Трансляция сетевых адресов

- •Причины подмены адресов

- •Традиционная технология nat

- •Базовая трансляция сетевых адресов

- •Трансляция сетевых адресов и портов

- •Групповое вещание

- •Стандартная модель группового вещания ip

- •Адреса группового вещания

- •Основные типы протоколов группового вещания

- •Протокол igmp

- •Принципы маршрутизации трафика группового вещания

- •Протокол dvmrp

- •Протокол mospf

- •Протокол pim-sm

- •IPv6 как развитие стека tcp/ip

- •Система адресации протокола iPv6

- •Снижение нагрузки на маршрутизаторы

- •Переход на версию iPv6

- •Маршрутизаторы Функции маршрутизаторов

- •Уровень интерфейсов

- •Уровень сетевого протокола

- •Уровень протокола маршрутизации

- •Классификация маршрутизаторов по областям применения

- •Вопросы и задания

- •Часть V. Технологии глобальных сетей

- •Глава 19. Транспортные услуги и технологии глобальных сетей

- •Базовые понятия Типы публичных услуг сетей операторов связи

- •Выделенные каналы для построения частной сети

- •Виртуальная частная сеть

- •Доступ в Интернет

- •Традиционная телефония

- •Многослойная сеть оператора связи

- •Услуги и технологии физического уровня

- •Услуги и технологии пакетных уровней

- •Туннелирование

- •Технология Frame Relay История стандарта

- •Техника продвижения кадров

- •Гарантии пропускной способности

- •Технология atm

- •Ячейки atm

- •Виртуальные каналы atm

- •Категории услуг atm

- •Виртуальные частные сети

- •Ip в глобальных сетях Чистая ip-сеть

- •Протокол hdlc

- •Протокол ррр

- •Использование выделенных линий ip-маршрутизаторами

- •Работа ip-сети поверх сети atm

- •Вопросы и задания

- •Глава 20. Технология mpls

- •Базовые принципы и механизмы mpls Совмещение коммутации и маршрутизации в одном устройстве

- •Пути коммутации по меткам

- •Заголовок mpls и технологии канального уровня

- •Стек меток

- •Протокол ldp

- •Мониторинг состояния путей lsp

- •Тестирование путей lsp

- •Трассировка путей lsp

- •Протокол двунаправленного обнаружения ошибок продвижения

- •Инжиниринг трафика в mpls

- •Отказоустойчивость путей mpls Общая характеристика

- •Использование иерархии меток для быстрой защиты

- •Вопросы и задания

- •Глава 21. Ethernet операторского класса

- •Обзор версий Ethernet операторского класса Движущие силы экспансии Ethernet

- •Разные «лица» Ethernet

- •Стандартизация Ethernet как услуги

- •Технология EoMpls Псевдоканалы

- •Услуги vpws

- •Услуги vpls

- •Ethernet поверх Ethernet Области улучшений Ethernet

- •Разделение адресных пространств пользователей и провайдера

- •Маршрутизация, инжиниринг трафика и отказоустойчивость

- •Функции эксплуатации, администрирования и обслуживания

- •Функции эксплуатации, администрирования и обслуживания в Ethernet

- •Протокол cfm

- •Протокол мониторинга качества соединений y.1731

- •Стандарт тестирования физического соединения Ethernet

- •Интерфейс локального управления Ethernet

- •Мосты провайдера

- •Магистральные мосты провайдера

- •Формат кадра 802.1 ah

- •Двухуровневая иерархия соединений

- •Пользовательские мас-адреса

- •Инжиниринг трафика и отказоустойчивость

- •Магистральные мосты провайдера с поддержкой инжиниринга трафика

- •Вопросы и задания

- •Глава 22. Удаленный доступ

- •Схемы удаленного доступа

- •Типы клиентов и абонентских окончаний

- •Мультиплексирование информации на абонентском окончании

- •Режим удаленного узла

- •Режим удаленного управления и протокол telnet

- •Коммутируемый аналоговый доступ

- •Принцип работы телефонной сети

- •Удаленный доступ через телефонную сеть

- •Коммутируемый доступ через сеть isdn Назначение и структура isdn

- •Интерфейсы bri и pri

- •Стек протоколов isdn

- •Использование сети isdn для передачи данных

- •Технология adsl

- •Доступ через сети catv

- •Беспроводной доступ

- •Вопросы и задания

- •Глава 23. Сетевые службы

- •Электронная почта

- •Электронные сообщения

- •Протокол smtp

- •Непосредственное взаимодействие клиента и сервера

- •Протоколы рорз и imap

- •Протокол http

- •Формат http-сообщений

- •Динамические веб-страницы

- •Ранняя ip-телефония

- •Стандарты н.323

- •Стандарты на основе протокола sip

- •Связь телефонных сетей через Интернет

- •Новое поколение сетей ip-телефонии

- •Распределенные шлюзы и программные коммутаторы

- •Новые услуги

- •Интеграция систем адресации е.164 и dns на основе enum

- •Протокол передачи файлов

- •Основные модули службы ftp

- •Управляющий сеанс и сеанс передачи данных

- •Команды взаимодействия ftp-клиента с ftp-сервером

- •Сетевое управление в ip-сетях Функции систем управления

- •Архитектуры систем управления сетями

- •Вопросы и задания

- •Глава 24. Сетевая безопасность

- •Основные понятия информационной безопасности Определение безопасной системы

- •Угроза, атака, риск

- •Типы и примеры атак Атаки отказа в обслуживании

- •Перехват и перенаправление трафика

- •Внедрение в компьютеры вредоносных программ

- •Троянские программы

- •Сетевые черви

- •Шпионские программы

- •Методы обеспечения информационной безопасности

- •Классификация методов защиты

- •Политика безопасности

- •Шифрование

- •Симметричные алгоритмы шифрования

- •Алгоритм des

- •Несимметричные алгоритмы шифрования

- •Алгоритм rsa

- •Односторонние функции шифрования

- •Аутентификация, авторизации, аудит Понятие аутентификации

- •Авторизация доступа

- •Строгая аутентификация на основе многоразового пароля в протоколе chap

- •Аутентификация на основе одноразового пароля

- •Аутентификация на основе сертификатов

- •Сертифицирующие центры

- •Инфраструктура с открытыми ключами

- •Аутентификация информации

- •Цифровая подпись

- •Аутентификация программных кодов

- •Антивирусная защита

- •Сканирование сигнатур

- •Метод контроля целостности

- •Сканирование подозрительных команд

- •Отслеживание поведения программ

- •Сетевые экраны

- •Типы сетевых экранов разных уровней

- •Реализация

- •Архитектура

- •Прокси-серверы

- •Функции прокси-сервера

- •Прокси-серверы прикладного уровня и уровня соединений

- •«Проксификация» приложений

- •Системы обнаружения вторжений

- •Протоколы защищенного канала. IPsec

- •Иерархия технологий защищенного канала

- •Распределение функций между протоколами ipSec

- •Безопасная ассоциация

- •Транспортный и туннельный режимы

- •Протокол ан

- •Протокол esp

- •Базы данных sad и spd

- •Сети vpn на основе шифрования

- •Вопросы и задания

- •Рекомендуемая и использованная литература

Виртуальные частные сети

Услуга виртуальных частных сетей является одной из основных услуг, которую предоставляют сети FR и ATM. Вооруженные знанием основных принципов работы технологий FR и ATM, мы теперь можем более подробно рассмотреть и классифицировать эти услуги. Любая систематизация знаний полезна сама по себе, кроме того, она нам понадобится при изучении технологий MPLS и Carrier Ethernet, которые формировались во многом для реализации услуг VPN.

Из самого названия — виртуальная частная сеть — следует, что она каким-то образом воспроизводит свойства реальной частной сети. Без всяких натяжек назвать сеть частной можно только в том случае, если предприятие единолично владеет и управляет всей сетевой инфраструктурой — кабелями, кроссовым оборудованием, каналообразующей аппаратурой, коммутаторами, маршрутизаторами и другим коммуникационным оборудованием.

Главным отличием частной сети от общедоступной сети или сети, совместно используемой несколькими предприятиями, является ее изолированность.

Перечислим, в чем выражается эта изолированность.

□ Независимый выбор сетевых технологий. Выбор ограничивается только возможностями производителей оборудования.

□ Независимая система адресации. В частных сетях нет ограничений на выбор адресов — они могут быть любыми.

□ Предсказуемая производительность. Собственные линии связи гарантируют заранее известную пропускную способность между узлами предприятия (для глобальных соединений) или коммуникационными устройствами (для локальных соединений).

□ Максимально возможная безопасность. Отсутствие связей с внешним миром ограждает сеть от атак извне и существенно снижает вероятность «прослушивания» трафика по пути следования.

Однако частная сеть — решение крайне неэкономичное! Такие сети, особенно в национальном или международном масштабах, могут себе позволить только очень крупные и богатые предприятия. Создание частной сети — привилегия тех, кто имеет производственные предпосылки для разработки собственной сетевой инфраструктуры. Например, нефтяные или газовые компании способны с относительно невысокими издержками прокладывать собственные технологические кабели связи вдоль трубопроводов. Частные сети были популярны в относительно далеком прошлом, когда общедоступные сети передачи данных были развиты очень слабо. Сегодня же их почти повсеместно вытеснили сети VPN, которые представляют собой компромисс между качеством услуг и их стоимостью. В зависимости от того, кто реализует сети VPN, они подразделяются на два вида.

□ Поддерживаемая клиентом виртуальная частная сеть (Customer Provided Virtual Private Network, CPVPN) отражает тот факт, что все тяготы по поддержке сети VPN ложатся на плечи потребителя. Поставщик предоставляет только «простые» традиционные услуги общедоступной сети по объединению узлов клиента, а специалисты предприятия самостоятельно конфигурируют средства VPN и управляют ими.

□ В случае поддерживаемой поставщиком виртуальной частной сети (Provider Provisioned Virtual Private Network, PPVPN) поставщик услуг на основе собственной сети воспроизводит частную сеть для каждого своего клиента, изолируя и защищая ее от остальных. Такой способ организации VPN сравнительно нов и не столь широко распространен, как первый.

В последние год-два популярность сетей PPVPN растет — заботы по созданию и управлению VPN довольно обременительны и специфичны, поэтому многие предприятия предпочитают переложить их на плечи надежного поставщика. Реализация услуг VPN позволяет поставщику оказывать и ряд дополнительных услуг, включая контроль за работой клиентской сети, веб-хостинг и хостинг почтовых служб, хостинг специализированных приложений клиентов.

Помимо деления сетей VPN на CPVPN и PPVPN существует еще и другая классификация — в зависимости от места расположения устройств, выполняющих функции VPN. Виртуальная частная сеть может строиться:

□ на базе оборудования, установленного на территории потребителя (Customer Premises Equipment based VPN, CPE-based VPN, или Customer Edge based VPN, CE-based VPN);

□ на базе собственной инфраструктуры поставщика (Network-based VPN, или Provider Edge based VPN, PE-based VPN).

В любом случае основную часть функций (или даже все) по поддержанию VPN выполняют пограничные устройства сети — либо потребителя, либо поставщика. Сети, поддерживаемые поставщиком, могут строиться как на базе инфраструктуры поставщика, так и на базе оборудования, установленного на территории потребителя. Первый вариант наиболее понятен: поставщик управляет расположенным в его сети оборудованием. Во втором случае оборудование VPN расположено на территории клиента, но поставщик управляет им удаленно, что освобождает специалистов предприятия-клиента от достаточно сложных и специфических обязанностей.

Когда VPN поддерживается клиентом (CPVPN), оборудование всегда находится в его сети, то есть VPN строится на базе устройств клиента (CE-based).

Сеть VPN, как и любая имитирующая система1, характеризуется, во-первых, тем, какие свойства объекта имитируются, во-вторых, степенью приближенности к оригиналу, в-третьих, используемыми средствами имитации.

Рассмотрим, какие элементы частной сети являются предметом «виртуализации» в VPN.

Практически все сети VPN имитируют собственные каналы в сетевой инфраструктуре поставщика, предназначенной для обслуживания множества клиентов.

В том случае, когда имитируется инфраструктура каналов одного предприятия, то услуги VPN называют также услугами интранет (intranet), или внутренней сети, а в том случае, когда к таким каналам добавляются также каналы, соединяющие предприятие с его предприятиями-партнерами, с которыми также необходимо обмениваться информацией в защищенном режиме, — услугами экстранет (extranet), или внешней сети.

Термин «виртуальная частная сеть» применяется только тогда, когда «собственные» физические каналы имитируются средствами пакетных технологий: ATM, Frame Relay, IP, IP/MPLS или Carrier Ethernet. Качество связи между узлами клиентов в этом случае уже вполне ощутимо отличается от того, которое было бы при их реальном соединении собственным физическим каналом. В частности, появляется неопределенность пропускной способности и других характеристик связи, поэтому определение «виртуальная» становится здесь уместным. При применении пакетных сетей для построения VPN клиентам предоставляются не только физические каналы, но и определенная технология канального уровня (например, ATM или Frame Relay), а при использовании IP — и сетевого. Виртуальная частная сеть может имитировать не только физические каналы, но и более высокоуровневые свойства сети. Так, может быть спроектирована сеть VPN, способная поддерживать IP-трафик клиента с созданием эффекта изолированной IP-сети. В этом случае VPN производит некоторые дополнительные сетевые операции над клиентским трафиком — сбор разнообразной статистики, фильтрацию и экранирование взаимодействий между пользователями и подразделениями одного и того же предприятия (не нужно путать с экранированием от внешних пользователей — это основная функция VPN) и т. п. Имитация сервисов прикладного уровня встречается в VPN гораздо реже, чем имитация собственно транспортных функций, но также возможна. Например, поставщик в состоянии поддерживать для клиента веб-сайты, почтовую систему или специализированные приложения управления предприятием.

Другим критерием, используемым при сравнении VPN, является степень приближенности сервисов, предлагаемых VPN, к свойствам сервисов частной сети.

Во-первых, важнейшим свойством сервисов частной сети является безопасность. Безопасность VPN подразумевает весь набор атрибутов защищенной сети — конфиденциальность, целостность и доступность информации при передаче через общедоступную сеть, а также защищенность внутренних ресурсов сетей потребителя и поставщика от внешних атак. Степень безопасности VPN варьируется в широких пределах в зависимости от применяемых средств защиты: шифрования трафика, аутентификации пользователей и устройств изоляции адресных пространств (например, на основе техники NAT), использования виртуальных каналов и двухточечных туннелей, затрудняющих подключение к ним несанкционированных пользователей. Так как ни один способ защиты не дает абсолютных гарантий, то средства безопасности могут комбинироваться для создания эшелонированной обороны.

Во-вторых, желательно, чтобы сервисы VPN приближались к сервисам частной сети по качеству обслуживания. Качество транспортного обслуживания подразумевает, в первую очередь, гарантии пропускной способности для трафика клиента, к которым могут добавляться и другие параметры QoS — максимальные задержки и процент потерянных данных. В пакетных сетях пульсации трафика, переменные задержки и потери пакетов — неизбежное зло, поэтому степень приближения виртуальных каналов к каналам TDM всегда неполная и вероятностная (в среднем, но никаких гарантий для отдельно взятого пакета). Разные пакетные технологии отличаются различным уровнем поддержки параметров QoS. В ATM, например, механизмы качества обслуживания наиболее совершенны и отработаны, а в IP-сетях они только начинают внедряться. Поэтому далеко не каждая сеть VPN пытается воссоздать эти особенности частной сети. Считается, что безопасность — обязательное свойство VPN, а качество транспортного обслуживания — только желательное.

В-третьих, сеть VPN приближается к реальной частной сети, если она обеспечивает для клиента независимость адресного пространства. Это дает клиенту одновременно и удобство конфигурирования, и способ поддержания безопасности. Причем желательно, чтобы не только клиенты ничего не знали об адресных пространствах друг друга, но и магистраль поставщика имела собственное адресное пространство, неизвестное пользователям. В этом случае сеть поставщика услуг будет надежнее защищена от умышленных атак или неумышленных действий своих клиентов, а значит, более высоким будет качество предоставляемых услуг VPN. Существенное влияние на свойства виртуальных частных сетей оказывают технологии, с помощью которых эти сети строятся. Все технологии VPN можно разделить на два класса в зависимости от того, каким образом они обеспечивают безопасность передачи данных:

□ технологии разграничения трафика;

□ технологии шифрования.

Сети VPN на основе техники шифрования рассматриваются в главе 24. В технологиях разграничения трафика используется техника постоянных виртуальных каналов, обеспечивающая надежную защиту трафика каждого клиента от намеренного или ненамеренного доступа к нему других клиентов публичной сети. К этому типу технологий относятся:

□ ATM VPN;

□ Frame Relay VPN;

□ MPLS VPN;

□ Carrier Ethernet VPN.

Двухточечные виртуальные каналы этих технологий имитируют сервис выделенных каналов, проходя от пограничного устройства (Client Edge, СЕ) одного сайта клиента через поставщика к СЕ другого сайта клиента.

ВНИМАНИЕ

Под термином «сайт» здесь понимается территориально обособленный фрагмент сети клиента. Например, о корпоративной сети, в которой сеть центрального отделения связывается с тремя удаленными филиалами, можно сказать, что она состоит из четырех сайтов.

Защита данных достигается благодаря тому, что несанкционированный пользователь не может подключиться к постоянному виртуальному каналу, не изменив таблицы коммутации устройств поставщика услуг, а значит, ему не удастся провести атаку или прочитать данные. Свойство защищенности трафика является естественным свойством техники виртуальных каналов, поэтому сервисы ATM VPN и Frame Relay VPN являются на самом деле не чем иным, как обычными сервисами PVC сетей ATM или Frame Relay. Любой пользователь ATM или Frame Relay, использующий инфраструктуру PVC для связи своих локальных сетей, потребляет услугу VPN даже в том случае, когда он это явно не осознает. Это одно из «родовых» преимуществ техники виртуальных каналов по сравнению с дейтаграммной техникой, так как при применении последней без дополнительных средств VPN пользователь оказывается не защищенным от атак любого другого пользователя сети.

Так как в технологиях ATM и Frame Relay при передаче данных используются только два уровня стека протоколов, варианты VPN, построенные на их основе, называют также сетями VPN уровня 2 (Layer 2 VPN, L2VPN). Наличие в технологиях ATM и Frame Relay механизмов поддержания параметров QoS позволяет ATM VPN и Frame Relay VPN достаточно хорошо приближаться к частным сетям на выделенных каналах.

Информация третьего уровня никогда не анализируется и не меняется в этих сетях — это одновременно и достоинство, и недостаток. Преимущество в том, что клиент может передавать по такому виртуальному каналу трафик любых протоколов, а не только IP. Кроме того, IP-адреса клиентов и поставщика услуг изолированы и независимы друг от друга — они могут выбираться произвольным образом, так как не используются при передаче трафика через магистраль поставщика. Никаких других знаний о сети поставщика услуг, помимо значений меток виртуальных каналов, клиенту не требуется. Недостаток этого подхода состоит в том, что поставщик не оперирует IP-трафиком клиента и, следовательно, не может оказывать дополнительные услуги, связанные с сервисами IP, а это сегодня очень перспективное направление бизнеса поставщиков услуг.

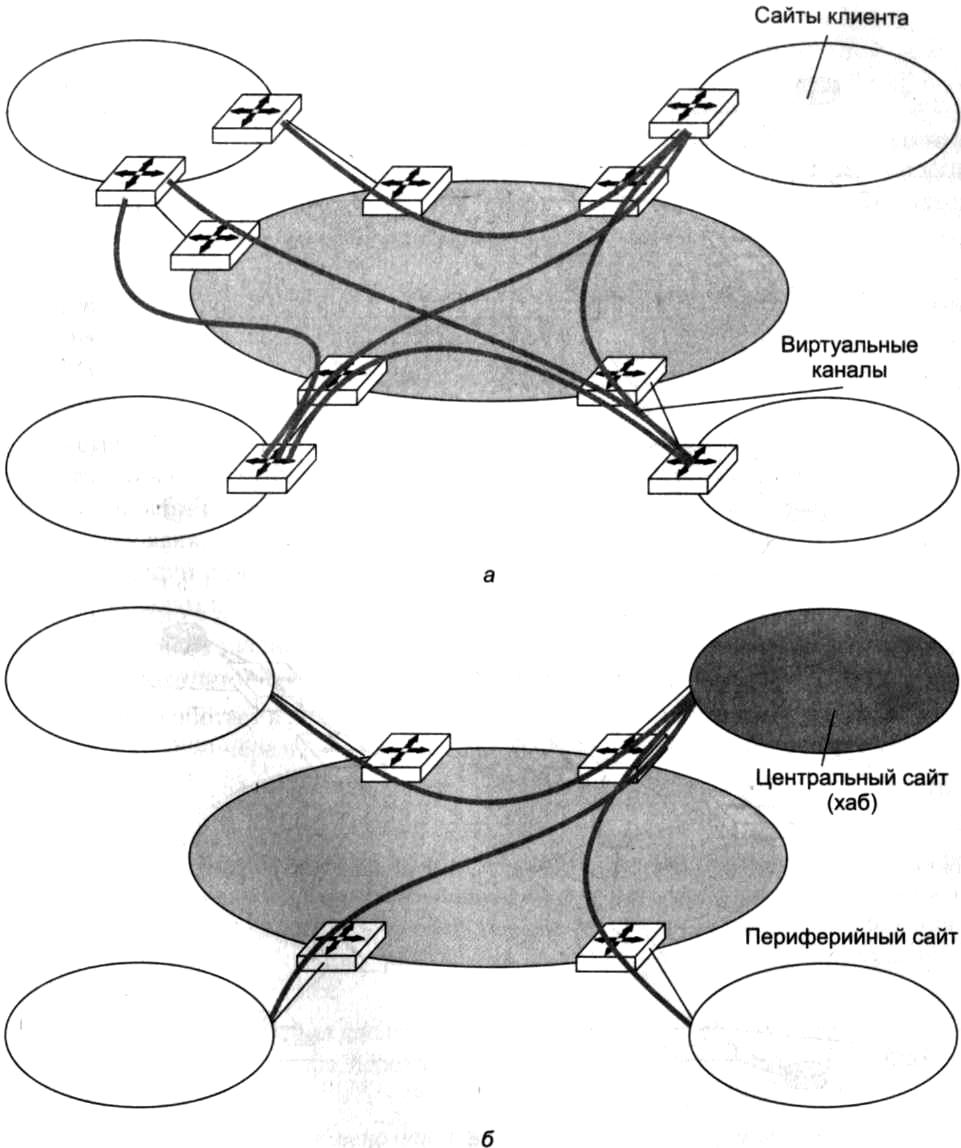

Главным недостатком сети L2VPN является ее сложность и достаточно высокая стоимость. При организации полносвязной топологии сайтов клиента зависимость операций конфигурирования от числа сайтов имеет квадратичный характер (рис. 19.13, а).

Рис. 19.13. Масштабируемость сети L2VPN

Действительно, для соединения N сайтов необходимо создать N * (N - 1)/2 двунаправленных виртуальных каналов или N * (N- 1) однонаправленных. В частности, при значении N, равном 100, потребуется 5000 операций конфигурирования. И хотя они и выполняются с помощью автоматизированных систем администрирования, ручной труд и вероятность ошибки все равно сохраняются. При поддержке только услуг интранет общее количество конфигурируемых соединений прямо пропорционально количеству клиентов — и это хорошо! Но оказание услуг экстранет ухудшает ситуацию, так как подразумевает необходимость обеспечить связь сайтов разных клиентов. Масштабируемость сети ATM/FR VPN можно улучшить, если клиент откажется от полносвязной топологии и организует связи типа «звезда» через один или несколько выделенных транзитных сайтов (рис. 19.13, б). Конечно, производительность сети клиента при этом снизится, так как увеличится число транзитных передач информации. Однако экономия средств будет налицо — поставщики услуг взимают деньги за свои виртуальные каналы, как правило, «поштучно».

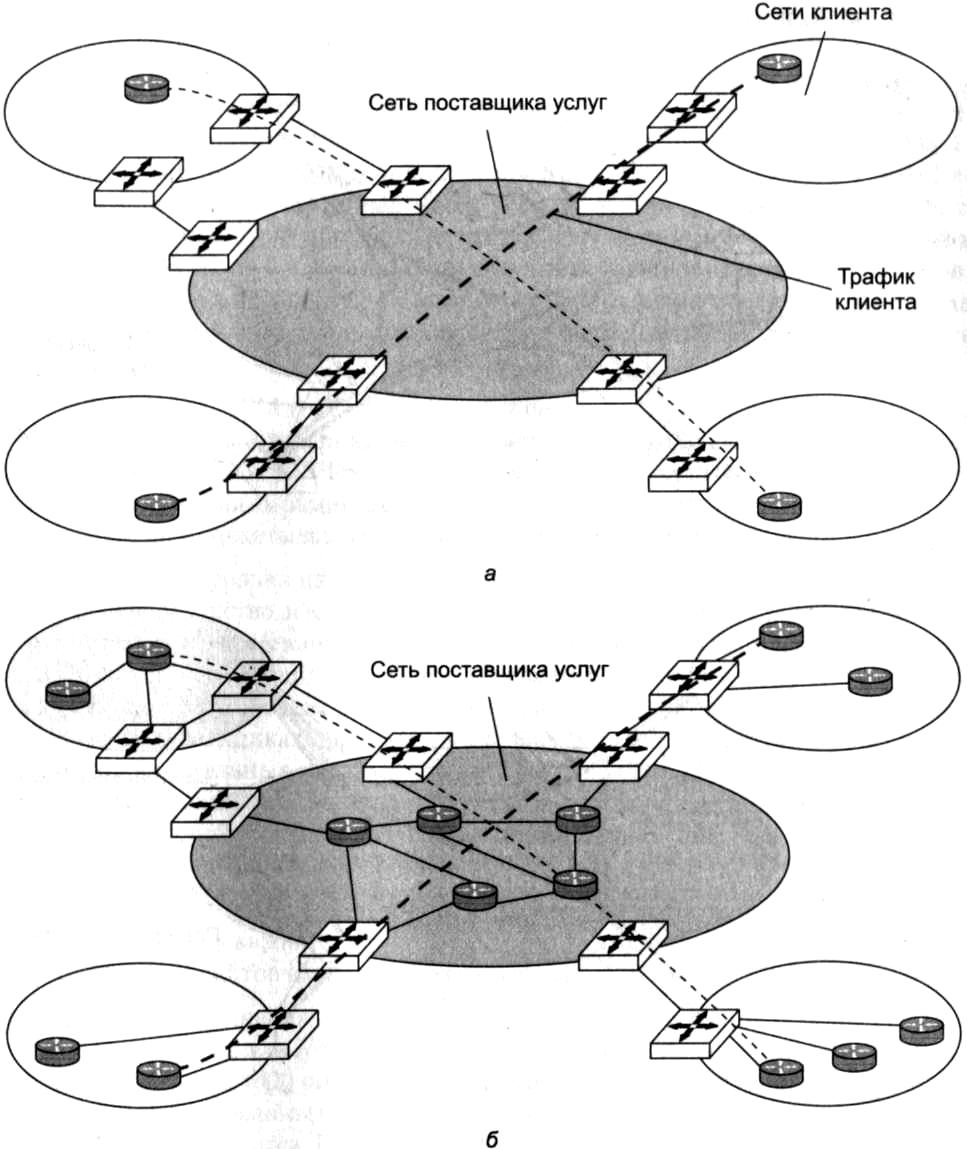

Клиенты сети ATM/FR VPN не могут нанести ущерб друг другу, а также атаковать IP-сеть поставщика. Сегодня поставщик услуг всегда располагает IP-сетью, даже если он оказывает только услуги ATM/FR VPN. Без IP-сети и ее сервисов администрирования он просто не сможет управлять своей сетью ATM/FR. IP-сеть является оверлейной (наложенной) по отношению к сетям ATM или FR, поэтому клиенты ATM/FR ничего не знают о ее структуре и даже о ее наличии (рис. 19.14).

Рис. 19.14. Оверлейная (а) и одноранговая (б) модели VPN

Сети MPLS VPN могут строиться как по схеме L2VPN, так и по другой схеме, использующей протоколы трех уровней. Такие сети называют сетями VPN уровня 3 (Layer 3 VPN, L3VPN). В технологии L3VPN также применяется техника LSP для разграничения трафика клиентов внутри сети поставщика услуг, поддерживающей технологию MPLS. Сеть L3VPN взаимодействует с сетями клиентов на основе IP-адресов, a L2VPN — на основе адресной информации второго уровня, например МАС-адресов или идентификаторов виртуальных каналов Frame Relay.