- •Часть I. Основы сетей передачи данных 25

- •Глава 1. Эволюция компьютерных сетей 26

- •Глава 2. Общие принципы построения сетей 45

- •Глава 3. Коммутация каналов и пакетов 92

- •Глава 4. Архитектура и стандартизация сетей 130

- •Глава 5. Примеры сетей 167

- •Глава 6. Сетевые характеристики 198

- •Глава 7. Методы обеспечения качества обслуживания 227

- •Часть II. Технологии физического уровня 283

- •Глава 8. Линии связи 284

- •Глава 9. Кодирование и мультиплексирование данных 320

- •Глава 10. Беспроводная передача данных 357

- •Глава 11. Первичные сети 389

- •Часть III. Локальные вычислительные сети 441

- •Глава 12. Технологии локальных сетей на разделяемой среде 443

- •Глава 13. Коммутируемые сети Ethernet 507

- •Глава 14. Интеллектуальные функции коммутаторов 565

- •Часть IV. Сети tcp/ip 607

- •Глава 15. Адресация в стеке протоколов tcp/ip 608

- •Глава 16. Протокол межсетевого взаимодействия 652

- •Глава 17. Базовые протоколы tcp/ip 700

- •Глава 18. Дополнительные функции маршрутизаторов ip-сетей 758

- •Часть V. Технологии глобальных сетей 834

- •Глава 19. Транспортные услуги и технологии глобальных сетей 838

- •Глава 20. Технология mpls 885

- •Глава 21. Ethernet операторского класса 921

- •Глава 22. Удаленный доступ 961

- •Глава 23. Сетевые службы 1008

- •Глава 24. Сетевая безопасность 1052

- •От авторов

- •Для кого эта книга

- •Изменения в четвертом издании

- •Структура книги

- •Благодарности

- •Часть I. Основы сетей передачи данных

- •Глава 1. Эволюция компьютерных сетей

- •Два корня компьютерных сетей Вычислительная и телекоммуникационная технологии

- •Системы пакетной обработки

- •Многотерминальные системы — прообраз сети

- •Первые компьютерные сети Первые глобальные сети

- •Первые локальные сети

- •Конвергенция сетей Сближение локальных и глобальных сетей

- •Конвергенция компьютерных и телекоммуникационных сетей

- •Вопросы и задания

- •Глава 2. Общие принципы построения сетей

- •Простейшая сеть из двух компьютеров Совместное использование ресурсов

- •Сетевые интерфейсы

- •Связь компьютера с периферийным устройством

- •Обмен данными между двумя компьютерами

- •Доступ к пу через сеть

- •Сетевое программное обеспечение

- •Сетевые службы и сервисы

- •Сетевая операционная система

- •Сетевые приложения

- •Физическая передача данных по линиям связи

- •Кодирование

- •Характеристики физических каналов

- •Проблемы связи нескольких компьютеров

- •Топология физических связей

- •Адресация узлов сети

- •Коммутация

- •Обобщенная задача коммутации

- •Определение информационных потоков

- •Маршрутизация

- •Продвижение данных

- •Мультиплексирование и демультиплексирование

- •Разделяемая среда передачи данных

- •Типы коммутации

- •Вопросы и задания

- •Глава 3. Коммутация каналов и пакетов

- •Коммутация каналов

- •Элементарный канал

- •Составной канал

- •Неэффективность при передаче пульсирующего трафика

- •Коммутация пакетов

- •Буферизация пакетов

- •Дейтаграммная передача

- •Передача с установлением логического соединения

- •Передача с установлением виртуального канала

- •Сравнение сетей с коммутацией пакетов и каналов

- •Транспортная аналогия для сетей с коммутацией пакетов и каналов

- •Количественное сравнение задержек

- •Ethernet — пример стандартной технологии с коммутацией пакетов

- •Вопросы и задания

- •Глава 4. Архитектура и стандартизация сетей

- •Декомпозиция задачи сетевого взаимодействия

- •Многоуровневый подход

- •Протокол и стек протоколов

- •Модель osi

- •Общая характеристика модели osi

- •Физический уровень

- •Канальный уровень

- •Сетевой уровень

- •Транспортный уровень

- •Сеансовый уровень

- •Уровень представления

- •Прикладной уровень

- •Модель osi и сети с коммутацией каналов

- •Стандартизация сетей

- •Понятие открытой системы

- •Источники стандартов

- •Стандартизация Интернета

- •Стандартные стеки коммуникационных протоколов

- •Стек osi

- •Стек ipx/spx

- •Стек NetBios/smb

- •Стек tcp/ip

- •Соответствие популярных стеков протоколов модели osi

- •Информационные и транспортные услуги

- •Распределение протоколов по элементам сети

- •Вспомогательные протоколы транспортной системы

- •Вопросы и задания

- •Глава 5. Примеры сетей

- •Классификация компьютерных сетей

- •Классификация компьютерных сетей в технологическом аспекте

- •Другие аспекты классификации компьютерных сетей

- •Обобщенная структура телекоммуникационной сети

- •Сеть доступа

- •Магистральная сеть

- •Информационные центры

- •Сети операторов связи

- •Клиенты

- •Инфраструктура

- •Территория покрытия

- •Взаимоотношения между операторами связи различного типа

- •Корпоративные сети

- •Сети отделов

- •Сети зданий и кампусов

- •Сети масштаба предприятия

- •Интернет

- •Уникальность Интернета

- •Структура Интернета

- •Классификация провайдеров Интернета по видам оказываемых услуг

- •Вопросы и задания

- •Глава 6. Сетевые характеристики

- •Типы характеристик Субъективные оценки качества

- •Характеристики и требования к сети

- •Временная шкала

- •Соглашение об уровне обслуживания

- •Производительность

- •Идеальная сеть

- •Статистические оценки характеристик сети

- •Активные и пассивные измерения в сети

- •Характеристики задержек пакетов

- •Характеристики скорости передачи

- •Надежность Характеристики потерь пакетов

- •Доступность и отказоустойчивость

- •Характеристики сети поставщика услуг

- •Расширяемость и масштабируемость

- •Управляемость

- •Совместимость

- •Вопросы и задания

- •Глава 7. Методы обеспечения качества обслуживания

- •Обзор методов обеспечения качества обслуживания

- •Приложения и качество обслуживания

- •Предсказуемость скорости передачи данных

- •Чувствительность трафика к задержкам пакетов

- •Чувствительность трафика к потерям и искажениям пакетов

- •Классы приложений

- •Анализ очередей

- •Модель м/м/1

- •Очереди и различные классы трафика

- •Техника управления очередями

- •Очередь fifo

- •Приоритетное обслуживание

- •Взвешенные очереди

- •Комбинированные алгоритмы обслуживания очередей

- •Механизмы кондиционирования трафика

- •Классификация трафика

- •Профилирование

- •Формирование трафика

- •Обратная связь Назначение

- •Участники обратной связи

- •Информация обратной связи

- •Резервирование ресурсов Резервирование ресурсов и контроль допуска

- •Обеспечение заданного уровня задержек

- •Инжиниринг трафика

- •Недостатки традиционных методов маршрутизации

- •Методы инжиниринга трафика

- •Инжиниринг трафика различных классов

- •Работа в недогруженном режиме

- •Вопросы и задания

- •Часть II. Технологии физического уровня

- •Глава 8. Линии связи

- •Классификация линий связи Первичные сети, линии и каналы связи

- •Физическая среда передачи данных

- •Аппаратура передачи данных

- •Характеристики линий связи Спектральный анализ сигналов на линиях связи

- •Затухание и волновое сопротивление

- •Помехоустойчивость и достоверность

- •Полоса пропускания и пропускная способность

- •Биты и боды

- •Соотношение полосы пропускания и пропускной способности

- •Типы кабелей

- •Экранированная и неэкранированная витая пара

- •Коаксиальный кабель

- •Волоконно-оптический кабель

- •Структурированная кабельная система зданий

- •Вопросы и задания

- •Глава 9. Кодирование и мультиплексирование данных

- •Модуляция Модуляция при передаче аналоговых сигналов

- •Модуляция при передаче дискретных сигналов

- •Комбинированные методы модуляции

- •Дискретизация аналоговых сигналов

- •Методы кодирования Выбор способа кодирования

- •Потенциальный код nrz

- •Биполярное кодирование ami

- •Потенциальный код nrzi

- •Биполярный импульсный код

- •Манчестерский код

- •Потенциальный код 2b1q

- •Избыточный код 4в/5в

- •Скремблирование

- •Компрессия данных

- •Обнаружение и коррекция ошибок

- •Методы обнаружения ошибок

- •Методы коррекции ошибок

- •Мультиплексирование и коммутация

- •Коммутация каналов на основе методов fdm и wdm

- •Коммутация каналов на основе метода tdm

- •Дуплексный режим работы канала

- •Вопросы и задания

- •Глава 10. Беспроводная передача данных

- •Беспроводная среда передачи Преимущества беспроводных коммуникаций

- •Беспроводная линия связи

- •Диапазоны электромагнитного спектра

- •Распространение электромагнитных волн

- •Лицензирование

- •Беспроводные системы Двухточечная связь

- •Связь одного источника и нескольких приемников

- •Связь нескольких источников и нескольких приемников

- •Типы спутниковых систем

- •Геостационарный спутник

- •Средне- и низкоорбитальные спутники

- •Технология широкополосного сигнала

- •Расширение спектра скачкообразной перестройкой частоты

- •Прямое последовательное расширение спектра

- •Множественный доступ с кодовым разделением

- •Вопросы и задания

- •Глава 11. Первичные сети

- •Сети pdh

- •Иерархия скоростей

- •Методы мультиплексирования

- •Синхронизация сетей pdh

- •Ограничения технологии pdh

- •Сети sonet/sdh

- •Иерархия скоростей и методы мультиплексирования

- •Типы оборудования

- •Стек протоколов

- •Кадры stm-n

- •Типовые топологии

- •Методы обеспечения живучести сети

- •Новое поколение протоколов sdh

- •Сети dwdm

- •Принципы работы

- •Волоконно-оптические усилители

- •Типовые топологии

- •Оптические мультиплексоры ввода-вывода

- •Оптические кросс-коннекторы

- •Сети otn Причины и цели создания

- •Иерархия скоростей

- •Стек протоколов otn

- •Кадр otn

- •Выравнивание скоростей

- •Мультиплексирование блоков

- •Коррекция ошибок

- •Вопросы и задания

- •Часть III. Локальные вычислительные сети

- •Глава 12. Технологии локальных сетей на разделяемой среде

- •Общая характеристика протоколов локальных сетей на разделяемой среде Стандартная топология и разделяемая среда

- •Стандартизация протоколов локальных сетей

- •Ethernet со скоростью 10 Мбит/с на разделяемой среде

- •Форматы кадров технологии Ethernet

- •Доступ к среде и передача данных

- •Возникновение коллизии

- •Время оборота и распознавание коллизий

- •Спецификации физической среды

- •Максимальная производительность сети Ethernet

- •Технологии Token Ring и fddi

- •Беспроводные локальные сети ieee 802.11 Проблемы и области применения беспроводных локальных сетей

- •Топологии локальных сетей стандарта 802.11

- •Стек протоколов ieee 802.11

- •Распределенный режим доступа dcf

- •Централизованный режим доступа pcf

- •Безопасность

- •Физические уровни стандарта 802.11

- •Физические уровни стандарта 802.11 1997 года

- •Физические уровни стандартов 802.11а и 802.11b

- •Физический уровень стандарта 802.11g

- •Физический уровень стандарта 802.11n

- •Персональные сети и технология Bluetooth Особенности персональных сетей

- •Архитектура Bluetooth

- •Стек протоколов Bluetooth

- •Кадры Bluetooth

- •Поиск и стыковка устройств Bluetooth

- •Пример обмена данными в пикосети

- •Новые свойства Bluetooth

- •Вопросы и задания

- •Глава 13. Коммутируемые сети Ethernet

- •Мост как предшественник и функциональный аналог коммутатора Логическая структуризация сетей и мосты

- •Алгоритм прозрачного моста ieee 802.1d

- •Топологические ограничения при применении мостов в локальных сетях

- •Коммутаторы Параллельная коммутация

- •Дуплексный режим работы

- •Неблокирующие коммутаторы

- •Борьба с перегрузками

- •Характеристики производительности коммутаторов

- •Скоростные версии Ethernet

- •История создания

- •Физические уровни технологии Fast Ethernet

- •История создания

- •Проблемы совместимости

- •Средства обеспечения диаметра сети в 200 м на разделяемой среде

- •Спецификации физической среды стандарта Gigabit Ethernet

- •Gigabit Ethernet на витой паре категории 5

- •Архитектура коммутаторов

- •Конструктивное исполнение коммутаторов

- •Вопросы и задания

- •Глава 14. Интеллектуальные функции коммутаторов

- •Алгоритм покрывающего дерева

- •Классическая версия stp

- •Три этапа построения дерева

- •Недостатки и достоинства stp

- •Версия rstp

- •Агрегирование линий связи в локальных сетях Транки и логические каналы

- •Борьба с «размножением» пакетов

- •Выбор порта

- •Фильтрация трафика

- •Виртуальные локальные сети

- •Назначение виртуальных сетей

- •Создание виртуальных сетей на базе одного коммутатора

- •Создание виртуальных сетей на базе нескольких коммутаторов

- •Альтернативные маршруты в виртуальных локальных сетях

- •Качество обслуживания в виртуальных сетях

- •Классификация трафика

- •Маркирование трафика

- •Управление очередями

- •Резервирование и профилирование

- •Ограничения коммутаторов

- •Вопросы и задания

- •Часть IV. Сети tcp/ip

- •Глава 15. Адресация в стеке протоколов tcp/ip

- •Стек протоколов tcp/ip

- •Типы адресов стека tcp/ip

- •Локальные адреса

- •Сетевые ip-адреса

- •Доменные имена

- •Формат ip-адреса

- •Классы ip-адресов

- •Особые ip-адреса

- •Использование масок при ip-адресации

- •Порядок назначения ip-адресов

- •Назначение адресов автономной сети

- •Централизованное распределение адресов

- •Адресация и технология cidr

- •Отображение ip-адресов на локальные адреса

- •Протокол разрешения адресов

- •Протокол Proxy-arp

- •Система dns Плоские символьные имена

- •Иерархические символьные имена

- •Обратная зона

- •Протокол dhcp

- •Режимы dhcp

- •Алгоритм динамического назначения адресов

- •Вопросы и задания

- •Глава 16. Протокол межсетевого взаимодействия

- •Формат ip-пакета

- •Упрощенная таблица маршрутизации

- •Просмотр таблиц маршрутизации без масок

- •Примеры таблиц маршрутизации разных форматов

- •Источники и типы записей в таблице маршрутизации

- •Пример ip-маршрутизации без масок

- •Маршрутизация с использованием масок

- •Структуризация сети масками одинаковой длины

- •Просмотр таблиц маршрутизации с учетом масок

- •Использование масок переменной длины

- •Перекрытие адресных пространств

- •Фрагментация ip-пакетов

- •Параметры фрагментации

- •Механизм фрагментации

- •Вопросы и задания

- •Глава 17. Базовые протоколы tcp/ip

- •Протоколы транспортного уровня tcp и udp

- •Порты и сокеты

- •Протокол udp и udp-дейтаграммы

- •Протокол tcp и тср-сегменты

- •Логические соединения — основа надежности tcp

- •Повторная передача и скользящее окно

- •Реализация метода скользящего окна в протоколе tcp

- •Управление потоком

- •Общие свойства и классификация протоколов маршрутизации

- •Протокол rip

- •Построение таблицы маршрутизации

- •Адаптация маршрутизаторов rip к изменениям состояния сети

- •Пример зацикливания пакетов

- •Методы борьбы с ложными маршрутами в протоколе rip

- •Протокол ospf

- •Два этапа построения таблицы маршрутизации

- •Метрики

- •Маршрутизация в неоднородных сетях Взаимодействие протоколов маршрутизации

- •Внутренние и внешние шлюзовые протоколы

- •Протокол bgp

- •Протокол icmp

- •Утилита traceroute

- •Утилита ping

- •Вопросы и задания

- •Глава 18. Дополнительные функции маршрутизаторов ip-сетей

- •Фильтрация

- •Фильтрация пользовательского трафика

- •Фильтрация маршрутных объявлений

- •Стандарты QoS в ip-сетях

- •Модели качества обслуживания IntServ и DiffServ

- •Алгоритм ведра маркеров

- •Случайное раннее обнаружение

- •Интегрированное обслуживание и протокол rsvp

- •Дифференцированное обслуживание

- •Трансляция сетевых адресов

- •Причины подмены адресов

- •Традиционная технология nat

- •Базовая трансляция сетевых адресов

- •Трансляция сетевых адресов и портов

- •Групповое вещание

- •Стандартная модель группового вещания ip

- •Адреса группового вещания

- •Основные типы протоколов группового вещания

- •Протокол igmp

- •Принципы маршрутизации трафика группового вещания

- •Протокол dvmrp

- •Протокол mospf

- •Протокол pim-sm

- •IPv6 как развитие стека tcp/ip

- •Система адресации протокола iPv6

- •Снижение нагрузки на маршрутизаторы

- •Переход на версию iPv6

- •Маршрутизаторы Функции маршрутизаторов

- •Уровень интерфейсов

- •Уровень сетевого протокола

- •Уровень протокола маршрутизации

- •Классификация маршрутизаторов по областям применения

- •Вопросы и задания

- •Часть V. Технологии глобальных сетей

- •Глава 19. Транспортные услуги и технологии глобальных сетей

- •Базовые понятия Типы публичных услуг сетей операторов связи

- •Выделенные каналы для построения частной сети

- •Виртуальная частная сеть

- •Доступ в Интернет

- •Традиционная телефония

- •Многослойная сеть оператора связи

- •Услуги и технологии физического уровня

- •Услуги и технологии пакетных уровней

- •Туннелирование

- •Технология Frame Relay История стандарта

- •Техника продвижения кадров

- •Гарантии пропускной способности

- •Технология atm

- •Ячейки atm

- •Виртуальные каналы atm

- •Категории услуг atm

- •Виртуальные частные сети

- •Ip в глобальных сетях Чистая ip-сеть

- •Протокол hdlc

- •Протокол ррр

- •Использование выделенных линий ip-маршрутизаторами

- •Работа ip-сети поверх сети atm

- •Вопросы и задания

- •Глава 20. Технология mpls

- •Базовые принципы и механизмы mpls Совмещение коммутации и маршрутизации в одном устройстве

- •Пути коммутации по меткам

- •Заголовок mpls и технологии канального уровня

- •Стек меток

- •Протокол ldp

- •Мониторинг состояния путей lsp

- •Тестирование путей lsp

- •Трассировка путей lsp

- •Протокол двунаправленного обнаружения ошибок продвижения

- •Инжиниринг трафика в mpls

- •Отказоустойчивость путей mpls Общая характеристика

- •Использование иерархии меток для быстрой защиты

- •Вопросы и задания

- •Глава 21. Ethernet операторского класса

- •Обзор версий Ethernet операторского класса Движущие силы экспансии Ethernet

- •Разные «лица» Ethernet

- •Стандартизация Ethernet как услуги

- •Технология EoMpls Псевдоканалы

- •Услуги vpws

- •Услуги vpls

- •Ethernet поверх Ethernet Области улучшений Ethernet

- •Разделение адресных пространств пользователей и провайдера

- •Маршрутизация, инжиниринг трафика и отказоустойчивость

- •Функции эксплуатации, администрирования и обслуживания

- •Функции эксплуатации, администрирования и обслуживания в Ethernet

- •Протокол cfm

- •Протокол мониторинга качества соединений y.1731

- •Стандарт тестирования физического соединения Ethernet

- •Интерфейс локального управления Ethernet

- •Мосты провайдера

- •Магистральные мосты провайдера

- •Формат кадра 802.1 ah

- •Двухуровневая иерархия соединений

- •Пользовательские мас-адреса

- •Инжиниринг трафика и отказоустойчивость

- •Магистральные мосты провайдера с поддержкой инжиниринга трафика

- •Вопросы и задания

- •Глава 22. Удаленный доступ

- •Схемы удаленного доступа

- •Типы клиентов и абонентских окончаний

- •Мультиплексирование информации на абонентском окончании

- •Режим удаленного узла

- •Режим удаленного управления и протокол telnet

- •Коммутируемый аналоговый доступ

- •Принцип работы телефонной сети

- •Удаленный доступ через телефонную сеть

- •Коммутируемый доступ через сеть isdn Назначение и структура isdn

- •Интерфейсы bri и pri

- •Стек протоколов isdn

- •Использование сети isdn для передачи данных

- •Технология adsl

- •Доступ через сети catv

- •Беспроводной доступ

- •Вопросы и задания

- •Глава 23. Сетевые службы

- •Электронная почта

- •Электронные сообщения

- •Протокол smtp

- •Непосредственное взаимодействие клиента и сервера

- •Протоколы рорз и imap

- •Протокол http

- •Формат http-сообщений

- •Динамические веб-страницы

- •Ранняя ip-телефония

- •Стандарты н.323

- •Стандарты на основе протокола sip

- •Связь телефонных сетей через Интернет

- •Новое поколение сетей ip-телефонии

- •Распределенные шлюзы и программные коммутаторы

- •Новые услуги

- •Интеграция систем адресации е.164 и dns на основе enum

- •Протокол передачи файлов

- •Основные модули службы ftp

- •Управляющий сеанс и сеанс передачи данных

- •Команды взаимодействия ftp-клиента с ftp-сервером

- •Сетевое управление в ip-сетях Функции систем управления

- •Архитектуры систем управления сетями

- •Вопросы и задания

- •Глава 24. Сетевая безопасность

- •Основные понятия информационной безопасности Определение безопасной системы

- •Угроза, атака, риск

- •Типы и примеры атак Атаки отказа в обслуживании

- •Перехват и перенаправление трафика

- •Внедрение в компьютеры вредоносных программ

- •Троянские программы

- •Сетевые черви

- •Шпионские программы

- •Методы обеспечения информационной безопасности

- •Классификация методов защиты

- •Политика безопасности

- •Шифрование

- •Симметричные алгоритмы шифрования

- •Алгоритм des

- •Несимметричные алгоритмы шифрования

- •Алгоритм rsa

- •Односторонние функции шифрования

- •Аутентификация, авторизации, аудит Понятие аутентификации

- •Авторизация доступа

- •Строгая аутентификация на основе многоразового пароля в протоколе chap

- •Аутентификация на основе одноразового пароля

- •Аутентификация на основе сертификатов

- •Сертифицирующие центры

- •Инфраструктура с открытыми ключами

- •Аутентификация информации

- •Цифровая подпись

- •Аутентификация программных кодов

- •Антивирусная защита

- •Сканирование сигнатур

- •Метод контроля целостности

- •Сканирование подозрительных команд

- •Отслеживание поведения программ

- •Сетевые экраны

- •Типы сетевых экранов разных уровней

- •Реализация

- •Архитектура

- •Прокси-серверы

- •Функции прокси-сервера

- •Прокси-серверы прикладного уровня и уровня соединений

- •«Проксификация» приложений

- •Системы обнаружения вторжений

- •Протоколы защищенного канала. IPsec

- •Иерархия технологий защищенного канала

- •Распределение функций между протоколами ipSec

- •Безопасная ассоциация

- •Транспортный и туннельный режимы

- •Протокол ан

- •Протокол esp

- •Базы данных sad и spd

- •Сети vpn на основе шифрования

- •Вопросы и задания

- •Рекомендуемая и использованная литература

Типовые топологии

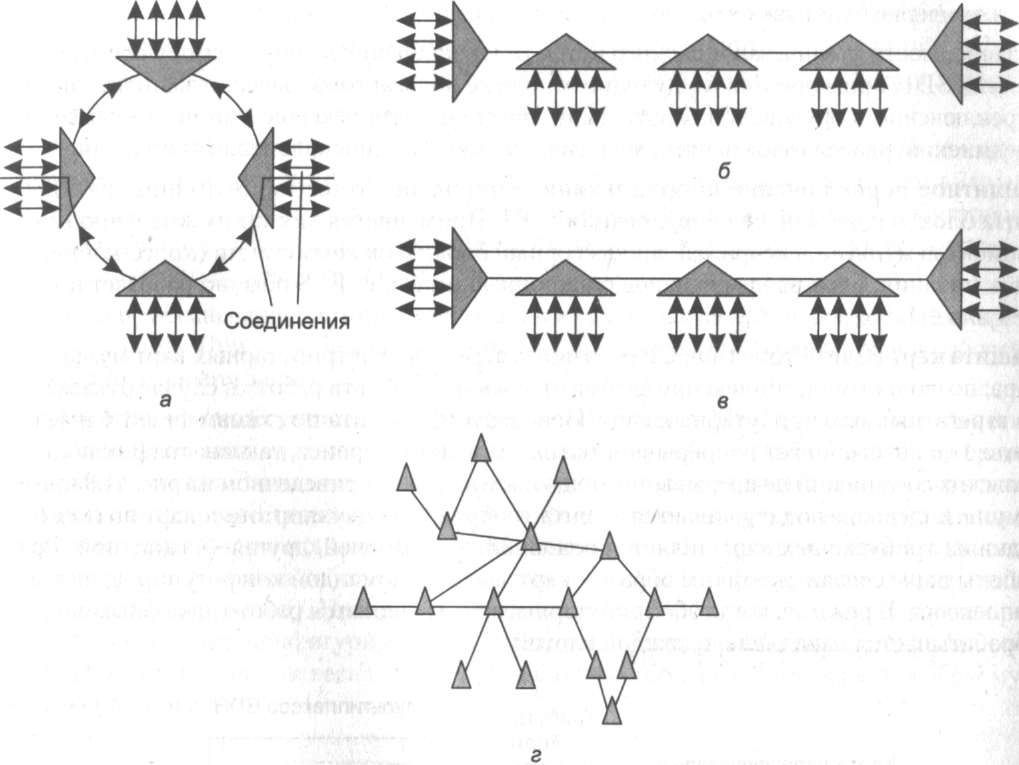

В сетях SDH применяются различные топологии связей. Наиболее часто используются кольца и линейные цепи мультиплексоров, также находит все большее применение ячеистая топология, близкая к полносвязной.

Кольцо SDH строится из мультиплексоров ввода-вывода, имеющих, по крайней мере, по два агрегатных порта (рис. 11.8, а).

Рис. 11.8. Типовые топологии

Пользовательские потоки вводятся в кольцо и выводятся из кольца через трибутарные порты, образуя двухточечные соединения (на рисунке показаны в качестве примера два таких соединения). Кольцо является классической регулярной топологией, обладающей потенциальной отказоустойчивостью — при однократном обрыве кабеля или выходе из строя мультиплексора соединение сохранится, если его направить по кольцу в противоположном направлении. Кольцо обычно строится на основе кабеля с двумя оптическими волокнами, но иногда для повышения надежности и пропускной способности применяют четыре волокна.

Цепь (рис. 11.8, б) — это линейная последовательность мультиплексоров, из которых два оконечных играют роль терминальных мультиплексоров, остальные — мультиплексоров ввода-вывода. Обычно сеть с топологией цепи применяется в тех случаях, когда узлы имеют соответствующее географическое расположение, например вдоль магистрали железной дороги или трубопровода. Правда, в таких случаях может применяться и плоское кольцо (рис. 11.8, в), обеспечивающее более высокий уровень отказоустойчивости за счет двух дополнительных волокон в магистральном кабеле и по одному дополнительному агрегатному порту у терминальных мультиплексоров.

Эти базовые топологии могут комбинироваться при построении сложной и разветвленной сети SDH, образуя участки с радиально-кольцевой топологией, соединениями «кольцо- кольцо» и т. и. Наиболее общим случаем является ячеистая топология (рис. 11.8, г), при которой мультиплексоры соединяются друг с другом большим количеством связей, за счет чего сеть можно достичь очень высокой степени производительности и надежности.

Методы обеспечения живучести сети

Одной из сильных сторон первичных сетей SDH является разнообразный набор средств отказоустойчивости, который позволяет сети быстро (за десятки миллисекунд) восстановить работоспособность в случае отказа какого-либо элемента сети — линии связи, порта или карты мультиплексора, мультиплексора в целом.

В SDH в качестве общего названия механизмов отказоустойчивости используется термин автоматическое защитное переключение (Automatic Protection Switching, APS), отражающий факт перехода (переключения) на резервный путь или резервный элемент мультиплексора при отказе основного. Сети, поддерживающие такой механизм, в стандартах SDH названы самовосстанавливающимися.

В сетях SDH применяются три схемы защиты.

□ Защита 1+1 означает, что резервный элемент выполняет ту же работу, что и основной. Например, при защите трибутарной карты по схеме 1+1 трафик проходит как через рабочую карту (резервируемую), так и через защитную (резервную).

□ Защита 1:1 подразумевает, что защитный элемент в нормальном режиме не выполняет функции защищаемого элемента, а переключается на них только в случае отказа.

□ Защита 1:N предусматривает выделение одного защитного элемента на N защищаемых. При отказе одного из защищаемых элементов его функции начинает выполнять защитный, при этом остальные элементы остаются без защиты — до тех пор, пока отказавший элемент не будет заменен.

В зависимости от типа защищаемого путем резервирования элемента сети в оборудовании и сетях SDH применяются следующие основные виды автоматической защиты: защитное переключение оборудования, защита карт, защита мультиплексной секции, защита сетевого соединения, разделяемая защита мультиплексной секции в кольцевой топологии.

Защитное переключение оборудования (Equipment Protection Switching, EPS) — защита блоков и элементов оборудования SDH. Применяется для таких жизненно важных элементов мультиплексора, как процессорный блок, блок коммутации (кросс-коннектор), блок питания, блок ввода сигналов синхронизации и т. п. EPS обычно работает по схеме 1+1 или 1:1.

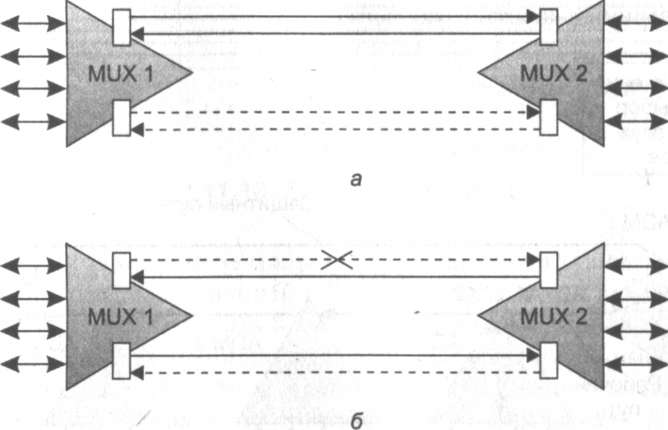

Защита карт (Card Protection, CP) — защита агрегатных и трибутарных карт мультиплексора; позволяет мультиплексору автоматически продолжать работу в случае отказа одной из агрегатных или трибутарных карт. Используется защита по схемам 1+1, 1:1 и l:N. Защита 1+1 обеспечивает непрерывность транспортного сервиса, так как трафик пользовательских соединений не прерывается при отказе карты. В приведенном на рис. 11.9 примере в мультиплексоре поддерживается защита трибутарных двухпортовых карт по схеме 1 + 1. Одна из трибутарных карт является основной, или рабочей, другая — защитной. Режим работы пары связанных таким образом карт задается командой конфигурирования мультиплексора. В режиме, когда обе трибутарные карты являются работоспособными, трафик обрабатывается параллельно каждой картой.

Рис. 11.9. Защита карт по схеме 1 + 1

Для переключения трафика между трибутарными картами используется дополнительная карта-переключатель. Входящий трафик каждого порта поступает на входной мост карты-переключателя, который разветвляет трафик и передает его на входы соответствующих портов трибутарных карт. Агрегатная карта получает оба сигнала STM-N от трибутарных карт и выбирает сигнал только от активной в данный момент карты. Исходящий трафик от агрегатной карты также обрабатывается обеими трибутарными картами, но карта- переключатель передает на выход только трафик от активной карты. При отказе основной карты или другом событии, требующем перехода на защитную карту (деградация сигнала, ошибка сигнала, удаление карты), агрегатная карта по команде от блока управления мультиплексором переходит на прием сигнала от защитной трибутарной карты. Одновременно карта-переключатель также начинает передавать на выход сигналы выходящего трафика от защитной карты.

Данный способ обеспечивает автоматическую защиту всех соединений, проходящих через защищаемую карту. При установлении защиты типа CP конфигурация соединений рабочей карты дублируется для защитной карты.

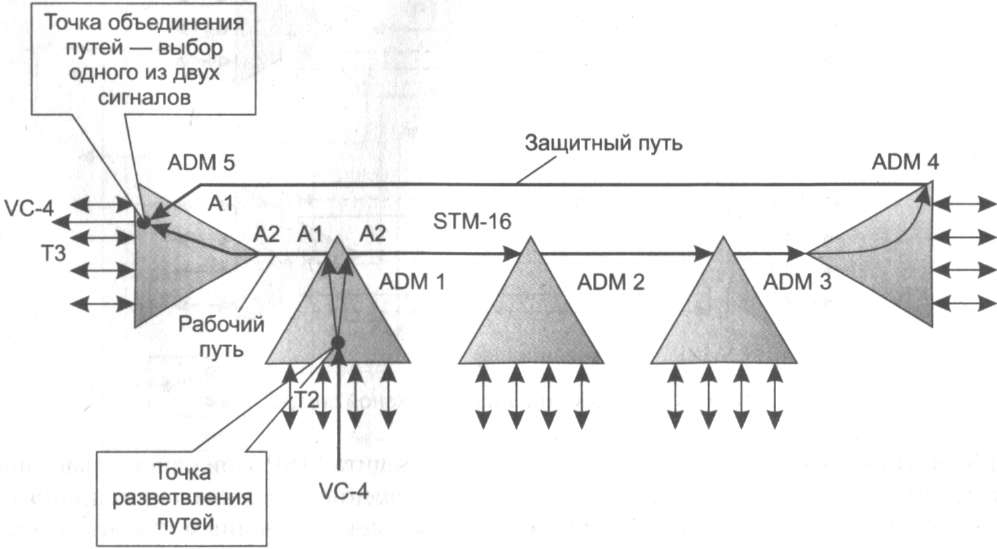

Защита мультиплексной секции (Multiplex Section Protection, MSP), то есть участка сети между двумя смежными мультиплексорами SDH, действует более избирательно по сравнению с защитой карт. Защищается секция между двумя мультиплексорами, включающая два порта и линию связи (возможно, в свою очередь, включающую регенераторы, но не мультиплексоры). Обычно применяется схема защиты 1+1. При этом для рабочего канала (верхняя пара соединенных кабелем портов на рис. 11.10, а) конфигурируется защитный канал (нижняя пара портов). При установлении защиты MSP в каждом мультиплексоре необходимо выполнить конфигурирование, указав связь между рабочим и защитным портами. В исходном состоянии весь трафик передается по обоим каналам (как по рабочему, так и по защитному).

Рис. 11.10. Защита мультиплексной секции

Существует однонаправленная и двунаправленная защита MSP. При однонаправленной защите (именно этот случай показан на рисунке) решение о переключении принимает только один из мультиплексоров — тот, который является приемным для отказавшего канала. Этот мультиплексор после обнаружения отказа (отказ порта, ошибка сигнала, деградация сигнала и т. п.) переходит на прием по защитному каналу. При этом передача и прием ведутся по разным портам (рис. 11.20, б).

В случае двунаправленной защиты MSP при отказе рабочего канала в каком-либо направлении выполняется полное переключение на защитные порты мультиплексоров. Для уведомления передающего (по рабочему каналу) мультиплексора о необходимости переключения принимающий мультиплексор использует протокол, называемый протоколом «К-байт». Этот протокол указывает в двух байтах заголовка кадра STM-N статус рабочего и защитного каналов, а также детализирует информацию об отказе. Механизм MSP обеспечивает защиту всех соединений, проходящих через защищаемую мультиплексную секцию. Время переключения защиты MSP, согласно требованиям стандарта, не должно превышать 50 мс.

Защита сетевого соединения (Sub-Network Connection Protection, SNC-P), то есть защита пути (соединения) через сеть для определенного виртуального контейнера, обеспечивает переключение определенного пользовательского соединения на альтернативный путь при отказе основного пути. Объектом защиты SNC-P является трибутарный трафик, помещенный в виртуальный контейнер определенного типа (например, в VC-12, VC-3 или VC-4). Используется схема защиты 1 + 1.

Защита SNC-P конфигурируется в двух мультиплексорах: во входном, в котором трибутарный трафик, помещенный в виртуальный контейнер, разветвляется, и в выходном, в котором сходятся два альтернативных пути трафика. Пример защиты SNC-P показан на рис. 11.11. В мультиплексоре ADM 1 для виртуального контейнера VC-4 трибутарного порта Т2 заданы два соединения: с одним из четырех контейнеров VC-4 агрегатного порта А1 и с одним из четырех контейнеров VC-4 агрегатного порта А2. Одно из соединений конфигурируется как рабочее, второе — как защитное, при этом трафик передается по обоим соединениям. Промежуточные (для данных соединений) мультиплексоры конфигурируются обычным образом. В выходном мультиплексоре контейнер VC-4 трибутарного порта ТЗ также соединяется с контейнерами — агрегатного порта А1 и агрегатного порта А2. Из двух поступающих на порт ТЗ потоков выбирается тот, качество которого выше (при равном нормальном качестве выбирается сигнал из агрегатного порта, указанного при конфигурировании в качестве рабочего).

Рис. 11.11. Защита сетевого соединения

Защита SNC-P работает в любых топологиях сетей SDH, в которых имеются альтернативные пути следования трафика, то есть кольцевых и ячеистых.

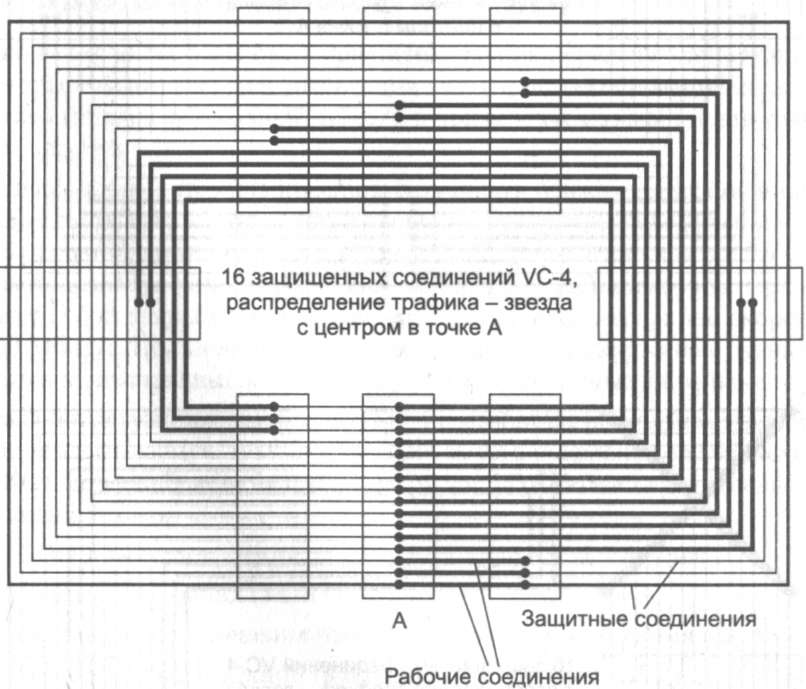

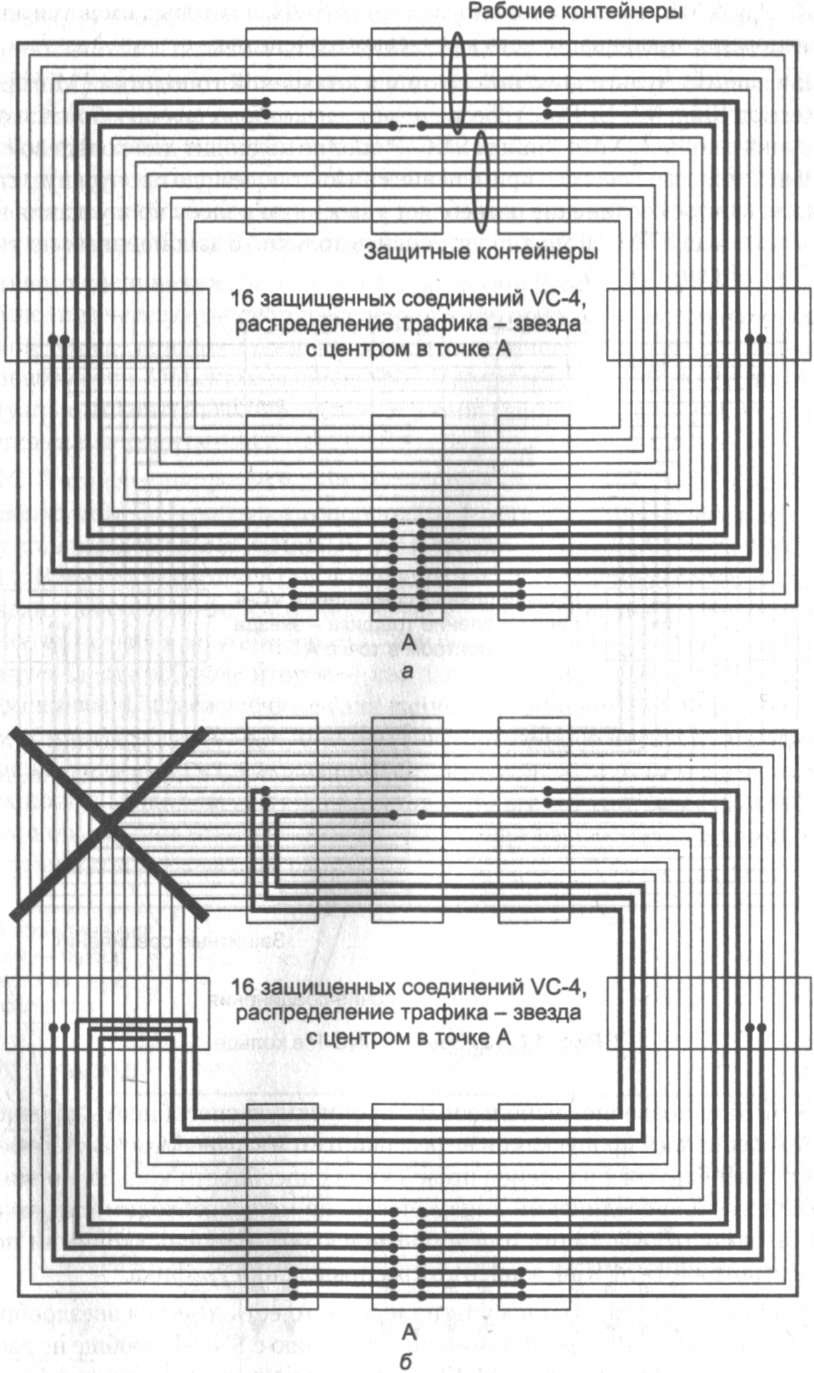

Разделяемая защита мультиплексной секции в кольцевой топологии (Multiplex Section Shared Protection Ring, MS-SPRing) обеспечивает в некоторых случаях более экономичную защиту трафика в кольце. Хотя защита SNC-P вполне подходит для кольцевой топологии сети SDH, в некоторых случаях ее применение снижает полезную пропускную способность кольца, так как каждое соединение потребляет удвоенную полосу пропускания вдоль всего кольца. Так, в кольце STM-16 можно установить только 16 защищенных по типу SNC-P соединений VC-4 (рис. 11.12).

Рис. 11.12. Защита SNC-P в кольце

Защита MS-SPRing позволяет использовать пропускную способность кольца более эффективно, так как полоса пропускания не резервируется заранее для каждого соединения. Вместо этого резервируется половина пропускной способности кольца, но эта резервная полоса выделяется для соединений динамически, по мере необходимости, то есть после обнаружения факта отказа линии или мультиплексора. Степень экономии полосы при применении защиты MS-SPRing зависит от распределения трафика. Если весь трафик сходится в один мультиплексор, то есть имеется звездообразное распределение, защита MS-SPRing экономии по сравнению с SNC-P вообще не дает.

Рис. 11.13. Защита с разделением кольца

Пример такой ситуации представлен на рис. 11.13 а, где центром «тяготения» трафика является мультиплексор А, а в кольце установлены те же 16 защищенных соединений, что и в примере защиты SNC-P на рис. 11.12. Для защиты соединений резервируется 8 из 16 виртуальных контейнеров агрегатного потока STM-16.

При возникновении неисправности, например обрыве линии, как это показано на рис. 11.13 б), трафик в мультиплексорах, между которыми нарушилась связь, «разворачивается» в обратном направлении. Для этого используются резервные виртуальные контейнеры агрегатных портов, с которыми соединяются виртуальные контейнеры пострадавших соединений. В то же время соединения, на которые отказ не повлиял, работают в прежнем режиме, не подключая резервные контейнеры. Для уведомления мультиплексоров о реконфигурировании кольца служит уже упоминавшийся протокол «К-байт». Время переключения на защитные соединения MS-SPRing составляет около 50 мс. При смешанном распределении трафика экономия полосы в кольце MS-SPRing может быть еще более значительной.