- •1 Эволюция вычислительных сетей

- •2 .Современная ситуация в области безопасности вычислительных сетей

- •3 Сетевые стандарты и спецификации

- •4 Сетевые модели см 5 и 6

- •7. Прикладной уровень

- •5.Базовая модель взаимодействия открытых систем osi

- •1. Физический уровень

- •2. Канальный уровень

- •1. Канальный уровень

- •2. Сетевой уровень

- •3. Транспортный уровень

- •4. Прикладной уровень

- •7. Классификация сетей по области действия

- •8. Классификация по способам администрирования.

- •9. Классификация сетей по протоколам

- •10. Классификация сетей по топологии

- •11. Классификация сетей по технологиям (архитектуре)

- •12. Классификация сетей по сетевым ос

- •13. Среда передачи данных

- •14. Требования безопасности, предъявляемые к среде передачи данных

- •15. Структурированные кабельные системы

- •16. Сетевые адаптеры, повторители, концентраторы

- •17.Мосты, коммутаторы, шлюзы и маршрутизаторы

- •18.Беспроводные сети

- •19.Сети Интернет

- •20. Сети интранет

- •21. Мультисервисные сети

- •22. Организация межсетевого взаимодействия

- •23. Поиск неисправностей и устранение недостатков в сети

- •24. Принципы организации разноуровневого доступа в сетях.

- •Функции системы разграничения доступа

- •Основные принципы контроля доступа в свт

- •2) Мандатный принцип контроля доступа

- •25 Требования предъявляемые к современным вычислительным системам

- •26 Требования безопасности предъявляемые при планировании сетей

- •27 Современные методы обеспечения безопасности вычислительных сетей

- •28 Наиболее важные стандарты и спецификации в области безопасности

- •29. Федеральные органы власти занимающиеся вопросами безопасности вс

- •Функции фсб:

- •30. Наиболее распространенные угрозы

- •31. Критерии классификации угроз

- •32. Вредоносное программное обеспечение

- •33. Утечка информации по техническим каналам

- •34. Средства повышения надежности функционирования сетей

- •35. Методы разделения ресурсов и технологии разграничения доступа

- •36. Средства идентификации и аутентификации

- •37. Основные требования, предъявляемые к политике безопасности

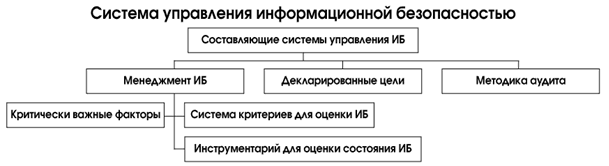

- •Системы управления информационной безопасностью

- •39.Принципы проведения активного аудита информационной безопасности

- •40.Системы анализа и управления информационными рисками

- •41.Системы разработки и управления политикой безопасности

- •42. Классификация вторжений

- •43.Атакуемые сетевые компоненты

- •44. Системы контроля за информационными потоками предприятия

Системы управления информационной безопасностью

Система управления информационной безопасностью на основе стандарта ISO 27001 позволяет:

- Сделать большинство информационных активов наиболее понятными для менеджмента компании

- Выявлять основные угрозы безопасности для существующих бизнес-процессов

- Рассчитывать риски и принимать решения на основе бизнес-целей компании

- Обеспечить эффективное управление системой в критичных ситуациях

- Проводить процесс выполнения политики безопасности (находить и исправлять слабые места в системе информационной безопасности)

- Четко определить личную ответственность

- Достигнуть снижения и оптимизации стоимости поддержки системы безопасности

-Облегчить интеграцию подсистемы безопасности в бизнес-процессы и интеграцию с ISO 9001:2000(серия международных стандартов, описывающих требования к системе менеджмента качества организаций и предприятий.)

- Продемонстрировать клиентам, партнерам, владельцам бизнеса свою приверженность к информационной безопасности

- Получить международное признание и повышение авторитета компании, как на внутреннем рынке, так и на внешних рынках

- Подчеркнуть прозрачность и чистоту бизнеса перед законом благодаря соответствию стандарту.

Система ГРИФ, входящая в DS Office 2006, позволяет построить приближенную модель информационной системы, содержащую наиболее критичные ресурсы и основные угрозы и уязвимости, с учетом вероятности их реализации. Полученная модель показывает наиболее уязвимые места ИС, уровень ущерба, к которому может привести каждая уязвимость, а также позволяет принять решение о том, какие контрмеры будут наиболее эффективны.

Система КОНДОР, которая включает в себя базы стандартов управления информационной безопасностью (ISO 17799:2000, ISO 17799:2005, ISO 27001, СТО БР ИББС-1.0-2006), представленных в виде перечня требований. Анализируя выполнение каждого требования, система позволяет получить полную картину - какие положения стандартов выполняются, а какие нет. Также в системе предусмотрена возможность создавать свои базы требований, чтобы провести оценку соответствия, например, корпоративному стандарту безопасности.

39.Принципы проведения активного аудита информационной безопасности

Проведение аудита необходимо для:

- оценка защищенности информационной системы компании.

- проведения анализа информационных рисков.

- эффективного управления ИБ компании.

Наиболее распространенными подходами к технологическому аудиту ИБ являются тест на проникновение (показательная демонстрация действий нарушителя)

Достоинства |

Недостатки |

Имитация действий нарушителя аудитором максимально приближена к реальной среде функционирования информационной системы. Демонстрация возможности проникновения в информационную систему является эффективным способом показать недостатки в обеспечении ИБ информационной системы компании |

Тест на проникновение по определению является показательной акцией, не направленной на выявление всех существующих уязвимостей информационной системы. Процедура проведения теста на проникновение трудно формализуема. Отсутствие успешного проникновения не является доказательством защищенности информационной системы В подавляющем большинстве случаев тест на проникновение применяется для анализа защищенности внешнего периметра информационной системы (проверка возможности проникновения из сети Интернет) |

Минимально необходимыми естественными требованиями к методике аудита ИБ можно считать:

Объективность (достоверность) результата. Аудитору необходимо предоставить доказательства того, что именно эти уязвимости существуют в информационной системе и детально описать возможные последствия их реализации нарушителем.

Полноту аудита. Аудитору необходимо предоставить доказательства того, что в ходе аудита не были проигнорированы какие-либо уязвимости информационной системы.

Общепризнанность критериев оценки защищенности. Простые и понятные критерии оценки защищенности - одно из важных условий корректного восприятия результатов аудита.