- •Отчет о выполнении курсового проекта

- •Оглавление

- •Общие сведения.

- •Перечень конфиденциальных данных

- •Карта информационных потоков

- •Программно-аппаратные средства и комплексы обеспечения безопасности информации

- •Организационные меры обеспечения безопасности информации

- •Модель нарушителя

- •Модель внешнего нарушителя

- •Модель внутреннего нарушителя

- •Перечень угроз безопасности информации

- •Угрозы, реализуемые за счет несанкционированного доступа

- •Угрозы, реализуемые за счет непосредственного доступа

- •Угрозы, реализуемые за счет удаленного доступа

- •Сценарии проведения испытаний стойкости бизнес-модели к злонамеренному воздействию

- •Сценарии проверки корректности и достаточности систем и средств обеспечения информационной безопасности

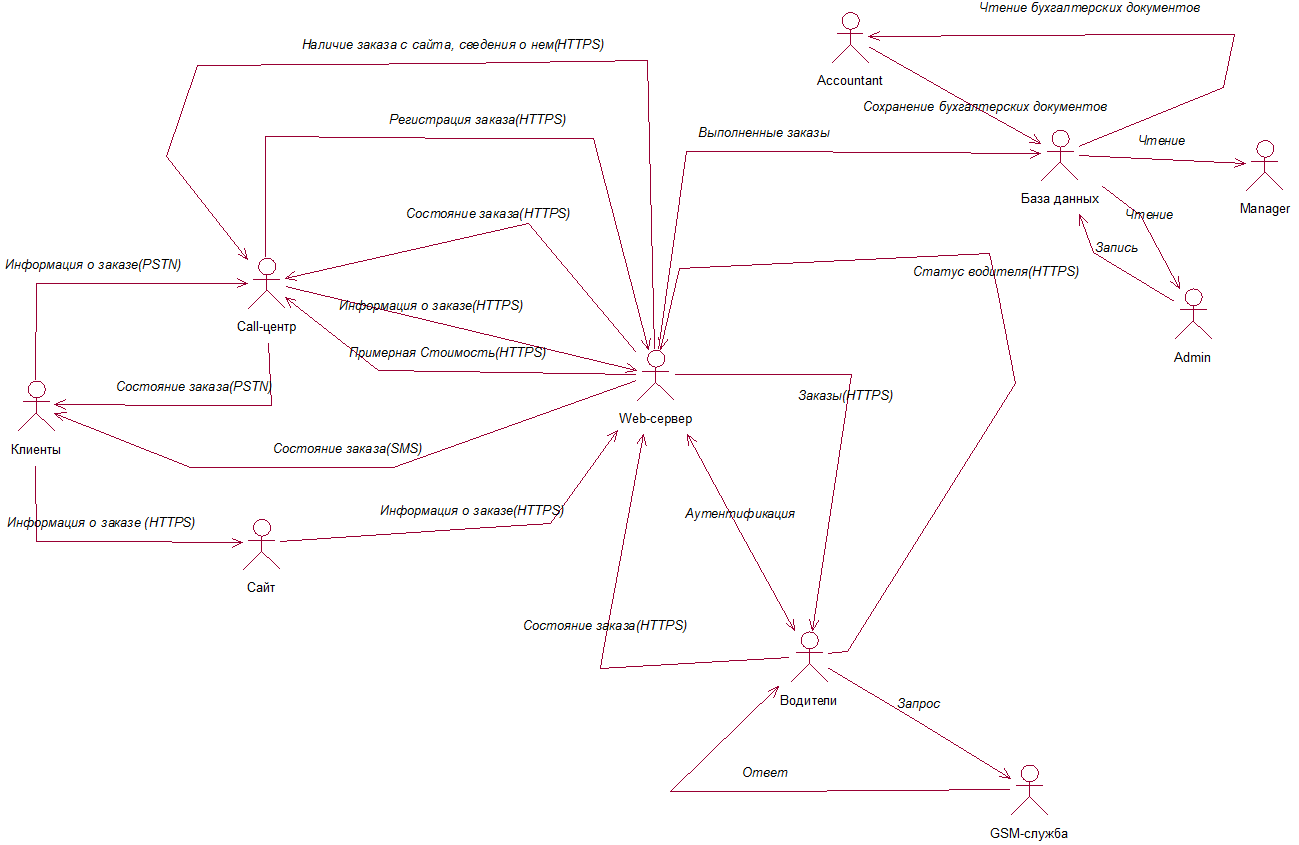

Карта информационных потоков

Рис. 3 – Информационные потоки

Табл.1 — Информационные потоки

Тип |

Источник |

Назначение |

Служба |

Информация о заказах |

Call-центр |

Web-сервер |

https |

Информация о заказах |

Web-сервер |

Call-центр |

https |

Информация о заказах |

Клиенты |

Сайт |

https |

Информация о заказах |

Сайт |

Web-сервер |

https |

Информация о заказах |

Web-сервер |

Водители |

https |

Смена статусов |

Водители |

Web-сервер |

https |

Информация о расположении |

Водители |

Web-сервер |

https |

Оповещения |

Web-сервер |

Клиенты |

http + SMS |

Запись историй заказов и статусов водителей |

Web-сервер |

База данных |

|

Чтение/запись согласно назначенным правам |

Сотрудники |

База данных |

|

Чтение/запись согласно назначенным правам |

База данных |

Сотрудники |

|

Управление вычислительной сетью |

Администратор сети |

Элементы сети |

|

Управление вычислительной сетью |

Элементы сети |

Администратор сети |

|

|

|

|

|

На рис.3 приводится схема информационных потоков, организующих основной бизнес-процесс (перевозку) и его безопасность. В таблице 1 содержится список информационных потоков, подконтрольных компании. Основные участники процесса — клиенты, Web-сервер (компании), Call-центр, сотрудники (компании), База данных (компании), водители, служба сайта компании (в табл.1 - сайт). Предполагается также наличие дополнительных информационных потоков между субъектами, не принадлежащими к компании. При необходимости защиты таких потоков, обязанность по ее реализации возлагается на других субъектов информационного обмена.

Программно-аппаратные средства и комплексы обеспечения безопасности информации

Для обеспечения безопасности информации и информационных потоков в системе предполагается установка следующих программно-аппаратных комплексов:

Программные комплексы шифрования данных. Используются для реализации протокола TLS в целях защиты линий связи, шифрования локальных данных, формирования электронных подписей.

Межсетевой экран. Устанавливается на границе локальной сети организации и Интернет. Разделяет локальную сеть на демилитаризованную зону и внутреннюю сеть.

Система разграничения доступа.

Антивирусы. Устанавливаются на рабочих местах сотрудников, а также в связке с межсетевым экраном.

Система обнаружения вторжений. Устанавливается в связке с межсетевым экраном.

Система предотвращения утечки данных.

База данных со встроенными средствами обеспечения безопасности информации: логированием, разграничением доступа, созданием резервных копий, системой восстановления. Располагается во внутренней сети организации.

Источники бесперебойного питания.

Антиспам.