- •1)Основные понятия криптографии

- •2)Этапы становления криптографии, как науки.

- •3)Понятие криптосистемы. Классификация криптосистем. Основные требования к криптосистеме

- •4)Алгебраическая и вероятностная модели шифра.

- •5) Модели открытых текстов. Характеристики открытых текстов

- •6) Шифры замены: определение, разновидности шифров замены

- •7) Шифры перестановки: определение, разновидности шифров перестановки.

- •8) Симметричная криптосистема. Типы симметричных криптосистем.

- •9) Блочная криптосистема: понятие, принципы построения блочных криптосистем, достоинства и недостатки.

- •10) Режимы применения блочных криптосистем.

- •11) Криптосистема des.

- •Криптосистема гост 28147-89

- •14)Методы усложнения блочных симметричных криптосистем.

- •15)Поточная криптосистема: понятие, принципы построения поточных криптосистем, достоинства и недостатки.

- •16) Типы поточных криптосистем (синхронная поточная криптосистема, самосинхронизирующаяся поточная криптосистема).

- •17) Методы криптоанализа симметричных криптосистем: метод полного перебора, частотный метод, метод чтения в колонках, метод «протяжки» вероятного слова.

- •18) Линейный криптоанализ: суть метода линейного криптоанализа, этапы реализации метода.

- •19) Дифференциальный (разностный) криптоанализ: суть метода дифференциального криптоанализа, этапы реализации метода.

- •20)Понятие совершенно стойкой криптосистемы. Теорема Шеннона.

- •21) Теорема о совершенной стойкости шифра Вернама.

- •22) Идеально стойкая криптосистема. Расстояние единственности шифра.

- •23.Понятие практической стойкости криптосистемы.

- •24.Односторонняя функция. Типы используемых односторонних функций.

- •25) Криптосистема с открытым ключом: понятие криптосистемы с открытым ключом, принципы построения, достоинства и недостатки.

- •26. Криптосистема Эль-Гамаля.

- •27.Криптосистема Шамира.

- •28.Криптосистема rsa.

- •29) Криптосистема Рабина.

- •30.Понятие эллиптической кривой. Свойства точек эллиптической кривой. Выбор параметров эллиптической кривой.

- •31.Криптосистема Эль-Гамаля на эллиптической кривой.

- •32.Методы криптоанализа криптосистем с открытым ключом: метод криптоанализа «шаг младенца, шаг великана», метод исчисления порядка.

- •33) Понятие хэш-функции. Требования к хэш-функциям.

- •34.Понятие эцп. Свойства эцп.

- •35. Эцп на базе криптосистемы rsa.

- •36.Эцп на базе Эль-Гамаля.

- •37.Стандарты эцп: гост р.34.10-94. Особенности алгоритма dsa.

- •Область применения

- •38) Понятие криптографического протокола. Типы криптографических протоколов.

- •39) Протоколы управления ключами с использованием симметричных криптосистем (двусторонние и трехсторонние протоколы).

- •40) Протоколы управления ключами с использованием криптосистем с открытым ключом.

- •41) Криптографический генератор: понятие, требования к криптографическим генераторам, классификация криптографических генераторов.

- •42) Комбинированные криптографические генераторы.

- •43) Методы улучшения «элементарных» псевдослучайных последовательностей.

23.Понятие практической стойкости криптосистемы.

Криптосистема должна обеспечивать надежную защиту информации, с другой стороны, должна быть удобна с точки зрения технической реализации и эксплуатации.

Основной количественной мерой стойкости криптосистемы является вычислительная сложность решения задачи дешифрования. Вычислительная сложность определяется несколькими характеристиками. -имеется класс, применимых к крипотсистеме ƒ(.) алгоритмов дешифрования. Yj-набор криптограмм. Для алгоритма обозначим Т() среднюю трудоемкость его реализации, тогда средняя трудоемкость Ту дешифрования: Ту=min Т().

Надежность алгоритма шифрования v()-средняя доля информации, дешифруемая с помощью алгоритма .

Средние трудозатраты, необходимые для успешного дешифрования криптосистемы: T()/v().

Сложность дешифрования зависит от количественных и качественных

характеристик криптограмм, которыми располагает криптоаналитик. (количество перехваченных криптограмм). Ty(n)-средняя вычислительная сложность дешифрования. Величина limn->œTy(n) х-ет предельные возможности дешифрования кс при неограниченном количестве шифрматериала.

Временная сложность.- подразумевается более детальную проработку реализации алгоритмовдешифрования с учетом характеристик вычислительного устройства, используемого для дешифрования.(быстродействие).

Стоимость алгоритма шифрования.

Объем требуемого шифр-материала (оценка среднего количества материала, который необходимо проанализировать для вскрытия криптосистемы).

24.Односторонняя функция. Типы используемых односторонних функций.

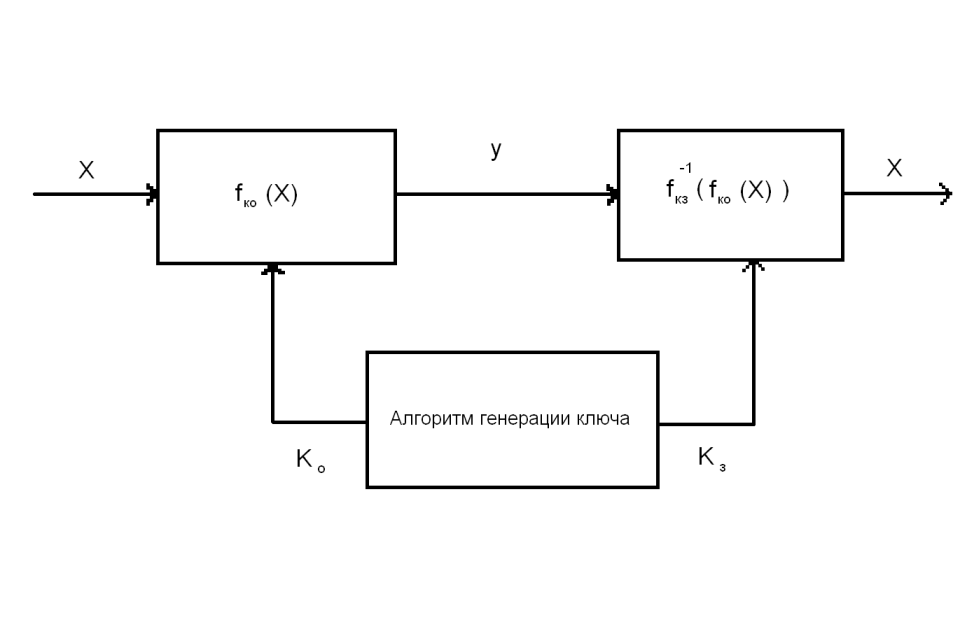

Односторонняя функция- это эффективно вычисляемая функция для обращения которой, т.е поиска хотя бы одного аргумента по заданному значению ф-ии, не сущ эфф. алгоритма. В криптографии используется одностороння функция «с секретом»-односторонняя функция для которой обратная функция вычисляется просто если имеется доп информация, и сложно если такая информация отсутствует. Ko-открытый ключ-определяет конкретную реализацию. Кз-несет дополнительную функцию. Существование односторонних функий до сих пор не доказано, современная криптография основывается на предложении что односторонние функции все-таки существуют. Типы функций: -Функция, основанная на умножении и факторизации (фак-найти простые множители): ф-ция принимает два простых числа p и q. n=p*q, если известно n то найти p и q невозможно.

-Дискретный

логарифм: есть криптограмма: y=a^x modp.

не

сущетвует эффективных способов подсчета:

x= y

modp.

-Функция Рабина: y=x^2 mod n.

-

дискретный логарифм на эллептических

кривых

y

modp.

-Функция Рабина: y=x^2 mod n.

-

дискретный логарифм на эллептических

кривых

25) Криптосистема с открытым ключом: понятие криптосистемы с открытым ключом, принципы построения, достоинства и недостатки.

Криптографическая система с открытым ключом (или Асимметричное шифрование) система шифрования , при которой открытый ключ передаётся по открытому (то есть незащищённому, доступному для наблюдения) каналу и используется для проверки ЭЦП и для шифрования сообщения. Для генерации ЭЦП и для расшифровки сообщения используется секретный ключ.

Основной недостаток симметричных криптосистем – необходимость наличия защищенного канала для передачи ключей. Центральным понятием теории КС с открытым ключом является понятие односторонней функции.

о – открытый

з – закрытый

Односторонняя функция – эффективно вычисляемая функция, для обращения которой (т.е. поиск хотя бы одного аргумента по заданному значению функции) не существует эффективных алгоритмов

Преимущества

-Преимущество асимметричных шифров перед симметричными шифрами состоит в отсутствии необходимости предварительной передачи секретного ключа по надёжному каналу.

-В симметричной криптографии ключ держится в секрете для обеих сторон, а в асимметричной криптосистеме только один секретный.

-При

симметричном шифровании необходимо

обновлять ключ после каждого факта

передачи, тогда как в асимметричных

криптосистемах пару ![]() можно

не менять значительное время.

можно

не менять значительное время.

-В больших сетях число ключей в асимметричной криптосистеме значительно меньше, чем в симметричной.

Недостатки

-Преимущество алгоритма симметричного шифрования над несимметричным заключается в том, что в первый относительно легко внести изменения.

-Хотя сообщения надежно шифруются, но «засвечиваются» получатель и отправитель самим фактом пересылки шифрованного сообщения.

-Несимметричные алгоритмы используют более длинные ключи, чем симметричные. Ниже приведена таблица, сопоставляющая длину ключа симметричного алгоритма с длиной ключа несимметричного алгоритма (RSA) с аналогичной криптостойкостью:

-Процесс шифрования-расшифрования с использованием пары ключей проходит на два-три порядка медленнее, чем шифрование-расшифрование того же текста симметричным алгоритмом.

-В чистом виде асимметричные криптосистемы требуют существенно больших вычислительных ресурсов, потому на практике используются в сочетании с другими алгоритмами. а)Для ЭЦП сообщение предварительно подвергается хешированию, а с помощью асимметричного ключа подписывается лишь относительно небольшой результат хеш-функции. б)Для шифрования они используются в форме гибридных криптосистем, где большие объёмы данных шифруются симметричным шифром на сеансовом ключе, а с помощью асимметричного шифра передаётся только сам сеансовый ключ.