- •Компьютерная безопасность Проблемы компьютерной безопасности

- •Информационные угрозы. Цели и объекты защиты информации

- •Юридические меры защиты информации

- •Каналы утечки конфиденциальной информации:

- •Защита от потерь информации

- •Действия при сбоях в работе программ

- •Вредоносные программы

- •Классические компьютерные вирусы

- •Классификация классических компьютерных вирусов

- •Классификация вирусов по среде обитания

- •Классификация вирусов по степени воздействия (деструктивным возможностям)

- •Классификация вирусов по способу заражения

- •Классификация вирусов по особенностям алгоритма

- •Правила, которые помогут свести к минимуму количество получаемого вами спама.

- •Источники и основные признаки заражения. Способы защиты

- •Средства защиты от вредоносных программ. Антивирусные и антиспамовые программы

- •Доступ к конфиденциальной информации

- •Криптографическая защита информации

- •Методы шифрования, использующие ключи Система с секретными ключами

- •Система с открытым ключом

- •Электронная цифровая подпись

Средства защиты от вредоносных программ. Антивирусные и антиспамовые программы

Способы использоваться антивирусных и антиспамовых программ:

режим автоматического запуска после включения компьютера и загрузки ОС является эффективным методом, но при его использовании увеличивается время начальной загрузки компьютера;

запуск пользователем вручную.

Существующие комплекты антивирусных программ реализуют следующие функции:

защищают персональные компьютеры и корпоративные сети от всех типов вредоносных программ; обнаруживают и уничтожают вирусы, троянские программы, программы-шпионы, сетевые черви, а также макровирусы для документов Word, Excel, PowerPoint и др.;

подключаются к почтовым программам и проверяют всю почту в момент ее приема;

выполняют проверку и лечение архивированных файлов;

контролируют выполнение опасных макрокоманд в документах Microsoft Office;

выполняют фильтрацию спама и удаляют нежелательную корреспонденцию

автоматически обновляются при подключении к Интернету (антивирусные базы обновляются, как правило, несколько раз в сутки, а иногда и ежечасно);

обнаруживают ранее неизвестные вредоносные программы и обезвреживают их действие;

отменяют нежелательные изменения на защищаемом компьютере и др.

Классификация антивирусных программ:

- фильтры,

- ревизоры,

- доктора,

- детекторы,

- вакцины.

Программы-фильтры («сторожа») постоянно находятся в оперативной памяти, являясь резидентными, и перехватывают все запросы к операционной системе на выполнение подозрительных действий, т.е. операций, используемых вирусами для своего размножения и порчи информационных и программных ресурсов в компьютере, в том числе для переформатирования жесткого диска.

Программы-ревизоры запоминают исходное состояние программ, каталогов и системных областей диска, когда компьютер еще не был заражен вирусом, а затем периодически сравнивают текущее состояние с исходным. При выявлении несоответствий (по длине файла, дате модификации, коду циклического контроля файла и др.) сообщение об этом выдается пользователю.

Программы-доктора не только обнаруживают, но и «лечат» зараженные программы или диски, удаляя из зараженных программ тело вируса. Программы этого типа делятся на фаги и полифаги. Полифаги служат для обнаружения и уничтожения большого количества разнообразных вирусов.

Программы-детекторы позволяют обнаруживать файлы, зараженные одним или несколькими известными разработчикам программ вирусами.

Программы-вакцины (иммунизаторы) модифицируют программы и диски таким образом, что это не отражается на работе программ, но вирус, от которого производится вакцинация, считает их уже зараженными и не внедряется в них.

Доступ к конфиденциальной информации

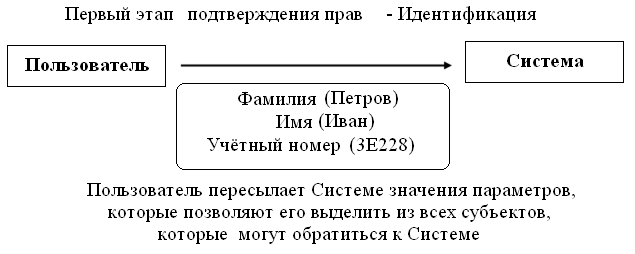

Для доступа пользователя к конфиденциальной информации, которая хранится в Системе, пользователь должен представить Системе свои права на доступ. Эти права пользователь подтверждает за 2 этапа.

Идентификация: сообщение Системе своих личных данных (фамилия, имя, отчество) и присвоенного ранее Системой уникального имени (учётного номера в Системе).

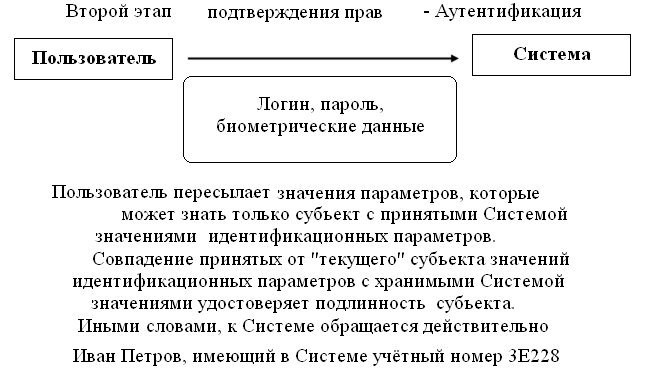

Аутентификация: установление подлинности объекта или субъекта, т. е. проверка, является ли этот субъект (объект) тем, за кого он себя выдает.

Считается, что значения идентификационных параметров зарегистрированного в Системе конкретного пользователя может знать только данный конкретный пользователь.

После аутентификации пользователя Система предоставляет ему доступ к хранимой информации.

Теоретически вполне возможно, что пользователь, который передал Системе идентификационные параметры и параметры, которые аутентифицируют его с Иваном Петровым, имеющим в Системе учётный номер 3Е228, вовсе не Иван Петров. Однако подобный случай маловероятен.