- •Назівть вимоги для надійності стегосистеми.

- •71. Основні типи атак на стегосистему. Опишіть атаку на основі відомої математичної моделі контейнера або відомої його частини.

- •72. Сформулюйте задачу інформаціїного приховування.

- •73. Основні області застосування стеганографії.

- •76. Опишіть основні етапи алгоритму встраювання цвз.

- •79. Проектирующая функция осуществляет «распределение» цвз

- •80. Групи атак на цвз

- •81. Зобразіть структурну схему побудови цвз, при активній протидії порушника.

- •82. І клас стегосистем

- •Атаки спрямовані на видалення цвз.

- •Опишіть приховуюче перетворення, що виконується при вбудуванні інформації в контейнер.

- •Представлення стегосистеми, як системи звязку з передачею додаткової інформації.

- •86. Атаки направлены на удаление цвз. Атака очистки сигналов-контейнеров отшумов.

- •87. Атакующий влияние, что приводит к искажению d2.

- •88. Ии класс стегосистем.

- •90. Узагальнений атакуючий вплив.

- •91. Ііі класс стегосистем.

- •92. Атаки спрямовані на видалення цвз. Атака шляхом статистичного усереднення.

- •93. Основна теорема інформаційного приховування при активній протидії порушнику.

- •94. Іv клас стегосистем.

- •95. Атаки спрямовані на видалення цвз. Атака змови.

- •96. Основнівластивостіприхованоїпропускноїздатностістегоканала

- •97. Корреляційний детектор цвз.

- •Атаки спрямовані на видалення цвз. Мозаїчна атка.

- •Структурна схема двійкової стегосистеми.

- •Основні напрями комп’ютерної стеганографії.

- •Дайте визначення стеганографічного протоколу.

- •Атаки спрямовані на видалення цвз. Атака оцінки цвз по його гістограмі.

82. І клас стегосистем

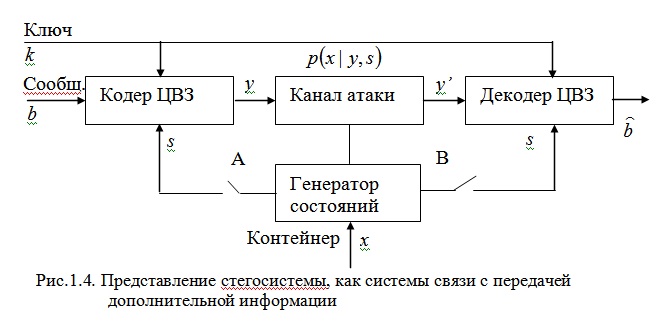

Представив стегосистему как систему связи с передачей дополнительной информации (рис.1.4). В этой модели кодер и декодер имеют доступ, помимо ключа, к информации о канале (то есть о контейнере и о возможных атаках). В зависимости от положения переключателей А и Б выделяют четыре класса стегосистем (подразумевается, что ключ всегда известенкодеру и декодеру).

I

класс:

дополнительная информация отсутствует

(переключатели разомкнуты) – «классические»

стегосистемы. В ранних работах по

стеганографии считалось, что информация

о канале недоступна кодеку. Обнаружение

ЦВЗ осуществлялось путем вычисления

коэффициента корреляции между

принятым стего и вычисленным

по ключу ЦВЗ. Если коэффициент

превышал некоторый порог, выносилось

решение о присутствии ЦВЗ. Известно,

что корреляционный приемник оптимален

лишь в случае аддитивной гауссовой

помехи. При других атаках (например,

геометрических искажениях) эти

стегосистемы показывали удручающие

результаты.

класс:

дополнительная информация отсутствует

(переключатели разомкнуты) – «классические»

стегосистемы. В ранних работах по

стеганографии считалось, что информация

о канале недоступна кодеку. Обнаружение

ЦВЗ осуществлялось путем вычисления

коэффициента корреляции между

принятым стего и вычисленным

по ключу ЦВЗ. Если коэффициент

превышал некоторый порог, выносилось

решение о присутствии ЦВЗ. Известно,

что корреляционный приемник оптимален

лишь в случае аддитивной гауссовой

помехи. При других атаках (например,

геометрических искажениях) эти

стегосистемы показывали удручающие

результаты.

Атаки спрямовані на видалення цвз.

К этой группе относятся такие атаки, как:

очистка сигналов-контейнеров от шумов,

перемодуляция,

сжатие с потерями (квантование),

усреднение и коллизии.

Эти атаки основаны на предположении о том, что ЦВЗ является статистически описываемым шумом. Очистка от шума заключается в фильт-рации сигнала с использованием критериев максимального правдоподобия или максимума апостериорной вероятности. В качестве фильтра, реализую-щего критерий максимального правдоподобия, может использоваться меди-анный или усредняющий фильтр, которые применены в программном пакете StirMark. По критерию максимума апостериорной вероятности наи-лучшим будет адаптивный фильтр Винера, а также по-роговые методы очистки от шума, которые имеют много общего с методами сжатия с потерями.

Сжатие с потерями и очистка сигналов от шумов значительно уменьшают пропускную способность стегоканала, особенно для гладких областей изображения, коэффициенты преобразования которых могут быть «обнулены» без заметного снижения качества восстановленного изображения.

Перемодуляция – сравнительно новый метод, который является специ-фичным именно для атак на ЦВЗ.Атака строится следующим образом. Вначале ЦВЗ «предсказывается» путем вычитания фильтрованной версии изображе-ния из защищенного изображения (применяется медианный фильтр). «Пред-сказанный» ЦВЗ подвергается ВЧ фильтрации, усекается, умножается на два и вычитается из исходного изображения. Такая атака будет эффективной лишь против высокочастотного ЦВЗ, по-этому реальные ЦВЗ строятся так, чтобы их спектр соответствовал спектру исходного изображения.Такая атака будет эффективной лишь против высокочастотного ЦВЗ, по-этому реальные ЦВЗ строятся так, чтобы их спектр соответствовал спектру исходного изображения.

К другим атакам этой группы относятся атака усреднения и атака сговора. В случае наличия большого числа копий стего с разными ЦВЗ или с разными ключами внедрения можно выполнить их усреднение. Например, кадры ви-деосигнала могут иметь различные ЦВЗ. Если ЦВЗ имел нулевое среднее, то после усреднения он будет отсутствовать в изображении.

Атака путем статистического усреднения, нарушитель может попытаться оценить ЦВЗ и вычесть ее из изображения.

Еще одна эффективная атака на ЦВЗ называется мозаичной. Эта атака направлена на поисковые системы, отслеживающие незаконно распростра-няемые изображения.