- •1. Технические характеристики

- •2. Анализ существующих аналогов

- •3. Выбор и обоснование структурной схемы

- •4. Выбор элементной базы

- •5. Разработка схемы электрической принципиальной

- •6. Описание функционирования устройства

- •7. Расчет и анализ метрологических характеристик устройства

- •Заключение

- •Список использованной литературы.

1. Технические характеристики

Напряжение источников питания, В:

Постоянного напряжения…………………………………………….……9

Переменного напряжения………………………………………….……220

Ток, потребляемый от источника питания 9В, мА………………………...35-50

Количество возможных комбинаций кода срабатывания…….............19958400

Среднее время ввода кодовой последовательности, с……...………….…….....5

Особенностью конструкции является отсутствие возможности задания кодовой последовательности с повторяющимися символами.

2. Анализ существующих аналогов

В настоящее время рынок наполнен всевозможными охранными системами, основанными на использовании микропроцессорной техники с повышенной степенью защиты. В подобных устройствах используются микроконтроллеры различных фирм-изготовителей таких, как Atmel, Microchip, Dallas Semicondacter, Phillips, Siemens и других, которые не являются взаимозаменяемыми. Управляющие программы в таких микроконтроллерах защищены от копирования и перезаписи, в результате чего при повреждении устройства практически неремонтопригодны.

В служебных помещениях, не имеющих высокого уровня секретности, но обладающих повышенной опасностью для жизни человека, доступ к которым должны иметь только квалифицированные специалисты, нет необходимости устанавливать дорогостоящие охранные системы повышенной сложности. Поэтому существует необходимость в разработке охранного устройства на стандартных взаимозаменяемых логических элементах, легко поддающихся ремонту специалистам среднего уровня и обладающих сравнительно невысокой стоимостью.

Таким устройством является разработанный в данном курсовом проекте кодовый электронный замок, использующий стандартную логику КМОП: микросхемы 74HC00, 74HC02, 74HC74, 74HC160, 74HC4511.

3. Выбор и обоснование структурной схемы

В

ходе проектирования кодового замка

было принято использовать для открытия

кодовую комбинацию длиной в восемь бит,

которая будет вводиться с клавиатуры,

состоящей из двенадцати литералов.

Несложно заметить, что в случае если

кодовая последовательность не будут

содержать повторяющихся символов,

количество кодовых комбинаций будет

равняться без малого двадцати миллионам,

т.е. если учесть, что среднее время на

ввод одной кодовой последовательности

равно 5-и секундам, то злоумышленнику

для открытия двери методом перебора

всех возможных комбинаций потребуется

около трёх лет. Стоит заметить, что при

подсчёте данного значения мы сделали

допущения, что злоумышленник точно

знает длину кода. В реальности проще

узнать пароль другими способами. На

основании этого было решено не прибегать

к дополнительным методам защиты,

воспользоваться довольно простой

схемой, основанной на D-триггерах,

и добавить к ней индикацию количества

уже введённых символов. Структурная

схема устройства представлена на

рис.1.1.

В

ходе проектирования кодового замка

было принято использовать для открытия

кодовую комбинацию длиной в восемь бит,

которая будет вводиться с клавиатуры,

состоящей из двенадцати литералов.

Несложно заметить, что в случае если

кодовая последовательность не будут

содержать повторяющихся символов,

количество кодовых комбинаций будет

равняться без малого двадцати миллионам,

т.е. если учесть, что среднее время на

ввод одной кодовой последовательности

равно 5-и секундам, то злоумышленнику

для открытия двери методом перебора

всех возможных комбинаций потребуется

около трёх лет. Стоит заметить, что при

подсчёте данного значения мы сделали

допущения, что злоумышленник точно

знает длину кода. В реальности проще

узнать пароль другими способами. На

основании этого было решено не прибегать

к дополнительным методам защиты,

воспользоваться довольно простой

схемой, основанной на D-триггерах,

и добавить к ней индикацию количества

уже введённых символов. Структурная

схема устройства представлена на

рис.1.1.

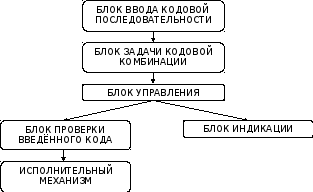

Рис. 1.1 Структурная схема кодового замка

Блок ввода кодовой последовательности содержит устройство ввода, реализованное на контактных переключателях без фиксации положения, с помощью которых осуществляется набор кода доступа.

Блок задачи кодовой комбинации содержит набор коммутаторов, посредством которых любому символу из устройства ввода может назначаться одна из позиций в кодовой последовательности.

Блок управления содержит двоичный счётчик и несколько логических элементов, реализующих синхронную работу всех блоков системы.

Блок проверки введённого кода содержит 8-мь последовательно включённых D-триггеров. При правильно введённой последовательности последний D-триггер изменит своё состояние на выходе.

Блок индикации состоит из дешифратора и семисегментного светодиодного индикатора, который показывает количество введённых символов кодовой последовательности.

Исполнительный механизм содержит одновибратор, несколько транзисторных ключей и электромагнитное реле, которое в свою очередь включает электромагнит втягивающий шток препятствующий открытию двери.