- •1 Аналіз методів формування хешу

- •Основні поняття функцій хешування

- •Розглянемо основні вимоги до функцій хешування. Нехай, хеш-код створюється функцією н [1]: , де є повідомленням довільної довжини і є хеш-кодом фіксованої довжини.

- •Відомі атаки на функції хешування

- •Аналіз відомих функцій хешування

- •Логіка виконання sha-1. Алгоритм одержує на вході повідомлення максимальної довжини 264 бітів і створює як вихід хеш-код повідомлення довжиною 160 бітів. Алгоритм складається з таких кроків:

- •1.4 Результати проведеного аналізу функцій хешування

- •2 Розробка структури і алгоритму програмного засобу

- •2.1 Розробка структури програми та взаємодії модулів

- •2.2 Розробка алгоритму обчислення хешу на основі еліптичних кривих

- •2.3 Опис модулів з набором параметрів

- •3 Реалізація та аналіз роботи програмного засобу

- •3.1 Обґрунтування вибору засобів реалізації

- •3.2 Програмна реалізація модуля формування обчислень в скінчених полях

- •3.3 Програмна реалізація модуля формування обчислень в групі точок еліптичних кривих

- •3.4 Програмна реалізація модуля обчислення хешу на основі еліптичних кривих

- •3.5 Аналіз роботи програмного засобу

- •Висновки

- •Список використаних джерел

- •Додатки

- •Додаток г

1.4 Результати проведеного аналізу функцій хешування

З проведеного аналізу, можна зробити висновок, що математичний апарат еліптичних кривих представляє собою перспективний базис для побудови хеш-функцій. Безпека таких функцій хешування засновується на складній математичній задачі дискретного логарифмування в групі точок еліптичної кривої. Математичний апарат еліптичних кривих має суттєві переваги наприклад, достатні гарантії того, що задача дискретного логарифмування в групі точок еліптичної кривої буде залишатися в межах експоненційної складності. Найвідомішою функцією хешування на основі математичного апарату еліптичних кривих є ECOH, яка була єдиною функцією хешування на конкурсі SHA-3, що базувалася на математичному апараті еліптичних кривих.

В зв’язку з цим, для розробки програмного засобу хешування на основі еліптичних кривих обрано саме алгоритм ECOH.

2 Розробка структури і алгоритму програмного засобу

2.1 Розробка структури програми та взаємодії модулів

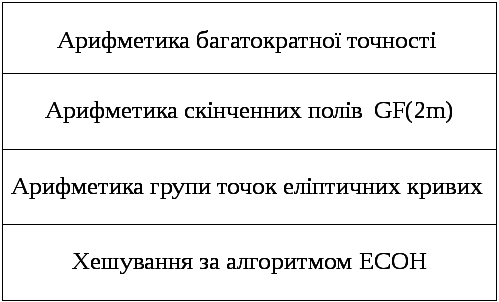

Для реалізації функції хешування на основі математичного апарату еліптичних кривих необхідно розробити бібліотеку процедур. В цю бібліотеку доцільно включити такі модулі:

-

Засоби арифметики багатократної точності.

-

Засоби арифметики скінченних полів характеристики 2 степеня розширення

з реалізацією таких операцій як

додавання, множення та ін. в поліноміальному

базисі.

з реалізацією таких операцій як

додавання, множення та ін. в поліноміальному

базисі. -

Засоби арифметики мультиплікативної групи точок еліптичних кривих.

-

Модуль в якому описані константи для арифметики багатократної точності.

-

Модуль в якому описані вхідні параметри скінчених полів.

-

Модуль в якому описані вхідні параметри еліптичних кривих та скінчених полів.

Логічний зв’язок між модулями приведено на рис. 2.1.

Кожна бібліотека вміщує в себе ряд функцій, констант, кожна з яких має своє призначення та специфіку використання.

Рисунок 2.1 - Модулі програмного засобу

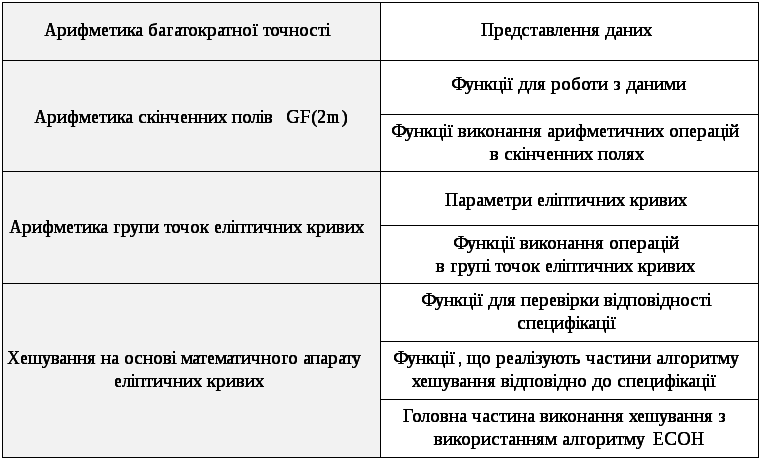

Повна структура програмного засобу представлена на рис. 2.2.

Рисунок 2.2 – Структура програмного засобу

Усі розглянуті на рисунках модулі взаємодіють між собою викликаючи відповідні функції на виконання.

2.2 Розробка алгоритму обчислення хешу на основі еліптичних кривих

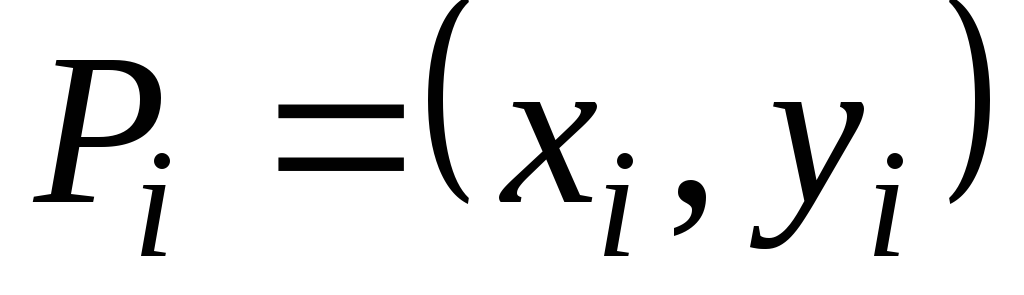

За основу для нашої розробки взято функцію хешування ECOH. Для опису загального алгоритму функції хешування ECOH введемо такі умовні позначення:

![]() – доповнене

вхідне повідомлення;

– доповнене

вхідне повідомлення;

![]() – вхідне

повідомлення;

– вхідне

повідомлення;

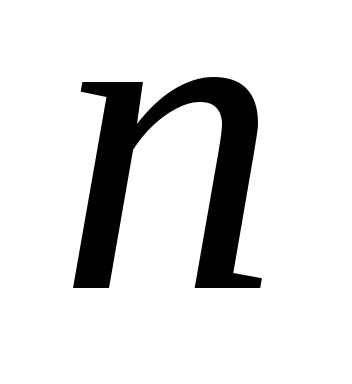

![]() – кількість

нулів, які використовуються для доповнення

повідомлення;

– кількість

нулів, які використовуються для доповнення

повідомлення;

![]() – довжина

блоків, на які розбивається вхідне

повідомлення, біт;

– довжина

блоків, на які розбивається вхідне

повідомлення, біт;

![]() – частина

– частина

![]() довжиною

довжиною

![]() біт;

біт;

![]() – індекс

блоку повідомлення;

– індекс

блоку повідомлення;

![]() – довжина

блоку, який використовується для

індексації, біт;

– довжина

блоку, який використовується для

індексації, біт;

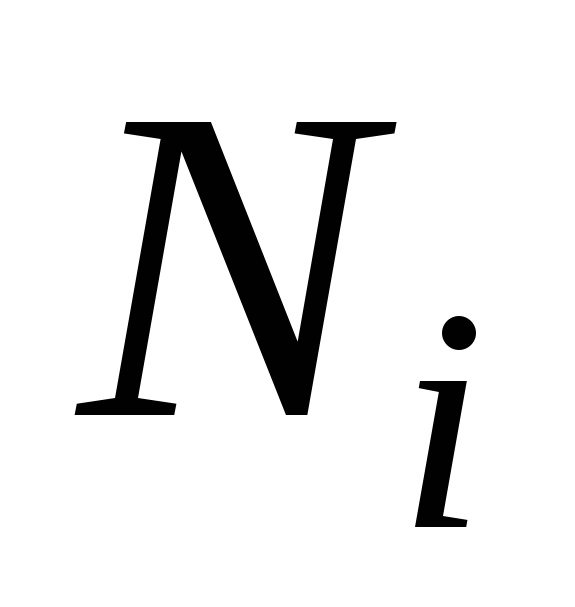

![]() – кількість

блоків у доповненому вхідному повідомленні;

– кількість

блоків у доповненому вхідному повідомленні;

![]() – послідовність

бітів довжиною

– послідовність

бітів довжиною

![]() ;

;

![]() – довжина

елементів кінцевого поля еліптичної

кривої, біт;

– довжина

елементів кінцевого поля еліптичної

кривої, біт;

![]() – довжина

блоку лічильника, біт;

– довжина

блоку лічильника, біт;

![]() – точка

еліптичної кривої;

– точка

еліптичної кривої;

![]() –

–

![]() -координата

-координата

![]() ;

;

![]() –

–

![]() -координата

-координата

![]() ;

;

![]() – точка

еліптичної кривої;

– точка

еліптичної кривої;

![]() – базова

точка еліптичної кривої;

– базова

точка еліптичної кривої;

![]() – довжина

хеш-коду, біт;

– довжина

хеш-коду, біт;

![]() – операція

об‘єднання;

– операція

об‘єднання;

![]() – операція

виключного АБО (XOR).

– операція

виключного АБО (XOR).

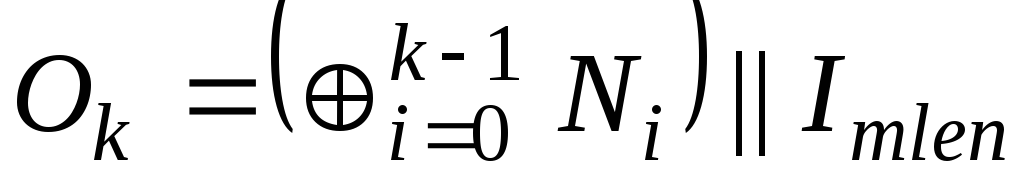

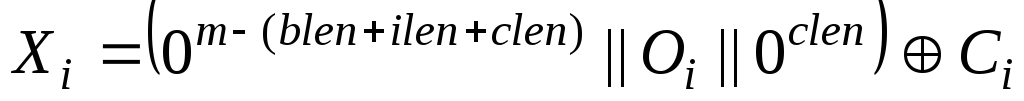

Алгоритм 1.1. Функція хешування ECOH

-

Задати

,

де

,

де

– найменше позитивне число таке, щоб

довжина

– найменше позитивне число таке, щоб

довжина

націло ділилась на

націло ділилась на

;

; -

Розділити

на блоки

на блоки

з довжиною кожного

з довжиною кожного

;

; -

Задати

,

де

,

де

–

–

-бітна

репрезентація цілого числа

-бітна

репрезентація цілого числа

,

яке збільшується від 0 до

,

яке збільшується від 0 до

;

; -

Задати

,

де

,

де

–

–

-бітна

репрезентація кількості бітів

-бітна

репрезентація кількості бітів

в повідомленні

в повідомленні

;

; -

Задати

,

де

,

де

– послідовність бітів довжиною

– послідовність бітів довжиною

,

що репрезентує найменше позитивне

число

,

що репрезентує найменше позитивне

число

таке, що

таке, що

репрезентує

репрезентує

-координату

-координату

точки еліптичної кривої

точки еліптичної кривої

;

; -

Задати

таке, що крайній правий біт

таке, що крайній правий біт

дорівнює крайньому лівому біту

дорівнює крайньому лівому біту

;

; -

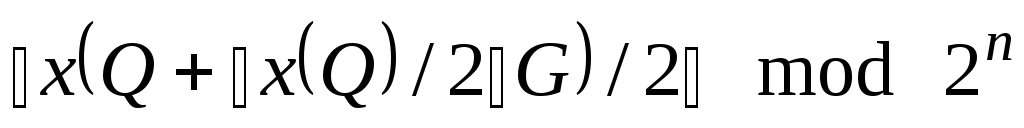

Обчислити

;

; -

Результатом буде

-бітна

репрезентація операції

-бітна

репрезентація операції

.

.

Отже,

вхідне повідомлення доповнюється однією

одиницею та необхідною кількістю нулів

до такої довжини, щоб воно було кратним

![]() .

Доповнене повідомлення

.

Доповнене повідомлення

![]() розбивається на блоки, кожен з яких має

довжину

розбивається на блоки, кожен з яких має

довжину

![]() .

Кожен блок

.

Кожен блок

![]() індексується шляхом об‘єднання з

репрезентацією індексу

індексується шляхом об‘єднання з

репрезентацією індексу

![]() довжиною

довжиною

![]() ,

в результаті чого утворюється

,

в результаті чого утворюється

![]() – проіндексований блок доповненого

вхідного повідомлення. Обчислюється

– проіндексований блок доповненого

вхідного повідомлення. Обчислюється

![]() ,

як результат виключного АБО всіх блоків

доповненого вхідного повідомлення та

об‘єднання його з бітовим відображенням

довжини повідомлення

,

як результат виключного АБО всіх блоків

доповненого вхідного повідомлення та

об‘єднання його з бітовим відображенням

довжини повідомлення

![]() .

Значення

.

Значення

![]() фактично виконує роль контрольної суми

вхідного повідомлення. Кожен проіндексований

блок

фактично виконує роль контрольної суми

вхідного повідомлення. Кожен проіндексований

блок

![]() перетворюється в точку

перетворюється в точку

![]() еліптичної кривої

еліптичної кривої

![]() за допомогою пошуку такої точки,

за допомогою пошуку такої точки,

![]() -координата

якої відповідала б доповненому до

необхідної довжини значенню

-координата

якої відповідала б доповненому до

необхідної довжини значенню

![]() .

Пошук відбувається в циклі, лічильник

.

Пошук відбувається в циклі, лічильник

![]() якого збільшується кожного разу, коли

для значення

якого збільшується кожного разу, коли

для значення

![]() не знайдено жодної точки, яка б належала

еліптичній кривій

не знайдено жодної точки, яка б належала

еліптичній кривій

![]() .

Результуюча точка

.

Результуюча точка

![]() отримується шляхом додавання всіх точок

отримується шляхом додавання всіх точок

![]() та на заключному кроці перетворюється

у

та на заключному кроці перетворюється

у

![]() -бітне

значення хеш коду. Саме у цьому перетворенні

присутня операція скалярного множення

-бітне

значення хеш коду. Саме у цьому перетворенні

присутня операція скалярного множення

![]() ,

яка повинна ставити у відповідність

задачі пошуку колізій задачу вирішення

проблеми дискретного логарифмування

у групі точок еліптичної кривої.

,

яка повинна ставити у відповідність

задачі пошуку колізій задачу вирішення

проблеми дискретного логарифмування

у групі точок еліптичної кривої.

Блок-схема алгоритму функції хешування ECOH наведена у додатку А.