- •Введение

- •1.1 Обзор основных методов идентификации продукции

- •1.2 Постановка задачи

- •2 Разработка структуры системы

- •2.1 Разработка структурной схемы системы

- •2.2 Разработка алгоритма работы системы

- •3 Выбор оборудования и программных средств

- •3.1 Выбор оборудования

- •3.2 Выбор линии связи

- •3.3 Обоснование выбора среды разработки и языка

- •3.4 Выбор метода доступа к данным

- •3.5 Обоснование выбора операционной системы

- •4.1 Разработка алгоритма функционирования программы

- •4.2 Разработка программного обеспечения

- •4.3 Тестирование программного обеспечения

- •5.1 Введение

- •5.2 Исходные данные для расчетов

- •5.3 Расчет себестоимости программного обеспечения

- •5.4 Расчет экономического эффекта от применения программного обеспечения у пользователя

- •Заключение

- •Список литературы

4.3 Тестирование программного обеспечения

По окончании разработки программное обеспечение подверглось тщательному тестированию. Тестирование выполнялось в локальной сети ЗАО МЗХ «Атлант». На сервере была размещена база данных штрих-кодов изделий предприятия, сформированная ранее.

Процедура тестирования заключалась в следующем:

а) Выполнение стандартных действий при считывании штрих-кодов.

С помощью программы выполнялись операции считывания штрих-кодов с этикеток, проверка по базе данных и добавление данных в таблицу. При этом не было замечено никаких отклонений от нормального хода выполнения программы, т.е. все ее действия были предсказуемы. Тестирование выполнялось на довольно значительном массиве данных. При этом каких-то значительных задержек при обработке и сохранению в базу данных не было.

При считывании информации и добавлении в окно главной формы программы происходили небольшие задержки времени. Это объясняется тем, что для избегания перегрузки процессора бесконечным циклом была специально установлена задержка в 50 миллисекунд и временной задержкой сканера между двумя считываниями.

б) Создание нестандартных ситуаций, требующих особой обработки.

При тестировании программного обеспечения создавались ситуации типа считывания штрих-кода длинной более двенадцати символов. Программа корректно обрабатывала данные, как, и было задумано.

Другой исключительной ситуацией было открытие последовательного порта, когда он был занят уже другим приложением. Это событие обрабатывалось программой аналогичным образом.

При попытке открытии таблицы, занятой другим приложением, было выдано сообщение о данной проблеме.

В ходе испытаний была доказана полная совместимость и правильность работы программного средства с OC Windows XP.

Произведём оценку надежности ПО. Все модели надежности ПО можно разделить на два класса: иерархические и математические.

Иерархические модели надежности ПО позволяют выполнить интегральную количественную оценку надежности ПС, учитывающую различные критерии надежности[13].

Математические

модели надёжности ПО позволяют определить

оценки показателей надёжности ПО:

вероятность безотказной работы

,

интенсивность отказов

,

интенсивность отказов ,

математическое ожидание времени

наработки на отказ

,

математическое ожидание времени

наработки на отказ ,

число ошибок в ПО до начала тестирования

,

число ошибок в ПО до начала тестирования [13].

[13].

Произведём оценку надежности данного программного обеспечения с помощью математической модели Джелинского-Моранды.

Допущения модели[13]:

а) время до очередного отказа распределено по экспоненциальному закону;

б) все ошибки равновероятны и их появление не зависит друг от руга;

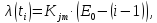

в) частота появления ошибок (интенсивность отказов, в англоязычной литературе так же имеет название функция риска) пропорциональна числу не выявленных ошибок:

(4.1)

(4.1)

где:

– число ошибок в ПО до начала тестирования

и отладки;

– число ошибок в ПО до начала тестирования

и отладки;

– коэффициент Джелинского-Моранды;

– коэффициент Джелинского-Моранды;

– интервал времени между

– интервал времени между -й

и -й обнаруженными ошибками;

-й

и -й обнаруженными ошибками;

–число

ошибок, обнаруженных к моменту отладки

–число

ошибок, обнаруженных к моменту отладки

.

.

г)

на интервале между двумя смежными

моментами появления ошибок;

на интервале между двумя смежными

моментами появления ошибок;

д) каждая обнаруженная ошибка в ПО немедленно устраняется и число оставшихся ошибок уменьшается на 1;

е) ошибки корректируются без внесения новых ошибок.

Характеристиками модели (то, что нужно определить) являются:

–

–вероятность

отсутствия следующего

–вероятность

отсутствия следующего

-ого отказа;

-ого отказа;

–

–среднее

время до очередного

–среднее

время до очередного

-ого отказа;

-ого отказа;

–

–коэффициент

Джелинского-Моранды;

–коэффициент

Джелинского-Моранды;

–

–число

ошибок в ПО до начала тестирования и

отладки.

–число

ошибок в ПО до начала тестирования и

отладки.

Характеристики модели определяются при помощи метода максимального правдоподобия.

При

тестировании фиксировались интервалы

времени между отказами вследствие

ошибок в ПО {

= 1,n}

случайной величины Т – времени между

отказами ПО. Интервалы времени между

отказами ПО равны t1=10

часов, t2=15

часов, t3=20

часов, t4=25

часов. Всего обнаружено n

= 4 ошибки.

= 1,n}

случайной величины Т – времени между

отказами ПО. Интервалы времени между

отказами ПО равны t1=10

часов, t2=15

часов, t3=20

часов, t4=25

часов. Всего обнаружено n

= 4 ошибки.

Введём понятие о функции правдоподобия L как о совместной n-мерной плотности распределения вероятностей события, заключающегося в том, что в процессе тестирования ПО случайная величина T примет значение t1=10 часов, t2=15 часов, t3=20 часов, t4=25 часов.

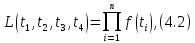

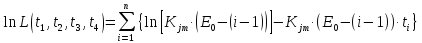

Функция правдоподобия согласно допущению модели Джелинского – Моранди, что все ошибки равновероятны и их появления не зависят друг от друга, будет иметь вид (4.2):

или, подставив значения функции плотности,

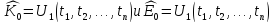

В

качестве оценок неизвестных параметров

и

и выбираются такие функции

выбираются такие функции ,

которые максимизируют функцию

правдоподобия. Затем, на основании

известных правил дифференциального

исчисления для нахождения оценок

максимального правдоподобия

,

которые максимизируют функцию

правдоподобия. Затем, на основании

известных правил дифференциального

исчисления для нахождения оценок

максимального правдоподобия и

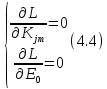

и составляется система уравнений (4.4)

составляется система уравнений (4.4)

и

выбирается то решение, которое обращает

функцию правдоподобия в максимум. Так

как экстремум функций L

и lnL

достигается при одних и тех же значениях

и

и ,

то для упрощения вычислений пользуются

логарифмической функцией правдоподобия.

,

то для упрощения вычислений пользуются

логарифмической функцией правдоподобия.

Возьмём натуральный логарифм от функции правдоподобия, чтобы произведение функций заменить суммой:

Возьмём

частные производные по

и

и и найдём условия экстремума:

и найдём условия экстремума:

Полагая

и

и и

решая систему уравнений, получаем:

и

решая систему уравнений, получаем:

а) оценка коэффициента Джелинского – Моранды

б) оценка числа ошибок в ПО до начала тестирования

Интенсивность отказов до следующей пятой ошибки

Средняя наработка до обнаружения следующей пятой ошибки

Вероятность безотказной работы, т.е. отсутствия следующего пятого

отказа

Оценка надежности программного обеспечения с помощью модели Джелинского-Моранды показала, что разработанное ПО автоматизированной системы идентификации готовой продукции соответствует предъявляемым требованиям надежности. Средняя наработка до обнаружения пятой ошибки составила 58,82 часа.

Разработка руководства пользователя

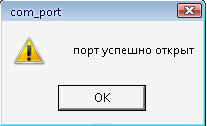

При нажатии на кнопку «START» происходит открытие COM порта. Если последовательный порт не занят другим приложением, то выдаётся сообщение об успешном открытии порта (рисунок 4.1). Иначе выдаётся сообщение об ошибке открытия порта (рисунок 4.2).

Рисунок 4.1 – Сообщение об успешном открытии порта

Рисунок 4.2 – Сообщение об ошибке открытия порта

Далее делается пять попыток открыть таблицу test.dbf. При положительном результате можно переходить к работе, при отрицательном результате – сообщение об ошибке (рисунок 4.3).

Рисунок 4.3 – Сообщение об ошибке открытия таблицы

Дальнейшая работа происходит считыванием штрих-кодов с этикеток и отображением их в окне главной формы, изображенной на рисунке 4.4.

Рисунок 4.4 – Главная форма программы

Перед тем как штрих-код записывается в окно главной формы, он проверяется по таблице на наличие такого. Если совпадений не обнаружено, штрих-код добавляется в таблицу test.dbf с датой и временем, когда его считали сканером с этикетки. Таблица штрих-кодов приведена на рисунке 4.5.

Рисунок 4.5 – Таблица штрих-кодов

РАСЧЁТ ЭКОНОМИЧЕСКОЙ ЭФФЕКТИВНОСТИ РАЗРАБОТКИ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ АВТОМАТИЗИРОВАННОЙ СИСТЕМЫ ИДЕНТИФИКАЦИИ ГОТОВОЙ ПРОДУКЦИИ