- •Курсова робота

- •Календарний план

- •І. Опис предметної галузі

- •1.1 Огляд існуючих технологій

- •Усілякі засоби захисту конфіденційної інформації на комп'ютерах і в мережі за допомогою шифрування

- •Засоби аутентифікації

- •Антивірусний захист

- •Міжмережеве екранування

- •Захист програм від неліцензійного використання

- •Побудова аналогових і цифрових систем відеоспостереження

- •Організація обліку робочого часу та контролю місцезнаходження співробітників

- •1.2 Моделі і структури даних які використовуються в даній галузі

- •1.2.1 Моделі розмежованого доступу

- •1.2.2 Дискреційне управління доступом

- •1.2.3 Мандатне управління доступом

- •Класична мандатна модель Белла-ЛаПадули

- •Модель Біба

- •Модель безпеки військової системи передачі даних

- •Модель Кларка-Вілсона

- •Модель "Китайська стіна"

- •Модель Гогена-Мезігера

- •Сазерлендська модель захисту

- •Модель елементарного захисту

- •Модель гарантовано захищеної системи обробки інформації

- •Суб'єктно-об'єктна модель

- •1.3 Опис проблем захисту інформації

- •1.4 Висновок

- •Іі. Криптографічні Методи захисту інформації

- •2.1 Огляд сучасних методів захисту

- •Криптографія та кpиптоаналіз

- •Вимоги до криптосистем

- •2.2 Огляд існуючих програмних технологій

- •Порівняння можливостей шифрування архіваторів WinRar та WinZip

- •2.3 Опис прототипу Введення

- •Термінологія

- •Шифрування

- •Перетворення SubBytes

- •Дешифрування

- •III. Розробка власного програмного засобу, рішення

- •3.1 Опис власного методу розв’язання задач Визначення і допоміжні процедури

- •Допоміжні процедури

- •Шифрування

- •SubBytes()

- •ShiftRows()

- •MixColumns()

- •AddRoundKey()

- •Алгоритм обробки ключа

- •Алгоритм розширення ключа

- •Розшифрування

- •3.3.2 Структура програмних модулів

- •3.3.3 Опис програмних кодів

- •3.4 Висновок

- •Висновки

- •Література

- •Додаток а

- •Додаток б

- •Умови запуску програми

- •Робота з програмою

Додаток б

Реалізація алгоритму шифруванняAES-128

Інструкція користувачеві

Листів 4

Розробник _____________________ Крохмаль Є.О.

Черкаси – 2011

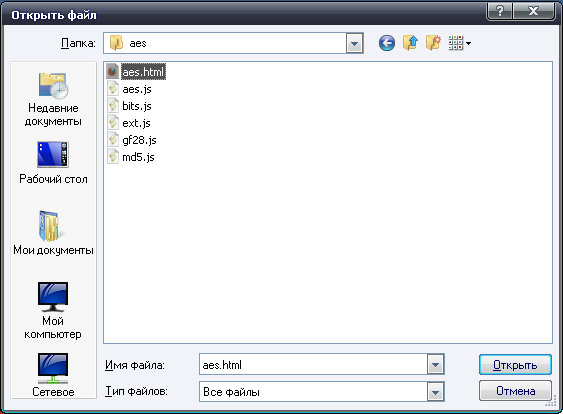

Умови запуску програми

Щоб

запустити програму потрібно скористатися

будь-яким браузером, яким ми користуєтеся

для перегляду сторінок в Інтернеті.

Після запуску браузера виконуємо команду

Файл/Открыть фай в головному меню.

Після цього в новому вікні потрібно

вказати ім’я файлу для

представлення програми. Заходимо в

директорію нашої курсової роботи і

вказуємо файлaes.html як показано на

рисунку 1.

Щоб

запустити програму потрібно скористатися

будь-яким браузером, яким ми користуєтеся

для перегляду сторінок в Інтернеті.

Після запуску браузера виконуємо команду

Файл/Открыть фай в головному меню.

Після цього в новому вікні потрібно

вказати ім’я файлу для

представлення програми. Заходимо в

директорію нашої курсової роботи і

вказуємо файлaes.html як показано на

рисунку 1.

Рисунок 1 – Запуск програми

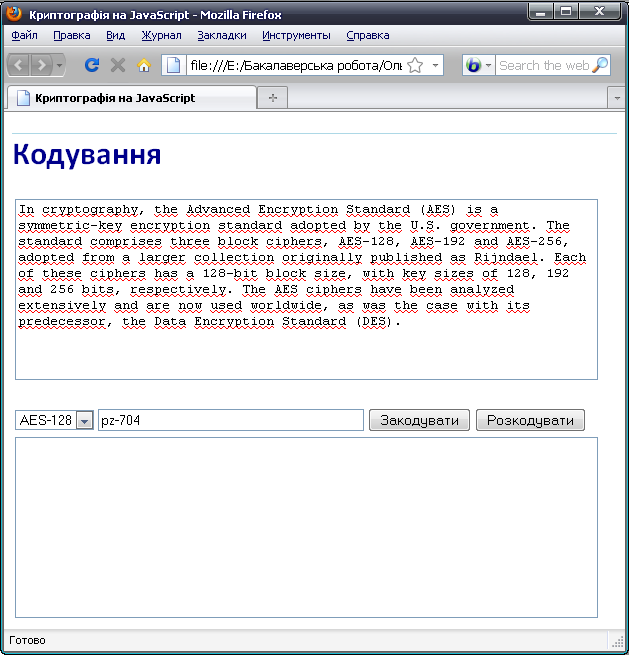

Робота з програмою

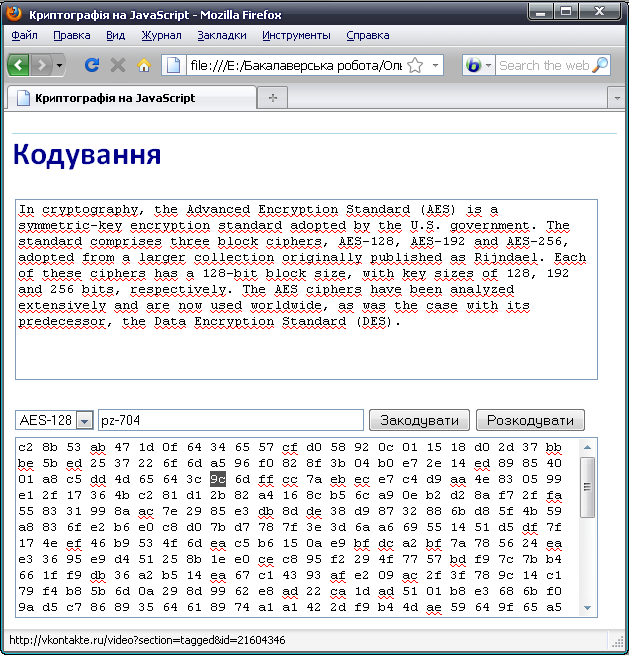

Після запуску програми в браузері можна простежити головні функціональні блоки програми – рисунок 2.

Рисунок 2 – Вікно програми після запуску

Під

словом кодування розміщений текстовий

блок, в який потрібно ввести текстову

інформацію, яку потрібно закодувати.

По замовчуванню після запуску програми

в ньому міститься інформація про алгоритм

шифрування на англійській мові.

Під

словом кодування розміщений текстовий

блок, в який потрібно ввести текстову

інформацію, яку потрібно закодувати.

По замовчуванню після запуску програми

в ньому міститься інформація про алгоритм

шифрування на англійській мові.

Другий блок містить поле для введення ключа, за допомогою якого відбувається шифрування. За замовчуванням цей ключ отримує назву навчальної групи.

Після цього блоку розміщується дві кнопки Закодувати та Розкодувати, які говорять самі за себе.

Щоб скористатися кнопкою Закодувати потрібно щоб в блоці введення була текстова інформація для кодування. Після натиснення на кнопку ми отримуємо результат кодування в останньому, також текстовому, блоці у вигляді 16-бітних слів, що показано на рисунку 3.

Рисунок 3 – Результат шифрування

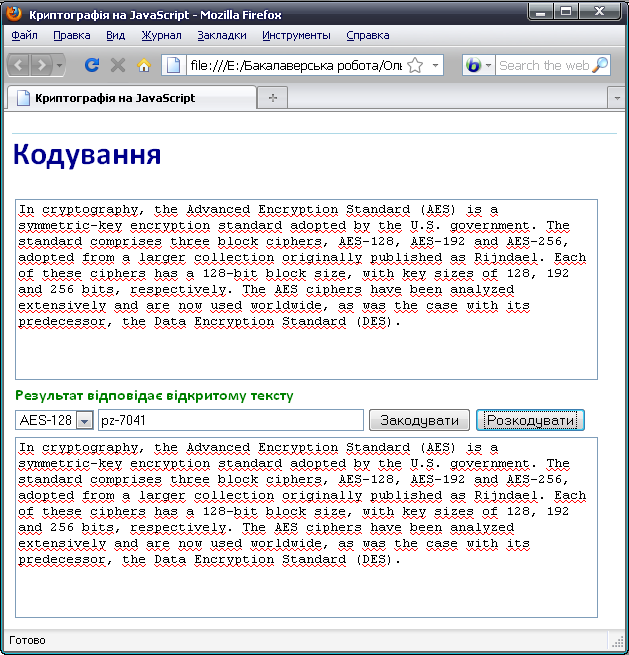

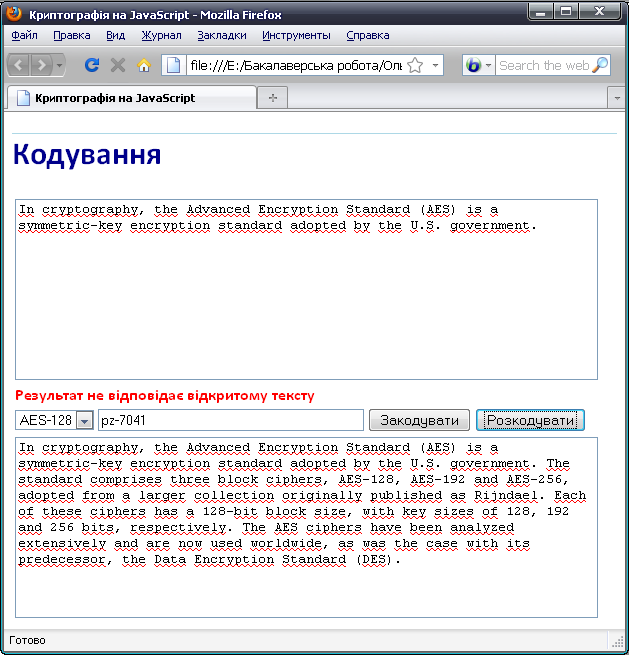

Щоб розкодувати інформацію потрібно щоб ключ був таким самим як і при кодуванні. Для цього потрібно натиснути на кнопку розкодувати і в нижньому блоці відобразиться розкодована інформація. Якщо ж ключ не правильний то результат виведеться в некоректній формі.

В даній програмі існує перевірка розшифрованих даних на ідентичність вхідним даним.

Наприклад,

ми шифруємо інформацію, яка введена в

програмі по замовчуванням. Після

отримання результату в нижньому блоці,

ми натискаємо кнопку розкодувати і

бачимо що результат в нижньому блоці

відповідає вхідним даним, і виводиться

рядочок, який підтверджує це – «Результат

відповідає відкритому тексту». Побачити

це можна на рисунку 4.

Наприклад,

ми шифруємо інформацію, яка введена в

програмі по замовчуванням. Після

отримання результату в нижньому блоці,

ми натискаємо кнопку розкодувати і

бачимо що результат в нижньому блоці

відповідає вхідним даним, і виводиться

рядочок, який підтверджує це – «Результат

відповідає відкритому тексту». Побачити

це можна на рисунку 4.

Рисунок 4 – Перевірка кодування на ідентичність результату і вхідних даних

Якщо ж розшифрований текст в нижньому блоці не відповідає вхідному тексту, то це значить, що або вхідний текст був змінений, або ключ розшифрування є неправильним. Переглянути це можна на рисунку 5.

Рисунок 5 – Перевірка кодування на не ідентичність результату і вхідних даних або неправильності ключа при розшифруванні