- •Курсова робота

- •Календарний план

- •І. Опис предметної галузі

- •1.1 Огляд існуючих технологій

- •Усілякі засоби захисту конфіденційної інформації на комп'ютерах і в мережі за допомогою шифрування

- •Засоби аутентифікації

- •Антивірусний захист

- •Міжмережеве екранування

- •Захист програм від неліцензійного використання

- •Побудова аналогових і цифрових систем відеоспостереження

- •Організація обліку робочого часу та контролю місцезнаходження співробітників

- •1.2 Моделі і структури даних які використовуються в даній галузі

- •1.2.1 Моделі розмежованого доступу

- •1.2.2 Дискреційне управління доступом

- •1.2.3 Мандатне управління доступом

- •Класична мандатна модель Белла-ЛаПадули

- •Модель Біба

- •Модель безпеки військової системи передачі даних

- •Модель Кларка-Вілсона

- •Модель "Китайська стіна"

- •Модель Гогена-Мезігера

- •Сазерлендська модель захисту

- •Модель елементарного захисту

- •Модель гарантовано захищеної системи обробки інформації

- •Суб'єктно-об'єктна модель

- •1.3 Опис проблем захисту інформації

- •1.4 Висновок

- •Іі. Криптографічні Методи захисту інформації

- •2.1 Огляд сучасних методів захисту

- •Криптографія та кpиптоаналіз

- •Вимоги до криптосистем

- •2.2 Огляд існуючих програмних технологій

- •Порівняння можливостей шифрування архіваторів WinRar та WinZip

- •2.3 Опис прототипу Введення

- •Термінологія

- •Шифрування

- •Перетворення SubBytes

- •Дешифрування

- •III. Розробка власного програмного засобу, рішення

- •3.1 Опис власного методу розв’язання задач Визначення і допоміжні процедури

- •Допоміжні процедури

- •Шифрування

- •SubBytes()

- •ShiftRows()

- •MixColumns()

- •AddRoundKey()

- •Алгоритм обробки ключа

- •Алгоритм розширення ключа

- •Розшифрування

- •3.3.2 Структура програмних модулів

- •3.3.3 Опис програмних кодів

- •3.4 Висновок

- •Висновки

- •Література

- •Додаток а

- •Додаток б

- •Умови запуску програми

- •Робота з програмою

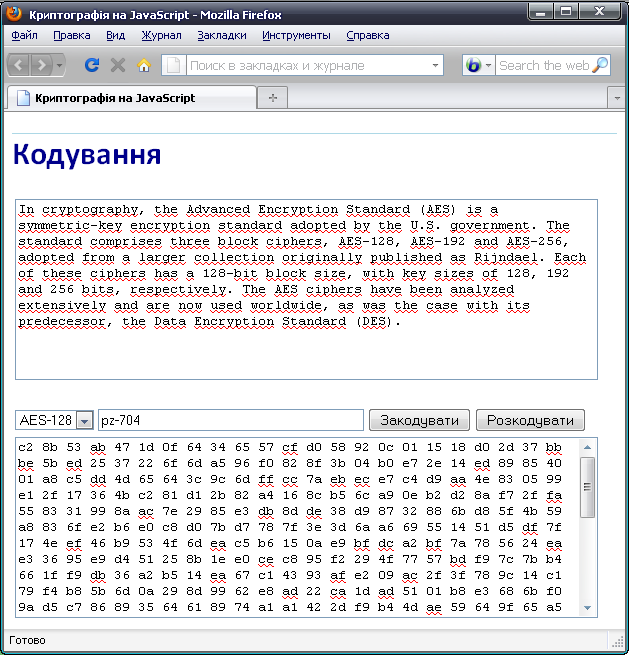

3.4 Висновок

В

даному розділі було проведено програмне

проектування модулів програми, яка

шифрує текст за відомим криптографічним

алгоритмом AES – 128, який з 2001 року признано

основним державним криптографічним

алгоритмом США. Програма написана на

JavaScript, тому що в рамках курсової роботи

найдоцільніше і найзручніше показати

результати шифрування у всім відомому

браузері. Внаслідок проектування і

кодування програми було створено 5

модулів (aes.js, bits.js, ext.js, gf28.js, md5.js), в який

відображена вся логіка роботи алгоритму

та головну сторінку програми (aes.html), в

якій відбувається введення та отримання

результатів шифрування та дешифрування.

Щоб протестувати всі модулі потрібно

запустити головну сторінку та в полі

введення тексту(даних) набрати текст,

який потрібно зашифрувати. Після

натиснення на кнопці Розшифрування,

відбувається перетворення тексту на

основі досліджуваного алгоритму, та

подальшого його відображення в полі

виводу шифрованого тексту, що розміщується

в низу браузера. Результат тестування

можна проглянути на рисунку 3.13.

В

даному розділі було проведено програмне

проектування модулів програми, яка

шифрує текст за відомим криптографічним

алгоритмом AES – 128, який з 2001 року признано

основним державним криптографічним

алгоритмом США. Програма написана на

JavaScript, тому що в рамках курсової роботи

найдоцільніше і найзручніше показати

результати шифрування у всім відомому

браузері. Внаслідок проектування і

кодування програми було створено 5

модулів (aes.js, bits.js, ext.js, gf28.js, md5.js), в який

відображена вся логіка роботи алгоритму

та головну сторінку програми (aes.html), в

якій відбувається введення та отримання

результатів шифрування та дешифрування.

Щоб протестувати всі модулі потрібно

запустити головну сторінку та в полі

введення тексту(даних) набрати текст,

який потрібно зашифрувати. Після

натиснення на кнопці Розшифрування,

відбувається перетворення тексту на

основі досліджуваного алгоритму, та

подальшого його відображення в полі

виводу шифрованого тексту, що розміщується

в низу браузера. Результат тестування

можна проглянути на рисунку 3.13.

Рисунок 3.13 – Результат тестування алгоритму

Отже результати тестування задовольняють вимоги до результату роботи алгоритму, що доводить його працездатність.

Висновки

В ході курсового проектування було виконано:

Дослідження предметної галузі яке показало, що найбільш сучасним є проблема криптографічного захисту інформації;

Аналіз

існуючих методів захисту, від фізичного

перехоплення інформації та програмного,

через мережі та на локальних ПК, та

програмні засоби, що показало, що в

базовий метод може бути прийнято

алгоритм криптографічного шифрування

інформації AES. Вважається доцільно

взяти за основу розробку цього алгоритму

для отримання практичних навичок;

Аналіз

існуючих методів захисту, від фізичного

перехоплення інформації та програмного,

через мережі та на локальних ПК, та

програмні засоби, що показало, що в

базовий метод може бути прийнято

алгоритм криптографічного шифрування

інформації AES. Вважається доцільно

взяти за основу розробку цього алгоритму

для отримання практичних навичок;Алгоритм шифрування текстової інформації AES був обраний тому, що він є найбільш ефективний серед криптографічних алгоритмів за останній час по всіх параметрах і обраним офіційним стандартом США для симетричного шифрування;

Побудова алгоритму симетричного шифрування AES – 128;

Проведена програмна реалізація на JavaScript та тестування програмних модулів в браузері.

Література

1 Зенін

О. С., Іванов М. А. Стандарт криптографічного

захисту – AES. Кінцеві

поля. М.: КУДИЦ – ОБРАЗ, 2002. 176 с.

1 Зенін

О. С., Іванов М. А. Стандарт криптографічного

захисту – AES. Кінцеві

поля. М.: КУДИЦ – ОБРАЗ, 2002. 176 с.

2 Ківі Берд. Конкурс на новий крипто стандарт AES. – Системи безпеки зв’язку і телекомунікацій, 1999, №27 – 28.

3 Столінгс В. криптографія і захист мереж: принципи і практика. М.: видавничий дім «Вильямс», 2001. 672 с.

4 Шнаєр В. Прикладна криптографія. Протоколи, алгоритми, вихідні тексти на мові С. М.: Видавництво «ТРИУМФ», 2002. 816 с.

5 Винокуров А. сторінка класичних блочних шифрів.

http://www.enlight.ru/crypto/

6 Berlekamp E., “Algebraic Coding Theory”, Aegean Park Press, 1984.

7 Brunner H., Curiger A., Hofstetter M. “On computing multiplicative inverses in GF(2n)”, IEEE Transactions on Computers Vol. 42, no. 8 (1993), pp. 1010 – 1015.

8 Biham E. New types of cryptanalytic attacks using related keys. Advances in Criptology, Proceedings Eurocrypt’93, LNCS 765, T. Helleseth, Ed., Springer – Verlag, 1993, pp 398 – 409.

9 Biham E., Sharmir A. Differential cryptanalysis of DES-like cryptosystems. Journal of Cryptology, Vol. 4, No. 1, 1991, pp. 3 – 72.

10 Daemen J., Rijmen V., The design of Rijndael, Springer, Berlin, 2002.